O Windows inclui uma funcionalidade de segurança denominada Integridade do Código kernel que ajuda a proteger o seu sistema ao garantir que os controladores de kernel carregados no seu sistema são executados com integridade e que são criptograficamente assinados por uma autoridade fidedigna pela Microsoft.

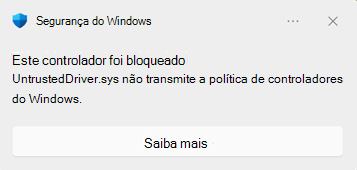

Se vir esta mensagem, significa que um controlador ou software de modo kernel não está assinado corretamente ou não cumpre os requisitos de assinatura da Integridade do Código do kernel do Windows.

O Windows requer que todos os novos controladores sejam submetidos e assinados através do processo do Programa de Compatibilidade de Hardware (WHCP) do Windows . Os controladores anteriormente fidedignos do Windows assinados pelo programa com assinatura cruzada já expirado . No entanto, com a atualização de segurança de abril de 2026, estes controladores já não são fidedignos por predefinição. O anúncio está disponível aqui: https://go.microsoft.com/fwlink/?linkid=2356646.

O que é a Política de Controlador do Windows?

A política controlador do Windows é uma política no kernel do Windows que restringe os controladores de modo kernel que podem carregar no seu dispositivo. Quando estiver ativo, só é permitido carregar os seguintes controladores:

-

Controladores assinados corretamente através do processo de certificação WHCP da Microsoft

-

Controladores que aparecem na lista de permissões de controladores de controladores do Windows com assinatura cruzada

Os controladores que não sejam assinados ou apresentados no Microsoft WHCP na política controlador do Windows serão bloqueados no âmbito, sistemas ativados.

Esta funcionalidade ajuda a protegê-lo contra controladores potencialmente inseguros ou não testados, reduzindo o risco de software maligno, instabilidade do sistema e vulnerabilidades de segurança causadas por controladores e fabricantes de controladores não identificados.

Como funciona esta ferramenta?

A política controlador do Windows utiliza uma abordagem de duas fases, como o Controlo de Aplicações Inteligentes , para aumentar gradualmente a proteção no seu dispositivo:

Modo de avaliação (Auditoria)

Quando a funcionalidade é ativada pela primeira vez, começa no modo de avaliação . Nesta fase:

-

Os controladores que seriam bloqueados pela política são auditados, mas continuam autorizados a carregar . Isto garante que o seu dispositivo continua a funcionar normalmente enquanto o Windows determina se a imposição é uma boa opção para o seu sistema.

-

O Windows controla quantos controladores no seu sistema seriam afetados pela política.

-

Se for detetado um controlador que viole a política durante a avaliação, o progresso da avaliação será reposto . Isto significa que a contagem decrescente para a imposição começa de novo, dando ao Windows mais tempo para observar a utilização do controlador do seu sistema.

Critérios de avaliação

O Windows monitoriza os seguintes critérios para determinar quando o dispositivo está pronto para ser imposição:

-

Tempo de atividade do sistema: o dispositivo tem de ter acumulado 100 horas de utilização ativa.

-

Sessões de arranque: o dispositivo deve ter sido reiniciado pelo menos 3 vezes (2 vezes em Windows Server) desde o início da avaliação.

-

Nenhuma violação de política : se um controlador que seria bloqueado for carregado durante o período de avaliação, os contadores de tempo de atividade e de sessão de arranque são repostos para zero , prolongando o período de avaliação.

Se o seu dispositivo carregar consistentemente controladores que passam a política e cumprem estes critérios, o sistema é considerado um bom candidato para a aplicação.

Modo de imposição

Assim que os critérios de avaliação forem cumpridos, o Windows transita automaticamente para o modo de imposição . Nesta fase:

-

Os dispositivos estão protegidos contra controladores que não cumprem os requisitos de assinatura na política controlador do Windows.

-

Estes controladores estão impedidos de carregar e gerar Dados de Diagnóstico para a Microsoft rever e entradas no Registo de Eventos do Windows que pode rever.

-

Uma lista de permissões de controladores e editores específicos está incluída na política para permitir que determinados controladores legados amplamente utilizados que ainda não tenham certificação WHCP continuem a funcionar.

Assim que o modo de imposição estiver ativo, a política permanece em vigor nos reinícios.

Perguntas Mais Frequentes

Se um controlador estiver bloqueado por esta política, poderá ver:

-

Um dispositivo de hardware não está a funcionar corretamente.

-

Um periférico ou componente (impressora, placa de rede, GPU, etc.) não é reconhecido.

-

Uma aplicação que depende de um controlador de kernel não inicia.

Pode confirmar se a política do Controlador do Windows é responsável ao verificar os registos de eventos da Integridade do Código com os dois métodos seguintes.

Eventos de Integridade do Código de Consulta Manualmente

-

Clique com o botão direito do rato no botão Iniciar e selecione Visualizador de Eventos .

-

No painel esquerdo, navegue para: Registos de Aplicações e Serviços > Microsoft > Windows > CodeIntegrity > Operacional

-

Procure eventos com estes IDs ou filtre o registo:

-

ID do Evento 3076 — Um controlador foi auditado (teria sido bloqueado, mas foi permitido porque a política está no modo de auditoria).

-

ID do Evento 3077 – um controlador foi impedido de carregar porque violou a política de imposição.

Nos detalhes do evento, procure o campo ID da Política . Os eventos causados por esta funcionalidade fazem referência a um dos seguintes GUIDs de Política:

-

Política de auditoria : {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Impor política : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Consultar eventos de Integridade do Código com o PowerShell

Pode utilizar o PowerShell para encontrar rapidamente eventos relacionados com esta funcionalidade:

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Os detalhes do evento incluirão o nome do controlador que foi auditado ou bloqueado e o nome do processo que tentou carregar o controlador, o que pode ajudá-lo a identificar que controlador ou dispositivo é afetado.

Se for o utilizador do dispositivo ou o administrador de TI

-

Verifique os registos de eventos com os passos acima para identificar que controlador está a ser bloqueado.

-

Verifique Windows Update se existem controladores atualizados. Os controladores assinados certificados com certificação WHCP podem já estar disponíveis através de Windows Update. Aceda a Definições > Windows Update opções avançadas > > Atualizações opcionais > atualizações do controlador para verificar a existência de atualizações de controlador disponíveis.

-

Visite o site do fabricante . Transfira a versão mais recente do controlador a partir da página de suporte oficial do fornecedor . É mais provável que as versões mais recentes sejam assinadas com WHCP.

4. Contacte o fornecedor de hardware ou software que publica o controlador. Pergunte-lhes se está disponível uma versão certificada para WHCP do controlador e onde aceder ao mesmo. A maioria dos fornecedores já certifica os respetivos controladores.

Se for um fabricante de controladores

Se desenvolver e distribuir controladores de modo kernel para Windows, tem de garantir que os controladores são assinados através do processo WHCP:

-

Adira ao Windows Hardware Dev Center . Registe-se no Windows Hardware Dev Center com um certificado de assinatura de código EV (Validação Expandida) válido.

-

Crie uma submissão . No Dashboard de Hardware, crie um novo produto e submeta o pacote de controladores para certificação.

-

Execute os testes HLK . Utilize o Windows Hardware Lab Kit (HLK) para executar os testes necessários para o seu tipo de controlador e categoria de dispositivo.

-

Submeta para assinar . Após a aprovação dos testes, submeta os resultados do HLK juntamente com o pacote de controlador. A Microsoft assinará o controlador com o certificado WHCP.

-

Distribua o controlador assinado . Depois de assinado, publique o controlador certificado whCP através do Windows Update e/ou do seu site.

Importante: Os controladores assinados apenas com certificados cruzados sem certificação WHCP podem ser bloqueados em sistemas com a política controlador do Windows no modo de imposição.

Aviso: Desativar esta funcionalidade reduz a segurança do seu dispositivo. Recomendamos que o mantenha ativado e que trabalhe com os fabricantes de controladores para obter controladores assinados com WHCP.

A política controlador do Windows é uma política de Integridade do Código assinada armazenada na Partição do Sistema EFI e protegida por componentes de arranque antecipado do Windows. Desativar a funcionalidade requer os seguintes passos manuais para que o software malicioso em execução como administrador não possa adulterar a funcionalidade:

Passo 1: Desativar o Arranque Seguro

-

Reinicie o computador e introduza o menu de definições de firmware UEFI (BIOS). Normalmente, pode fazê-lo premindo uma tecla durante o arranque (como F2 , F10 , Del ou Esc — verifique a documentação do fabricante do dispositivo)

-

Em alternativa, no Windows: aceda a Definições > Recuperação do Sistema > > Arranque avançado > Reiniciar agora . Em seguida, selecione Resolução de problemas > Opções avançadas > Definições de Firmware ueFI > Reiniciar .

-

-

Nas definições de firmware, localize a opção Arranque Seguro (normalmente, no separador Segurança ou Arranque ).

-

Defina o Arranque Seguro como Desativado .

-

Guarde as alterações e saia das definições de firmware.

Passo 2: eliminar os ficheiros de política da Partição do Sistema EFI

1. Abra o PowerShell como administrador .

2. Monte a Partição do Sistema EFI ao executar:

mountvol S: /s

Pode utilizar qualquer letra de unidade disponível em vez de "S:".

3. Elimine o ficheiro de política de auditoria:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

4. Se a política de imposição também estiver presente, elimine-a:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. Verifique e elimine também as políticas do diretório de sistema do Windows:

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Desmontar a partição EFI:

mountvol S: /d

Passo 3: Reiniciar o computador

Reinicie o dispositivo para aplicar as alterações. Após o reinício, a política deixará de estar ativa e todos os controladores assinados , incluindo os que não têm certificação WHCP, terão permissão para carregar.

Passo 4: Reativar o Arranque Seguro

Depois de remover os ficheiros de política, volte a ativar o Arranque Seguro nas definições de firmware UEFI para manter outras proteções de Arranque Seguro.

A funcionalidade começa no modo de avaliação , onde regista, mas não bloqueia controladores não certificados. Depois de o sistema cumprir os critérios de avaliação (tempo de atividade e reinícios suficientes sem violações de política), a política transita automaticamente para o modo de imposição e os controladores que não estejam assinados com WHCP serão bloqueados. Isto pode fazer com que os controladores que estavam a trabalhar anteriormente deixem de carregar.

De momento, não existe forma de contornar a política para controladores individuais. Pode desativar totalmente a funcionalidade (ver acima) ou, de preferência, contactar o fabricante do controlador e pedir-lhe para fornecer uma versão assinada por WHCP do controlador.

Esta funcionalidade aplica-se apenas a controladores de modo kernel . As aplicações de modo de utilizador não são afetadas por esta política.

Pode verificar ao executar os seguintes comandos como administrador no PowerShell:

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Sim - Windows Server 2025 e plataformas de servidor mais recentes. No entanto, no Windows Server, o requisito de sessão de arranque é de 2 reinícios (em comparação com 3 em edições de cliente). Todos os outros critérios são os mesmos.

Se repor ou reinstalar o Windows, a funcionalidade começará novamente no modo de avaliação. Os contadores de avaliação serão repostos e a transição para a imposição começará novamente desde o início.

Precisa de mais ajuda?

Se continuar a ter problemas com um controlador bloqueado, visite os fóruns da Comunidade Microsoft ou contacte o suporte da Microsoft .

Gostaríamos muito do seu feedback sobre esta funcionalidade. Para partilhar a sua experiência:

-

No Windows, abra o Hub de Comentários (prima Win + F ).

2. No Passo 2 — Escolha uma categoria , selecione Segurança e Privacidade > Controlo de Aplicações .