Datum izvirne objave: 13. avgust 2024

ID zbirke znanja: 5042562

Podpora za sistem Windows 10 se konča oktobra 2025

Po 14. oktobru 2025 Microsoft ne bo več zagotavljal brezplačnih posodobitev programske opreme iz storitve Windows Update, tehnične pomoči ali varnostnih popravkov za operacijski sistem Windows 10. Vaš računalnik bo še vedno deloval, vendar vam priporočamo prehod na sistem Windows 11.

Pomembna opomba o pravilniku skuSiPolicy.p7b

Navodila za uporabo posodobljenega pravilnika najdete v razdelku Uvajanje Microsoftovega pravilnika o preklicu (SkuSiPolicy.p7b ).

V tem članku

Povzetek

Microsoft je bil seznanjen z ranljivostjo v sistemu Windows, ki napadalcu s skrbniškimi pravicami omogoča zamenjavo posodobljenih sistemskih datotek sistema Windows, ki imajo starejše različice, in odpiranje vrat napadalcu za ponovno uvedbo ranljivosti v varnost, ki temelji na virtualizacije( VBS). Povrnitev teh dvojiških podatkov lahko napadalcu omogoči, da zaobide varnostne funkcije VBS in iztrga podatke, ki so zaščiteni s VBS. Ta težava je opisana v CVE-2024-21302 | Ranljivost pravic v varnem jedrnem načinu sistema Windows.

Če želite odpraviti to težavo, bomo preklicali ranljive sistemske datoteke VBS, ki niso posodobljene. Zaradi velikega števila datotek, povezanih s VBS, ki jih je treba blokirati, lahko z nadomestnim pristopom blokiramo različice datotek, ki niso posodobljene.

Obseg učinka

Ta težava vpliva na vse naprave s sistemom Windows, ki podpirajo SČD. To vključuje fizične naprave na mestu uporabe in navidezne računalnike. VBS je podprt v Windows 10 in novejših različicah sistema Windows ter različicah Windows Server 2016 in novejših Windows Server različicah.

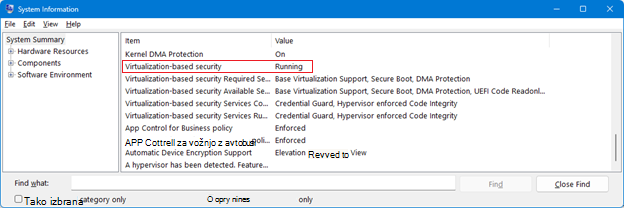

Stanje VBS lahko pregledate z Microsoftovim orodjem za informacije o sistemu (Msinfo32.exe). To orodje zbira podatke o vaši napravi. Po zagonu Msinfo32.exe se pomaknite navzdol do varnostne vrstice, ki temelji na virtualizacije . Če je vrednost te vrstice Zagnana, je VBS omogočena in se izvaja.

Stanje VBS je mogoče preveriti tudi s Windows PowerShell, tako da uporabite Win32_DeviceGuard WMI. Če želite zagnati poizvedbo po stanju VBS iz ogrodja PowerShell, odprite skrbniško sejo Windows PowerShell in nato zaženite ta ukaz:

Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard

Ko zaženete zgornji ukaz PowerShell, bi moralo biti stanje stanja VBS eno od teh.

|

Ime polja |

Stanje |

|

VirtualizationBasedSecurityStatus |

|

Ublažitve posledic, ki so na voljo

Za vse podprte različice sistema Windows 10, različico 1507 in novejše različice sistema Windows ter različico Windows Server 2016 in novejše različice sistema Windows Server, lahko skrbniki uvedejo Microsoftov podpisan pravilnik o preklicu (SkuSiPolicy.p7b). S tem blokirate ranljive različice sistemskih datotek VBS, ki jih operacijski sistem ne more naložiti.

Ko je skuSiPolicy.p7b uporabljena za napravo s sistemom Windows, bo pravilnik zaklenjen tudi v napravo tako, da vdelani programski opremi vmesnika UEFI doda spremenljivko. Med zagonom se pravilnik naloži, Sistem Windows pa blokira nalaganje dvojiških podatkov, ki kršijo pravilnik. Če uporabite zaklepanje vmesnika UEFI in je pravilnik odstranjen ali zamenjan s starejšo različico, se upravitelj zagona sistema Windows ne zažene in naprava se ne zažene. Ta napaka pri zagonu ne prikaže napake in sistem bo nadaljeval z naslednjo razpoložljivo možnostjo zagona, kar lahko povzroči zanko zagona.

Dodaten Microsoftov pravilnik CI, ki je privzeto omogočen in ne zahteva dodatnih korakov uvajanja, ki niso vezani na vmesnik UEFI. Ta podpisan pravilnik CI bo naložen med zagonom, uveljavljanje tega pravilnika pa bo preprečilo povrnitev sistemskih datotek VBS med to sejo zagona. Za razliko od skuSiPolicy.p7b se lahko naprava še naprej zažene, če posodobitev ni nameščena. Ta pravilnik je vključen v vse podprte različice sistema Windows 10 različica 1507 in novejše. SkuSkiPolicy.p7b lahko še vedno uporabijo skrbniki, da zagotovijo dodatno zaščito za povrnitev prejšnjega gonilnika v vseh zagonskih sejah.

Dnevniki merjenega zagona sistema Windows, ki se uporabljajo za preverjanje stanja zagona računalnika, vključujejo informacije o različici pravilnika, ki se naloži med postopkom zagona. Te dnevnike varno vzdržuje modul zaupanja TPM med zagonom, Microsoftove storitve potrdil pa razčlenijo te dnevnike, da preverijo, ali se naložijo pravilne različice pravilnika. službe za potrjevanje uveljavljajo pravila, ki zagotavljajo, da je naložena določena različica pravilnika ali novejša različica; drugače sistem ne bo potrjen kot zdrav.

Da bi ublažitev pravilnika delovala, je treba pravilnik posodobiti s posodobitvijo servisiranja sistema Windows, saj morajo biti komponente sistema Windows in pravilnik iz iste izdaje. Če je ublažitev pravilnika kopirana v napravo, se naprava morda ne zažene, če uporabite napačno različico ublažitve ali pa ublažitev morda ne bo delovala po pričakovanjih. Poleg tega je treba ublažitve posledic , KB5025885 opisane v članku, uporabiti za vašo napravo.

V Windows 11 različici 24H2, Windows Server 2022 in Windows Server 23H2 dinamični koren zaupanja za merjenje (DRTM) doda dodatno ublažitev ranljivosti zaradi povrnitve prejšnje različice. Ta ublažitev je privzeto omogočena. V teh sistemih so šifrirni ključi, zaščiteni s SČD, vezani na pravilnik VBS ci s privzeto omogočeno sejo zagona in bodo odpeti le, če bo uveljavljena ustrezna različica pravilnika CI. Če želite omogočiti povrnitev prejšnjega gonilnika, ki ga je začel uporabnik, je bilo dodano dovoljene obdobje, ki omogoča varno povrnitev 1 različice paketa posodobitev za Windows, ne da bi izgubili zmožnost razkrivanja glavnega ključa VSM. Vendar pa je povrnitev na pobudo uporabnika mogoča le, če skuSiPolicy.p7b ni uporabljena. Pravilnik VBS CI uveljavlja, da vsi zagonski regali niso bili razveljavljeni v preklicane različice. To pomeni, da se sistem ne zažene, če napadalec s skrbniškimi pravicami povrne ranljive dvojiško število zagonov. Če sta pravilnik ci in dvojiških vrednosti uvedena nazaj na starejšo različico, podatki, zaščiteni s navideznim navideznim računalnikom, ne bodo neugoden.

Razumevanje tveganja ublažitve posledic

Preden uporabite Microsoftov pravilnik o preklicu, morate biti seznanjeni z morebitnimi tveganji. Preden uporabite ublažitev posledic, preglejte ta tveganja in opravite vse potrebne posodobitve za obnovitveni medij.

Opomba Ta tveganja veljajo le za pravilnik SkuSiPolicy.p7b in ne veljajo za privzeto omogočene zaščite.

-

Zaklepanje in odstranjevanje posodobitev vmesnika UEFI. Po uporabi zaklepa vmesnika UEFI z Microsoftovim pravilnikom o preklicu v napravi naprave naprave ni mogoče povrniti (z odstranitvijo posodobitev sistema Windows, z obnovitveno točko ali na drug način), če še naprej uporabljate varni zagon. Tudi formatiranje diska ne bo odstranil zaklepanje UEFI ublažitve, če je že bila uporabljena. To pomeni, da se v primeru, ko poskušate povrniti operacijski sistem Windows na prejšnje stanje, ki nima uporabljene ublažitve posledic, naprava ne zažene, ne bo prikazano nobeno sporočilo o napaki in vmesnik UEFI bo nadaljeval z naslednjo razpoložljivo možnostjo zagona. To lahko povzroči zanko zagona. Če želite odstraniti zaklepanje vmesnika UEFI, morate onemogočiti varni zagon. Preden v svoji napravi uporabite preklice, ki so opisani v tem članku, bodite pozorni na vse morebitne posledice in jih temeljito preskusite.

-

Zunanji zagonski medij. Ko so ublažitve posledic zaklepanja vmesnika UEFI uporabljene v napravi, je treba zunanji zagonski medij posodobiti z najnovejšo posodobitvijo sistema Windows, nameščeno v napravi. Če zunanji zagonski medij ni posodobljen na isto različico posodobitve sistema Windows, se naprava morda ne bo zaganjala s tega medija. Oglejte si navodila v razdelku Posodobitev zunanjega zagonskega medija pred uporabo ublažitev posledic.

-

Obnovitveno okolje sistema Windows. Obnovitveno okolje sistema Windows (WinRE) v napravi mora biti posodobljeno z najnovejšo dinamično posodobitvijo varnega operacijskega sistema Windows, izdano 8. julija 2025, v napravi, preden je v napravi uporabljena skuSipolicy.p7b. Če izpustite ta korak, lahko preprečite WinRE izvajanje funkcije Ponastavi računalnik. Če želite več informacij, glejte Dodajanje paketa posodobitev v sistem Windows RE.

-

Zagon okolja za izvajanje pred zagonom (PXE). Če je ublažitev uvedena v napravi in poskušate uporabiti zagon PXE, se naprava ne bo zaganjala, razen če je v posnetku za zagon strežnika PXE uporabljena tudi najnovejša posodobitev sistema Windows. Ne priporočamo uvedbe ublažitev posledic za vire zagona omrežja, razen če je bil strežnik za zagon PXE posodobljen na najnovejšo posodobitev sistema Windows, izdano januarja 2025 ali po tem, vključno z upraviteljem zagona PXE.

Smernice za uvajanje ublažitve posledic

Če želite odpraviti težave, opisane v tem članku, lahko uvedete Microsoftov pravilnik o preklicu (SkuSiPolicy.p7b). Ta ublažitev je podprta le Windows 10 različicah 1507 in novejših različic sistema Windows ter različicah Windows Server 2016.

Opomba Če uporabljate BitLocker, preverite, ali je bil obnovitveni ključ za BitLocker varnostno kopiran. V ukaznem pozivu skrbnika lahko zaženete ta ukaz in zabeležite 48-mestno številsko geslo:

manage-bde -protectors -get %systemdrive%

Uvajanje Microsoftovega pravilnika o preklicu (SkuSiPolicy.p7b)

Microsoftov pravilnik o preklicu je vključen kot del najnovejše posodobitve sistema Windows. Ta pravilnik lahko uporabite le za naprave tako, da namestite najnovejšo posodobitev sistema Windows, ki je na voljo, nato pa sledite tem korakom:

Opomba Če manjkajo posodobitve, se naprava morda ne bo zagala z uporabljenim ublažitvijo ali pa ublažitev morda ne bo delovala po pričakovanjih. Pred uvedbo pravilnika posodobite zagonski windows media z najnovejšo posodobitvijo sistema Windows, ki je na voljo. Če želite več informacij o tem, kako posodobiti zagonski medij, glejte razdelek Posodabljanje zunanjega zagonskega medija .

-

Zagotovite, da je nameščena najnovejša posodobitev sistema Windows, izdana januarja 2025 ali po tem.

-

Za Windows 11 različico 22H2 in 23H2 namestite posodobitev z dne 22. julija 2025 (KB5062663) ali novejšo posodobitev, preden sledite tem korakom.

-

Za Windows 10 različico 21H2 namestite posodobitev sistema Windows, izdano avgusta 2025, ali novejšo posodobitev, preden sledite tem korakom.

-

-

V skrbniškem pozivu zaženite te Windows PowerShell ukaze:

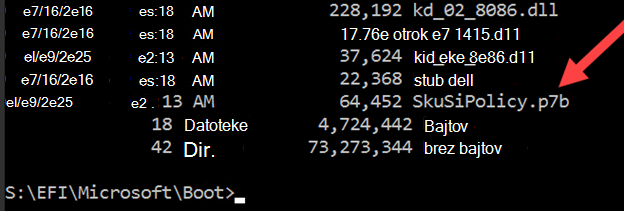

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = 's:' $EFIDestinationFolder = "$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (Test-Path $EFIDestinationFolder)) { New-Item -Path $EFIDestinationFolder -Type Directory -Force } Copy-Item -Path $PolicyBinary -Destination $EFIDestinationFolder -Force mountvol $MountPoint /D

-

Znova zaženite napravo.

-

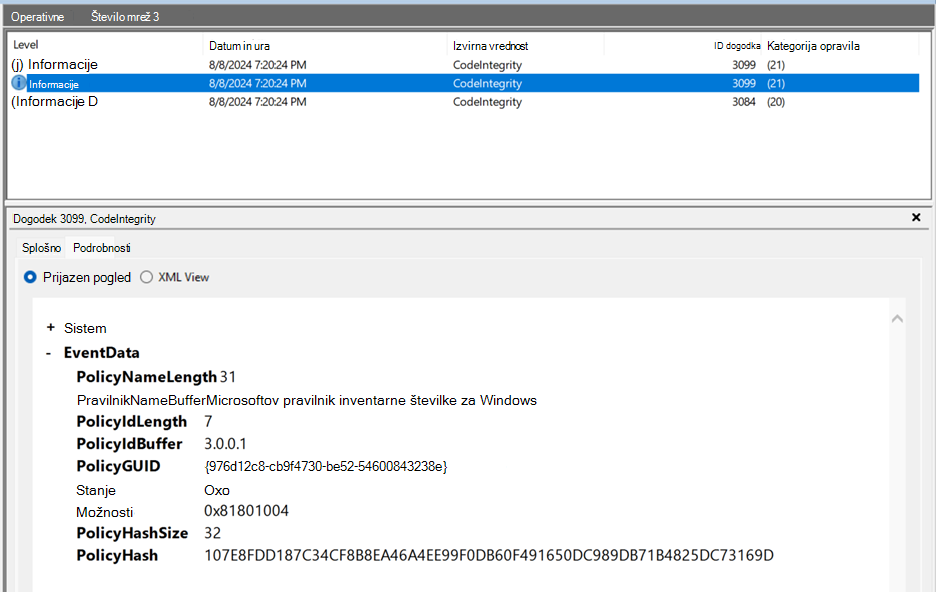

Potrdite, da je pravilnik naložen v Pregledovalnik dogodkov z informacijami v razdelku Dnevniki dogodkov sistema Windows.

Opombe

-

Ko je uvedena, datoteke ukinjenega (pravilnika) skuSiPolicy.p7b ne odstranite. Če je datoteka odstranjena, se naprava morda ne bo več mogla zagnati.

-

Če se naprava ne zažene, glejte razdelek Postopek obnovitve.

Posodabljanje zunanjega zagonskega medija

Če želite uporabiti zunanji zagonski medij z napravo, za katero velja Microsoftov pravilnik o preklicu, je treba zunanji zagonski medij posodobiti z najnovejšo posodobitvijo sistema Windows, vključno z upraviteljem zagona. Če predstavnost ne vključuje najnovejše posodobitve sistema Windows, se medij ne zažene.

Pomembno Priporočamo, da pred nadaljevanjem ustvarite obnovitveni pogon. Ta medij lahko uporabite za vnovično namestitev naprave, če pride do večje težave.

Če želite posodobiti zunanji zagonski medij, sledite tem korakom:

-

Pojdite v napravo, v kateri so nameščene najnovejše posodobitve sistema Windows.

-

Zunanji zagonski medij pritrdite kot črko pogona. Na primer, vpenjajte ključek s palcem kot D:.

-

Kliknite Start, v iskalno polje vnesite Ustvariobnovitveni pogon in nato kliknite Ustvari nadzorno ploščo obnovitvenega pogona. Sledite navodilom za ustvarjanje obnovitvenega pogona z vpetim palčnim pogonom.

-

Varno odstranite nameščeni palčni pogon.

Če namestitveno predstavnost v svojem okolju upravljate z namestitvenim medijem Za posodobitev sistema Windows z navodili za dinamično posodobitev, sledite tem korakom:

-

Pojdite v napravo, v kateri so nameščene najnovejše posodobitve sistema Windows.

-

Upoštevajte navodila v članku Posodobitev namestitvenega medija za Windows z dinamično posodobitvijo, da ustvarite medij z nameščenimi najnovejšimi posodobitvami sistema Windows.

Dnevniki dogodkov sistema Windows

Windows zabeleži dogodke, ko se naložijo pravilniki o celovitosti kode, vključno s skuSiPolicy.p7b, in ko je datoteka zaradi uveljavljanja pravilnika blokirana zaradi nalaganja. S temi dogodki lahko preverite, ali je bila ublažitev uporabljena.

Dnevniki celovitosti kod so na voljo v sistemu Windows Pregledovalnik dogodkov v razdelku Dnevniki aplikacij > storitev v dnevnikih microsoft >Windows > CodeIntegrity > Operational > Application and Services dnevnike > Services dnevnike > Microsoft > Windows > AppLocker > MSI in Script.

Če želite več informacij o dogodkih za celovitost kode, glejte Vodnik za delovanje funkcije Windows Defender Application Control.

Dogodki aktiviranja pravilnika

Dogodki aktiviranja pravilnika so na voljo v sistemu Windows Pregledovalnik dogodkov v razdelku Dnevniki aplikacij in storitev >Microsoft > Windows > CodeIntegrity > Delovanje.

-

PolicyNameBuffer – pravilnik SI za Microsoft Windows

-

PolicyGUID – {976d12c8-cb9f-4730-be52-54600843238e}

-

PravilnikHash – 107E8FDD187C34CF8B8EA46A4EE99F0DB60F491650DC989DB71B4825DC73169D

Če ste uporabili pravilnik nadzora ali ublažitev posledic za svojo napravo in codeIntegrity Event 3099 za uporabljeni pravilnik ni prisoten, se pravilnik ne uveljavlja. Če želite preveriti , ali je bil pravilnik nameščen pravilno, si oglejte navodila za uvajanje.

Opomba Dogodek Code Integrity 3099 ni podprt v različicah aplikacij Windows 10 Enterprise 2016, Windows Server 2016 in Windows 10 Enterprise 2015 LTSB. Če želite preveriti, ali je bil pravilnik uporabljen (pravilnik nadzora ali preklica), morate z ukazom mountvol.exe vpeti sistemsko particijo EFI in preveriti, ali je bil pravilnik uporabljen za particijo EFI. Po preverjanju odklopite sistemsko particijo EFI.

SkuSiPolicy.p7b – pravilnik o preklicu

Nadzor in blokiranje dogodkov

Nadzor celovitosti kode > dogodki blokiranja so v sistemu Windows Pregledovalnik dogodkov na voljo v dnevnikih aplikacij > storitev v sistemu Microsoft > > CodeIntegrity > Operational > Application and Services > Dnevniki funkcij > Microsoft > Windows > AppLocker > MSI in Script.

Prejšnje mesto pisanja dnevnika vključuje dogodke o nadzoru izvedljivih datotek, dll in gonilnikov. Zadnje mesto pisanja dnevnikov vključuje dogodke o nadzoru namestitvenih programov MSI, skript in predmetov COM.

CodeIntegrity Event 3077 v dnevniku »CodeIntegrity – Operational« označuje, da je bil izvedljivi, .dll ali gonilnik blokiran pred nalaganjem. Ta dogodek vključuje informacije o blokirani datoteki in o vsilitem pravilniku. Informacije o pravilniku v dogodku CodeIntegrity Event 3077 se bodo za datoteke, ki jih blokira ublažitev posledic, ujemale z informacijami pravilnika za SkuSiPolicy.p7b iz CodeIntegrity Event 3099. Dogodek CodeIntegrity Event 3077 ne bo prisoten, če v vaši napravi ni izvedljivih, .dll ali gonilnikov, ki bi kršili pravilnik o celovitosti kode.

Za druge nadzor celovitosti kode in blokiranje dogodkov glejte Razumevanje dogodkov nadzora aplikacije.

Postopek odstranjevanja in obnovitve pravilnika

Če pride do težav po uporabi ublažitve posledic, lahko z naslednjimi koraki odstranite ublažitev:

-

Začasno onemogočite BitLocker, če je omogočen. V oknu ukaznega poziva na skrbniški ravni zaženite ta ukaz:

Manager-bde -protectors -disable c: -rebootcount 3

-

V meniju BIOS-a UEFI izklopite varni zagon.Postopek izklopa varnega zagona se razlikuje med izdelovalci naprav in modeli. Če želite pomoč pri tem, kje izklopiti varni zagon, se obrnite na dokumentacijo proizvajalca naprave. Več podrobnosti najdete v članku Onemogočanje varnega zagona.

-

Odstranite pravilnik SkuSiPolicy.p7b.

-

Zaženite Windows kot običajno in se nato vpišite.Pravilnik SkuSiPolicy.p7b je treba odstraniti z naslednjega mesta:

-

<Particija sistema EFI>\Microsoft\Boot\SkuSiPolicy.p7b

-

-

V skrbniški seji zaženite te ukaze Windows PowerShell da počistite pravilnik s teh mest:

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = 's:' $EFIPolicyPath = "$MountPoint\EFI\Microsoft\Boot\SkuSiPolicy.p7b" $EFIDestinationFolder="$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (Test-Path $EFIDestinationFolder)) { New-Item -Path $EFIDestinationFolder -Type Directory -Force } if (Test-Path $EFIPolicyPath ) {Remove-Item -Path $EFIPolicyPath -Force } mountvol $MountPoint /D

-

-

Vklopite varni zagon iz bios-a.Za informacije o tem, kje vklopiti varni zagon, glejte dokumentacijo proizvajalca vaše naprave.Če ste v 1. koraku izklopili varni zagon in je vaš pogon zaščiten s funkcijo BitLocker, začasno prekinite zaščito za BitLocker in nato v meniju BIOS-a UEFI vklopite varni zagon.

-

Vklopite BitLocker. V oknu ukaznega poziva na skrbniški ravni zaženite ta ukaz:

Manager-bde -protectors -enable c:

-

Znova zaženite napravo.

|

Spremeni datum |

Opis |

|

17. december 2025 |

|

|

22. julij 2025 |

|

|

10. julij 2025 |

|

|

8. april 2025 |

|

|

24. februar 2025 |

|

|

11. februar 2025 |

|

|

14. januar 2025 |

|

|

12. november 2024 |

|