Povzetek

Morda boste opazili zelo veliko število blokovnih dogodkov, ki jih je treba zbirati v portalu Microsoft Defender Advanced Threat Protection (MDATP). Ti dogodki so ustvarjeni s strani mehanizma celovitosti kode (CI) in jih lahko prepozna njihova ExploitGuardNonMicrosoftSignedBlocked ActionType.

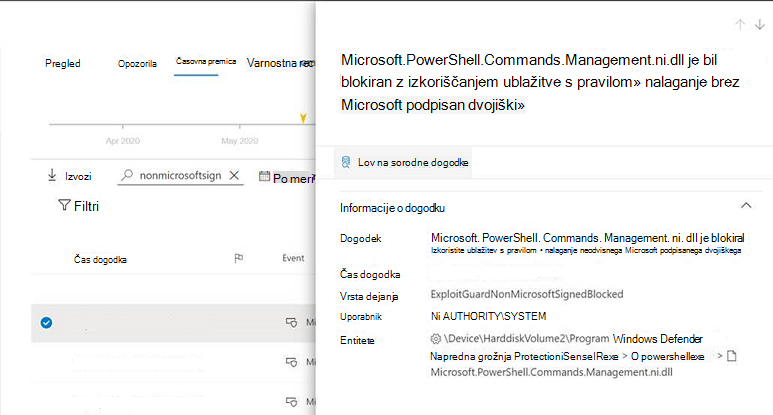

Dogodek, kot je prikazano v dnevniku dogodka končne točke

|

ActionType |

Ponudnik/vir |

ID dogodka |

Opis |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Blok integritete kode |

Dogodek, kot je viden na časovni premici

Postopek» \Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe «(PID 8780) je bil blokiran zaradi nalaganja dvojiških binarnih» \ «\ Windows \ Assembly \ NativeImages_v4.0.30319_64 \ Microsoft. M870d558a # \08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll «

Več informacij

Mehanizem CI zagotovi, da je v napravi dovoljeno izvajanje le zaupanja vrednih datotek. Ko je CI omogočeno in naleti na nezaupljivo datoteko, ustvari dogodek bloka. V načinu nadzora je datoteka še vedno dovoljena, medtem ko je v načinu za uveljavitev datoteka preprečena izvršitve.

CI je lahko omogočen na več načinov, vključno z uvajanjem pravilnika programa Windows Defender Control (WDAC). V tem primeru pa MDATP omogoča CI na zadnji strani, ki sproži dogodke, ko naleti na nepodpisane datoteke native Image (ni), ki izvirajo od Microsofta.

Podpis datoteke je namenjen temu, da omogočite preverjanje pristnosti datotek. CI lahko preveri, ali je datoteka nespremenjena in izvira iz zaupanja vrednega organa, ki temelji na njegovem podpisu. Večina datotek, ki izvirajo iz Microsofta, je podpisana, vendar nekatere datoteke ne morejo biti ali pa niso podpisane iz različnih razlogov. Na primer, binaries ni (prevedeno iz ogrodja .NET Framework Code) so običajno podpisani, če so vključeni v izdajo. Vendar pa so običajno znova ustvarjeni v napravi in jih ni mogoče podpisati. Ločeno je, da imajo številni programi le podpisano datoteko kabine ali MSI, da preverijo njihovo pristnost pri namestitvi. Ko se zaženejo, ustvarijo dodatne datoteke, ki niso podpisane.

Ublažitev

Ne priporočamo, da prezrete te dogodke, saj lahko pokažejo pristne varnostne težave. Zlonamerni napadalec lahko na primer poskuša naložiti nepodpisane dvojiške znake pod pretvezo izvora od Microsofta.

Vendar pa je te dogodke mogoče filtrirati po poizvedbi, ko poskušate analizirati druge dogodke v naprednem lovu z izključitvijo dogodkov, ki imajo ExploitGuardNonMicrosoftSignedBlocked ActionType.

S to poizvedbo prikažete vse dogodke, ki so povezani s tem prevelikim odkrivanjem:

DeviceEvents

| Kje je ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" in InitiatingProcessFileName = = "powershell.exe" in FileName endswith "ni.dll"

| Kje > časovnega žiga (7d)

Če želite izključiti ta dogodek, morate poobrniti poizvedbo. S tem prikažete vse dogodke v ExploitGuard (vključno z EP), razen za te:

DeviceEvents

| Kje ActionType startswith "ExploitGuard"

| Kje ActionType! = "ExploitGuardNonMicrosoftSignedBlocked" OR (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" in InitiatingProcessFileName! = "powershell.exe") ali (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" in InitiatingProcessFileName = = "powershell.exe" in ime datoteke! endswith "ni.dll")

| Kje > časovnega žiga (7d)

Če uporabljate ogrodje .NET Framework 4,5 ali novejšo različico, imate možnost ustvarjanja datotek ni na voljo za razreševanje številnih odveč dogodkov. To naredite tako, da izbrišete vse datoteke ni v imeniku NativeImages in nato zaženete ukaz NGEN Update , da jih znova ustvarite.