Povzetek

Na portalu za napredno zaščito pred grožnjami (MDATP) storitve Microsoft Microsoft Defender lahko opazite veliko število dogodkov bloka. Te dogodke ustvari mehanizem za celovitost kode (CI) in jih je mogoče prepoznati po njihovem ExploitGuardNonMicrosoftSignedBlocked ActionType.

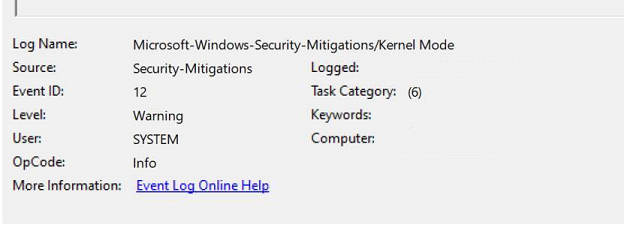

Dogodek, kot je prikazan v dnevniku dogodkov končne točke

|

Vrsta dejanja |

Ponudnik/vir |

ID dogodka |

Opis |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Blok za zaščito celovitosti kode |

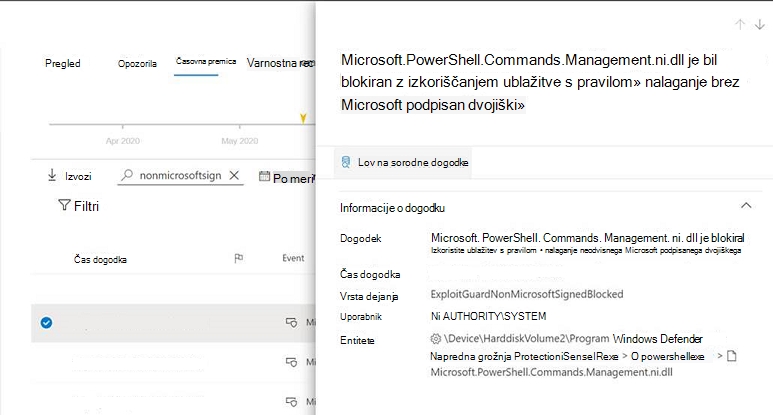

Dogodek, kot je prikazan na časovnici

Postopek »\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe« (PID 8780) je blokiran zaradi nalaganja ne-Microsoft-podpisanega dvojiškega »\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll«

Več informacij

Mehanizem CI zagotovi, da se v napravi lahko izvajajo le zaupanja vredne datoteke. Ko je CI omogočen in naleti na datoteko, ki ni zaupanja v redu, ustvari dogodek bloka. V načinu nadzora se datoteka še vedno lahko izvede, medtem ko je v načinu vsilinja datoteka preprečena za izvajanje.

CI je mogoče omogočiti na več načinov, tudi ko uvedete pravilnik WDAC (Windows Defender Application Control). Vendar pa V tem primeru MDATP omogoča CI na zadnji strani, ki sproži dogodke, ko naleti na datoteke nepodpisane izvorne slike (NI), ki izvirajo iz Microsofta.

Podpisovanje datoteke je namenjeno omogočau preverjanja pristnosti teh datotek. CI lahko preveri, ali je datoteka nespremenjena in izvira od zaupanja vrednega overitelja na podlagi njenega podpisa. Večina datotek, ki izvirajo iz Microsofta, je podpisanih, vendar pa nekaterih datotek iz različnih razlogov ni mogoče oziroma niso podpisane. Dvojiških vrednosti NI (sestavljene iz kode ogrodje .NET Framework) so običajno podpisane, če so vključene v izdajo. Vendar pa so običajno znova ustvarjene v napravi in jih ni mogoče podpišeti. Številni programi imajo podpisano le datoteko CAB ali MSI, da preverijo pristnost pri namestitvi. Ko se zaženejo, ustvarijo dodatne datoteke, ki niso podpisane.

Ublažitev

Priporočamo, da teh dogodkov ne prezrete, saj lahko nakazujejo težave z originalno varnostjo. Zlonamerni napadalec lahko na primer poskuša naložiti nepodpisano binarno pod oznako, ki izvira iz Microsofta.

Vendar pa lahko te dogodke filtrirate po poizvedbi, ko poskušate analizirati druge dogodke v naprednem lovu tako, da izključite dogodke, ki imajo actionType ExploitGuardNonMicrosoftSignedBlocked .

Ta poizvedba bi vam prikazala vse dogodke, povezane s tem določenim prena zaznavanjem:

DeviceEvents | pri kateri ActionType == "ExploitGuardNonMicrosoftSignedBlocked" in initiatingProcessFileName == "powershell.exe" and FileName endswith "ni.dll" | where Timestamp > ago(7d)

Če želite izključiti ta dogodek, morate poizvedbo povrniti. To bi pokazalo vse dogodke ExploitGuard (vključno z EP), razen teh:

DeviceEvents | kjer se Vrsta Dejanja začnez »ExploitGuard« | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" ali (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName != "powershell.exe") or (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" and FileName !endswith "ni.dll") | where Timestamp > ago(7d)

Poleg tega, če uporabljate ogrodje .NET Framework 4.5 ali novejšo različico, lahko obnovite datoteke NI in razrešite številne odvečne dogodke. To naredite tako, da izbrišete vse datoteke NI v imeniku NativeImages in nato zaženete ukaz za posodobitev ngen , da jih obnovite.