สรุป

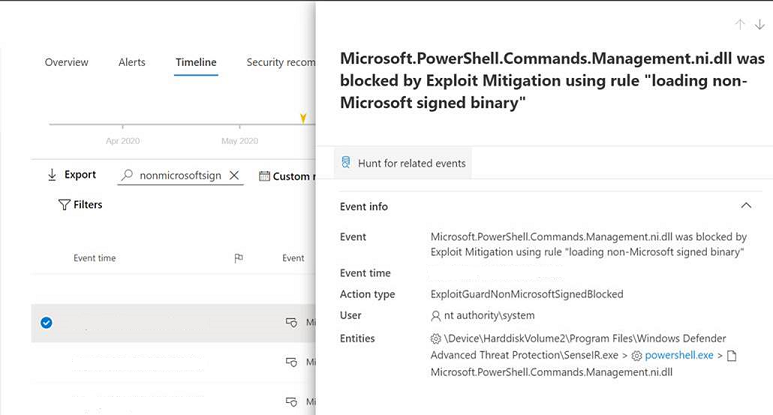

คุณอาจสังเกตเห็นเหตุการณ์บล็อกจํานวนมากที่เก็บรวบรวมในพอร์ทัล Microsoft Defender Advanced Threat Protection (MDATP) เหตุการณ์เหล่านี้ถูกสร้างขึ้นโดยกลไกความสมบูรณ์ของโค้ด (CI) และสามารถระบุได้โดย ExploitGuardNonMicrosoftSignedBlocked ActionType

เหตุการณ์ที่เห็นในบันทึกเหตุการณ์จุดสิ้นสุด

|

ชนิดการกระทํา |

ผู้ให้บริการ/แหล่งที่มา |

ID เหตุการณ์ |

คำอธิบาย |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

1.2 |

บล็อกการป้องกันความสมบูรณ์ของโค้ด |

เหตุการณ์ที่เห็นในไทม์ไลน์

กระบวนการ '\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe' (PID 8780) ถูกบล็อกไม่ให้โหลดไบนารีแบบไม่มีลายเซ็นของ Microsoft '\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll'

ข้อมูลเพิ่มเติม

กลไก CI ทําให้แน่ใจว่า เฉพาะไฟล์ที่เชื่อถือได้เท่านั้นที่ได้รับอนุญาตให้ดําเนินการบนอุปกรณ์ เมื่อเปิดใช้งาน CI และพบไฟล์ที่ไม่น่าเชื่อถือ จะสร้างเหตุการณ์บล็อก ในโหมดตรวจสอบ ไฟล์จะยังคงได้รับอนุญาตให้ดําเนินการ ในขณะที่ในโหมดบังคับใช้ ไฟล์จะถูกป้องกันไม่ให้ดําเนินการ

สามารถเปิดใช้งาน CI ได้หลายวิธี รวมถึงเมื่อคุณปรับใช้นโยบายการควบคุมแอปพลิเคชัน Windows Defender (WDAC) อย่างไรก็ตาม ในสถานการณ์นี้ MDATP จะเปิดใช้งาน CI ที่ส่วนหลัง ซึ่งทริกเกอร์เหตุการณ์เมื่อพบไฟล์ Native Image (NI) ที่ไม่มีลายเซ็นที่มาจาก Microsoft

การลงชื่อในไฟล์มีไว้เพื่อเปิดใช้งานการตรวจสอบความถูกต้องของไฟล์นั้น CI สามารถตรวจสอบว่าไฟล์ไม่มีการเปลี่ยนแปลงและมาจากผู้มีอํานาจที่เชื่อถือได้โดยยึดตามลายเซ็นของไฟล์นั้น ไฟล์ส่วนใหญ่ที่มาจาก Microsoft มีการลงชื่อ อย่างไรก็ตาม ไฟล์บางไฟล์ไม่สามารถหรือไม่ได้ลงชื่อด้วยเหตุผลหลายประการ ตัวอย่างเช่น ไบนารี NI (คอมไพล์จากรหัส.NET Framework) จะมีการลงนามโดยทั่วไปหากรวมอยู่ในการเผยแพร่ แต่โดยทั่วไปจะถูกสร้างขึ้นใหม่บนอุปกรณ์ และไม่สามารถเซ็นชื่อได้ แอปพลิเคชันจํานวนมากมีเฉพาะไฟล์ CAB หรือ MSI ที่ลงชื่อเพื่อยืนยันความถูกต้องของแอปพลิเคชันเหล่านั้นในการติดตั้งเท่านั้น เมื่อทํางาน จะสร้างแฟ้มเพิ่มเติมที่ไม่มีการเซ็นชื่อ

การบรรเทา

เราไม่แนะนําให้คุณเพิกเฉยเหตุการณ์เหล่านี้เนื่องจากเหตุการณ์เหล่านี้สามารถระบุปัญหาด้านความปลอดภัยของแท้ได้ ตัวอย่างเช่น ผู้โจมตีที่เป็นอันตรายอาจพยายามโหลดไบนารีที่ไม่มีลายเซ็นภายใต้มาตราฐานของที่มาจาก Microsoft

อย่างไรก็ตาม เหตุการณ์เหล่านี้สามารถกรองตามคิวรีเมื่อคุณพยายามวิเคราะห์เหตุการณ์อื่นๆ ใน Advanced Hunting โดยยกเว้นเหตุการณ์ที่มี ExploitGuardNonMicrosoftSignedBlocked ActionType

คิวรีนี้จะแสดงเหตุการณ์ทั้งหมดที่เกี่ยวข้องกับการตรวจหามากเกินไปนี้:

DeviceEvents | โดย ActionType == "ExploitGuardNonMicrosoftSignedBlocked" และ InitiatingProcessFileName == "powershell.exe" และ FileName สิ้นสุดด้วย "ni.dll" | ที่การประทับเวลา > ago(7d)

ถ้าคุณต้องการแยกเหตุการณ์นี้ออก คุณจะต้องสลับคิวรี การทําเช่นนี้จะแสดงเหตุการณ์ ExploitGuard (รวม EP) ทั้งหมด ยกเว้นรายการเหล่านี้:

DeviceEvents | ที่ ActionType เริ่มต้นด้วย "ExploitGuard" | โดย ActionType != "ExploitGuardNonMicrosoftSignedBlocked" หรือ (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" และ InitiatingProcessFileName != "powershell.exe") หรือ (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" และ InitiatingProcessFileName == "powershell.exe" และ FileName !endswith "ni.dll") | ที่การประทับเวลา > ago(7d)

นอกจากนี้ หากคุณใช้ .NET Framework 4.5 หรือเวอร์ชันที่ใหม่กว่า คุณมีตัวเลือกในการสร้างไฟล์ NI ใหม่เพื่อแก้ไขเหตุการณ์ฟุ่มเฟือยต่างๆ เมื่อต้องการทําเช่นนี้ ให้ลบไฟล์ NI ทั้งหมดในไดเรกทอรี NativeImages แล้วเรียกใช้คําสั่งการอัปเดต ngen เพื่อสร้างใหม่