วันที่เผยแพร่ต้นฉบับ: วันที่ 11 กรกฎาคม 2568

KB ID: 5064479

ในบทความนี้:

บทนำ

บทความนี้จะให้ภาพรวมของการเปลี่ยนแปลงที่กําลังจะมาถึงของฟังก์ชันการตรวจสอบ NT LAN Manager (NTLM) ใน Windows 11 เวอร์ชัน 24H2 และ Windows Server 2025 การปรับปรุงเหล่านี้ออกแบบมาเพื่อเพิ่มความสามารถในการมองเห็นในกิจกรรมการรับรองความถูกต้อง NTLM ช่วยให้ผู้ดูแลระบบสามารถกําหนดข้อมูลประจําตัวของผู้ใช้ อัตราส่วนสําหรับการใช้งาน NTLM และตําแหน่งที่ตั้งเฉพาะที่ใช้ NTLM ภายในสภาพแวดล้อม การตรวจสอบที่ได้รับการปรับปรุงสนับสนุนการตรวจสอบความปลอดภัยที่ได้รับการปรับปรุงและการระบุการขึ้นต่อกันของการรับรองความถูกต้องแบบดั้งเดิม

วัตถุประสงค์ของการเปลี่ยนแปลงการตรวจสอบ NTLM

การรับรองความถูกต้อง NTLM ยังคงปรากฏอยู่ในสถานการณ์ขององค์กรต่างๆ ซึ่งมักเกิดจากแอปพลิเคชันและการกําหนดค่าดั้งเดิม เมื่อมีการประกาศการเลิกใช้ NTLM และการปิดใช้งานในอนาคต (ดูบล็อก Windows IT การพัฒนา การรับรองความถูกต้องของ Windows) คุณลักษณะการตรวจสอบที่อัปเดตมีวัตถุประสงค์เพื่อช่วยผู้ดูแลระบบในการระบุการใช้งาน NTLM ทําความเข้าใจรูปแบบการใช้งาน และการตรวจสอบความเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้น รวมถึงการใช้ NT LAN Manager เวอร์ชัน 1 (NTLMv1)

บันทึกการตรวจสอบ NTLM

Windows 11 เวอร์ชัน 24H2 และ Windows Server 2025 มีความสามารถในการบันทึกการตรวจสอบ NTLM ใหม่สําหรับไคลเอ็นต์ เซิร์ฟเวอร์ และตัวควบคุมโดเมน แต่ละคอมโพเนนต์จะสร้างบันทึกที่ให้ข้อมูลโดยละเอียดเกี่ยวกับเหตุการณ์การรับรองความถูกต้อง NTLM แฟ้มบันทึกเหล่านี้สามารถพบได้ใน ตัวแสดงเหตุการณ์ ภายใต้ แฟ้มบันทึกของโปรแกรมประยุกต์และบริการ > Microsoft > Windows > NTLM > Operational

เมื่อเทียบกับบันทึกการตรวจสอบ NTLM ที่มีอยู่ การเปลี่ยนแปลงการตรวจสอบที่ได้รับการปรับปรุงใหม่จะทําให้ผู้ดูแลระบบสามารถตอบ Who, the Why และ The Where:

-

ใครกําลังใช้ NTLM รวมถึงบัญชีและกระบวนการบนเครื่อง

-

เหตุใดจึงเลือกการรับรองความถูกต้อง NTLM แทนโพรโทคอลการรับรองความถูกต้องสมัยใหม่ เช่น Kerberos

-

ตําแหน่งที่การรับรองความถูกต้อง NTLM เกิดขึ้น รวมถึงชื่อเครื่องและ IP ของเครื่อง

การตรวจสอบ NTLM ขั้นสูงยังให้ข้อมูลเกี่ยวกับการใช้งาน NTLMv1 สําหรับไคลเอ็นต์และเซิร์ฟเวอร์ ตลอดจนโดเมนการใช้งาน NTLMv1 ที่บันทึกโดยตัวควบคุมโดเมน

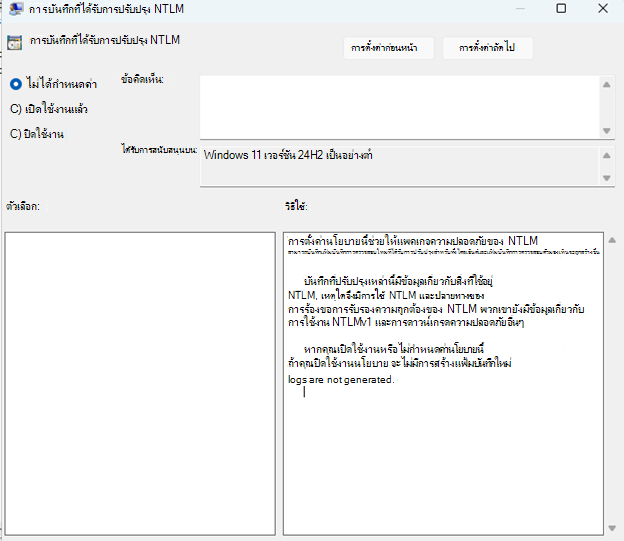

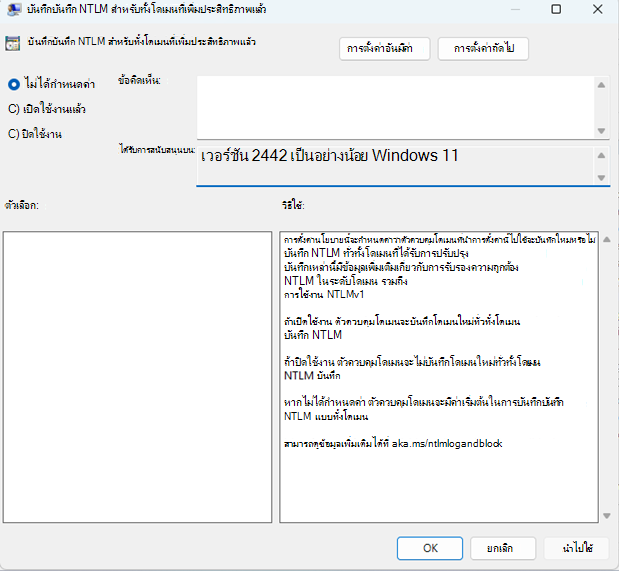

การจัดการนโยบายกลุ่ม

ฟีเจอร์การตรวจสอบ NTLM ใหม่สามารถกําหนดค่าได้ผ่านการตั้งค่านโยบายกลุ่มที่อัปเดตแล้ว ผู้ดูแลระบบสามารถใช้นโยบายเหล่านี้เพื่อระบุเหตุการณ์การรับรองความถูกต้อง NTLM ที่จะตรวจสอบ และจัดการพฤติกรรมการตรวจสอบระหว่างไคลเอ็นต์ เซิร์ฟเวอร์ และตัวควบคุมโดเมนตามความเหมาะสมสําหรับสภาพแวดล้อมของพวกเขา

ตามค่าเริ่มต้น จะเปิดใช้งานเหตุการณ์

-

สําหรับการบันทึกไคลเอ็นต์และเซิร์ฟเวอร์ เหตุการณ์จะถูกควบคุมผ่านนโยบาย "NTLM Enhanced Logging" ภายใต้ เทมเพลตการดูแลระบบ > System > NTLM

-

สําหรับการบันทึกทั่วทั้งโดเมนบนตัวควบคุมโดเมน เหตุการณ์จะถูกควบคุมผ่านนโยบาย "บันทึกแฟ้มบันทึกแฟ้มบันทึกแฟ้มบันทึก NTLM แบบขยายทั่วทั้งโดเมน" ภายใต้ เทมเพลตการดูแลระบบ > System > Netlogon

ระดับการตรวจสอบ

บันทึกการตรวจสอบ NTLM แต่ละบันทึกจะถูกแยกออกเป็นรหัสเหตุการณ์สองรหัสที่แตกต่างกันด้วยข้อมูลเดียวกันที่แตกต่างกันตามระดับเหตุการณ์เท่านั้น:

-

ข้อมูล: ระบุเหตุการณ์ NTLM มาตรฐาน เช่น การรับรองความถูกต้อง NT LAN Manager เวอร์ชัน 2 (NTLMv2) ที่ตรวจไม่พบการลดความปลอดภัย

-

คําเตือน: ระบุว่ามีการดาวน์เกรดของความปลอดภัยของ NTLM เช่น การใช้ NTLMv1 เหตุการณ์เหล่านี้เน้นการรับรองความถูกต้องที่ไม่ปลอดภัย เหตุการณ์อาจถูกทําเครื่องหมายเป็น "คําเตือน" สําหรับอินสแตนซ์ต่อไปนี้:

-

ตรวจพบการใช้งาน NTLMv1 โดยไคลเอ็นต์ เซิร์ฟเวอร์ หรือตัวควบคุมโดเมน

-

การป้องกันขั้นสูงสําหรับการรับรองความถูกต้องจะถูกทําเครื่องหมายว่าไม่ได้รับการสนับสนุนหรือไม่ปลอดภัย (สําหรับข้อมูลเพิ่มเติม ดู ที่ KB5021989: การป้องกันเพิ่มเติมสําหรับการรับรองความถูกต้อง)

-

คุณลักษณะความปลอดภัยของ NTLM บางอย่าง เช่น การตรวจสอบความสมบูรณ์ของข้อความ (MIC) จะไม่ถูกใช้

-

บันทึกของไคลเอ็นต์

บันทึกการตรวจสอบใหม่จะบันทึกความพยายามรับรองความถูกต้องของ NTLM ขาออก บันทึกเหล่านี้ให้รายละเอียดเกี่ยวกับแอปพลิเคชันหรือบริการที่เริ่มต้นการเชื่อมต่อ NTLM พร้อมกับเมตาดาต้าที่เกี่ยวข้องสําหรับคําขอการรับรองความถูกต้องแต่ละรายการ

การบันทึกไคลเอ็นต์มีเขตข้อมูลที่ไม่ซ้ํากัน Id/เหตุผลการใช้งาน ซึ่งเน้นสาเหตุที่ใช้การรับรองความถูกต้อง NTLM

|

รหัส |

คำอธิบาย |

|

0 |

ไม่ทราบเหตุผล |

|

1 |

NTLM ถูกเรียกโดยตรงโดยโปรแกรมประยุกต์ที่เรียก |

|

2 |

การรับรองความถูกต้องบัญชีภายในเครื่อง |

|

3 |

RESERVED, currently not in use. |

|

4 |

การรับรองความถูกต้องบัญชีระบบคลาวด์ |

|

5 |

ชื่อเป้าหมายหายไปหรือว่างเปล่า |

|

6 |

Kerberos หรือโพรโทคอลอื่นไม่สามารถแก้ไขชื่อเป้าหมายได้ |

|

7 |

ชื่อเป้าหมายมีที่อยู่ IP |

|

8 |

พบชื่อเป้าหมายซ้ํากันใน Active Directory |

|

9 |

ไม่สามารถสร้างแนวการมองเห็นด้วยตัวควบคุมโดเมนได้ |

|

10 |

NTLM ถูกเรียกผ่านส่วนติดต่อวนกลับ |

|

11 |

NTLM ถูกเรียกด้วยเซสชัน Null |

|

บันทึกเหตุการณ์ |

Microsoft-Windows-NTLM/Operational |

|

ID เหตุการณ์ |

4020 (ข้อมูล), 4021 (คําเตือน) |

|

แหล่งเหตุการณ์ |

NTLM |

|

ข้อความเหตุการณ์ |

เครื่องนี้พยายามรับรองความถูกต้องไปยังทรัพยากรระยะไกลผ่าน NTLM ข้อมูลกระบวนการ: ชื่อกระบวนการ:> ชื่อ < กระบวนการ PID:> PID < ข้อมูลลูกค้า: ชื่อผู้ใช้:> ชื่อผู้ใช้ < โดเมน:> ชื่อโดเมน < Hostname:> ชื่อโฮสต์ < ประเภท Sign-On:> Sign-On เดียว < ข้อมูลเป้าหมาย: เครื่องเป้าหมาย:> ชื่อเครื่อง < โดเมนเป้าหมาย:> โดเมนเครื่อง < ทรัพยากรเป้าหมาย: <ชื่อหลัก (SPN)บริการ > IP เป้าหมาย:> ที่อยู่ IP < ชื่อเครือข่ายเป้าหมาย:> ชื่อเครือข่าย < การใช้ NTLM: รหัสเหตุผล:> รหัสการใช้งาน < เหตุผล:> เหตุผลการใช้งาน < ความปลอดภัยของ NTLM: ธงที่เจรจาต่อรอง:> ธง < เวอร์ชัน NTLM: <NTLMv2 / NTLMv1> สถานะคีย์เซสชัน: <> นําเสนอ / ขาดหายไป การเข้าเล่มแชนเนล: < สนับสนุน / ไม่สนับสนุน> การผูกข้อมูลบริการ: ชื่อหลัก <บริการ (SPN)> สถานะของไมโครโฟน: <> ที่ได้รับการป้องกัน / ไม่มีการป้องกัน AvFlags: <> ค่าสถานะ NTLM สตริง AvFlags: สตริงค่าสถานะ NTLM <> สําหรับข้อมูลเพิ่มเติม ให้ดูที่ aka.ms/ntlmlogandblock |

บันทึกของเซิร์ฟเวอร์

บันทึกการตรวจสอบใหม่บันทึกความพยายามในการรับรองความถูกต้องของ NTLM ขาเข้า บันทึกเหล่านี้มีรายละเอียดที่คล้ายกันเกี่ยวกับการรับรองความถูกต้อง NTLM เป็นบันทึกของไคลเอ็นต์ รวมทั้งรายงานว่าการรับรองความถูกต้อง NTLM ประสบความสําเร็จหรือไม่

|

บันทึกเหตุการณ์ |

Microsoft-Windows-NTLM/Operational |

|

ID เหตุการณ์ |

4022 (ข้อมูล), 4023 (คําเตือน) |

|

แหล่งเหตุการณ์ |

NTLM |

|

ข้อความเหตุการณ์ |

ไคลเอ็นต์ระยะไกลกําลังใช้ NTLM เพื่อรับรองความถูกต้องกับเวิร์กสเตชันนี้ ข้อมูลกระบวนการ: ชื่อกระบวนการ:> ชื่อ < กระบวนการ PID:> PID < ข้อมูลไคลเอ็นต์ระยะไกล: ชื่อผู้ใช้:> ชื่อผู้ใช้ไคลเอ็นต์ < โดเมน:> โดเมนไคลเอ็นต์ < เครื่องไคลเอ็นต์: <ชื่อเครื่องไคลเอ็นต์> IP ไคลเอ็นต์:> IP ของไคลเอ็นต์ < ชื่อเครือข่ายไคลเอ็นต์:> ชื่อเครือข่ายไคลเอ็นต์ < ความปลอดภัยของ NTLM: ธงที่เจรจาต่อรอง:> ธง < เวอร์ชัน NTLM: <NTLMv2 / NTLMv1> สถานะคีย์เซสชัน: <> นําเสนอ / ขาดหายไป การเข้าเล่มแชนเนล: < สนับสนุน / ไม่สนับสนุน> การผูกข้อมูลบริการ: ชื่อหลัก <บริการ (SPN)> สถานะของไมโครโฟน: <> ที่ได้รับการป้องกัน / ไม่มีการป้องกัน AvFlags: <> ค่าสถานะ NTLM สตริง AvFlags: สตริงค่าสถานะ NTLM <> สถานะ:> รหัสสถานะ < ข้อความสถานะ: <> สตริงสถานะ สําหรับข้อมูลเพิ่มเติม ให้ดูที่ aka.ms/ntlmlogandblock |

บันทึกตัวควบคุมโดเมน

ตัวควบคุมโดเมนได้รับประโยชน์จากการตรวจสอบ NTLM ที่ได้รับการปรับปรุง ด้วยบันทึกใหม่ที่บันทึกความพยายามในการรับรองความถูกต้อง NTLM ทั้งโดเมนที่สําเร็จและไม่สําเร็จ บันทึกเหล่านี้สนับสนุนการระบุการใช้งาน NTLM ข้ามโดเมน และแจ้งเตือนผู้ดูแลระบบให้ดาวน์เกรดที่อาจเกิดขึ้นในการรักษาความปลอดภัยการรับรองความถูกต้อง เช่น การรับรองความถูกต้อง NTLMv1

บันทึกตัวควบคุมโดเมนที่แตกต่างกันจะถูกสร้างขึ้นโดยขึ้นอยู่กับสถานการณ์ต่อไปนี้:

เมื่อทั้งบัญชีไคลเอ็นต์และเครื่องเซิร์ฟเวอร์อยู่ในโดเมนเดียวกัน มีการสร้างบันทึกที่คล้ายกับต่อไปนี้:

|

บันทึกเหตุการณ์ |

Microsoft-Windows-NTLM/Operational |

|

ID เหตุการณ์ |

4032 (ข้อมูล), 4033 (คําเตือน) |

|

แหล่งเหตุการณ์ |

Security-Netlogon |

|

ข้อความเหตุการณ์ |

> ชื่อ DC <DC ประมวลผลการร้องขอการรับรองความถูกต้อง NTLM ที่ส่งต่อที่มาจากโดเมนนี้ ข้อมูลลูกค้า: ชื่อไคลเอ็นต์: <> ชื่อผู้ใช้ โดเมนไคลเอ็นต์:> โดเมน < เครื่องไคลเอ็นต์:> เวิร์กสเตชันไคลเอ็นต์ < ข้อมูลเซิร์ฟเวอร์: ชื่อเซิร์ฟเวอร์:> ชื่อเครื่องของเซิร์ฟเวอร์ < โดเมนเซิร์ฟเวอร์:> โดเมนเซิร์ฟเวอร์ < IP เซิร์ฟเวอร์:> IP ของเซิร์ฟเวอร์ < ระบบปฏิบัติการของเซิร์ฟเวอร์:> ระบบปฏิบัติการของเซิร์ฟเวอร์ < ความปลอดภัยของ NTLM: ธงที่เจรจาต่อรอง:> ธง < เวอร์ชัน NTLM: <NTLMv2 / NTLMv1> สถานะคีย์เซสชัน: <> นําเสนอ / ขาดหายไป การเข้าเล่มแชนเนล: < สนับสนุน / ไม่สนับสนุน> การผูกข้อมูลบริการ: ชื่อหลัก <บริการ (SPN)> สถานะของไมโครโฟน: <> ที่ได้รับการป้องกัน / ไม่มีการป้องกัน AvFlags: <> ค่าสถานะ NTLM สตริง AvFlags: สตริงค่าสถานะ NTLM <> สถานะ:> รหัสสถานะ < ข้อความสถานะ: <> สตริงสถานะ สําหรับข้อมูลเพิ่มเติม ให้ดูที่ aka.ms/ntlmlogandblock |

ถ้าบัญชีไคลเอ็นต์และเซิร์ฟเวอร์เป็นของโดเมนอื่น ตัวควบคุมโดเมนจะมีบันทึกที่แตกต่างกัน ขึ้นอยู่กับว่าตัวควบคุมโดเมนอยู่ในโดเมนที่มีไคลเอ็นต์อยู่ (เริ่มต้นการรับรองความถูกต้อง) หรือที่เซิร์ฟเวอร์อยู่ (ยอมรับการรับรองความถูกต้อง):

ถ้าเซิร์ฟเวอร์เป็นของโดเมนเดียวกับตัวควบคุมโดเมนที่จัดการการรับรองความถูกต้อง

หากบัญชีไคลเอ็นต์อยู่ในโดเมนเดียวกันกับตัวควบคุมโดเมนที่จัดการการตรวจสอบความถูกต้อง จะมีการสร้างบันทึกที่คล้ายกับรายการต่อไปนี้:

|

บันทึกเหตุการณ์ |

Microsoft-Windows-NTLM/Operational |

|

ID เหตุการณ์ |

4030 (ข้อมูล), 4031 (คําเตือน) |

|

แหล่งเหตุการณ์ |

Security-Netlogon |

|

ข้อความเหตุการณ์ |

> ชื่อ DC <DC ประมวลผลการร้องขอการรับรองความถูกต้อง NTLM ที่ส่งต่อที่มาจากโดเมนนี้ ข้อมูลลูกค้า: ชื่อไคลเอ็นต์: <> ชื่อผู้ใช้ โดเมนไคลเอ็นต์:> โดเมน < เครื่องไคลเอ็นต์:> เวิร์กสเตชันไคลเอ็นต์ < ข้อมูลเซิร์ฟเวอร์: ชื่อเซิร์ฟเวอร์:> ชื่อเครื่องของเซิร์ฟเวอร์ < โดเมนเซิร์ฟเวอร์:> โดเมนเซิร์ฟเวอร์ < ส่งต่อจาก: ประเภทช่องทางที่ปลอดภัย: <> ข้อมูลช่องสัญญาณที่ปลอดภัยของ Netlogon ชื่อ Farside: <ชื่อเครื่อง DC ข้ามโดเมน > โดเมน Farside: <> ชื่อโดเมนข้ามโดเมน IP Farside:> IP DC ข้ามโดเมน < ความปลอดภัยของ NTLM: ธงที่เจรจาต่อรอง:> ธง < เวอร์ชัน NTLM: <NTLMv2 / NTLMv1> สถานะคีย์เซสชัน: <> นําเสนอ / ขาดหายไป การเข้าเล่มแชนเนล: < สนับสนุน / ไม่สนับสนุน> การผูกข้อมูลบริการ: ชื่อหลัก <บริการ (SPN)> สถานะของไมโครโฟน: <> ที่ได้รับการป้องกัน / ไม่มีการป้องกัน AvFlags: <> ค่าสถานะ NTLM สตริง AvFlags: สตริงค่าสถานะ NTLM <> สถานะ:> รหัสสถานะ < สําหรับข้อมูลเพิ่มเติม ให้ดูที่ aka.ms/ntlmlogandblock |

ความสัมพันธ์ระหว่างเหตุการณ์ NTLM ใหม่และที่มีอยู่

เหตุการณ์ NTLM ใหม่เป็นการปรับปรุงบนบันทึก NTLM ที่มีอยู่ เช่น ความปลอดภัยของเครือข่าย: จํากัดการรับรองความถูกต้อง NTLM ตรวจสอบ NTLM ในโดเมนนี้ การเปลี่ยนแปลงการตรวจสอบ NTLM ที่ได้รับการปรับปรุงไม่มีผลต่อบันทึก NTLM ปัจจุบัน แต่การเปลี่ยนแปลงเหล่านี้จะมีผลกับแฟ้มบันทึก NTLM ปัจจุบัน แต่การเปลี่ยนแปลงเหล่านี้จะไม่มีผลกับแฟ้มบันทึก NTLM ปัจจุบันแต่อย่างใด ถ้ามีการเปิดใช้งานบันทึกการตรวจสอบ NTLM ปัจจุบันแฟ้มบันทึกเหล่านั้นจะยังคงถูกบันทึกอยู่

ข้อมูลการปรับใช้

ตามการเปิดตัวฟีเจอร์ที่ควบคุมโดย Microsoft (CFR) การเปลี่ยนแปลงจะค่อยๆ เผยแพร่ไปยังเครื่อง Windows 11 เวอร์ชัน 24H2 ตามด้วยเครื่อง Windows Server 2025 รวมถึงตัวควบคุมโดเมนในภายหลัง

การเผยแพร่แบบค่อยเป็นค่อยไปจะแจกจ่ายการอัปเดตการเผยแพร่ในระยะเวลาหนึ่ง แทนที่จะเผยแพร่ทั้งหมดในครั้งเดียว ซึ่งหมายความว่าผู้ใช้จะได้รับการอัปเดตในเวลาที่ต่างกัน และอาจไม่มีให้ใช้งานโดยทันทีสําหรับผู้ใช้ทั้งหมด