Özet

Microsoft System Center 2012 R2 Virtual Machine Manager (VMM) yöneticileri artık VMM'de Hyper-V bağlantı noktası erişim denetim listelerini (ACL) merkezi olarak oluşturabilir ve yönetebilir.

Ek Bilgi

System Center 2012 R2 Virtual Machine Manager için Güncelleştirme Paketi 8 hakkında daha fazla bilgi için, Microsoft Bilgi Bankası'ndaki makaleyi görüntülemek üzere aşağıdaki makale numarasını tıklatın:

3096389 System Center 2012 R2 Virtual Machine Manager için Güncelleştirme Paketi 8

Sözlük

Ağ yönetimi alanına aşağıdaki yeni kavramları ekleyerek Virtual Machine Manager nesne modelini geliştirdik.

-

Bağlantı noktası erişim denetimi listesi (bağlantı noktası ACL)Ağ güvenliğini açıklamak için çeşitli VMM ağ temel öğelerine eklenmiş bir nesne. Bağlantı noktası ACL,erişim denetimi girdileri veya ACL kuralları koleksiyonu görevi görür. ACL, VM ağı, VM alt ağı, sanal ağ bağdaştırıcısı veya VMM yönetim sunucusunun kendisi gibi vmm ağ temel öğelerinin herhangi bir sayısına (sıfır veya daha fazla) eklenebilir. ACL herhangi bir sayıda (sıfır veya daha fazla) ACL kuralı içerebilir. Her uyumlu VMM ağ temel öğesinin (VM ağı, VM alt ağı, sanal ağ bağdaştırıcısı veya VMM yönetim sunucusu) bir bağlantı noktası ACL'si ekli veya hiçbiri olabilir.

-

Bağlantı noktası erişim denetimi girdisi veya ACL kuralıFiltreleme ilkesini açıklayan bir nesne. Aynı bağlantı noktası ACL'sinde birden çok ACL kuralı bulunabilir ve önceliklerine göre uygulanabilir. Her ACL kuralı tam olarak bir bağlantı noktası ACL'sine karşılık gelir.

-

Genel Ayarlar Altyapıdaki tüm VM sanal ağ bağdaştırıcılarına uygulanan bir bağlantı noktası ACL'sini açıklayan sanal kavram. Genel Ayarlar için ayrı bir nesne türü yoktur. Bunun yerine, Genel Ayarlar bağlantı noktası ACL'sinin VMM yönetim sunucusunun kendisine iliştirilir. VMM yönetim sunucusu nesnesi bir bağlantı noktası ACL'sine sahip olabilir veya yok olabilir.

Daha önce kullanılabilir olan ağ yönetim alanındaki nesneler hakkında bilgi için bkz. ağ nesnesi temelleri Virtual Machine Manager.

Bu Özellik ile ne yapabilirim?

VMM'de PowerShell arabirimini kullanarak artık aşağıdaki eylemleri gerçekleştirebilirsiniz:

-

Bağlantı noktası ACL'lerini ve bunların ACL kurallarını tanımlayın.

-

Kurallar, Hyper-V sunucularındaki sanal anahtar bağlantı noktalarına Hyper-V terminolojisinde "genişletilmiş bağlantı noktası ACL'leri" (VMNetworkAdapterExtendedAcl) olarak uygulanır. Bu, yalnızca Windows Server 2012 R2 (ve Hyper-V Server 2012 R2) konak sunucularına uygulanabileceği anlamına gelir.

-

VMM, "eski" Hyper-V bağlantı noktası ACL'lerini (VMNetworkAdapterAcl) oluşturmaz. Bu nedenle, VMM kullanarak Windows Server 2012 (veya Hyper-V Server 2012) konak sunucularına bağlantı noktası ACL'leri uygulayamazsınız.

-

Bu özellik kullanılarak VMM'de tanımlanan tüm bağlantı noktası ACL kuralları durum bilgisi vardır (TCP için). VMM kullanarak TCP için durum bilgisi olmayan ACL kuralları oluşturamazsınız.

Windows Server 2012 R2 Hyper-V'deki Genişletilmiş bağlantı noktası ACL özelliği hakkında daha fazla bilgi için bkz. Windows Server 2012 R2 için Genişletilmiş Bağlantı Noktası Access Control Listeleri ile Güvenlik İlkeleri Oluşturma.

-

-

Genel Ayarlar bağlantı noktası ACL'sini ekleyin. Bu, bunu tüm VM sanal ağ bağdaştırıcılarına uygular. Yalnızca tam yöneticiler tarafından kullanılabilir.

-

Oluşturulan bağlantı noktası ACL'lerini bir VM ağına, VM alt ağlarına veya VM sanal ağ bağdaştırıcılarına ekleyin. Bu, tam yöneticiler, kiracı yöneticileri ve self servis kullanıcıları (SSU) tarafından kullanılabilir.

-

Tek vm vNIC'sinde yapılandırılan bağlantı noktası ACL kurallarını görüntüleyin ve güncelleştirin.

-

Bağlantı noktası ACL'lerini ve bunların ACL kurallarını silin.

Bu eylemlerin her biri, bu makalenin devamında daha ayrıntılı olarak ele alınmıştır. Bu işlevselliğin yalnızca PowerShell cmdlet'leri aracılığıyla kullanıma sunulduğunu ve VMM konsol kullanıcı arabirimine yansıtılmeyeceğini unutmayın ("Uyumluluk" durumu hariç).

Bu özellik ile ne yapabilirim?

-

ACL birden çok örnek arasında paylaşıldığında tek bir örnek için tek tek kuralları yönetin/güncelleştirin. Tüm kurallar üst ACL'leri içinde merkezi olarak yönetilir ve ACL'nin eklendiği her yerde uygulanır.

-

Bir varlığa birden fazla ACL ekleyin.

-

Hyper-V üst bölümündeki (yönetim işletim sistemi) sanal ağ bağdaştırıcılarına (vNIC) bağlantı noktası ACL'leri uygulayın.

-

IP düzeyi protokolleri (TCP veya UDP dışında) içeren bağlantı noktası ACL kuralları oluşturun.

-

Daha önce listelenmeyen mantıksal ağlara, ağ sitelerine (mantıksal ağ tanımları), alt ağ vLAN'larına ve diğer VMM ağ temel öğelerine bağlantı noktası ACL'leri uygulayın.

Özelliği Nasıl yaparım? kullanıyorsunuz?

Yeni bağlantı noktası ACL'lerini ve bunların bağlantı noktası ACL kurallarını tanımlama

Artık PowerShell cmdlet'lerini kullanarak DOĞRUDAN VMM'de ACL'ler ve bunların ACL kurallarını oluşturabilirsiniz.

Yeni ACL oluşturma

Aşağıdaki yeni PowerShell cmdlet'leri eklenmiştir: New-SCPortACL –Name <dize> [–Description <string>] –Name: ACL bağlantı noktasının adı –Açıklama: Bağlantı noktası ACL'sinin açıklaması (isteğe bağlı parametre) Get-SCPortACL Tüm bağlantı noktası ACL'lerini alır –Ad: İsteğe bağlı olarak ada göre filtrele –ID: İsteğe bağlı olarak ID Örnek komutlarına göre filtreleme

New-SCPortACL -Name Samplerule -Description SampleDescription

$acl = Get-SCPortACL -Name Samplerule

Bağlantı noktası ACL'sinin bağlantı noktası ACL kurallarını tanımlama

Her bağlantı noktası ACL'sinin bir bağlantı noktası ACL kuralları koleksiyonu vardır. Her kural farklı parametreler içerir.

-

Ad

-

Açıklama

-

Tür: Gelen/Giden (ACL'nin uygulanacağı yön)

-

Eylem: İzin Ver/Reddet (trafiğe izin vermek veya trafiği engellemek için ACL'nin eylemi)

-

SourceAddressPrefix:

-

SourcePortRange:

-

DestinationAddressPrefix:

-

DestinationPortRange:

-

Protokol: TCP/Udp/Herhangi Biri (Not: VMM tarafından tanımlanan bağlantı noktası ACL'lerinde IP düzeyi protokoller desteklenmez. Bunlar hala Hyper-V tarafından yerel olarak desteklenir.)

-

Öncelik: 1 – 65535 (en düşük sayı en yüksek önceliğe sahiptir). Bu öncelik, uygulandığı katmana göredir. (ACL kurallarının önceliğe ve ACL'nin eklendiği nesneye göre nasıl uygulandığı hakkında daha fazla bilgi aşağıdadır.)

Eklenen yeni PowerShell cmdlet'leri

New-SCPortACLrule -PortACL <PortACL> -Name <string> [-Description <string>] -Type <Gelen | Giden> -eylem <İzin Ver |> -Priority <uint16> -Protocol <Tcp | Udp | Herhangi bir> [-SourceAddressPrefix <dizesi: IPAddress | IPSubnet>] [-SourcePortRange <string:X|X-Y| Herhangi bir>] [-DestinationAddressPrefix <dizesi: IPAddress | IPSubnet>] [-DestinationPortRange <string:X|X-Y| Herhangi bir>] Get-SCPortACLruleTüm bağlantı noktası ACL kurallarını alır.

-

Ad: İsteğe bağlı olarak ada göre filtreleme

-

Kimlik: İsteğe bağlı olarak kimliğine göre filtreleme

-

PortACL: İsteğe bağlı olarak bağlantı noktası ACL'lerine göre filtreleme

Örnek komutlar

New-SCPortACLrule -Name AllowSMBIn -Description "Allow inbound TCP Port 445" -Type Inbound -Protocol TCP -Action Allow -PortACL $acl -SourcePortRange 445 -Priority 10

New-SCPortACLrule -Name AllowSMBOut -Description "Allow outbound TCP Port 445" -Type Outbound -Protocol TCP -Action Allow -PortACL $acl -DestinationPortRange 445 -Priority 10

New-SCPortACLrule -Name DenyAllIn -Description "All Inbould" -Type Inbound -Protocol Any -Action Deny -PortACL $acl -Priority 20

New-SCPortACLrule -Name DenyAllOut -Description "All Outbound" -Type Outbound -Protocol Any -Action Deny -PortACL $acl -Priority 20

Bağlantı noktası ACL'lerini ekleme ve ayırma

ACL'ler aşağıdakilere eklenebilir:

-

Genel ayarlar (Tüm VM ağ bağdaştırıcıları için geçerlidir. Bunu yalnızca tam yöneticiler yapabilir.)

-

VM ağı (Tam yöneticiler/kiracı yöneticileri/SSU'lar bunu yapabilir.)

-

VM alt ağı (Tam yöneticiler/kiracı yöneticileri/SSU'lar bunu yapabilir.)

-

Sanal ağ bağdaştırıcıları (Tam yöneticiler/kiracı yöneticileri/SSU'lar bunu yapabilir.)

Genel ayarlar

Bu bağlantı noktası ACL kuralları altyapıdaki tüm VM sanal ağ bağdaştırıcıları için geçerlidir. Mevcut PowerShell cmdlet'leri bağlantı noktası ACL'lerini eklemek ve ayırmak için yeni parametrelerle güncelleştirildi. Set-SCVMMServer –VMMServer <VMMServer> [-PortACL <NetworkAccessControlList> | -RemovePortACL ]

-

PortACL: Belirtilen bağlantı noktası ACL'sini genel ayarlara yapılandıran yeni isteğe bağlı parametre.

-

RemovePortACL: Yapılandırılmış tüm bağlantı noktası ACL'lerini genel ayarlardan kaldıran yeni isteğe bağlı parametre.

Get-SCVMMServer: Döndürülen nesnede yapılandırılan bağlantı noktası ACL'sini döndürür. Örnek komutlar

Set-SCVMMServer -VMMServer "VMM.Contoso.Local" -PortACL $acl

Set-SCVMMServer -VMMServer "VMM.Contoso.Local" -RemovePortACL

VM ağı

Bu kurallar, bu VM ağına bağlı tüm VM sanal ağ bağdaştırıcılarına uygulanır. Mevcut PowerShell cmdlet'leri bağlantı noktası ACL'lerini eklemek ve ayırmak için yeni parametrelerle güncelleştirildi. New-SCVMNetwork [–PortACL <NetworkAccessControlList>] [parametrelerin geri kalanı] -PortACL: Oluşturma sırasında VM ağına bir bağlantı noktası ACL'sini belirtmenize olanak tanıyan yeni isteğe bağlı parametre. Set-SCVMNetwork [–PortACL <NetworkAccessControlList> | -RemovePortACL] [parametrelerin geri kalanı] -PortACL: VM ağına bir bağlantı noktası ACL'sini ayarlamanıza olanak tanıyan yeni isteğe bağlı parametre. -RemovePortACL: Yapılandırılmış herhangi bir bağlantı noktası ACL'sini VM ağından kaldıran yeni isteğe bağlı parametre. Get-SCVMNetwork: Döndürülen nesnede yapılandırılan bağlantı noktası ACL'sini döndürür. Örnek komutlar

Get-SCVMNetwork -name VMNetworkNoIsolation | Set-SCVMNetwork -PortACL $acl

Get-SCVMNetwork -name VMNetworkNoIsolation | Set-SCVMNetwork -RemovePortACL

VM alt ağı

Bu kurallar, bu VM alt ağına bağlı tüm VM sanal ağ bağdaştırıcılarına uygulanır. Mevcut PowerShell cmdlet'leri bağlantı noktası ACL'lerini eklemek ve ayırmak için yeni parametreyle güncelleştirildi.New-SCVMSubnet [–PortACL <NetworkAccessControlList>] [parametrelerin geri kalanı] -PortACL: Oluşturma sırasında VM alt ağına bir bağlantı noktası ACL belirtmenize olanak tanıyan yeni isteğe bağlı parametre. Set-SCVMSubnet [–PortACL <NetworkAccessControlList> | -RemovePortACL] [parametrelerin geri kalanı] -PortACL: VM alt ağına bağlantı noktası ACL'sini ayarlamanıza olanak tanıyan yeni isteğe bağlı parametre. -RemovePortACL: Yapılandırılmış herhangi bir bağlantı noktası ACL'sini VM alt ağından kaldıran yeni isteğe bağlı parametre. Get-SCVMSubnet: Döndürülen nesnede yapılandırılan bağlantı noktası ACL'sini döndürür. Örnek komutlar

Get-SCVMSubnet -name VM2 | Set-SCVMSubnet -PortACL $acl

Get-SCVMSubnet -name VM2 | Set-SCVMSubnet-RemovePortACL

VM sanal ağ bağdaştırıcısı (vmNIC)

Mevcut PowerShell cmdlet'leri bağlantı noktası ACL'lerini eklemek ve ayırmak için yeni parametrelerle güncelleştirildi. New-SCVirtualNetworkAdapter [–PortACL <NetworkAccessControlList>] [parametrelerin geri kalanı] -PortACL: Yeni bir vNIC oluştururken sanal ağ bağdaştırıcısına bir bağlantı noktası ACL'sini belirtmenize olanak tanıyan yeni isteğe bağlı parametre. Set-SCVirtualNetworkAdapter [–PortACL <NetworkAccessControlList> | -RemovePortACL] [parametrelerin geri kalanı] -PortACL: Sanal ağ bağdaştırıcısına bağlantı noktası ACL'sini ayarlamanıza olanak tanıyan yeni isteğe bağlı parametre. -RemovePortACL: Yapılandırılmış herhangi bir bağlantı noktası ACL'sini sanal ağ bağdaştırıcısından kaldıran yeni isteğe bağlı parametre. Get-SCVirtualNetworkAdapter: Döndürülen nesnede yapılandırılan bağlantı noktası ACL'sini döndürür. Örnek komutlar

Get-SCVirtualMachine -Name VM0001 | Get-SCVirtualNetworkAdapter | Set-SCVirtualNetworkAdapter -PortACL $acl

Get-SCVirtualMachine -Name VM0001 | Get-SCVirtualNetworkAdapter | Set-SCVirtualNetworkAdapter –RemovePortACL

Bağlantı noktası ACL kuralları uygulama

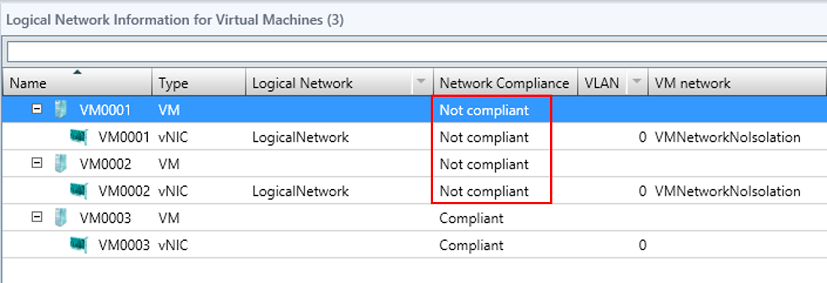

Bağlantı noktası ACL'lerini ekledikten sonra VM'leri yenilediğinizde, VM'lerin durumunun Doku çalışma alanının Sanal Makine görünümünde "Uyumlu Değil" olarak görüntülendiğini fark edeceksiniz. (Sanal Makine görünümüne geçmek için, önce Doku çalışma alanının Mantıksal Ağlar düğümüne veya Mantıksal Anahtarlar düğümüne göz atmanız gerekir). VM yenilemesinin arka planda (zamanlamaya göre) otomatik olarak gerçekleştiğini unutmayın. Bu nedenle, VM'leri açıkça yenilemeseniz bile, sonunda uyumsuz bir duruma geçerler.

Bağlantı noktası ACL kurallarını görüntüleme

ACL ve ACL kurallarını görüntülemek için aşağıdaki PowerShell cmdlet'lerini kullanabilirsiniz.

Eklenen yeni PowerShell cmdlet'leri

Bağlantı noktası ACL'leriParametre kümesi 1'i alın. Tümünü veya adını almak için: Get-SCPortACL [-Name <>] Parametre kümesi 2. Kimliğine göre almak için: Get-SCPortACL -Id <> [-Name <>] Bağlantı noktası ACL kuralları Parametre kümesi 1'i alın. Tümü veya adı: Get-SCPortACLrule [-Name <>] Parametre kümesi 2. Kimlik: Get-SCPortACLrule -Id <> Parametre kümesi 3. ACL nesnesine göre: Get-SCPortACLrule –PortACL <NetworkAccessControlList>

Bağlantı noktası ACL kurallarını güncelleştirme

Ağ bağdaştırıcılarına bağlı ACL'yi güncelleştirdiğinizde, değişiklikler bu ACL'yi kullanan tüm ağ bağdaştırıcısı örneklerine yansıtılır. Bir VM alt ağına veya VM ağına bağlı bir ACL için, bu alt ağa bağlı tüm ağ bağdaştırıcısı örnekleri değişikliklerle güncelleştirilir. Not Tek tek ağ bağdaştırıcılarındaki ACL kurallarının güncelleştirilmesi, tek deneme en iyi çaba düzeninde paralel olarak gerçekleştirilir. Herhangi bir nedenle güncelleştirilemez bağdaştırıcılar "güvenlik uyumsuz" olarak işaretlenir ve görev, ağ bağdaştırıcılarının başarıyla güncelleştirilmediğini belirten bir hata iletisiyle biter. Buradaki "Güvenlik uyumsuz", beklenen ve gerçek ACL kurallarındaki uyuşmazlığı ifade eder. Bağdaştırıcı, ilgili hata iletileriyle birlikte "Uyumlu değil" uyumluluk durumuna sahip olacaktır. Uyumsuz sanal makineleri düzeltme hakkında daha fazla bilgi için önceki bölüme bakın.

Yeni PowerShell cmdlet'i eklendi

Set-SCPortACL -PortACL <PortACL> [-Name <Name>] [-Description <description>] Set-SCPortACLrule -PortACLrule <> PortACLrule> [-Name <name>] [-Description <string>] [-Type <PortACLRuleDirection> {Gelen | Giden}] [-Action <PortACLRuleAction> {allow | Deny}] [-SourceAddressPrefix <dize>] [-SourcePortRange <dize>] [-DestinationAddressPrefix <dize>] [-DestinationPortRange <dize>] [-Protocol <PortACLruleProtocol> {Tcp | Udp | Any}] Set-SCPortACL: Bağlantı noktası ACL açıklamasını değiştirir.

-

Açıklama: Açıklamayı güncelleştirir.

Set-SCPortACLrule: Bağlantı noktası ACL kuralı parametrelerini değiştirir.

-

Açıklama: Açıklamayı güncelleştirir.

-

Tür: ACL'nin uygulandığı yönü güncelleştirir.

-

Eylem: ACL'nin eylemini güncelleştirir.

-

Protokol: ACL'nin uygulanacağı protokolü güncelleştirir.

-

Öncelik: Önceliği güncelleştirir.

-

SourceAddressPrefix: Kaynak adres ön ekini güncelleştirir.

-

SourcePortRange: Kaynak bağlantı noktası aralığını güncelleştirir.

-

DestinationAddressPrefix: Hedef adres ön ekini güncelleştirir.

-

DestinationPortRange: Hedef bağlantı noktası aralığını güncelleştirir.

Bağlantı noktası ACL'lerini ve bağlantı noktası ACL kurallarını silme

ACL yalnızca bağlı bağımlılık yoksa silinebilir. Bağımlılıklar, ACL'ye bağlı VM ağını/VM alt ağını/sanal ağ bağdaştırıcısını/genel ayarları içerir. PowerShell cmdlet'ini kullanarak bir bağlantı noktası ACL'sini silmeye çalıştığınızda, cmdlet bağlantı noktası ACL'sinin bağımlılıklardan herhangi birine bağlı olup olmadığını algılar ve uygun hata iletileri oluşturur.

Bağlantı noktası ACL'leri kaldırılıyor

Yeni PowerShell cmdlet'leri eklendi: Remove-SCPortACL -PortACL <NetworkAccessControlList>

Bağlantı noktası ACL kurallarını kaldırma

Yeni PowerShell cmdlet'leri eklendi: Remove-SCPortACLRule -PortACLRule <NetworkAccessControlListRule> Bir VM alt ağını/VM Ağı/Ağ bağdaştırıcısını silmenin bu ACL ile ilişkilendirmeyi otomatik olarak kaldırdığını unutmayın. ACL, ilgili VMM ağ nesnesi değiştirilerek VM alt ağı/VM ağı/ağ bağdaştırıcısıyla da ilişkilendirilebilir. Bunu yapmak için, önceki bölümlerde açıklandığı gibi Set- cmdlet'ini -RemovePortACL anahtarıyla birlikte kullanın. Bu durumda, bağlantı noktası ACL ilgili ağ nesnesinden ayrılır ancak VMM altyapısından silinmez. Bu nedenle, daha sonra yeniden kullanılabilir.

ACL kurallarında bant dışı değişiklikler

Hyper-V sanal anahtar bağlantı noktasından (Add-VMNetworkAdapterExtendedAcl gibi yerel Hyper-V cmdlet'lerini kullanarak) ACL kurallarında bant dışı (OOB) değişiklikler yapıyorsak, VM Yenileme ağ bağdaştırıcısını "Güvenlik Uyumsuz" olarak gösterir. Ağ bağdaştırıcısı daha sonra "Bağlantı noktası ACL'lerini uygulama" bölümünde açıklandığı gibi VMM'den düzeltilebilir. Ancak düzeltme, VMM dışında tanımlanan tüm bağlantı noktası ACL kurallarının üzerine, VMM tarafından beklenen kuralların üzerine yazar.

Bağlantı noktası ACL kuralı önceliği ve uygulama önceliği (gelişmiş)

Temel kavramlar

Bir bağlantı noktası ACL'sindeki her bağlantı noktası ACL kuralının "Priority" adlı bir özelliği vardır. Kurallar önceliklerine göre sırayla uygulanır. Aşağıdaki temel ilkeler kural önceliğini tanımlar:

-

Öncelik sayısı ne kadar düşükse öncelik de o kadar yüksek olur. Başka bir ifadeyle, birden çok bağlantı noktası ACL kuralı birbiriyle çelişirse, düşük önceliğe sahip kural kazanır.

-

Kural Eylemi önceliği etkilemez. Yani, NTFS ACL'lerinin aksine (örneğin), burada "Reddetme her zaman İzin Ver'den önceliklidir" gibi bir kavram yoktur.

-

Aynı öncelik (aynı sayısal değer) üzerinde, aynı yöne sahip iki kuralınız olamaz. Bu davranış, hem "Reddet" hem de "İzin Ver" kurallarını eşit önceliğe sahip olarak tanımlayabilen varsayımsal bir durumu önler, çünkü bu belirsizlik veya çakışmaya neden olur.

-

Çakışma, aynı önceliğe ve aynı yöne sahip iki veya daha fazla kural olarak tanımlanır. Farklı düzeylerde uygulanan iki ACL'de aynı önceliğe ve yöne sahip iki bağlantı noktası ACL kuralı varsa ve bu düzeyler kısmen çakışıyorsa çakışma oluşabilir. Başka bir ifadeyle, her iki düzeyin kapsamına giren bir nesne (örneğin, vmNIC) olabilir. Çakışan yaygın örneklerden biri, aynı ağdaki bir VM ağı ve VM alt ağıdır.

Tek bir varlığa birden çok bağlantı noktası ACL'sini uygulama

Bağlantı noktası ACL'leri farklı VMM ağ nesnelerine (veya daha önce açıklandığı gibi farklı Düzeylerde) uygulanabileceğinden, tek bir VM sanal ağ bağdaştırıcısı (vmNIC) birden çok bağlantı noktası ACL'sinin kapsamına düşebilir. Bu senaryoda, tüm bağlantı noktası ACL'lerinden bağlantı noktası ACL kuralları uygulanır. Ancak, bu kuralların önceliği, bu makalenin devamında bahsedilen birkaç yeni VMM ince ayar ayarına bağlı olarak farklı olabilir.

Kayıt defteri ayarları

Bu ayarlar, VMM yönetim sunucusunda aşağıdaki anahtar altında Windows Kayıt Defteri'nde Dword değerleri olarak tanımlanır:

HKLM\Software\Microsoft\Microsoft System Center Virtual Machine Manager Server\Ayarlar Tüm bu ayarların tüm VMM altyapısı genelinde bağlantı noktası ACL'lerinin davranışını etkileyeceğini lütfen unutmayın.

Geçerli bağlantı noktası ACL kuralı önceliği

Bu tartışmada, tek bir varlığa Etkin Kural Önceliği olarak birden çok bağlantı noktası ACL'si uygulandığında bağlantı noktası ACL kurallarının gerçek önceliğini açıklayacağız. VMM'de Etkin Kural Önceliğini tanımlamak veya görüntülemek için ayrı bir ayar veya nesne olmadığını lütfen unutmayın. Çalışma zamanında hesaplanır. Etkin Kural Önceliği'nin hesaplanabildiği iki genel mod vardır. Modlar kayıt defteri ayarıyla değiştiriliyor:

PortACLAbsolutePriority Bu ayar için kabul edilebilir değerler 0 (sıfır) veya 1'tir; burada 0 varsayılan davranışı gösterir.

Göreli öncelik (varsayılan davranış)

Bu modu etkinleştirmek için kayıt defterindeki PortACLAbsolutePriority özelliğini 0 (sıfır) değerine ayarlayın. Bu mod, ayar kayıt defterinde tanımlanmamışsa (yani özellik oluşturulmamışsa) da geçerlidir. Bu modda, daha önce açıklanan temel kavramlara ek olarak aşağıdaki ilkeler de geçerlidir:

-

Aynı bağlantı noktası ACL'sinde öncelik korunur. Bu nedenle, her kuralda tanımlanan öncelik değerleri ACL içinde göreli olarak değerlendirilir.

-

Birden çok bağlantı noktası ACL'sini uyguladığınızda, kuralları demetlere uygulanır. Aynı ACL'den gelen kurallar (belirli bir nesneye eklenir) aynı demet içinde birlikte uygulanır. Belirli demetlerin önceliği, bağlantı noktası ACL'sinin bağlı olduğu nesneye bağlıdır.

-

Burada, genel ayarlar ACL'sinde tanımlanan tüm kurallar (bağlantı noktası ACL'sinde tanımlandığı gibi kendi önceliklerinden bağımsız olarak) her zaman vmNIC'ye uygulanan ACL'de tanımlanan kurallardan önceliklidir. Başka bir deyişle katman ayrımı zorunlu kılındı.

Sonuç olarak, Etkili Kural Önceliği, bağlantı noktası ACL kuralı özelliklerinde tanımladığınız sayısal değerden farklı olabilir. Bu davranışın nasıl uygulandığı ve mantığını nasıl değiştirebileceğiniz hakkında daha fazla bilgi aşağıda verilmiştir.

-

Üç "nesneye özgü" düzeyin (vmNIC, VM alt ağı ve VM ağı) öncelik sırası değiştirilebilir.

-

Genel ayarların sırası değiştirilemez. Her zaman en yüksek önceliği (veya sıra = 0) alır.

-

Diğer üç düzey için, aşağıdaki ayarları 0 ile 3 arasında bir sayısal değere ayarlayabilirsiniz; burada 0 en yüksek önceliktir (genel ayarlara eşittir) ve 3 en düşük önceliktir:

-

PortACLVMNetworkAdapterPriority (varsayılan değer 1'dir)

-

PortACLVMSubnetPriority (varsayılan değer 2'dir)

-

PortACLVMNetworkPriority (varsayılan değer 3'tür)

-

-

Bu birden çok kayıt defteri ayarına aynı değeri (0-3) atarsanız veya 0 ile 3 aralığı dışında bir değer atarsanız, VMM varsayılan davranışa geri döner.

-

-

Sıralamanın zorlanma yöntemi, Daha yüksek bir düzeyde tanımlanan ACL kurallarının daha yüksek öncelik (yani daha küçük bir sayısal değer) alması için Etkili Kural Önceliği'nin değiştirilmesidir. Etkin ACL hesaplandığında, her göreli kural öncelik değeri düzeye özgü değer veya "adım" tarafından "çarpılır".

-

Düzeye özgü değer, farklı Düzeyler'i ayıran "adımdır". Varsayılan olarak, "adımın" boyutu 10000'dir ve aşağıdaki kayıt defteri ayarı tarafından yapılandırılır:

PortACLLayerSeparation

-

Bu, bu modda, ACL içindeki herhangi bir kural önceliğinin (göreli olarak ele alınan bir kural) aşağıdaki ayarın değerini aşamayamayacağı anlamına gelir:

PortACLLayerSeparation(varsayılan olarak, 10000)

Yapılandırma örneği

Tüm ayarların varsayılan değerleri olduğunu varsayalım. (Bunlar daha önce açıklanmıştır.)

-

vmNIC'ye bağlı bir ACL'miz var (PortACLVMNetworkAdapterPriority = 1).

-

Bu ACL'de tanımlanan tüm kurallar için geçerli öncelik 10000 (PortACLLayerSeparation değeri) ile çarpılır.

-

Bu ACL'de önceliği 100 olarak ayarlanmış bir kural tanımladık.

-

Bu kural için geçerli öncelik 10000 + 100 = 10100 olacaktır.

-

Kural, önceliği 100'den büyük olan aynı ACL içindeki diğer kurallardan önceliklidir.

-

Kural her zaman VM ağına ve VM alt ağı düzeyine eklenmiş ACL'lerde tanımlanan kurallardan önceliklidir. (Bunlar "düşük" düzey olarak kabul edildiğinden bu doğrudur).

-

Kural hiçbir zaman genel ayarlar ACL'sinde tanımlanan kurallardan öncelikli olmaz.

Bu modun avantajları

-

Doku yöneticisi tarafından tanımlanan bağlantı noktası ACL kuralları (Genel Ayarlar düzeyinde) kiracılar tarafından tanımlanan kurallardan her zaman öncelikli olduğundan, çok kiracılı senaryolarda daha iyi bir güvenlik vardır.

-

Katman ayrımı nedeniyle tüm bağlantı noktası ACL kuralı çakışmaları (yani belirsizlikler) otomatik olarak engellenir. Hangi kuralların etkili olacağını ve neden etkili olacağını tahmin etmek çok kolaydır.

Bu modla ilgili uyarılar

-

Daha az esneklik. Genel ayarlarda bir kural (örneğin, "80 numaralı bağlantı noktasına gelen tüm trafiği reddet") tanımlarsanız, alt katmanda bu kuraldan daha ayrıntılı bir muafiyet oluşturamayın (örneğin, "Yalnızca meşru bir web sunucusu çalıştıran bu VM'de 80 numaralı bağlantı noktasına izin ver").

Göreli öncelik

Bu modu etkinleştirmek için kayıt defterindeki PortACLAbsolutePriority özelliğini 1 değerine ayarlayın. Bu modda, daha önce açıklanan temel kavramlara ek olarak aşağıdaki ilkeler de geçerlidir:

-

Bir nesne birden çok ACL kapsamındaysa (örneğin, VM ağı ve VM alt ağı), bağlı ACL'lerde tanımlanan tüm kurallar birleşik sırada (veya tek bir demet olarak) uygulanır. Hem seviye ayrımı hem de "çarpma" yok.

-

Tüm kural öncelikleri, her kural önceliğine tam olarak tanımlandığı şekilde mutlak olarak değerlendirilir. Başka bir deyişle, her kural için geçerli öncelik, kuralın kendisinde tanımlananla aynıdır ve uygulanmadan önce VMM altyapısı tarafından değiştirilmez.

-

Önceki bölümde açıklanan diğer tüm kayıt defteri ayarlarının hiçbir etkisi yoktur.

-

Bu modda, bir ACL'deki tek tek kural öncelikleri (mutlak olarak ele alınan bir kural önceliği) 65535'i aşamaz.

Yapılandırma örneği

-

Genel ayarlar ACL'sinde önceliği 100 olarak ayarlanmış bir kural tanımlarsınız.

-

vmNIC'ye bağlı ACL'de, önceliği 50 olarak ayarlanmış bir kural tanımlarsınız.

-

vmNIC düzeyinde tanımlanan kural, daha yüksek önceliğe (yani daha düşük bir sayısal değere) sahip olduğundan önceliklidir.

Bu modun avantajları

-

Daha fazla esneklik. Daha düşük düzeylerde (örneğin, VM alt ağı veya vmNIC) genel ayarlar kurallarından "tek seferlik" muafiyetler oluşturabilirsiniz.

Bu modla ilgili uyarılar

-

Düzey ayrımı olmadığından planlama daha karmaşık hale gelebilir. Ayrıca, diğer nesneler üzerinde tanımlanan diğer kuralları geçersiz kılan herhangi bir düzeyde bir kural olabilir.

-

Çok kiracılı ortamlarda, kiracı VM alt ağı düzeyinde Doku yöneticisi tarafından genel ayarlar düzeyinde tanımlanan ilkeyi geçersiz kılan bir kural oluşturabileceğinden güvenlik etkilenebilir.

-

Kural çakışmaları (yani belirsizlikler) otomatik olarak ortadan kaldırılmaz ve oluşabilir. VMM yalnızca aynı ACL düzeyinde çakışmaları önleyebilir. Farklı nesnelere bağlı ACL'ler arasında çakışmaları önleyemez. Çakışma durumunda, VMM çakışmayı otomatik olarak düzeltemediğinden kuralları uygulamayı durdurur ve bir hata oluşturur.