Özet

Microsoft Defender Gelişmiş Tehdit Koruması (MDATP) portalında çok fazla sayıda engellenen olay toplarken fark edebilirsiniz. Bu olaylar Kod Bütünlüğü (CI) altyapısı tarafından oluşturulur ve ExploitGuardNonMicrosoftSignedBlocked ActionType tarafından tanımlanır.

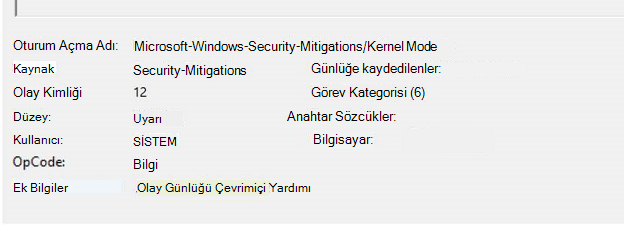

Uç nokta olay günlüğünde görülen olay

|

ActionType |

Sağlayıcı/kaynak |

Olay Kimliği |

Açıklama |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Kod bütünlüğü koruması bloğu |

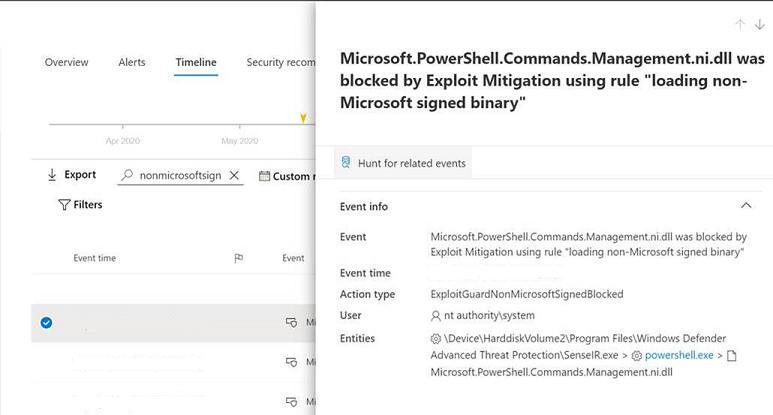

Zaman çizelgesinde görülen olay

'\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe' (PID 8780) işlemi, Microsoft imzalı olmayan '\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll'

Daha fazla bilgi

CI altyapısı, cihazda yalnızca güvenilir dosyaların yürütülene izin verilmesini sağlar. CI etkinleştirildiğinde ve güvenilmeyen bir dosyayla karşılaştığında, bir engelleme olayı üretir. Denetim modunda dosyanın yürütülmesine izin verilirken, Zorla modunda dosyanın yürütülmesi engellenebilir.

CI, Windows Defender Uygulama Denetimi (WDAC) ilkesi dağıtma gibi çeşitli yollarla etkinleştirilebilir. Bununla birlikte, bu durumda MDATP arka uçta CI'yi etkinleştirmektedir ve bu da Microsoft'tan kaynaklanan imzasız Yerel Resim (NI) dosyalarıyla karşılaştığında olayları tetikler.

Dosyanın imzalanması, bu dosyaların orijinalliği doğrulanmasını sağlamak için kullanılır. CI, dosyanın değiştirilmemiş olduğunu ve imzasını temel alan güvenilir bir yetkiliden geldiğini doğrular. Microsoft'tan gelen dosyaların çoğu imzalanmıştır, ancak bazı dosyalar çeşitli nedenlerle imzalanmaz veya imzalanmaz. Örneğin, NI ikilileri (.NET Framework kodundan derlenmiş) genel olarak bir sürüme dahil edildiklerinde imzalanmıştır. Bununla birlikte, bunlar normalde bir cihazda yeniden oluşturulur ve imzaları atamaz. Ayrıca, birçok uygulamanın yükleme sırasında kimlik doğrulamalarını doğrulamak için yalnızca CAB veya MSI dosyaları imzalanmıştır. Çalıştıracakları zaman, imzaları atmış olan başka dosyalar da oluşturabilirler.

Azaltma

Gerçek güvenlik sorunları belirtilebilecek şekilde bu olayları yoksaymamanız önerilir. Örneğin, kötü niyetli bir saldırgan Microsoft'tan kaynaklanan bir kisvesi altında imzalanmamış ikili bir ikiliyi yüklemeye deneyebilir.

Bununla birlikte, ExploitGuardNonMicrosoftSignedBlocked ActionType'a sahip olaylar hariç tutularak Advanced Hunting'daki diğer olayları çözümlemeye çalışıp bu olaylar sorguya göre filtrelenmiş olabilir.

Bu sorgu, bu aşırı algılamayla ilgili tüm olayları gösterir:

DeviceEvents

| burada ActionType == "ExploitGuardNonMicrosoftSignedBlocked" ve IniatingProcessFileName == "powershell.exe" ve FileName ile "ni.dll"

sona erer

| timestamp >(7d)

Bu olayı dışlamak için sorguyu tersine çevirebilirsiniz. Bu, aşağıdakiler dışında tüm ExploitGuard (EP dahil) olaylarını gösterir:

DeviceEvents

| burada ActionType startswith "ExploitGuard"

| where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" veya (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" ve InitiatingProcessFileName != "powershell.exe") veya (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" ve BaşlatanProcessFileName == "powershell.exe" ve FileName !endswith "ni.dll")

| timestamp >(7d)

Buna ek olarak, .NET Framework 4.5 veya sonraki bir sürümünü kullanıyorsanız, gereksiz birçok olayları çözmek için NI dosyalarını yeniden oluşturma seçeneğiniz vardır. Bunu yapmak için, NativeImages dizininde tüm NI dosyalarını silin ve ngen güncelleştirme komutunu çalıştırarak bunları yeniden üretin.