Вихідна дата публікації: 28 жовтня 2025 р.

Ідентифікатор KB: 5056852

Це послаблення ризиків автентифікації для загартування доступне в таких випусках Windows:

-

оновлення Windows 11 версії 25H2 та Windows Server 2025, випущені 28 жовтня 2025 р. або пізніше

|

Змінити дату |

Змінити опис |

|

24 лютого 2026 р. |

До розділу "Вплив на користувача" додано наведений нижче пункт маркера.

|

У цій статті

Оновлення Групова політика за допомогою редактора локальних Групова політика

Оновлення параметра Групова політика/MDM за допомогою Intune

Зведення

Для драйвера CLFS додано новий засіб послаблення ризиків автентифікації на основі гешування, який додає код автентифікації на основі геш-повідомлень (HMAC) до базових файлів файлу журналу CLFS. Коди автентифікації створюються шляхом об'єднання файлових даних із системним унікальним криптографічним ключем, який зберігається в реєстрі та доступний лише для адміністраторів і систем. Коди автентифікації дозволять CLFS перевіряти цілісність файлу, забезпечуючи захист даних файлу перед аналізом його внутрішніх структур даних. Для CLFS припускається, що цей файл було змінено зовнішнім чином, зловмисно або іншим чином, якщо перевірка цілісності не вдається і буде відмовитися від відкриття файлу журналу. Щоб продовжити, потрібно створити новий файл журналу або адміністратор повинен вручну автентифікувати його за допомогою команди fsutil.

Період пом'якшення наслідків

Система, яка отримує оновлення з цією версією CLFS, імовірно, матиме наявні файли журналів у системі, які не мають кодів автентифікації. Щоб забезпечити перехід цих файлів журналів до нового формату, система розмістить драйвер CLFS у "навчальному режимі", який доручить CLFS автоматично додавати коди автентифікації до файлів журналів, у яких їх немає. Автоматичне додавання кодів автентифікації відбуватиметься під час відкриття файлу logfile, і лише якщо потік викликів має необхідний доступ для записування до файлу. Наразі період прийняття триває 90 днів, починаючи з того часу, коли система вперше була запущена з цією версією CLFS. Після завершення цього 90-денного періоду впровадження драйвер автоматично перейде в режим примусового застосування на наступному старті, після чого CLFS очікує, що всі файли logfiles міститимуть припустимі коди автентифікації. Зверніть увагу, що це значення за 90 днів може змінитися в майбутньому.

Якщо файл журналу не відкривається протягом цього періоду впровадження, і тому не було автоматично перенесено до нового формату, утиліта FSUTIL CLFS Authenticate командного рядка може використовуватися для додавання кодів автентифікації до файлу журналу. Для цієї операції потрібно, щоб абонент був адміністратором.

Вплив користувача

Це зниження ризику може вплинути на споживачів API CLFS такими способами:

-

Оскільки автентифікація logfile виконується під час відкриття файлу logfile, CLFS має прочитати весь файл журналу з диска, щоб перевірити коди автентифікації перед аналізом внутрішніх структур. Як наслідок, операції відкриття файлу logfile понесуться пропорційно для читання вводу-виводу до розміру файлу журналу.

-

Приклад такої поведінки можна спостерігати під час входу користувача та завершення роботи системи. У реєстрі зберігається файл журналу, підтримуваний CLFS, для куща користувача (NTUSER.dat), який відкривається під час цих переходів. Під час відкриття файлу журналу автентифікація вимагає повного читання файлу журналу, що призводить до збільшення кількості вводу-виводу диска під час входу та завершення роботи.

-

-

Оскільки криптографічний ключ, який використовується, щоб зробити коди автентифікації унікальними, файли журналів більше не переносяться між системами. Щоб відкрити файл журналу, створений у віддаленій системі, адміністратор повинен спочатку використовувати програму автентифікації fsutil clfs , щоб автентифікувати файл журналу за допомогою криптографічного ключа локальних систем.

-

Новий файл із розширенням ".cnpf" зберігатиметься разом із файлом двійкового журналювання (BLF) і контейнерами даних. Якщо BLF для файлу logfile розташовано за адресою "C:\Users\User\example.blf", його "файл виправлень" має бути розташовано в розташуванні "C:\Users\User\example.blf.cnpf". Якщо файл журналу не закрито належним чином, файл виправлень міститиме дані, необхідні для відновлення файлу журналу CLFS. Файл виправлень буде створено з тими самими атрибутами безпеки , що й файл, для який він надає відомості про відновлення. Цей файл має розмір не більше "FlushThreshold" (HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Parameters [FlushThreshold]).

-

Для зберігання кодів автентифікації потрібен додатковий простір для файлу. Обсяг простору, необхідний для кодів автентифікації, залежить від розміру файлу. Перегляньте наведений нижче список, щоб дізнатися, скільки додаткових даних буде потрібно для ваших логарифмів:

-

Для кодів автентифікації для контейнерів 512 КБ потрібні додаткові ~8192 байти.

-

Для кодів автентифікації для файлів контейнера 1024 КБ потрібні додаткові ~12288 байтів.

-

Для кодів автентифікації для файлів контейнерів розміром 10 МБ потрібні додаткові байти ~90112.

-

Для кодів автентифікації для файлів контейнерів 100 МБ потрібні додаткові ~57344 байти.

-

Для кодів автентифікації для файлів контейнера розміром 4 ГБ потрібні додаткові ~2101248 байтів.

-

-

Через збільшення операцій вводу-виводу для підтримки кодів автентифікації, час, необхідний для виконання таких операцій, збільшився:

Збільшення часу створення файлу журналу та відкриття файлу журналу повністю залежить від розміру контейнерів, при цьому більші файли журналів мають набагато помітніший вплив. В середньому, кількість часу, необхідний для записування до запису в логарифмі, подвоїлася.

-

створення файлу журналу

-

відкриття файлу журналу

-

запис нових записів

-

Конфігурації

Параметри, пов'язані з цим зниженням ризику, зберігаються в реєстрі на HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Authentication. Нижче наведено список значень реєстру ключів і їхнє призначення:

-

Режим: режим роботи послаблення ризиків

-

0. Застосування заходів послаблення ризиків. ClFS не вдасться відкрити файли журналів, які містять відсутні або неприпустимі коди автентифікації. Після 90 днів запуску системи з цією версією драйвера CLFS автоматично перейде в режим примусового застосування.

-

1. Послаблення ризиків перебуває в навчальному режимі. ClFS завжди відкриватиме файли журналів. Якщо в файлі logfile відсутні коди автентифікації, CLFS створить і запише коди до файлу (якщо абонент має доступ до записування).

-

2. Адміністратор вимкнув послаблення ризиків.

-

3. Система автоматично вимкнула послаблення ризиків. Адміністратор не має встановлювати для параметра Mode значення "2", але якщо потрібно вимкнути засіб послаблення ризиків.

-

-

EnforcementTransitionPeriod: кількість часу в секундах, яку система проведе в період прийняття. Якщо це значення дорівнює нулю, система автоматично не перейде в примусове виконання.

-

LearningModeStartTime: позначка часу, коли в системі запущено навчальний режим. Це значення в поєднанні з "EnforcementTransitionPeriod" визначає, коли система має перейти в режим примусового застосування.

-

Ключ:Криптографічний ключ, який використовується для створення кодів автентифікації (HMACs). Адміністратори не повинні змінювати це значення.

Адміністратори можуть взагалі вимкнути засіб послаблення ризиків, змінивши значення "Режим " на 2. Щоб продовжити період послаблення ризиків, адміністратор може змінити параметр EnforcementTransitionPeriod (секунди) на будь-яке вибране значення (або 0 , якщо потрібно вимкнути автоматичний перехід у режим примусового застосування).

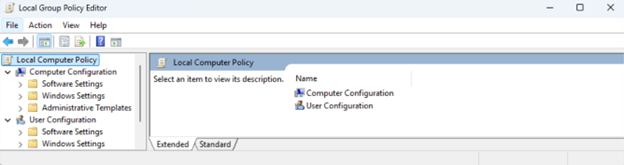

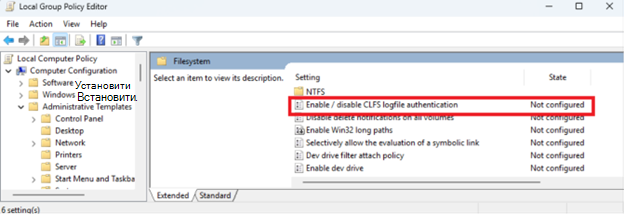

Оновлення Групова політика за допомогою редактора локальних Групова політика

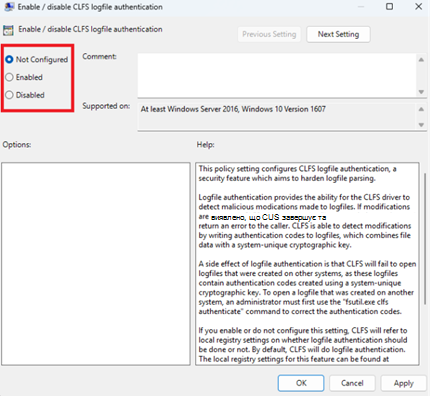

Автентифікацію CLFS можна ввімкнути або вимкнути за допомогою параметра Групова політика:

-

Відкрийте редактор локальної Групова політика у Windows Панель керування.

-

У розділі Конфігурація комп'ютера виберіть Адміністративний шаблон > Системна > Файлова система, а потім у списку Параметри двічі клацніть елемент Увімкнути або вимкнути автентифікацію clFS logfile.

-

Натисніть кнопку Увімкнути або Вимкнути, а потім натисніть кнопку OK. Якщо встановлено прапорець Не настроєно, засіб послаблення ризиків увімкнуто за замовчуванням.

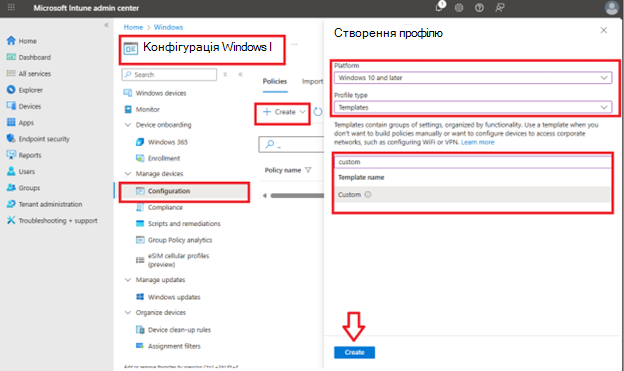

Оновлення параметра Групова політика/MDM за допомогою Intune

Щоб оновити Групова політика та настроїти автентифікацію CLFS за допомогою Microsoft Intune:

-

Відкрийте портал Intune (https://endpoint.microsoft.com) і ввійдіть за допомогою своїх облікових даних.

-

Створення профілю:

-

Виберіть Пристрої > Конфігурацію Windows >> Створити > нову політику.

-

Виберіть Windows 10 > платформита новішої версії.

-

Виберіть Тип профілю > Шаблони.

-

Знайдіть і виберіть пункт Настроюваний.

-

-

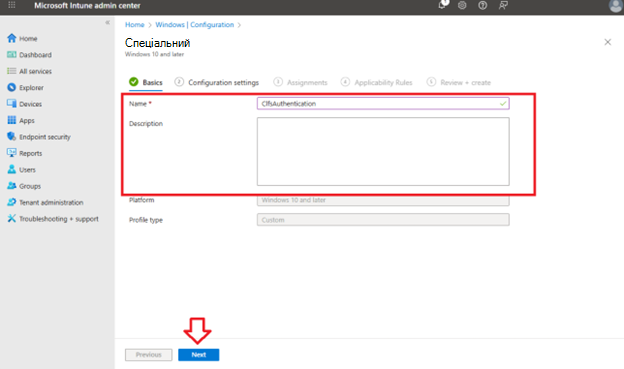

Укажіть ім'я та опис:

-

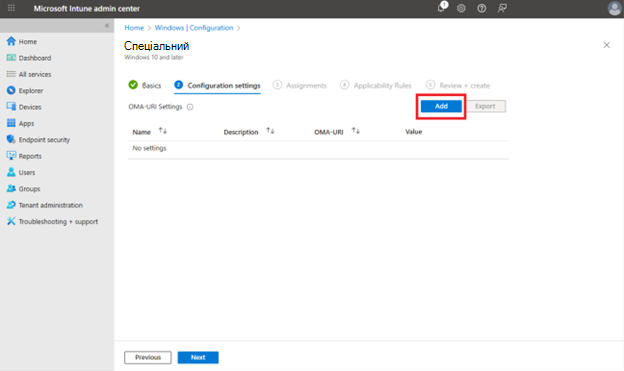

Додати новий параметр OMA-URI:

-

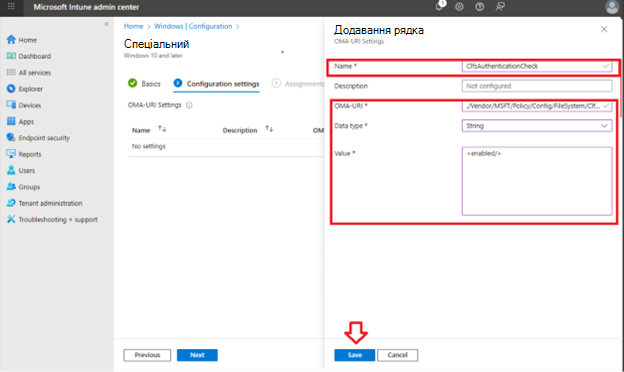

Змінити параметр OMA-URI:

-

Додайте ім'я, наприклад ClfsAuthenticationCheck.

-

За потреби додайте опис.

-

Установіть шлях OMA-URI до такого:./Vendor/MSFT/Policy/Config/FileSystem/ClfsAuthenticationChecking

-

Установіть для типу даних значенняРядок.

-

Установіть значення , щоб<увімкнуто, > або <вимкнуто або >.

-

Натисніть кнопку Зберегти.

-

-

Завершіть решту конфігурації позначок областей і призначень, а потім натисніть кнопку Створити.

Зміни в API CLFS

Щоб уникнути внесення змін до API CLFS, наявні коди помилок використовуються для звітування про помилки перевірки цілісності абонента:

-

Якщо не вдається виконати CreateLogFile , функція GetLastError поверне код помилки ERROR_LOG_METADATA_CORRUPT .

-

Для ClfsCreateLogFile стан STATUS_LOG_METADATA_CORRUPT повертається, якщо CLFS не вдається перевірити цілісність файлу журналу.

Запитання й відповіді (запитання й відповіді)

Коди автентифікації (HMACs) додано до файлів журналів CLFS, які дають драйверу CLFS можливість виявляти (зловмисні) зміни, внесені до файлів до їх аналізу. Коли засіб захисту переходить у режим примусового застосування (через 90 днів після отримання цього оновлення), CLFS очікує, що коди автентифікації будуть присутні та дійсні, щоб успішно відкрити файл журналу.

Протягом перших 90 днів, коли ця версія драйвера CLFS активна, драйвер автоматично додаватиме коди автентифікації до файлів logfiles, відкривши їх за допомогою CreateLogFile або ClfsCreateLogFile.

Після завершення цього 90-денного періоду впровадження засіб автентифікації FSUTIL CLFS потрібно буде використовувати для додавання кодів автентифікації до старих або наявних файлів журналів. Для цього засобу потрібно, щоб абонент був адміністратором.

Оскільки коди автентифікації створюються за допомогою системного унікального криптографічного ключа, ви не зможете відкривати файли журналів, створені в іншій системі. Щоб виправити коди автентифікації за допомогою криптографічного ключа локальної системи, адміністратор може використовувати засіб автентифікації fsutil clfs . Для цього засобу потрібно, щоб абонент був у групі Адміністратори.

Хоча ми не радимо цього робити, адміністратор може вимкнути це послаблення ризиків, змінивши HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Authentication [Mode] як значення 2.

Для цього скористайтеся PowerShell і виконайте таку команду:

Set-ItemProperty -Path “HKLM:\SYSTEM\CurrentControlSet\Services\CLFS\Authentication” -Name Mode -Value 2

Глосарій

Затягання – це процес, який допомагає захиститися від несанкціонованого доступу, відмови в обслуговуванні та інших загроз, обмежуючи потенційні слабкі місця, які роблять системи вразливими.

Атрибути безпеки використовуються для зберігання інформації та забезпечення детального контролю доступу до певних ресурсів.