Зведення

На порталі Microsoft Defender Розширений захист від загроз (MDATP) можна помітити дуже велику кількість подій блокування. Ці події створюються обробником цілісності коду (CI) і можуть бути ідентифіковані за допомогою ідентифікатора ExploitGuardNonMicrosoftSignedBlocked ActionType.

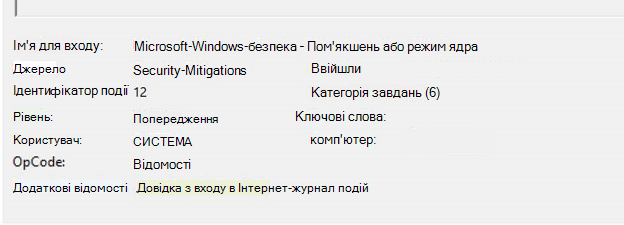

Подія, як видно в журналі подій кінцевої точки

|

Тип дії |

Постачальник/джерело |

Ідентифікатор події |

Опис |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Блок захисту цілісності коду |

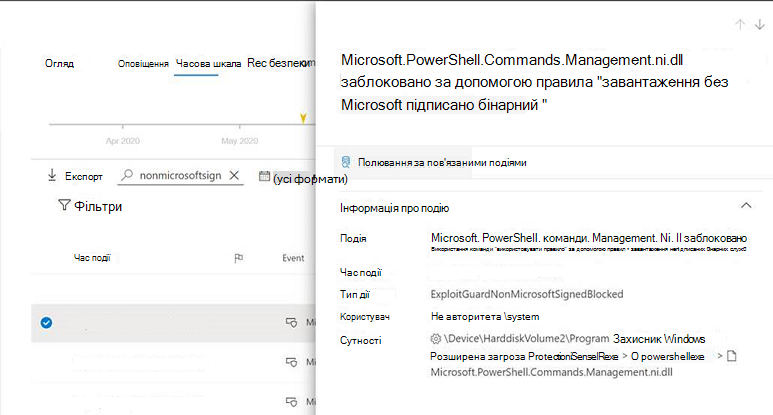

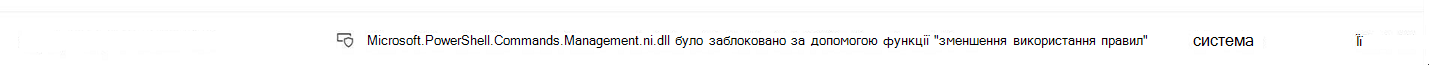

Подія, як видно на часовій шкалі

Процесу "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) заблоковано завантаження двійкового файлу з підписом не корпорації Майкрософт "\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll"

Додаткові відомості

Обробник CI гарантує, що на пристрої дозволено виконувати лише надійні файли. Коли ci увімкнуто та виявлено ненадійний файл, створюється подія блокування. У режимі аудиту файл може виконуватися, тоді як у режимі примусового виконання файлу заборонено виконувати.

Ci можна ввімкнути кількома способами, зокрема під час розгортання політики керування програмами в Захиснику Windows (WDAC). Однак у цій ситуації MDATP вмикає CI на задньому кінці, що викликає події, коли вона стикається з непідписаними файлами власного зображення (NI), які походять від корпорації Майкрософт.

Підписування файлу призначено для перевірки автентичності файлів. Ci може перевірити, чи не змінено файл і отримано з надійного центру на основі його підпису. Більшість файлів, які походять від корпорації Майкрософт, підписано, однак деякі файли не можуть бути або не підписані з різних причин. Наприклад, двійкові файли NI (скомпільовані з коду .NET Framework) зазвичай підписуються, якщо їх включено до випуску. Однак вони зазвичай повторно створюються на пристрої, і їх не можна підписати. Окремо багато програм мають тільки свій CAB-файл або ФАЙЛ MSI, щоб підтвердити автентичність під час інсталяції. Коли вони запускаються, вони створюють додаткові файли, які не підписані.

Пом'якшення

Ми не радимо ігнорувати ці події, оскільки вони можуть вказувати на справжні проблеми безпеки. Наприклад, зловмисник може спробувати завантажити непідписаний двійковий файл під виглядом корпорації Майкрософт.

Однак ці події можна відфільтрувати за запитом під час спроби проаналізувати інші події в розширеному полюванні, за винятком подій, які мають ExploitGuardNonMicrosoftSignedBlocked ActionType.

У цьому запиті відображатиметься всі події, пов'язані з цим конкретним надмірним виявленням:

DeviceEvents | where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" і InitiatingProcessFileName == "powershell.exe" і FileName endswith "ni.dll" | де позначка часу > тому(7d)

Якщо ви хочете виключити цю подію, потрібно інвертувати запит. Це покаже всі події ExploitGuard (включно з EP), за винятком таких:

DeviceEvents | where ActionType startswithwith "ExploitGuard" | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" або (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" і InitiatingProcessFileName != "powershell.exe ") або (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" і InitiatingProcessFileName == "powershell.exe" і FileName !endswith "ni.dll") | де позначка часу > тому(7d)

Крім того, якщо ви використовуєте .NET Framework 4.5 або пізнішої версії, у вас є можливість відновлення ni-файлів для вирішення багатьох зайвих подій. Для цього видаліть усі файли NI в каталозі NativeImages , а потім виконайте команду оновлення ngen , щоб повторно створити їх.