Зведення

Атака грубої сили є одним з трьох кращих способів, що комп'ютери Windows атакуються сьогодні. Однак на пристроях Windows наразі не можна заблокувати вбудовані локальні облікові записи адміністраторів. Це створює сценарії, у яких без належної сегментації мережі або наявності служби виявлення вторгнень вбудований локальний обліковий запис адміністратора може бути підданий необмеженим грубим примусовим атакам, щоб спробувати визначити пароль. Це можна зробити за допомогою протоколу RDP через мережу. Якщо паролі не довгі або складні, час, потрібний для виконання такої атаки, стає тривіальним за допомогою сучасних ЦП та графічних процесорів.

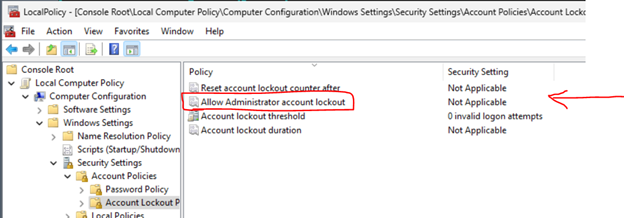

Щоб запобігти подальшим атакам грубої сили, ми впроваджуємо блокування облікових записів для облікових записів адміністраторів. Починаючи з 11 жовтня 2022 року або пізнішої версії сукупних оновлень Windows, локальна політика буде доступна, щоб увімкнути вбудовані блокування локального облікового запису адміністратора. Цю політику можна знайти в розділі Політика локального комп'ютера\Конфігурація комп'ютера\Настройки Windows\Параметри безпеки\Політики облікового запису\Політики блокування облікових записів.

Для наявних комп'ютерів значення Увімкнуто за допомогою локальної або доменної об'єктної мережі забезпечить можливість блокування вбудованого локального облікового запису адміністратора. У таких середовищах також варто встановити три інші політики в розділі Політики блокування облікових записів. Наша базова рекомендація – встановити для них значення 10.10.10. Це означає, що обліковий запис буде заблоковано після 10 невдалих спроб протягом 10 хвилин, а блокування триватиме 10 хвилин. Після цього обліковий запис буде розблоковано автоматично.

Нотатка Нова поведінка блокування впливає лише на мережеві входи, наприклад спроби RDP. Вхід до консолі все одно буде дозволено протягом періоду блокування.

Для нових комп'ютерів на Windows 11 версії 22H2 або будь-яких нових комп'ютерах, які включають сукупні оновлення Windows до 11 жовтня 2022 р. до початкового налаштування, ці настройки буде встановлено за замовчуванням під час налаштування системи. Це відбувається, коли базу даних SAM вперше створено на новому комп'ютері. Таким чином, якщо новий комп'ютер було настроєно, а потім було інстальовано оновлення за жовтень пізніше, він не буде захищений за замовчуванням. Для цього потрібні параметри політики, як описано вище. Якщо ви не хочете, щоб ці політики застосовувались до нового комп'ютера, можна встановити цю локальну політику або створити групову політику, щоб застосувати параметр Вимкнуто для параметра "Дозволити блокування облікового запису адміністратора".

Крім того, ми застосовуємо складність паролів на новому комп'ютері, якщо використовується вбудований локальний обліковий запис адміністратора. Пароль має містити принаймні два з трьох основних типів символів (у нижньому, верхньому та нижньому регістрах). Це допоможе додатково захистити ці облікові записи від порушення безпеки через грубу силову атаку. Однак, якщо ви хочете використовувати менш складний пароль, ви все одно можете встановити відповідні політики паролів у локальній політиці комп'ютера\Конфігурація комп'ютера\Настройки Windows\Параметри безпеки\Політики облікових записів\Політика паролів.

Додаткові відомості

Додані зміни підтримують позначку DOMAIN_LOCKOUT_ADMINS та DOMAIN_PASSWORD_COMPLEX вбудованого локального облікового запису адміністратора. Докладні відомості див. в статті DOMAIN_PASSWORD_INFORMATION (ntsecapi.h).

|

Значення |

Значення |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

Дає змогу заблокувати вбудований локальний обліковий запис адміністратора з мережевих входів. |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

Пароль має містити принаймні два з таких типів символів:

|