Примітка редактора: Спочатку опубліковано 16 жовтня 2025 року. Цю статтю оновлено 17 листопада 2025 р., щоб відобразити поступове розгортання agent Workspace та Дії Copilot для оцінювачів Windows. Ще одне оновлення було зроблено 5 грудня 2025 р. для отримання підтримки з'єднувачів агентів, які працюють у робочій області агента. Додаткові відомості про керування та безпеку агентських функцій Windows див. в розділі Захист агентів ШІ у Windows і Ignite 2025: Розширення Windows як прем'єр-платформи для розробників, що регулюється блогами безпеки.

Програми на основі штучного інтелекта допомагають автоматизувати повсякденні завдання, наприклад упорядковувати файли, планувати наради або надсилати електронні листи, щоб витрачати менше часу на зайняту роботу та більше часу на найважливіше. Одним із потужних способів впровадження ШІ сьогодні є взаємодія з вашими програмами та файлами, використовуючи зір і розширені міркування для клацання, введення та прокручування, як людина. Одним з таких можливостей є експериментальна функція під назвою Copilot Actions , доступна для оцінювачів Windows у Copilot Labs. З Copilot Actions у вас є активний цифровий співавтор, який може виконувати складні завдання для вас, щоб підвищити ефективність і продуктивність.

Програми на сайті AI також можуть розширити свої можливості за допомогою з'єднувачів агентів. З'єднувачі агентів – це сервери MCP, які діють як мости між агентами ШІ та програмами Windows або системними інструментами, що дає змогу агентам отримувати доступ до ваших даних і виконувати дії від вашого імені. Розробники можуть будувати ці з'єднувачі та реєструвати їх у реєстрі пристроїв Windows (ODR), який забезпечує безпечний і керований спосіб виявлення та керування доступом агента до з'єднувачів.

Windows прагне зробити агентурний досвід роботи з програмами продуктивнішими та захищеними для окремих користувачів і підприємств. У рамках цього бачення Windows представляє нову експериментальну функцію ( робочу область агента ), доступну в приватній підготовчій версії для оцінювачів Windows у випуску, що з'явиться найближчим часом. Цей попередній перегляд відображає наш поетапний підхід до надання агентських можливостей, починаючи з обмеженого доступу до збирання відгуків і посилення основоположної безпеки. Робоча область агента – це ключовий крок у ввімкненні інтелектуальних обчислень на агентах. Безпека в цьому контексті не є одноразовою функцією – це постійне зобов'язання. У міру розвитку агентських функцій наші елементи керування безпекою адаптуються до кожного етапу розгортання від попереднього перегляду до широкої доступності.

Докладні відомості про принципи безпечного розвитку агентського ШІ у Windows див. в статті:

Що таке робоча область агента?

Робоча область агента – це окремий простір у Windows, де можна надати агентам доступ до програм і файлів, щоб вони могли виконувати завдання у фоновому режимі, поки ви продовжуєте використовувати пристрій. Кожен агент працює за допомогою власного облікового запису, відмінного від вашого особистого облікового запису користувача. Цей обліковий запис спеціального агента встановлює чіткі межі між активністю агента та вашою власною справою, що забезпечує авторизацію та ізоляцію середовища виконання. Тому ви можете делегувати завдання агентам, зберігаючи повний контроль, видимість дій агента та можливість керувати доступом у будь-який час.Агенти зазвичай отримують доступ до відомих папок або певних спільних папок, і це відображається в настройках керування доступом до папки. Кожен агент має власну робочу область і власні дозволи– доступ одного агента не застосовується автоматично до інших. Ці робочі області мають легший і безпечний захист із масштабуванням пам'яті та ЦП на основі дій. З часом Windows додаватиме різні типи робочих областей із різними можливостями. Для цього початкового ознайомлювального випуску робоча область агента працює в окремому сеансі Windows, що дозволяє агентам взаємодіяти з програмами паралельно з вашим сеансом. Для поширених операцій це налаштування ефективніше, ніж повна віртуальна машина, наприклад Ізольоване програмне середовище Windows, забезпечуючи ізоляцію системи безпеки, підтримку паралельного виконання та утримання користувача під контролем. Загальний досвід і модель безпеки активно уточнюються для підтримки ключових принципів прозорості, безпеки та контролю користувачів.

У цій статті

-

Чому безпека має значення

-

Принципи безпеки та конфіденційності агента

-

Увімкнення експериментальних агентських функцій

-

Доступ до програм у робочій області агента

-

Доступ до файлу в робочій області агента

-

Відомі проблеми

Чому безпека має значення

Сьогодні агентський ШІ має потужні можливості, наприклад, він може виконувати багато складних завдань у відповідь на запити користувачів, перетворюючи взаємодію користувачів зі своїми ПК. Коли з'явились ці можливості, моделі ШІ все ще стикаються з функціональними обмеженнями з точки зору поведінки та іноді можуть галюцинувати та виробляти несподівані результати. Крім того, агентські програми AI вводять нові ризики для безпеки, такі як перехресна ін'єкція (XPIA), де шкідливий вміст, вбудований в елементи інтерфейсу користувача або документи, може перевизначити інструкції агента, що призводить до ненавмисних дій, таких як ексфільтрація даних або інсталяція зловмисних програм. Радимо ознайомитися з цією інформацією та зрозуміти наслідки для безпеки ввімкнення агента на комп'ютері.

Коли ми починаємо нарощувати агентські можливості у Windows, наше зобов'язання полягає в тому, щоб включити надійні елементи керування безпекою та конфіденційністю, які дають змогу клієнтам впевнено досліджувати свій потенціал за допомогою чіткого керівництва та відповідних поручнь, обумовлених цими цілями.

-

Відмова : усі дії агента можна спостерігати та відрізняти від дій користувача.

-

Конфіденційність: Агенти, які збирають, агрегують або іншим чином використовують захищені дані користувачів, відповідають або перевищують стандарти безпеки та конфіденційності даних, які вони споживають.

-

Авторизація : користувачі схвалюють усі запити на дані користувачів, а також виконані дії.

Принципи агентської безпеки та конфіденційності

Для захисту агентів ШІ потрібен надійний набір принципів, які забезпечують належну дію відповідно до намірів користувача під час захисту своїх даних.

-

Агенти є автономними сутностями. Вони сприйнятливі до атак так само, як будь-які інші компоненти користувача або програмного забезпечення. Їх дії повинні бути в змозі містити.

-

Агенти повинні мати змогу створювати журнали, що описують їхні дії. Windows має перевірити ці дії за допомогою контрольного журналу, який проявляє підробку.

-

Агенти повинні надавати засоби для нагляду за своєю діяльністю. Багато дій агентів – це сукупні плани, які містять кілька кроків. Користувачі повинні мати можливість переглянути кроки, затвердити план і стежити за виконанням плану. Агенти повинні мати змогу явно запитувати дозвіл користувача або рішення, якщо це необхідно.

-

Агенти завжди мають діяти відповідно до принципів найменших прав і не повинні мати дозволи або можливості, що перевищують права ініціатора, включно з адміністративними правами. Права вповноваженого агента мають бути деталізовані, специфічні та пов'язані з часом. Агенти мають мати доступ лише до конфіденційної інформації (наприклад, даних кредитних карток) у певних контекстах, авторизованих користувачами, наприклад для виконання певних дій, наприклад взаємодії з певними програмами або на вказаних веб-сайтах.

-

Суб'єкти в системі ( адміністратор, локальна система тощо) не повинні мати особливого доступу до іншого агента, крім власника, який він діє від імені.

-

Windows призначена для того, щоб агенти дотримувалися зобов'язань корпорації Майкрософт, взятих у декларацію корпорації Майкрософт про конфіденційність і відповідального Standard AI. Windows підтримуватиме агентів обробки даних лише для чітко визначених цілей, забезпечення прозорості та довіри. Докладні відомості про наші зобов'язання щодо відповідального просування AI під час захисту конфіденційності та інших основних прав див. у Звіті Корпорації Майкрософт про конфіденційність .

Розробка агентів і безпека, пов'язана з ШІ, як і раніше, є швидко рухомою областю досліджень з активною участю корпорації Майкрософт у партнерстві з ширшою спільнотою безпеки. У рамках зобов'язань Корпорації Майкрософт щодо ініціативи "Безпечне майбутнє", допомога користувачам, компаніям і розробникам у вирішенні цих проблем є нашим головним пріоритетом, оскільки люди починають взаємодіяти з агентами в рамках своїх щоденних робочих циклів.

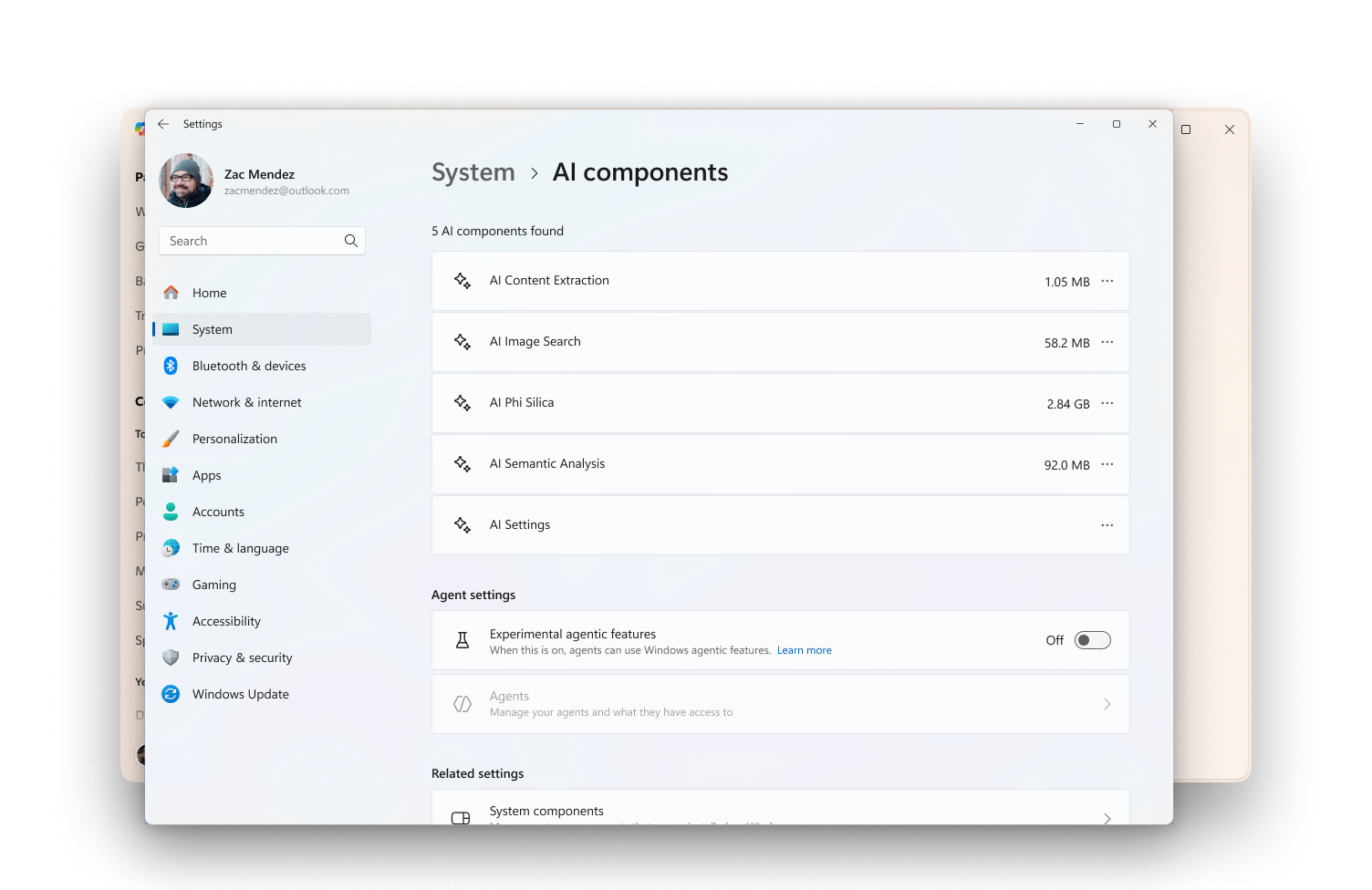

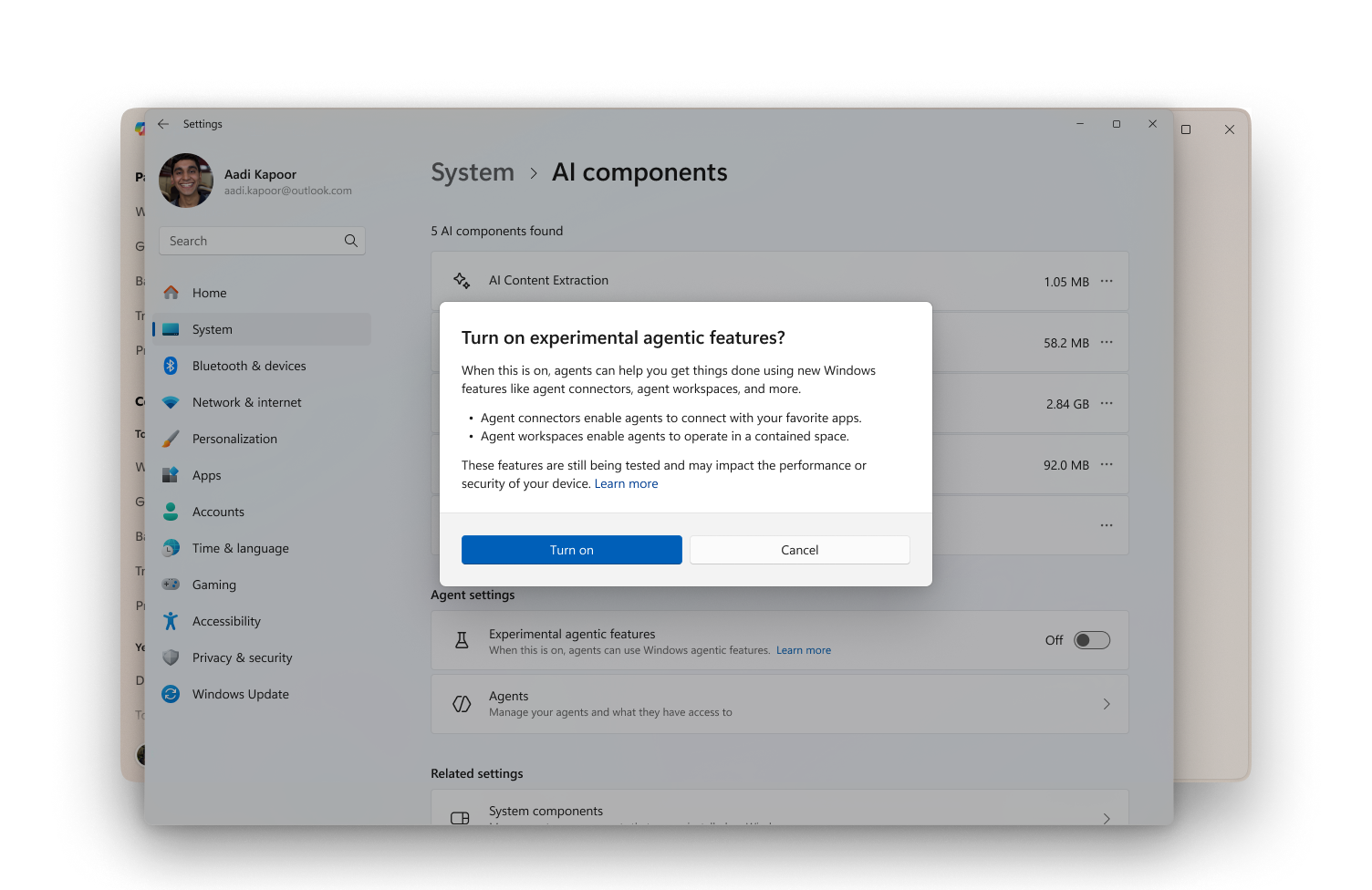

Увімкнення експериментальних агентських функцій

Параметр експериментальних агентських функцій вимкнуто за замовчуванням. Ця функція не має власних можливостей ШІ, вона є функцією безпеки для таких агентів, як Copilot Actions. Увімкнення цього перемикача дає змогу створити окремий обліковий запис агента та робочу область на пристрої, забезпечуючи місце, що містить, щоб зберігати дії агента окремо від користувача. Наразі функція експериментальних агентських функцій доступна в підготовчій версії, щоб збирати та навчатися на основі відгуків, щоб уточнити цей досвід. Під час попереднього перегляду ми й надалі додаватимемо деталізовані елементи керування безпекою та конфіденційністю, перш ніж вони стануть доступними. Copilot Actions, в даний час в підготовчій версії для оцінювачів Windows в Copilot Labs, використовує цю функціональність, для отримання додаткової інформації див. Copilot у Windows: Copilot Actions починає розгортатися для оцінювачів Windows | Блоґ оцінювачів Windows. Цей параметр може активувати лише адміністратор пристрою, і після ввімкнення його буде ввімкнуто для всіх користувачів на пристрої, включно з іншими адміністраторами та стандартними користувачами.

Параметр експериментальної агентської функції дає змогу:

-

Створення облікових записів агентів , які надають агентам окремий обліковий запис на вашому пристрої під час дії від вашого імені. Windows використовує поетапний підхід, щоб додати суворіші правила для облікових записів агентів у майбутніх випусках.

-

Створення робочої області агента, де агенти можуть працювати паралельно з користувачем-людиною, що дає змогу ізоляції середовища виконання та авторизації в межах. Це надає агенту такі можливості, як власний робочий стіл, обмежуючи видимість і доступ агента до дії користувача на робочому столі. За замовчуванням з'єднувачі агентів у реєстрі пристроїв Windows містяться в робочій області агента. Тепер ця версія доступна в збірках для оцінювання 26100.7344+. Для цих з'єднувачів агентів Windows отримає ваш дозвіл на запуск агентами цих з'єднувачів агента.

-

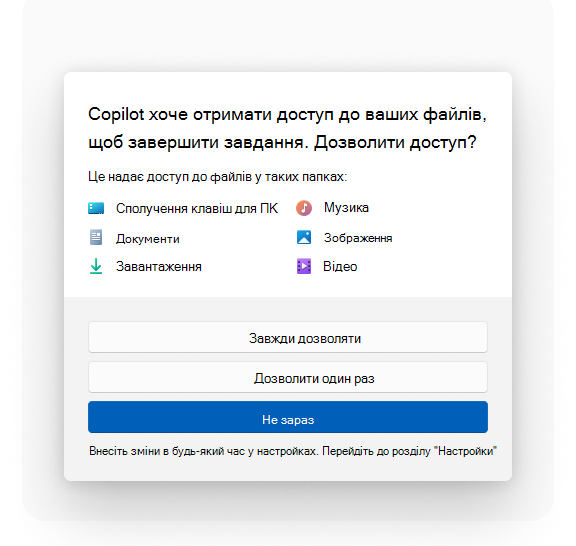

Такі агентські програми, як Copilot, можуть запитувати та отримувати доступ до цих шести часто використовуваних папок у каталозі профілів користувачів під час роботи в робочій області агента: Документи, завантаження, робочий стіл, музика, зображення та відео.

Кроки для ввімкнення експериментальних агентських функцій.

-

Вхід у Windows за допомогою облікового запису адміністратора

-

У програмі "Настройки" на пристрої Windows виберіть елемент Системні > компоненти AI > експериментальні агентські функції

Доступ до програм у робочій області агента

Під час роботи в робочій області агента агентська програма має доступ до програм, доступних для всіх користувачів за замовчуванням. Щоб обмежити доступ, можна інсталювати програми для певних користувачів або спеціально для своїх агентів.

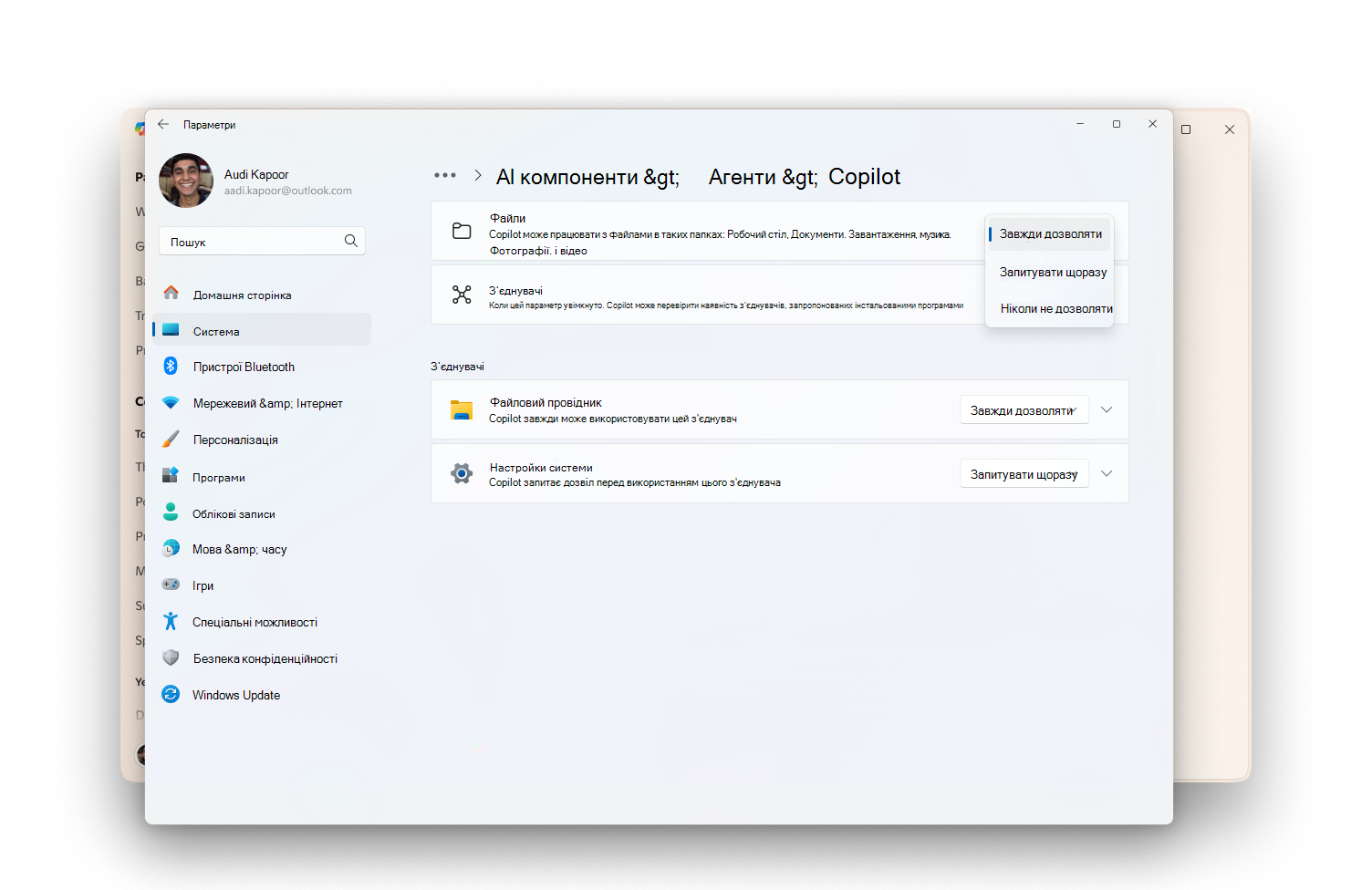

Доступ до файлу в робочій області агента

Агентські облікові записи мають обмежений доступ до каталогу профілів користувачів (C:\Users\<ім'я користувача>\) під час роботи в робочій області агента. Якщо агенту потрібен доступ до файлів у цьому каталозі, Windows надає доступ для читання та записування до таких відомих папок: Документи, Завантаження, Робочий стіл, Відео, Зображення, Музика, коли цей параметр увімкнуто. Можливо, ви використовуєте ці папки в стандартному розташуванні або переспрямували їх в іншому місці файлової системи.Щоб обмежити доступ до цих папок, вимкніть параметр експериментальної агентської функції.

-

У програмі "Настройки" на пристрої Windows виберіть елемент Системні > компоненти AI > експериментальні агентські функції

-

Вимкніть параметр

У збірках для оцінювання 26100.7344+ можна керувати доступом до цих шести відомих папок для кожного агента. За замовчуванням, коли агенти запитують доступ до файлів у цих папках, Windows запитає у вас згоду.

Спеціальна сторінка настройок для кожного агента дає змогу керувати дозволами на доступ до файлів і ввімкнути з'єднувачі, необхідні агенту для виконання завдань. Ви можете будь-коли керувати своїми параметрами.

-

У програмі "Настройки" на пристрої Windows виберіть пункт Компоненти AI > системи > агенти

-

Виберіть агента зі списку

-

Перейти до розділу "Файли"

-

Виберіть один із трьох варіантів

-

"Дозволити завжди": агент може отримати доступ до цих шести відомих папок, коли це потрібно.

-

"Запитувати щоразу": коли агенту потрібен доступ до папок, Windows запропонує вам дозвіл на спільний доступ до файлів у цих папках.

-

"Ніколи не дозволяти": коли агенти запит на доступ до папок, Windows відхилятиме запит.

-

Облікові записи агентів мають доступ до будь-яких папок, до яких мають доступ усі автентифіковані користувачі, наприклад загальнодоступних профілів користувачів.

Відомі проблеми

Ці проблеми можуть виникнути в збірці 26220.7262+:

-

Windows не буде спати, поки Copilot має активні розмови.

-

Спосіб вирішення: Закрийте будь-які розмови Copilot Actions або закрийте Copilot, вибравши його з лотка, клацніть правою кнопкою миші та виберіть пункт "Вийти".

-

-

Може з'явитися попередження "Хтось інший досі використовує цей ПК. Якщо завершити роботу зараз, вони можуть втратити незбережену роботу"." під час спроби завершити роботу або перезавантажити пристрій Windows через активні розмови Copilot Actions.

-

Спосіб вирішення: Закрийте будь-які розмови Copilot Actions або закрийте Copilot, вибравши його з лотка, клацніть правою кнопкою миші та виберіть пункт "Вийти".

-

-

Корпоративні користувачі з керуванням правами кінцевої точки можуть бачити Intune керованих профілів, створених для облікових записів агентів користувачів, які не очищаються, коли розмову дії Copilot закрито або програма завершує роботу. Ці профілі зазвичай закінчуються знаком долара (наприклад, _$) і розташованими поряд з обліковими записами агентів у папці користувачів Windows (зазвичай c:\users).

-

Спосіб вирішення. Корпорація Майкрософт знає про цю проблему та працює над виправленням, яке виправлятиме залишки Intune профілів.

-