Microsoft Intune具有 IT 托管更新的 Windows 设备安全启动方法

应用对象

原始发布日期: 2025 年 12 月 4 日

KB ID:5073196

本文提供以下指南:

-

有自己的 IT 部门管理 Windows 设备和更新的组织。

注意:如果你是拥有个人 Windows 设备的个人,请参阅适用于家庭用户、企业和学校的 Windows 设备一文,其中包含Microsoft管理的更新。

此支持的可用性

-

2025 年 11 月 11 日:对于仍受支持的Windows 11和Windows 10版本。

|

更改日期 |

更改说明 |

|---|---|

|

2026 年 3 月 9 日 |

从“适用范围”部分删除了不支持的 Windows 10 版本。 |

|

2026 年 3 月 4 日 |

向“适用范围”列表添加了Windows 11版本 25H2 |

|

2026 年 2 月 4 日 |

已知问题已解决 |

|

2025 年 12 月 17 日 |

添加了“已知问题”部分 |

本文内容:

简介

本文档介绍使用 Microsoft Intune部署、管理和监视安全启动证书更新的支持。 设置包括:

-

在设备上触发部署的功能

-

用于选择加入/选择退出高置信度存储桶的设置

-

用于选择加入/选择退出Microsoft管理更新的设置

Microsoft Intune配置方法

此方法使用Microsoft Intune提供安全启动设置,域管理员可以将其设置为将安全启动更新部署到所有已加入域的 Windows 客户端。 此外,可以使用选择加入/选择退出设置管理两个安全启动助手。

在 Microsoft Intune 中,

-

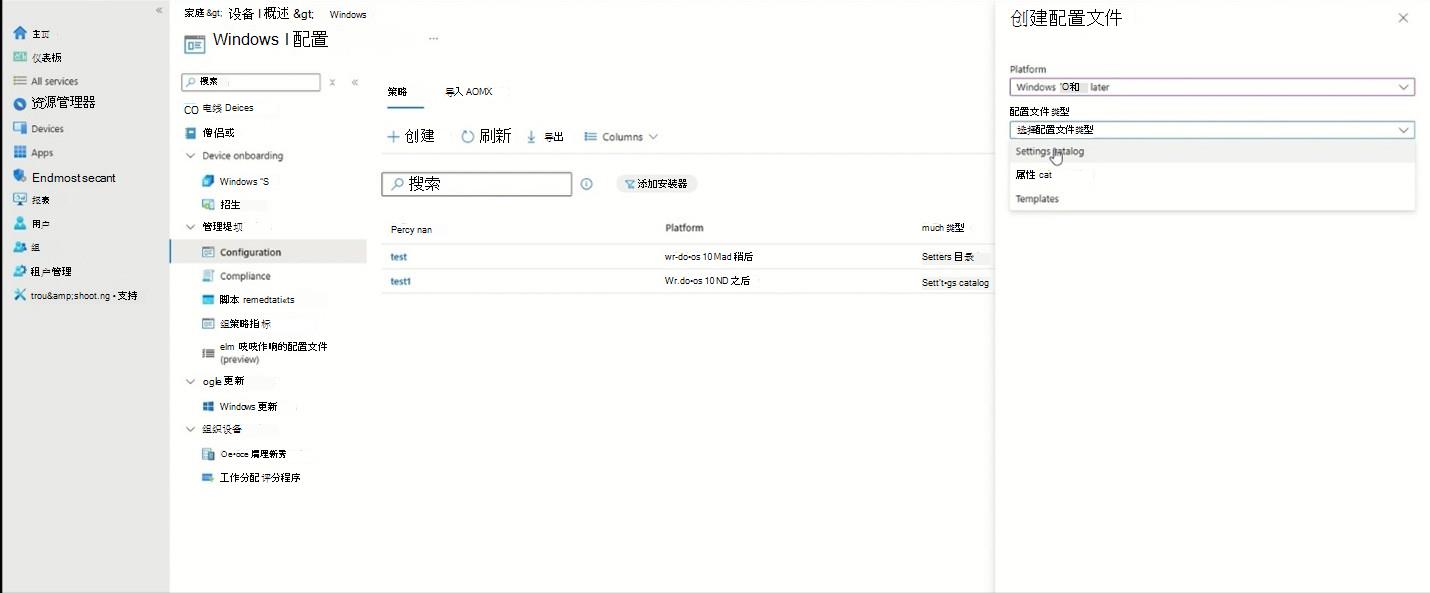

在“设备 > 管理设备”下,选择“配置”。

-

选择 “创建 ”,然后选择“ 新建策略”。

-

转到右侧窗格中 的“创建配置文件 ”。

-

使用 Windows 10 及更高版本填写平台。

-

-

选择“配置文件类型”下的“设置目录”。

-

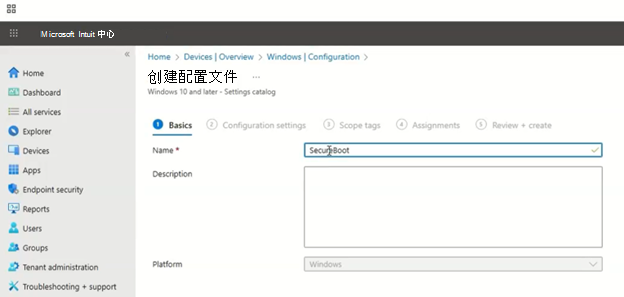

通过为配置文件命名开始创建配置文件。 在此示例中,我们使用“安全启动”作为名称。 按 “下一步”。

-

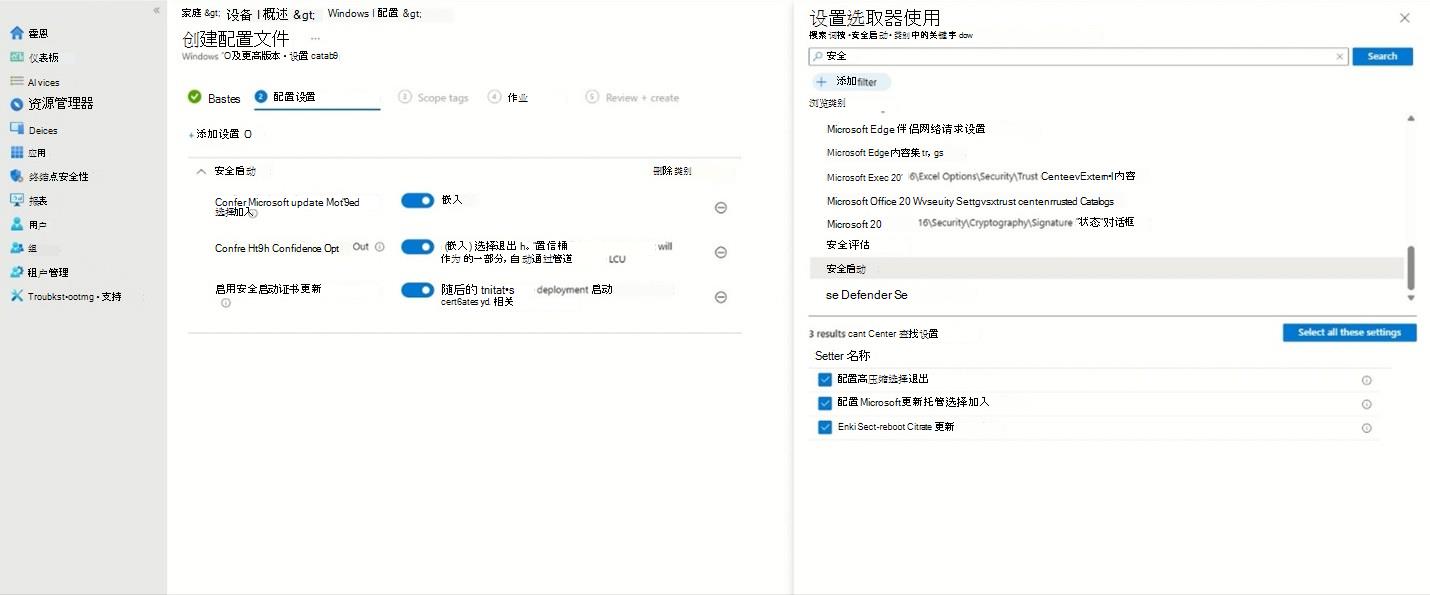

在 “配置设置”下,选择“添加设置 ”,并使用“设置”选取器通过搜索“安全启动”来查找安全启动设置。 “安全启动”类别中应显示三个设置。 这些是用于安全启动的注册表项更新:具有 IT 托管更新的 Windows 设备的注册表项更新和组策略对象 (GPO) 具有 IT 托管更新的 Windows 设备安全启动方法文档中所述的设置。

-

默认情况下,“启用安全启动证书”汇报处于选中状态并处于启用状态。

-

可以配置下面所述的选择加入和选择退出设置,以满足环境和部署需求。

-

-

完成将使用这些设置的设备配置文件。

设置说明

配置Microsoft更新托管选择加入

Microsoft Intune设置名称:配置Microsoft更新托管选择加入

说明: 此策略允许企业参与由 Microsoft 托管的安全启动证书更新的 受控功能推出 。

-

已启用:Microsoft可帮助将证书部署到在推出中注册的设备。

-

禁用 (默认) :不参与受控推出。

要求:

-

设备必须将所需的诊断数据发送到Microsoft。 有关详细信息,请参阅 在组织中配置 Windows 诊断数据 - Windows 隐私 |Microsoft Learn。

-

对应于注册表项 MicrosoftUpdateManagedOptIn。

配置高置信度 Opt-Out

Microsoft Intune设置名称:配置高置信度 Opt-Out

说明: 此策略控制是否通过 Windows 每月安全更新和非安全更新自动应用安全启动证书更新。 Microsoft已验证为能够处理安全启动变量更新的设备将接收这些更新作为每月累积更新的一部分,并自动应用它们。 由于并非所有硬件和固件组合都可以进行详尽的验证,因此Microsoft依赖于有针对性的测试和诊断数据来确定设备就绪情况。 只有具有足够诊断数据的设备才能被视为高置信度;如果诊断数据对给定设备不可用,则不能以高置信度对其进行分类。

-

已启用:阻止通过每月更新进行自动部署。

-

禁用 (默认) :已验证其更新结果的设备将自动获取证书更新作为每月更新的一部分。

注意:

-

确认目标设备以成功处理更新。

-

将此策略配置为通过每月更新管理自动部署。

-

对应于注册表项 HighConfidenceOptOut。

启用 Secureboot 证书汇报

Microsoft Intune设置名称:启用 Secureboot 证书汇报

说明: 此策略控制 Windows 是否在设备上启动安全启动证书部署过程。

-

已启用:Windows 会自动开始部署更新的安全启动证书。

-

禁用 (默认) :Windows 不会自动部署证书。

注意:

-

处理此设置的任务每 12 小时运行一次。 某些更新可能需要重启才能安全完成。

-

将证书应用于固件后,无法从 Windows 中删除这些证书。 必须通过固件接口清除证书。

-

对应于注册表项 AvailableUpdates。

已知问题

症状

通过 Microsoft Intune Mobile 设备管理 (MDM) 部署的安全启动配置设置当前在 pro 版本的 Windows 10 和 Windows 11 上被阻止。

-

尝试应用这些策略会导致Microsoft Intune错误代码 65000。

-

事件日志可能会记录POLICYMANAGER_E_AREAPOLICY_NOTAPPLICABLEINEDITION,指示此功能在此版本中不可用。

解决方案

Microsoft Intune许可服务已于 2026 年 1 月 27 日更新,允许在 Windows 10 和 Windows 11 专业版上部署安全启动配置设置。 在此日期之前收到Microsoft Intune许可证的设备将需要续订许可证才能解决此问题。 许可证每月自动续订,因此此问题将在 2026 年 2 月 27 日解决。 若要立即解决此问题,可以通过在用户的上下文) 下代表用户 (运行以下命令,在设备上续订许可证:

-

ClipDLS.exe removesubscription

-

ClipRenew.exe

资源

另请参阅 安全启动的注册表项更新:具有 IT 托管更新的 Windows 设备 ,详细了解用于监视设备结果的 UEFICA2023Status 和 UEFICA2023Error 注册表项。

有关有助于了解设备状态、设备属性和设备存储桶 ID 状态的事件,请参阅 安全启动 DB 和 DBX 变量更新事件 。 请特别注意事件页上描述的事件 1801 和 1808。