摘要

本文介绍如何在 Microsoft System Center 2016 环境中启用传输层安全 (TLS) 协议版本 1.2。

更多信息

若要在 System Center 环境中启用 TLS 协议版本 1.2,请执行以下步骤:

-

从发布中安装更新 。备注

-

服务管理自动化 (SMA) 和 Service Provider Foundation (SPF) 必须升级到其最新的更新汇总,因为 UR4 对这些组件没有任何更新。

-

对于服务管理自动化 (SMA) ,请升级到 更新汇总 1,并从 此 Microsoft 下载中心网页更新 SMA 管理包 (MP) 。

-

对于 Service Provider Foundation (SPF) ,请升级到 更新汇总 2。

-

System Center Virtual Machine Manager (SCVMM) 应升级到至少更新汇总 3。

-

-

在应用更新之前,请确保安装程序的功能与之前相同。 例如,检查是否可以启动控制台。

-

更改 配置设置 以启用 TLS 1.2。

-

确保所有必需SQL Server服务都在运行。

安装更新

|

更新活动 |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

确保为 Windows Server 2012 R2 或Windows Server 2016安装所有当前安全更新 |

是 |

是 |

是 |

是 |

是 |

是 |

是 |

|

是 |

是 |

是 |

是 |

是 |

是 |

是 |

|

|

是 |

是 |

是 |

是 |

是 |

是 |

是 |

|

|

是 |

没有 |

是 |

是 |

否 |

没有 |

是 |

|

|

是 |

是 |

是 |

是 |

是 |

是 |

是 |

1 System Center Operations Manager (SCOM) 2 System Center Virtual Machine Manager (SCVMM) 3 System Center Data Protection Manager (SCDPM) 4 System Center Orchestrator (SCO) 5 服务管理自动化 (SMA) 6 服务提供商基础 (SPF) 7Service Manager (SM)

更改配置设置

|

配置更新 |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

是 |

是 |

是 |

是 |

是 |

是 |

是 |

|

|

是 |

是 |

是 |

是 |

是 |

是 |

是 |

|

|

是 |

没有 |

是 |

是 |

否 |

否 |

否 |

.NET Framework

确保在所有 System Center 组件上安装.NET Framework 4.6。 为此,请按照以下说明操作。

TLS 1.2 支持

安装支持 TLS 1.2 的所需SQL Server更新。 为此,请参阅 Microsoft 知识库中的以下文章:

3135244 对 Microsoft SQL Server 的 TLS 1.2 支持

所需的 System Center 2016 更新

SQL Server 2012 本机客户端 11.0 应安装在以下所有 System Center 组件上。

|

组件 |

作用 |

必需的 SQL 驱动程序 |

|

Operations Manager |

管理服务器和 Web 控制台 |

SQL Server 2012 本机客户端 11.0 或 Microsoft OLE DB Driver 18 SQL Server (建议) 。 备注 Operations Manager 2016 UR9 及更高版本支持 Microsoft OLE DB Driver 18 for SQL Server。 |

|

Virtual Machine Manager |

(不需要) |

(不需要) |

|

Orchestrator |

管理服务器 |

SQL Server 2012 本机客户端 11.0 或 Microsoft OLE DB Driver 18 SQL Server (建议) 。 备注 Orchestrator 2016 UR8 及更高版本支持 Microsoft OLE DB Driver 18 for SQL Server。 |

|

Data Protection Manager |

管理服务器 |

SQL Server 2012 本机客户端 11.0 |

|

Service Manager |

管理服务器 |

SQL Server 2012 本机客户端 11.0 或 Microsoft OLE DB Driver 18 SQL Server (建议) 。 备注 Service Manager 2016 UR9 及更高版本支持 Microsoft OLE DB Driver 18 for SQL Server。 |

若要下载并安装 Microsoft SQL Server 2012 Native Client 11.0,请参阅此 Microsoft 下载中心网页。

若要下载并安装 Microsoft OLE DB Driver 18,请参阅 此 Microsoft 下载中心网页。

对于 System Center Operations Manager 和 Service Manager,必须在所有管理服务器上安装 ODBC 11.0 或 ODBC 13.0。

从以下知识库文章安装所需的 System Center 2016 更新:

4043305 Microsoft System Center 2016 更新汇总 4 的说明

|

组件 |

2016 |

|

Operations Manager |

System Center 2016 Operations Manager 更新汇总 4 |

|

Service Manager |

System Center 2016 更新汇总 4 Service Manager |

|

Orchestrator |

System Center 2016 Orchestrator 的更新汇总 4 |

|

Data Protection Manager |

System Center 2016 Data Protection Manager 的更新汇总 4 |

注意 请确保展开文件内容,并在相应角色上安装 MSP 文件。

SHA1 和 SHA2 证书

System Center 组件现在同时生成 SHA1 和 SHA2 自签名证书。 这是启用 TLS 1.2 所必需的。 如果使用 CA 签名的证书,请确保证书为 SHA1 或 SHA2。

将 Windows 设置为仅使用 TLS 1.2

使用以下方法之一将 Windows 配置为仅使用 TLS 1.2 协议。

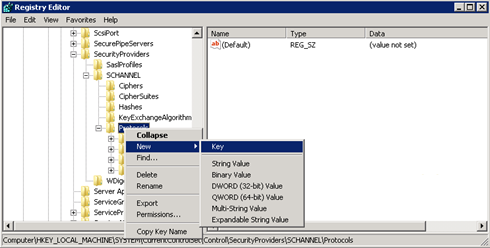

方法 1:手动修改注册表

重要 请仔细执行本部分中的步骤。 如果修改注册表不正确,可能会出现严重问题。 在修改注册表之前,在出现问题时备份注册表以进行还原。

使用以下步骤在系统范围内启用/禁用所有 SCHANNEL 协议。 建议为传入通信启用 TLS 1.2 协议;并为所有传出通信启用 TLS 1.2、TLS 1.1 和 TLS 1.0 协议。

备注 进行这些注册表更改不会影响 Kerberos 或 NTLM 协议的使用。

-

启动注册表编辑器。 为此,请右键单击“开始”,在“运行”框中键入 regedit,然后单击“确定”。

-

找到以下注册表子项:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

右键单击 协议 密钥,指向 “新建”,然后单击 “密钥”。

-

键入 SSL 3,然后按 Enter。

-

重复步骤 3 和步骤 4,为 TLS 0、TLS 1.1 和 TLS 1.2 创建密钥。 这些密钥类似于目录。

-

在每个 SSL 3、TLS 1.0、TLS 1.1 和 TLS 1.2 密钥下创建客户端密钥和服务器密钥。

-

若要启用协议,请在每个客户端和服务器密钥下创建 DWORD 值,如下所示:

DisabledByDefault [Value = 0] 已启用 [Value = 1] 若要禁用协议,请更改每个客户端和服务器密钥下的 DWORD 值,如下所示:

DisabledByDefault [Value = 1] 已启用 [Value = 0]

-

在 “文件” 菜单上,单击 “退出”。

方法 2:自动修改注册表

在管理员模式下运行以下Windows PowerShell脚本,自动将 Windows 配置为仅使用 TLS 1.2 协议:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

将 System Center 设置为仅使用 TLS 1.2

将 System Center 设置为仅使用 TLS 1.2 协议。 为此,请首先确保满足所有先决条件。 然后,在 System Center 组件和安装代理的所有其他服务器上进行以下设置。

使用以下方法之一。

方法 1:手动修改注册表

重要 请仔细执行本部分中的步骤。 如果修改注册表不正确,可能会出现严重问题。 在修改注册表之前,在出现问题时备份注册表以进行还原。

若要启用安装以支持 TLS 1.2 协议,请执行以下步骤:

-

启动注册表编辑器。 为此,请右键单击“开始”,在“运行”框中键入 regedit,然后单击“确定”。

-

找到以下注册表子项:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

在此键下创建以下 DWORD 值:

SchUseStrongCrypto [Value = 1]

-

找到以下注册表子项:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

在此键下创建以下 DWORD 值:

SchUseStrongCrypto [Value = 1]

-

重启系统。

方法 2:自动修改注册表

在管理员模式下运行以下Windows PowerShell脚本,自动将 System Center 配置为仅使用 TLS 1.2 协议:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

其他设置

Operations Manager

管理包

导入 System Center 2016 Operations Manager 的管理包。 安装服务器更新后,这些内容位于以下目录中:

\Program Files\Microsoft System Center 2016\Operations Manager\Server\Management Packs for Update Rollups

ACS 设置

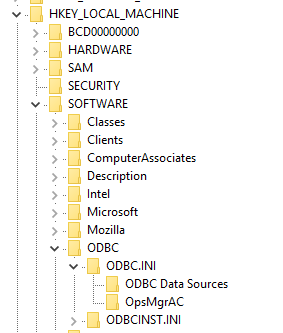

对于审核收集服务 (ACS) ,必须在注册表中进行其他更改。 ACS 使用 DSN 与数据库建立连接。 必须更新 DSN 设置,使其适用于 TLS 1.2。

-

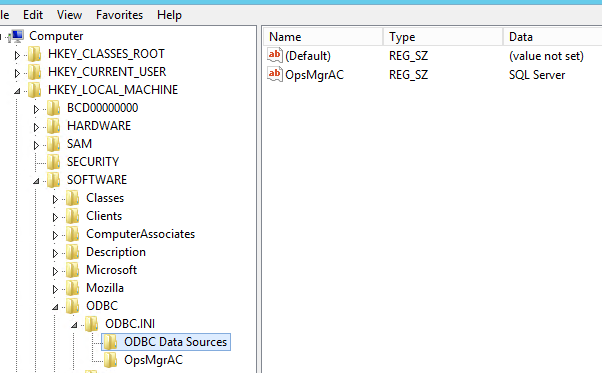

在注册表中找到 ODBC 的以下子项。注意 DSN 的默认名称是 OpsMgrAC。

-

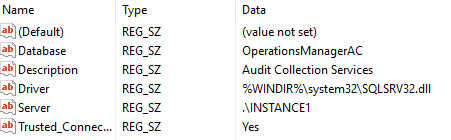

在 ODBC 数据源 子项中,选择 DSN 名称 OpsMgrAC 的条目。 这包含要用于数据库连接的 ODBC 驱动程序的名称。 如果已安装 ODBC 11.0,请将此名称更改为 ODBC Driver 11 以供SQL Server。 或者,如果安装了 ODBC 13.0,请将此名称更改为 ODBC Driver 13 以进行SQL Server。

-

在 OpsMgrAC 子项中,更新已安装的 ODBS 版本的 驱动程序 条目。

-

如果安装了 ODBC 11.0,请将 驱动程序 条目更改为 %WINDIR%\system32\msodbcsql11.dll。

-

如果安装了 ODBC 13.0,请将 驱动程序 条目更改为 %WINDIR%\system32\msodbcsql13.dll。

-

或者,在记事本或其他文本编辑器中创建并保存以下 .reg 文件。 若要运行保存的 .reg 文件,请双击该文件。对于 ODBC 11.0,请创建以下 ODBC 11.0.reg 文件: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC 数据源]“OpsMgrAC”=“ODBC Driver 11 for SQL Server” [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] “Driver”=“%WINDIR%\\system32\\msodbcsql11.dll” 对于 ODBC 13.0,请创建以下 ODBC 13.0.reg 文件: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC 数据源]“OpsMgrAC”=“ODBC Driver 13 for SQL Server” [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] “Driver”=“%WINDIR%\\system32\\msodbcsql13.dll”

-

Linux 中的 TLS 强化

按照相应网站上的说明在 Red Hat 或 Apache 环境中配置 TLS 1.2。

数据保护管理器

若要使数据保护管理器能够与 TLS 1.2 协同工作以备份到云,请在 Data Protection Manager 服务器上启用这些步骤。

Orchestrator

安装 Orchestrator 更新后,请根据这些准则使用现有数据库重新配置 Orchestrator 数据库。

第三方联系信息免责声明

Microsoft 提供了第三方联系信息,以帮助你查找有关此主题的其他信息。 该联系信息如有更改,恕不另行通知。 Microsoft 不保证第三方联系信息的准确性。