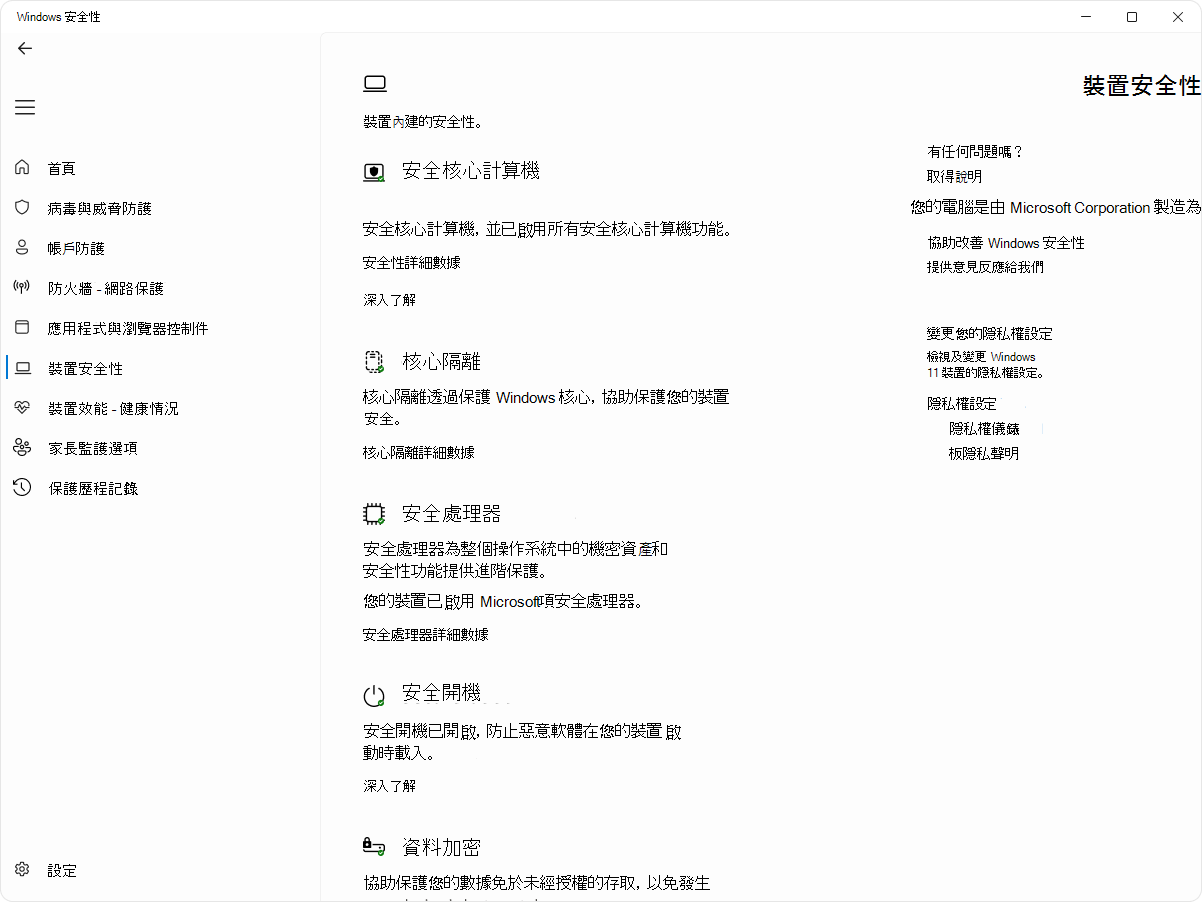

Windows 安全性應用程式中的裝置安全頁面,透過管理硬體及作業系統的安全功能,包括安全開機、核心隔離及處理器層級保護,來保護您的 Windows 裝置。 這些功能協同運作,防禦惡意軟體、韌體攻擊及系統入侵。 本頁分為以下幾個部分:

-

安全核心電腦:如果您的裝置是安全核心電腦,會顯示安全核心電腦的功能資訊

-

核心隔離:在這裡你可以設定保護 Windows 核心的安全功能

-

安全處理器:提供有關安全處理器的資訊,稱為受信任平台模組 (TPM)

-

安全開機:如果啟用了安全開機,你可以找到更多相關資訊

-

資料加密:這裡有 Windows 設定連結,可以設定裝置加密及其他 BitLocker 設定

-

硬體安全能力:評估您裝置的硬體安全功能

在電腦上的 [Windows 安全性] 應用程式 中, 選擇 裝置安全,或使用以下捷徑:

安全核心 PC

安全核心電腦設計為開箱即用,提供先進的安全功能。 這些電腦整合硬體、韌體與軟體,提供強大防護以抵禦複雜威脅。

在電腦上的 [Windows 安全性] 應用程式 中, 選擇 裝置安全 > 安全細節。

更多資訊請參閱 Windows 11 安全核心 PC。

核心隔離

核心隔離提供安全功能,旨在透過將 Windows 核心程序隔離於記憶體中,保護它們免受惡意軟體攻擊。 它透過在虛擬化環境中執行這些核心程序來達成此目標。

在電腦上的 [Windows 安全性] 應用程式 中, 選擇 裝置安全 > 核心隔離細節 ,或使用以下快捷鍵:

附註: 核心隔離頁面上顯示的功能會依你使用的 Windows 版本及所安裝的硬體元件而有所不同。

記憶體完整性,也稱為 Hypervisor 保護程式碼完整性 (HVCI) ,是 Windows 的一項安全功能,使惡意程式難以利用低階驅動程式劫持你的電腦。

驅動程式是一種軟體,讓作業系統 (Windows(此處是) ),而像鍵盤或網路攝影機 (裝置) 彼此對話。 當裝置想讓 Windows 執行某件事時,它會用驅動程式發送該請求。

記憶體完整性透過利用 硬體虛擬化建立隔離環境來運作。

可以把它想像成一個保全人員在鎖著的包廂裡。 這個隔離環境 (我們比喻中的鎖定) 防止攻擊者竄改記憶體完整性功能。 想要執行一段可能危險的程式碼的程式,必須將該程式碼傳入該虛擬空間內的記憶體完整性,以便進行驗證。 當記憶體完整性確定程式碼安全時,就會把程式碼交回給 Windows 執行。 通常,這會很快發生。

如果沒有執行記憶體完整性, 保全人員就直接暴露在外,攻擊者更容易干擾或破壞保全,讓惡意程式碼更容易潛入並造成問題。

你可以用切換按鈕開關記憶體完整性。

附註: 要使用記憶體完整性,你必須在系統的 UEFI 或 BIOS 中啟用硬體虛擬化。

如果系統顯示我的驅動程式不相容怎麼辦?

如果記憶體完整性無法開啟,可能會告訴你已經安裝了不相容的裝置驅動程式。 請向裝置製造商確認是否有更新的驅動程式。 如果他們沒有相容驅動程式,你或許可以移除使用該不相容驅動程式的裝置或應用程式。

附註: 如果你在開啟記憶體完整性後嘗試安裝不相容驅動程式的裝置,可能會收到同樣的訊息。 如果是這樣,建議也一樣——請向裝置製造商確認是否有更新的驅動程式可供下載,或者在相容驅動程式推出前不要安裝該裝置。

硬體強制堆疊保護是一種基於硬體的安全功能,使惡意程式難以利用低階驅動程式劫持您的電腦。

驅動程式是一種軟體,讓作業系統 (Windows(此處是) ),而像鍵盤或網路攝影機 (裝置) 彼此對話。 當裝置想讓 Windows 執行某件事時,它會用驅動程式發送該請求。

硬體強制堆疊保護的運作方式是防止修改核心模式記憶體中回傳位址以啟動惡意程式碼的攻擊。 此安全特性需要具備驗證執行程式碼回傳位址的 CPU 能力。

在核心模式下執行程式碼時,核心模式堆疊上的回傳位址可能會被惡意程式或驅動程式破壞,從而將正常程式碼執行導向惡意程式碼。 在支援的 CPU 上,CPU 會在一個唯讀的影子堆疊上維持第二個有效回傳位址的副本,驅動程式無法修改。 如果常規堆疊上的回傳位址被修改,CPU 可以透過檢查影子堆疊上的回傳位址副本來偵測此差異。 當出現這種差異時,電腦會提示停止錯誤,有時稱為藍屏,以阻止惡意程式碼執行。

並非所有驅動程式都相容此安全功能,因為少數合法驅動程式會進行非惡意的回郵地址修改。 Microsoft 一直與多家驅動程式發行商合作,確保其最新驅動程式能與硬體強制的堆疊保護相容。

你可以用切換按鈕開啟或關閉硬體強制堆疊保護。

要使用硬體強制堆疊保護,必須啟用記憶體完整性,且 CPU 必須支援 Intel Control-Flow Enforcement Technology 或 AMD Shadow Stack。

如果系統顯示我的驅動程式或服務不相容怎麼辦?

如果硬體強制堆疊保護無法啟用,可能會告訴你已經安裝了不相容的裝置驅動程式或服務。 請向裝置製造商或應用程式發行商確認是否有更新的驅動程式。 如果他們沒有相容驅動程式,你或許可以移除使用該不相容驅動程式的裝置或應用程式。

有些應用程式可能在安裝時安裝服務而非驅動程式,且只有在應用程式啟動時才安裝驅動程式。 為了更準確地偵測不相容驅動程式,也會列舉已知與不相容驅動程式相關的服務。

附註: 如果你在開啟硬體強制堆疊保護後,嘗試安裝驅動程式不相容的裝置或應用程式,可能會看到同樣的訊息。 如果是這樣,建議也一樣——請向裝置製造商或應用程式發行商確認是否有更新的驅動程式可供下載,或者在有相容驅動程式前不要安裝該裝置或應用程式。

此安全功能也稱為 核心 DMA 保護,能保護您的裝置免受惡意裝置插入 PCI) 埠(如 Thunderbolt 埠) (周邊元件互連時可能發生的攻擊。

其中一個簡單的例子是,有人離開電腦去喝咖啡,趁他們不在時,攻擊者介入,插入類似 USB 的裝置,帶走電腦上的敏感資料,或植入惡意軟體使其能遠端控制電腦。

記憶體存取保護透過拒絕這些裝置直接存取記憶體,防止此類攻擊,除非在特殊情況下,特別是當電腦被鎖定或使用者登出時。

提示: 欲了解更多資訊,請參閱核心 DMA 保護。

每個裝置都有寫入該裝置唯讀記憶體的軟體——基本上是寫入系統板上的晶片——用於裝置的基本功能,例如載入執行我們習慣使用的所有應用程式的作業系統。 由於該軟體難以 (但) 修改並非不可能,我們稱之為 韌體。

由於韌體先載入並在作業系統 下執行,作業系統中執行的安全工具與功能難以偵測或防禦韌體。 就像房子需要良好的基礎才能保持安全一樣,電腦需要其韌體的安全,才能確保作業系統、應用程式和電腦上的資料安全。

System Guard 是一組功能,幫助確保攻擊者無法讓你的裝置啟動時使用不受信任或惡意的韌體。

提供韌體保護的平台通常也會在不同程度上保護 系統管理模式 (SMM) ,一種高度特權的操作模式。 您可以期待三種數值之一,數字越高表示SMM保護程度越高:

-

您的裝置符合韌體保護版本一:這提供了基礎的安全緩解措施,幫助 SMM 抵抗惡意軟體攻擊,並防止作業系統 ((包括 VBS) )的機密外洩

-

你的裝置符合韌體保護版本二:除了韌 體保護版本一外,版本二還確保 SMM 無法停用基於虛擬化的安全 (VBS) 和核心 DMA 保護

-

你的裝置符合韌體保護第三版:除了韌 體保護第二版外,它還進一步強化 SMM,阻止存取某些可能入侵作業系統 (的暫存器,包括 VBS)

提示: 欲了解更多資訊,請參閱《System Guard:硬體基礎信任根如何幫助保護 Windows》

地方安全管理局 (LSA) 保護是 Windows 的一項安全功能,旨在防止用於登入 Windows 的憑證被竊取。

地方安全管理局 (LSA) 是 Windows 中使用者驗證中關鍵的流程。 它負責在登入過程中驗證憑證,並管理用於啟用單一登入服務的認證憑證和工單。 LSA 保護有助於防止不受信任的軟體在 LSA 中運行或存取 LSA 記憶體。

如何?管理地方安全局的保護?

你可以用切換按鈕開啟或關閉 LSA 保護。

更改設定後,必須重新啟動才能生效。

附註: 為了幫助保護憑證安全,所有裝置預設都啟用了 LSA 保護。 對於新安裝,則會立即啟用。 升級時,需在評估五天後重新啟動後啟用。

如果我的軟體不相容怎麼辦?

若啟用 LSA 保護並阻止軟體載入 LSA 服務,則會通知該檔案被封鎖。 你或許可以移除載入該檔案的軟體,或者當該檔案被阻止載入 LSA 時,可以關閉未來的警告。

附註: 憑證守護可在運行 Enterprise 或 Education 版本 Windows 的裝置上使用。

當你使用工作或學校裝置時,它會悄悄登入並存取各種資料,例如檔案、印表機、應用程式及組織內的其他資源。 讓這個過程既安全又方便,意味著你的電腦在任何時候都擁有多個認證憑證。

如果攻擊者能取得其中一個或多個這些代幣,他們可能能利用這些憑證存取組織資源 (敏感檔案等,) 該代幣所用的資源。 憑證守衛透過將這些憑證置於受保護的虛擬環境中,只有特定服務能在必要時存取,來保護這些憑證。

提示: 欲了解更多,請參閱證件守衛的運作方式。

驅動程式是一種軟體,讓作業系統 (Windows(此處是) ),而像鍵盤或網路攝影機 (裝置) 彼此對話。 當裝置想讓 Windows 執行某件事時,它會用驅動程式發送該請求。 因此,驅動程式在你的系統中擁有大量敏感的存取權限。

Windows 11 包含一個包含已知安全漏洞、已用來簽署惡意軟體憑證,或繞過 Windows 安全性模型的驅動程式的封鎖清單。

如果你開啟了記憶體完整性、 Smart App Control 或 Windows S 模式,漏洞驅動程式封鎖清單也會開啟。

附註: 如果你遇到標題為「程式相容性助理」的橫幅,提示驅動程式無法載入,或是安全設定阻止驅動程式載入,請透過 Windows Update 或裝置管理員檢查驅動程式是否已更新。 如果沒有更新可用,請聯絡硬體製造商索取更新驅動程式。

安全處理器

Windows 安全性 應用程式中裝置安全頁面下的安全性處理器設定會詳細說明你裝置上的受信任平台模組 (TPM) 。 TPM 是一個硬體元件,設計用來透過執行密碼運算來提升安全性。

附註: 如果您在此畫面上沒有看到安全處理器項目,表示您的裝置可能沒有此功能所需的 TPM (信賴平台模組) 硬體,或 UEFI (整合可延伸韌體介面) 中未啟用它。 請和裝置製造商確認您的裝置是否支援 TPM,如果支援,請採取啟用步驟。

您可在這裡找到有關安全處理器製造商和版本號碼的資訊,以及安全處理器狀態的相關資訊。

在電腦上的 [Windows 安全性] 應用程式 中, 選擇 裝置安全 > 安全處理器細節 ,或使用以下快捷鍵:

如果您的安全處理器運作不正常,您可以選擇 安全處理器故障排除連結,查看錯誤訊息及進階選項,或使用以下捷徑:

安全處理器故障排除頁面會提供與 TPM 相關的錯誤訊息。 以下是錯誤訊息與細節清單:

|

訊息 |

詳細資料 |

|---|---|

|

您的安全處理器 (TPM) 需要韌體更新。 |

你的主機板目前似乎不支援 TPM,但韌體更新可能會解決這個問題。 請向你的裝置製造商確認是否有韌體更新,以及如何安裝。 韌體更新通常是免費的。 |

|

TPM 已停用,而且需要注意。 |

受信任平台模組很可能在系統 BIOS (基本輸入/輸出系統) 或 UEFI (統一可擴充韌體介面) 中被關閉。 請參考你裝置製造商的支援文件,或聯絡他們的技術支援,了解如何開啟。 |

|

無法使用 TPM 儲存體。 請清除您的 TPM。 |

清除 TPM 按鈕就在這頁。 在繼續之前,你要確保有良好的資料備份。 |

|

裝置健康情況證明無法使用。 請清除您的 TPM。 |

清除 TPM 按鈕就在這頁。 在繼續之前,你要確保有良好的資料備份。 |

|

這個裝置不支援裝置健康情況證明。 |

這表示裝置無法提供足夠資訊來判斷為何 TPM 可能在你的裝置上無法正常運作。 |

|

你的 TPM 不相容於韌體,可能無法正常運作。 |

請向你的裝置製造商確認是否有韌體更新,以及如何取得和安裝。 韌體更新通常是免費的。 |

|

TPM 測量開機記錄遺失。 請嘗試將您的裝置重新開機。 |

|

|

您的 TPM 發生問題。 請嘗試將您的裝置重新開機。 |

如果在處理錯誤訊息後仍然遇到問題,請連絡裝置製造商以尋求協助。

選取 [清除 TPM],將安全處理器重設為預設設定。

注意: 請務必先備份您的資料,再清除 TPM。

安全開機

安全開機能防止一種複雜且危險的惡意軟體—— rootkit——在你的裝置啟動時載入。 Rootkit 會使用與作業系統相同的權限,並在作業系統啟動之前先啟動,也就是其本身可以完全隱藏。 Rootkit 通常是整組惡意程式碼的一部分,可以略過本機登入、記錄密碼和按鍵輸入、傳輸私密檔案,以及擷取密碼編譯資料。

你可能需要關閉安全開機,才能執行某些顯示卡、硬體或作業系統,例如 Linux 或較早期版本的 Windows。

欲了解更多,請參閱 「安全啟動」。

硬體安全性功能

裝置安全頁面的最後一節會顯示你裝置的安全能力資訊。 以下是訊息與細節清單:

|

訊息 |

詳細資料 |

|---|---|

|

你的裝置符合標準硬體安全的需求。 |

這表示您的裝置支援記憶體完整性和核心隔離,以及:

|

|

您的裝置符合強化硬體安全的需求。 |

這表示除了符合所有的標準硬體安全性需求之外,您的裝置也已開啟記憶體完整性。 |

|

您的裝置已啟用所有安全核心 PC 功能。 |

這表示除了符合所有的增強硬體安全性要求之外,您的裝置也已開啟系統管理模式 (SMM) 防護。 |

|

Standard 硬體安全不支援。 |

這表示您的裝置至少不符合標準硬體安全性的其中一項需求。 |

改善硬體安全性

如果裝置的安全性功能不是您想要的功能,建議您開啟特定硬體功能 (例如安全開機,如果支援的話),或變更系統 BIOS 中的設定。 請連絡您的硬體製造商,以了解您的硬體支援哪些功能,以及如何啟用這些功能。

PC Manager

|

|

在此案例中,[電腦管理員] 應用程式可能也很實用。 如需詳細資訊,請參閱 Microsoft 電腦管理員。 附註: 並非所有地區都提供 Microsoft 電腦管理員。 |