原始發布日期: 2025 年 7 月 11 日

KB 編號:5064479

本文內容:

簡介

本文概述 Windows 11 24H2 版和 2025 Windows Server中 NT LAN Manager (NTLM) 稽核功能即將發生的變更。 這些增強功能旨在提高 NTLM 身份驗證活動的可見性,使管理員能夠確定使用者的身份、NTLM 使用的理由以及環境中使用 NTLM 的特定位置。 增強型稽核支援改善安全性監控和識別舊版驗證相依性。

NTLM 稽核變更的目的

NTLM 驗證繼續存在於各種企業案例中,通常是因為舊版應用程式和設定所致。 隨著 NTLM 淘汰和未來停用的公告 (請參閱 Windows IT 部落格Windows 驗證) 更新稽核功能的演進旨在協助系統管理員識別 NTLM 使用方式、瞭解使用模式,以及偵測潛在的安全性風險,包括使用 NT LAN Manager 第 1 版 (NTLMv1) 。

NTLM 稽核記錄

Windows 11 版本 24H2 和 Windows Server 2025 為用戶端、伺服器和網域控制站引進了新的 NTLM 稽核記錄功能。 每個元件都會產生記錄,提供有關 NTLM 驗證事件的詳細資訊。 這些記錄可以在 [應用程式和服務記錄] 事件檢視器 > Microsoft 下找到,> Windows > NTLM > Operational 下。

相較於現有的 NTLM 稽核記錄,新的增強型稽核變更可讓系統管理員回答「誰」、「為什麼」和「何處」:

-

誰正在使用 NTLM,包括計算機上的帳戶和進程。

-

為什麼選擇 NTLM 驗證,而不是像 Kerberos 這樣的新式驗證通訊協定。

-

進行 NTLM 驗證的位置,包括電腦名稱和電腦 IP。

增強型 NTLM 稽核也提供用戶端和伺服器 NTLMv1 使用量的相關資訊,以及網域控制站所記錄的全網域 NTLMv1 使用量。

群組原則管理

新的 NTLM 稽核功能可透過更新的群組原則設定來設定。 系統管理員可以使用這些原則來指定要稽核哪些 NTLM 驗證事件,並視其環境而適當地管理用戶端、伺服器和網域控制站之間的稽核行為。

依預設,事件會啟用。

-

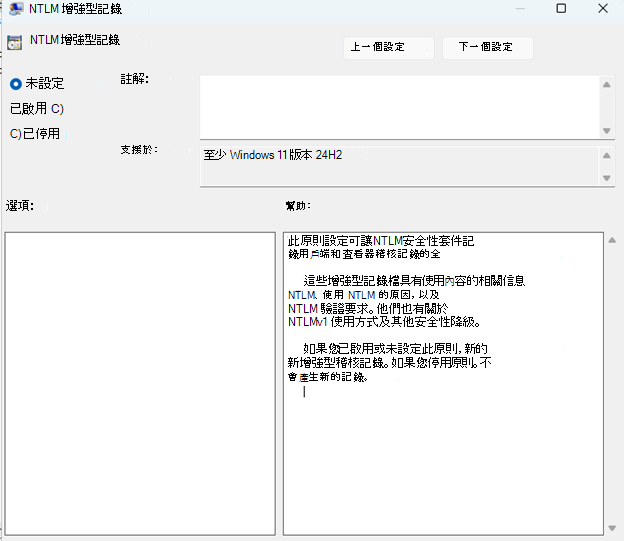

針對用戶端和伺服器記錄,事件是透過系統 管理範本 > 系統 > NTLM 下的「NTLM 增強型記錄」原則來控制。

-

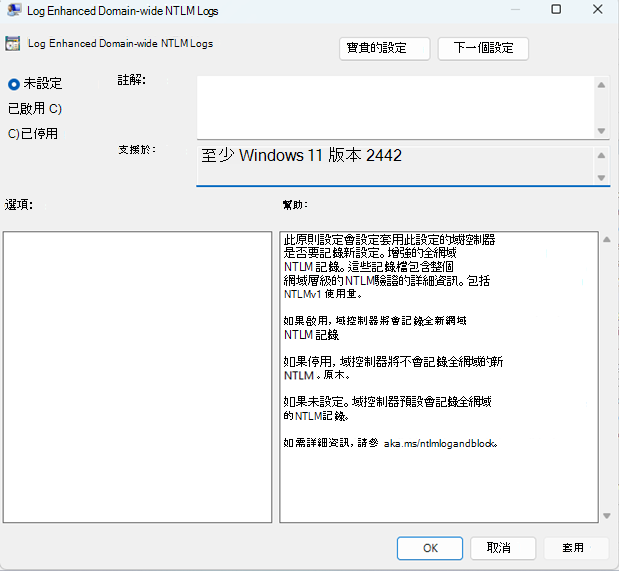

針對網域控制站上的全網域記錄,事件是透過系統管理範本 > 系統 >Netlogon 下的「記錄增強型全網域 NTLM 記錄」原則來控制。

稽核層級

每個 NTLM 稽核記錄都會分割成兩個不同的事件標識碼,其資訊相同,僅因事件層級而異:

-

資訊:表示標準NTLM事件,例如NT LAN Manager第2版 (NTLMv2) 身份驗證,其中未檢測到安全性降低。

-

警告:表示 NTLM 安全性降級,例如使用 NTLMv1。 這些事件會突顯不安全的驗證。 事件可能會標示為下列實例的「警告」:

-

用戶端、伺服器或網域控制站偵測到的 NTLMv1 使用量。

-

增強型驗證保護標示為不支援或不安全 (如需詳細資訊,請參閱 KB5021989:驗證擴充保護) 。

-

不使用某些NTLM安全功能,例如消息完整性檢查 (MIC) 。

-

用戶端記錄

新的稽核記錄會記錄傳出 NTLM 驗證嘗試。 這些記錄提供啟動 NTLM 連線之應用程式或服務的詳細資料,以及每個驗證要求的相關中繼資料。

用戶端記錄有一個唯一的欄位 [使用識別碼/原因],其中醒目提示使用NTLM驗證的原因。

|

識別碼 |

描述 |

|

0 |

原因不明。 |

|

1 |

NTLM 是由呼叫端應用程式直接呼叫。 |

|

2 |

驗證本機帳戶。 |

|

3 |

RESERVED,目前未使用。 |

|

4 |

驗證雲端帳戶。 |

|

5 |

目標名稱遺失或空白。 |

|

6 |

Kerberos 或其他通訊協定無法解析目標名稱。 |

|

7 |

目標名稱包含 IP 位址。 |

|

8 |

在 Active Directory 中發現目標名稱已重複。 |

|

9 |

無法使用域控制器建立視線。 |

|

10 |

NTLM是通過環回介面調用的。 |

|

11 |

NTLM 已使用空值會話呼叫。 |

|

事件記錄檔 |

Microsoft-Windows-NTLM/操作 |

|

事件識別碼 |

4020 (資訊) 、4021 (警告) |

|

事件來源 |

NTLM |

|

事件文字 |

此計算機嘗試通過 NTLM 向遠端資源進行身份驗證。 處理程序資訊: 進程名稱:<名稱> 製程 PID:<PID> 客戶資訊: 使用者名稱:<使用者名稱> 網域:<網域名稱> 主機名稱:<主機名稱> Sign-On 類型:<單 Sign-On/提供信用證> 對象資訊: 目標電腦:<電腦名稱> 目標網域:<機器網域> 目標資源:<服務主體名稱 (SPN) > 目標IP:<IP位址> 目標網路名稱:<網路名稱> NTLM 用法: 原因 ID:<使用方式 ID> 原因:<使用原因> NTLM 安全: 協商旗幟:<旗幟> NTLM 版本:<NTLMv2 / NTLMv1> 工作階段金鑰狀態:< 存在/遺失> 通道綁定:< 支援/不支援> 服務繫結:<服務主體名稱 (SPN) > MIC 狀態:< 受保護/未受保護> AvFlags:<NTLM 旗標> AvFlags 字串:<NTLM 旗標字串> 如需詳細資訊,請參閱 aka.ms/ntlmlogandblock。 |

伺服器記錄檔

新的稽核記錄會記錄傳入的 NTLM 驗證嘗試。 這些記錄提供與用戶端記錄類似的 NTLM 驗證詳細數據,並報告 NTLM 驗證是否成功。

|

事件記錄檔 |

Microsoft-Windows-NTLM/操作 |

|

事件識別碼 |

4022 (信息) 、4023 (警告) |

|

事件來源 |

NTLM |

|

事件文字 |

遠端用戶端正在使用 NTLM 向此工作站進行驗證。 處理程序資訊: 進程名稱:<名稱> 製程 PID:<PID> 遠端客戶資訊: 使用者名稱:<用戶端使用者名稱> 網域:<用戶端網域> 用戶端電腦:<用戶端電腦名稱> 用戶端 IP:<用戶端 IP> 用戶端網路名稱:<用戶端網路名稱> NTLM 安全: 協商旗幟:<旗幟> NTLM 版本:<NTLMv2 / NTLMv1> 工作階段金鑰狀態:< 存在/遺失> 通道綁定:< 支援/不支援> 服務繫結:<服務主體名稱 (SPN) > MIC 狀態:< 受保護/未受保護> AvFlags:<NTLM 旗標> AvFlags 字串:<NTLM 旗標字串> 狀態:<狀態碼> 狀態訊息:<狀態字串> 如需詳細資訊,請參閱 aka.ms/ntlmlogandblock |

網域控制站記錄

網域控制站受益於增強的 NTLM 稽核,其新記錄可擷取整個網域成功和不成功的 NTLM 驗證嘗試。 這些記錄支援識別跨網域 NTLM 使用方式,並警示系統管理員驗證安全性的潛在降級,例如 NTLMv1 驗證。

根據下列案例,會建立不同的網域控制站記錄:

當用戶端帳戶和伺服器電腦都屬於相同的網域時,會建立類似下列的記錄:

|

事件記錄檔 |

Microsoft-Windows-NTLM/操作 |

|

事件識別碼 |

4032 (資訊) 、4033 (警告) |

|

事件來源 |

Security-Netlogon |

|

事件文字 |

DC <DC 名稱> 處理源自此網域的轉送 NTLM 驗證要求。 客戶資訊: 客戶名稱:<用戶名> 用戶端網域:<網域> 用戶端電腦:<用戶端工作站> 伺服器資訊: 伺服器名稱:<伺服器機器名稱> 伺服器網域:<伺服器網域> 伺服器IP:<伺服器IP> 伺服器作業系統:<伺服器作業系統> NTLM 安全: 協商旗幟:<旗幟> NTLM 版本:<NTLMv2 / NTLMv1> 工作階段金鑰狀態:< 存在/遺失> 通道綁定:< 支援/不支援> 服務繫結:<服務主體名稱 (SPN) > MIC 狀態:< 受保護/未受保護> AvFlags:<NTLM 旗標> AvFlags 字串:<NTLM 旗標字串> 狀態:<狀態碼> 狀態訊息:<狀態字串> 如需詳細資訊,請參閱 aka.ms/ntlmlogandblock |

如果用戶端帳戶和伺服器屬於不同的網域,則網域控制站將有不同的記錄,視網域控制站是否屬於用戶端所在的網域 (起始驗證) ,或伺服器所在的位置 (接受驗證) :

如果伺服器與處理驗證的網域控制站屬於相同的網域,則會建立類似「相同網域記錄」的記錄。

如果用戶端帳戶與處理驗證的網域控制站屬於相同的網域,則會建立類似下列的記錄:

|

事件記錄檔 |

Microsoft-Windows-NTLM/操作 |

|

事件識別碼 |

4030 (資訊) 、4031 (警告) |

|

事件來源 |

Security-Netlogon |

|

事件文字 |

DC <DC 名稱> 處理源自此網域的轉送 NTLM 驗證要求。 客戶資訊: 客戶名稱:<用戶名> 用戶端網域:<網域> 用戶端電腦:<用戶端工作站> 伺服器資訊: 伺服器名稱:<伺服器機器名稱> 伺服器網域:<伺服器網域> 轉發自: 安全通道類型:<Netlogon 安全通道資訊> 遠端名稱:<跨域DC機器名稱 > 遠端網域:<跨網域> 遠端IP:<跨域DC IP> NTLM 安全: 協商旗幟:<旗幟> NTLM 版本:<NTLMv2 / NTLMv1> 工作階段金鑰狀態:< 存在/遺失> 通道綁定:< 支援/不支援> 服務繫結:<服務主體名稱 (SPN) > MIC 狀態:< 受保護/未受保護> AvFlags:<NTLM 旗標> AvFlags 字串:<NTLM 旗標字串> 狀態:<狀態碼> 如需詳細資訊,請參閱 aka.ms/ntlmlogandblock |

新與現有 NTLM 事件之間的關聯性

新的 NTLM 事件是現有 NTLM 記錄的增強功能,例如 網路安全性:限制 NTLM 稽核此網域中的 NTLM 驗證。 增強的 NTLM 稽核變更不會影響目前的 NTLM 記錄;如果已啟用目前的 NTLM 稽核記錄,則會繼續記錄它們。

部署資訊

根據 CFR) (Microsoft受控功能推出,這些變更將首先逐步推出到 Windows 11 版本 24H2 機器,然後是 Windows Server 2025 機器,包括域控制器。

逐步推出會在一段時間內散發版本更新,而不是一次全部散發。 這意味著用戶會在不同的時間收到更新,並且可能無法立即對所有用戶使用。