العزل الأساسي هو ميزة أمان ل Microsoft Windows تحمي العمليات الأساسية الهامة ل Windows من البرامج الضارة عن طريق عزلها في الذاكرة. يقوم بذلك عن طريق تشغيل تلك العمليات الأساسية في بيئة ظاهرية.

ملاحظة: قد يختلف ما تراه في صفحة العزل الأساسي قليلا اعتمادا على إصدار Windows الذي تقوم بتشغيله.

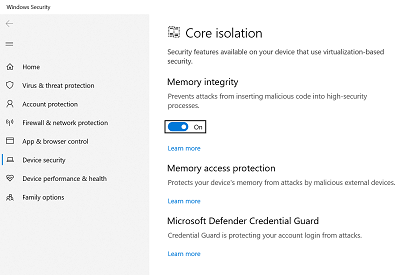

تكامل الذاكرة

تكامل الذاكرة، المعروف أيضا باسم تكامل التعليمات البرمجية المحمي ب Hypervisor (HVCI) هو ميزة أمان Windows تجعل من الصعب على البرامج الضارة استخدام برامج تشغيل منخفضة المستوى لاختطاف الكمبيوتر الخاص بك.

برنامج التشغيل هو برنامج يسمح لنظام التشغيل (Windows في هذه الحالة) وجهاز (مثل لوحة مفاتيح أو كاميرا ويب، على سبيل المثالين) بالتحدث مع بعضهما البعض. عندما يريد الجهاز أن يقوم Windows بشيء ما، فإنه يستخدم برنامج التشغيل لإرسال هذا الطلب.

تلميح: هل تريد معرفة المزيد حول برامج التشغيل؟ راجع ما هو برنامج التشغيل؟

تعمل تكامل الذاكرة عن طريق إنشاء بيئة معزولة باستخدام ظاهرية الأجهزة.

فكر في الأمر كحارس أمن داخل كشك مغلق. تمنع هذه البيئة المعزولة (الكشك المؤمن في القياس الخاص بنا) ميزة تكامل الذاكرة من العبث بها من قبل المهاجم. يجب على البرنامج الذي يريد تشغيل جزء من التعليمات البرمجية التي قد تكون خطيرة تمرير التعليمات البرمجية إلى تكامل الذاكرة داخل هذا الكشك الظاهري بحيث يمكن التحقق منه. عندما تكون تكامل الذاكرة مريحة بأن التعليمات البرمجية آمنة، فإنه يعيد التعليمات البرمجية إلى Windows للتشغيل. عادة ما يحدث هذا بسرعة كبيرة.

بدون تشغيل تكامل الذاكرة، يبرز "حارس الأمان" مباشرة في العراء حيث يكون من الأسهل بكثير للمهاجم التدخل مع الحارس أو تخريبه، ما يسهل على التعليمات البرمجية الضارة التسلل إلى الماضي والتسبب في مشاكل.

كيف يمكنني إدارة تكامل الذاكرة؟

في معظم الحالات، تكون تكامل الذاكرة قيد التشغيل بشكل افتراضي في Windows 11، ويمكن تشغيلها ل Windows 10.

لتشغيله أو إيقاف تشغيله:

-

حدد زر البدء واكتب "العزل الأساسي".

-

حدد إعدادات نظام العزل الأساسي من نتائج البحث لفتح تطبيق أمان Windows.

في صفحة العزل الأساسي، ستجد تكامل الذاكرة جنبا إلى جنب مع التبديل لتشغيله أو إيقاف تشغيله.

هام: للأمان، نوصي بتشغيل تكامل الذاكرة.

لاستخدام تكامل الذاكرة، يجب أن يكون لديك ظاهرية الأجهزة ممكنة في UEFI أو BIOS لنظامك.

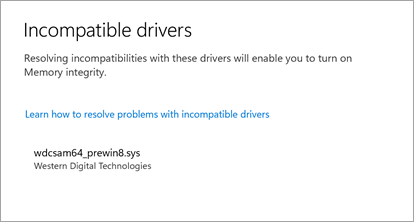

ماذا لو كان يقول أن لدي برنامج تشغيل غير متوافق؟

إذا فشل تشغيل تكامل الذاكرة، فقد يخبرك أن لديك برنامج تشغيل جهاز غير متوافق مثبتا بالفعل. تحقق من الشركة المصنعة للجهاز لمعرفة ما إذا كان لديهم برنامج تشغيل محدث متوفر. إذا لم يكن لديهم برنامج تشغيل متوافق متوفر، فقد تتمكن من إزالة الجهاز أو التطبيق الذي يستخدم برنامج التشغيل غير المتوافق هذا.

ملاحظة: إذا حاولت تثبيت جهاز مع برنامج تشغيل غير متوافق بعد تشغيل تكامل الذاكرة، فقد ترى نفس الرسالة. إذا كان الأمر كذلك، تنطبق نفس النصيحة - تحقق مع الشركة المصنعة للجهاز لمعرفة ما إذا كان لديهم برنامج تشغيل محدث يمكنك تنزيله، أو عدم تثبيت هذا الجهاز المعين حتى يتوفر برنامج تشغيل متوافق.

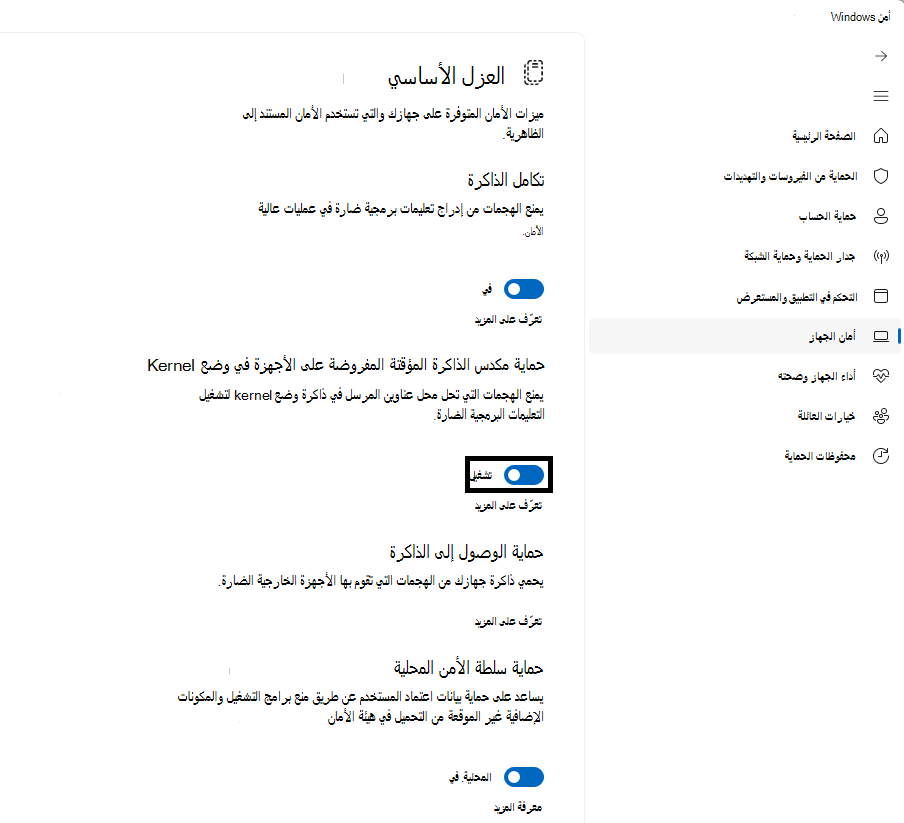

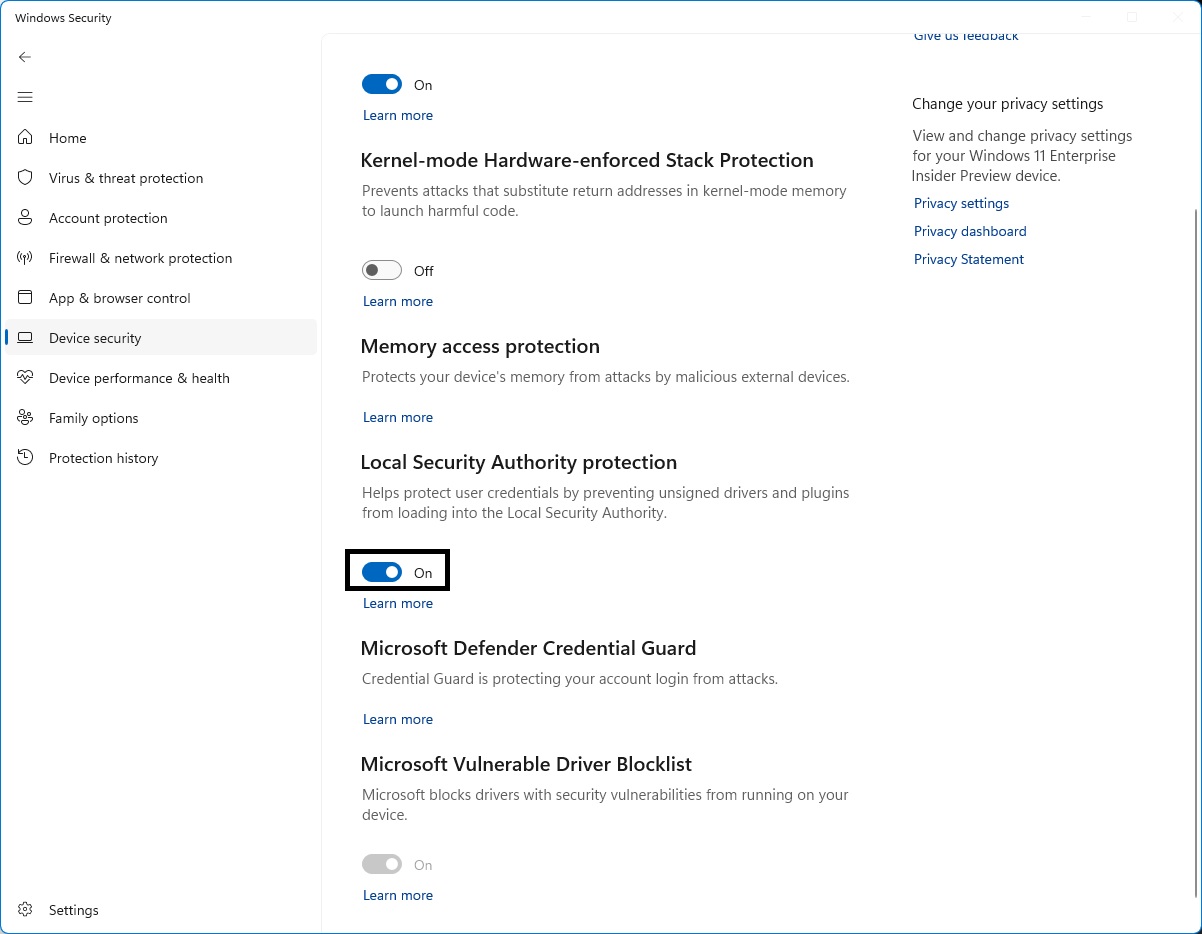

حماية مكدس الذاكرة المؤقتة المفروضة على الأجهزة في وضع Kernel

Kernel-mode Stack Protection التي تفرضها الأجهزة هي ميزة أمان Windows مستندة إلى الأجهزة تجعل من الصعب على البرامج الضارة استخدام برامج تشغيل منخفضة المستوى لاختطاف الكمبيوتر الخاص بك.

برنامج التشغيل هو جزء من البرامج التي تسمح لنظام التشغيل (Windows في هذه الحالة) وجهاز مثل لوحة المفاتيح أو كاميرا ويب على سبيل المثال، التحدث مع بعضها البعض. عندما يريد الجهاز أن يقوم Windows بشيء ما، فإنه يستخدم برنامج التشغيل لإرسال هذا الطلب.

تلميح: هل تريد معرفة المزيد حول برامج التشغيل؟ راجع ما هو برنامج التشغيل؟

تعمل Kernel-mode Stack Protection التي تفرضها الأجهزة عن طريق منع الهجمات التي تعدل عناوين الإرجاع في ذاكرة وضع kernel لتشغيل التعليمات البرمجية الضارة. تتطلب ميزة الأمان هذه وحدة معالجة مركزية تحتوي على القدرة على التحقق من عناوين الإرجاع الخاصة بتشغيل التعليمات البرمجية.

عند تنفيذ التعليمات البرمجية في وضع kernel، يمكن إتلاف عناوين الإرجاع على مكدس وضع kernel بواسطة برامج ضارة أو برامج تشغيل لإعادة توجيه تنفيذ التعليمات البرمجية العادية إلى التعليمات البرمجية الضارة. في وحدات المعالجة المركزية المدعومة، تحتفظ وحدة المعالجة المركزية بنسخة ثانية من عناوين الإرجاع الصالحة على مكدس ظل للقراءة فقط لا يمكن لبرامج التشغيل تعديله. إذا تم تعديل عنوان إرجاع على المكدس العادي، يمكن لوحدة المعالجة المركزية اكتشاف هذا التناقض عن طريق التحقق من نسخة عنوان الإرجاع على مكدس الظل. عند حدوث هذا التناقض، يطالب الكمبيوتر بخطأ إيقاف، يعرف أحيانا باسم شاشة زرقاء، لمنع تنفيذ التعليمات البرمجية الضارة.

لا تتوافق جميع برامج التشغيل مع ميزة الأمان هذه، حيث يشارك عدد صغير من برامج التشغيل المشروعة في تعديل عنوان الإرجاع لأغراض غير ضارة. تعمل Microsoft مع العديد من ناشري برامج التشغيل للتأكد من أن أحدث برامج التشغيل الخاصة بهم متوافقة مع حماية مكدس الذاكرة المؤقتة المفروضة على الأجهزة في وضع Kernel.

كيف يمكنني إدارة حماية مكدس الذاكرة المؤقتة المفروضة على الأجهزة في وضع Kernel؟

يتم إيقاف تشغيل حماية المكدس المفروضة على الأجهزة لوضع Kernel بشكل افتراضي.

لتشغيله أو إيقاف تشغيله:

-

حدد زر البدء واكتب "العزل الأساسي".

-

حدد إعدادات نظام العزل الأساسي من نتائج البحث لفتح تطبيق أمان Windows.

في صفحة العزل الأساسي، ستجد حماية مكدس الذاكرة المؤقتة التي تفرضها الأجهزة في وضع Kernel جنبا إلى جنب مع التبديل لتشغيله أو إيقاف تشغيله.

لاستخدام حماية مكدس الذاكرة المؤقتة المفروضة على الأجهزة في وضع Kernel، يجب تمكين تكامل الذاكرة ، ويجب تشغيل وحدة المعالجة المركزية التي تدعم Intel Control-Flow Enforcement Technology أو AMD Shadow Stack.

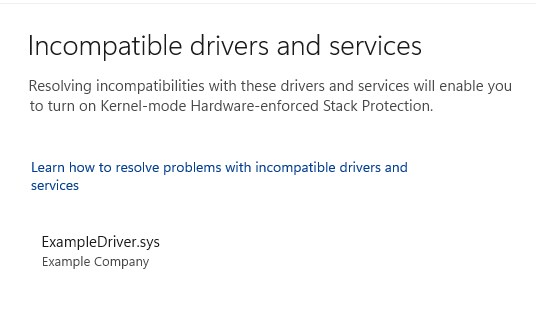

ماذا لو كان الأمر يقول إن لدي برنامج تشغيل أو خدمة غير متوافقة؟

إذا فشلت حماية المكدس المفروضة من قبل الأجهزة في وضع Kernel في تشغيلها، فقد يخبرك أن لديك برنامج تشغيل جهاز أو خدمة غير متوافقة مثبتة بالفعل. تحقق مع الشركة المصنعة للجهاز أو ناشر التطبيق لمعرفة ما إذا كان لديهم برنامج تشغيل محدث متوفر. إذا لم يكن لديهم برنامج تشغيل متوافق متوفر، فقد تتمكن من إزالة الجهاز أو التطبيق الذي يستخدم برنامج التشغيل غير المتوافق هذا.

قد تقوم بعض التطبيقات بتثبيت خدمة بدلا من برنامج تشغيل أثناء تثبيت التطبيق وتثبيت برنامج التشغيل فقط عند تشغيل التطبيق. للكشف الأكثر دقة عن برامج التشغيل غير المتوافقة، يتم أيضا تعداد الخدمات المعروفة بأنها مرتبطة برامج تشغيل غير متوافقة.

ملاحظة: إذا حاولت تثبيت جهاز أو تطبيق باستخدام برنامج تشغيل غير متوافق بعد تشغيل حماية مكدس الذاكرة المؤقتة المفروضة على الأجهزة في وضع Kernel، فقد ترى نفس الرسالة. إذا كان الأمر كذلك، تنطبق نفس النصيحة - تحقق مع الشركة المصنعة للجهاز أو ناشر التطبيق لمعرفة ما إذا كان لديهم برنامج تشغيل محدث يمكنك تنزيله، أو عدم تثبيت هذا الجهاز أو التطبيق المحدد حتى يتوفر برنامج تشغيل متوافق.

حماية الوصول إلى الذاكرة

يعرف أيضا باسم "حماية Kernel DMA" وهذا يحمي جهازك من الهجمات التي يمكن أن تحدث عند توصيل جهاز ضار بمنفذ PCI (التوصيل البيني للمكون الطرفي) مثل منفذ Thunderbolt.

أحد الأمثلة البسيطة على إحدى هذه الهجمات هو إذا غادر شخص ما جهاز الكمبيوتر الخاص به للحصول على استراحة سريعة للقهوة، وبينما كان بعيدا، يخطو المهاجم، أو يوصل جهازا يشبه USB ويبتعد عن البيانات الحساسة من الجهاز، أو يضخ البرامج الضارة التي تسمح له بالتحكم في الكمبيوتر عن بعد.

تمنع الحماية من الوصول إلى الذاكرة هذه الأنواع من الهجمات عن طريق رفض الوصول المباشر إلى الذاكرة إلى تلك الأجهزة إلا في ظل ظروف خاصة، خاصة عندما يكون الكمبيوتر مؤمنا أو يتم تسجيل خروج المستخدم.

نوصي بتشغيل حماية الوصول إلى الذاكرة.

تلميح: إذا كنت ترغب في مزيد من التفاصيل التقنية حول هذا راجع حماية Kernel DMA.

حماية البرامج الثابتة

يحتوي كل جهاز على بعض البرامج التي تمت كتابتها في ذاكرة الجهاز للقراءة فقط - مكتوبة أساسا إلى شريحة على لوحة النظام - تستخدم للوظائف الأساسية للجهاز، مثل تحميل نظام التشغيل الذي يقوم بتشغيل جميع التطبيقات التي نستخدمها. نظرا لأن هذا البرنامج صعب (ولكن ليس مستحيلا) لتعديله، فإننا نشير إليه على أنه برنامج ثابت.

نظرا لأن البرنامج الثابت يتم تحميله أولا ويعمل تحت نظام التشغيل، فإن أدوات الأمان والميزات التي تعمل في نظام التشغيل تواجه صعوبة في اكتشافها أو الدفاع عنها. مثل المنزل الذي يعتمد على أساس جيد ليكون آمنا، يحتاج الكمبيوتر إلى أن يكون برنامجه الثابت آمنا من أجل ضمان أن نظام التشغيل والتطبيقات وبيانات العملاء على هذا الكمبيوتر آمنة.

Windows Defender System Guard عبارة عن مجموعة من الميزات التي تساعد على ضمان عدم تمكن المهاجمين من بدء تشغيل جهازك باستخدام البرامج الثابتة غير الموثوق بها أو الضارة.

نوصي بتشغيله إذا كان جهازك يدعمه.

عادة ما تحمي الأنظمة الأساسية التي توفر حماية البرامج الثابتة وضع إدارة النظام (SMM)، وهو وضع تشغيل متميز للغاية، بدرجات متفاوتة. يمكنك توقع إحدى القيم الثلاث، مع رقم أعلى يشير إلى درجة أكبر من حماية SMM:

-

يفي جهازك بإصدار حماية البرامج الثابتة الأول: يوفر هذا التخفيف من المخاطر الأمنية الأساسية لمساعدة SMM على مقاومة الاستغلال بواسطة البرامج الضارة، ويمنع تسرب البيانات السرية من نظام التشغيل (بما في ذلك VBS)

-

يفي جهازك بالإصدار الثاني من حماية البرامج الثابتة: بالإضافة إلى إصدار حماية البرامج الثابتة الأول، يضمن الإصدار الثاني أن SMM لا يمكنه تعطيل حماية الأمان المستندة إلى الظاهرية (VBS) وحماية kernel DMA

-

يفي جهازك بالإصدار الثالث من حماية البرامج الثابتة: بالإضافة إلى الإصدار الثاني من حماية البرامج الثابتة، فإنه يزيد من تقوية SMM من خلال منع الوصول إلى سجلات معينة لديها القدرة على اختراق نظام التشغيل (بما في ذلك VBS)

تلميح: إذا كنت ترغب في مزيد من التفاصيل التقنية حول هذا الموضوع، فراجع حماية نظام Windows Defender: كيف يساعد جذر الثقة المستند إلى الأجهزة في حماية Windows

حماية سلطة الأمن المحلية

حماية هيئة الأمان المحلية (LSA) هي ميزة أمان Windows للمساعدة في منع سرقة بيانات الاعتماد المستخدمة لتسجيل الدخول إلى Windows.

تعد هيئة الأمان المحلية (LSA) عملية حاسمة في Windows تشارك في مصادقة المستخدم. وهي مسؤولة عن التحقق من بيانات الاعتماد أثناء عملية تسجيل الدخول وإدارة رموز المصادقة المميزة والتذاكر المستخدمة لتمكين تسجيل الدخول الأحادي للخدمات. تساعد حماية LSA على منع تشغيل البرامج غير الموثوق بها داخل LSA أو من الوصول إلى ذاكرة LSA.

كيف يمكنني إدارة حماية هيئة الأمن المحلي

يتم تشغيل حماية LSA بشكل افتراضي على التثبيتات الجديدة للإصدارين 22H2 و23H2 من Windows 11 على الأجهزة المدارة من المؤسسة. يتم تشغيله بشكل افتراضي على جميع التثبيتات الجديدة للإصدار 24H2 من Windows 11 والإصدارات الأحدث.

إذا كنت تقوم بالترقية إلى Windows 11 24H2 ولم يتم تمكين حماية LSA بالفعل، فستحاول حماية LSA التمكين بعد الترقية. ستدخل حماية LSA في وضع التقييم بعد الترقية وستتحقق من وجود مشكلات في التوافق خلال فترة 5 أيام. إذا لم يتم الكشف عن أي مشكلات، تشغيل حماية LSA تلقائيا عند إعادة التشغيل التالية بعد انتهاء نافذة التقييم.

لتشغيله أو إيقاف تشغيله:

-

حدد Start على شريط المهام واكتب "Core isolation".

-

حدد إعدادات نظام العزل الأساسي من نتائج البحث لفتح تطبيق أمان Windows.

في صفحة العزل الأساسي، ستجد حماية سلطة الأمان المحلية جنبا إلى جنب مع التبديل لتشغيله أو إيقاف تشغيله. بعد تغيير الإعداد، يجب إعادة التشغيل حتى يصبح ساري المفعول.

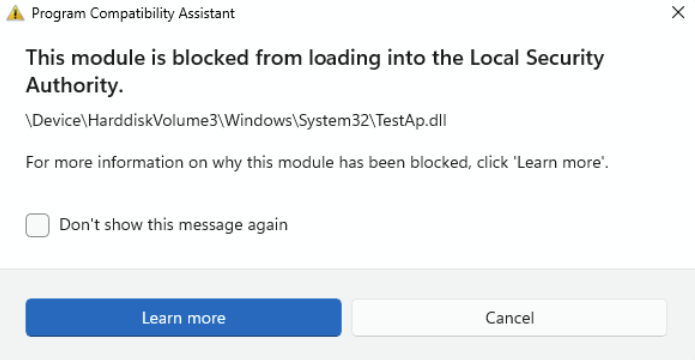

ماذا لو كان لدي برنامج غير متوافق؟

إذا تم تمكين حماية LSA وحظر تحميل البرامج في خدمة LSA، عرض إعلام يشير إلى الملف الذي تم حظره. قد تتمكن من إزالة البرنامج الذي يقوم بتحميل الملف أو يمكنك تعطيل التحذيرات المستقبلية لهذا الملف عند حظر تحميله في LSA.

حماية بيانات اعتماد Microsoft Defender

ملاحظة: يظهر Microsoft Defender Credential Guard فقط على الأجهزة التي تعمل بإصدارات Enterprise من Windows 10 أو 11.

أثناء استخدامك للكمبيوتر الخاص بالعمل أو المؤسسة التعليمية، سيتم تسجيل الدخول بهدوء إلى مجموعة متنوعة من الأشياء والوصول إليها مثل الملفات والطابعات والتطبيقات والموارد الأخرى في مؤسستك. جعل هذه العملية آمنة، ولكنها سهلة للمستخدم، يعني أن الكمبيوتر الخاص بك يحتوي على عدد من الرموز المميزة للمصادقة (غالبا ما يشار إليها باسم "الأسرار") عليها في أي وقت.

إذا تمكن المهاجم من الوصول إلى واحد أو أكثر من تلك الأسرار، فقد يتمكن من استخدامها للوصول إلى المورد التنظيمي (الملفات الحساسة، وما إلى ذلك) الذي يكون السر من أجله. يساعد Microsoft Defender Credential Guard على حماية هذه الأسرار من خلال وضعها في بيئة محمية وظاهرية حيث يمكن لبعض الخدمات فقط الوصول إليها عند الضرورة.

نوصي بتشغيله إذا كان جهازك يدعمه.

تلميح: إذا كنت ترغب في مزيد من التفاصيل التقنية حول هذا الموضوع، فراجع كيفية عمل Defender Credential Guard.

قائمة حظر برامج التشغيل المعرضة للخطر من Microsoft

برنامج التشغيل هو برنامج يسمح لنظام التشغيل (Windows في هذه الحالة) وجهاز (مثل لوحة مفاتيح أو كاميرا ويب، على سبيل المثالين) بالتحدث مع بعضهما البعض. عندما يريد الجهاز أن يقوم Windows بشيء ما، فإنه يستخدم برنامج التشغيل لإرسال هذا الطلب. لهذا السبب، يتمتع السائقون بالكثير من الوصول الحساس في نظامك.

بدءا من تحديث Windows 11 2022، لدينا الآن قائمة حظر برامج التشغيل التي لديها ثغرات أمنية معروفة، أو تم توقيعها باستخدام شهادات تم استخدامها لتوقيع البرامج الضارة، أو التي تحايل على نموذج أمان Windows.

إذا كان لديك تكامل الذاكرة أو التحكم في التطبيقات الذكية أو وضع Windows S قيد التشغيل، تشغيل قائمة حظر برامج التشغيل الضعيفة أيضا.