Resumé

Du bemærker muligvis et meget stort antal blokhændelser, der indsamles i Microsoft Defender MDATP-portalen (Advanced Threat Protection). Disse hændelser genereres af programmet Code Integrity (CI) og kan identificeres af deres ExploitGuardNonMicrosoftSignedBlocked ActionType.

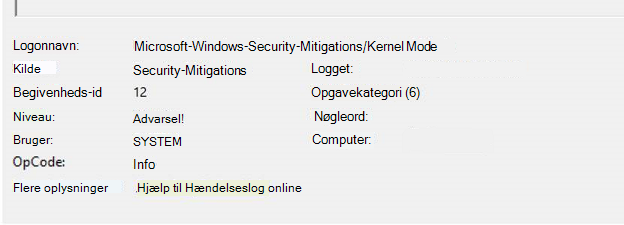

Hændelse, som det ses i slutpunktshændelsesloggen

|

ActionType |

Udbyder/kilde |

Hændelses-id |

Beskrivelse |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Blok for kodeintegritetsbeskyttelse |

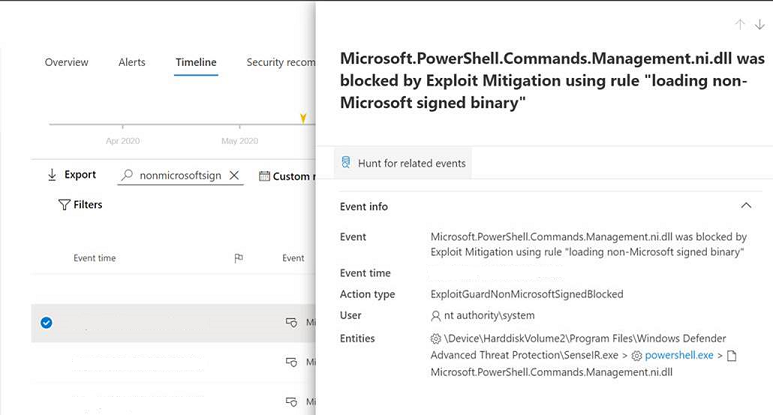

Begivenhed, som det ses på tidslinjen

Process '\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe' (PID 8780) blev blokeret fra at indlæse den ikke-Microsoft-signerede binære '\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll'

Flere oplysninger

CI-programmet sikrer, at kun filer, der er tillid til, har tilladelse til at køre på en enhed. Når CI er aktiveret og støder på en fil, der ikke er tillid til, genererer den en blokhændelse. I overvågningstilstand har filen stadig tilladelse til at udføre, mens filen i tilstanden Gennemtving er forhindret i at blive eksekveret.

CI kan aktiveres på flere måder, herunder når du installerer en WDAC-politik (Windows Defender Application Control). Men i denne situation aktiverer MDATP CI på back end, hvilket udløser hændelser, når der opstår usignerede NI-filer (Native Image), der stammer fra Microsoft.

Signeringen af en fil er beregnet til at gøre det muligt at bekræfte disse filers ægthed. CI kan bekræfte, at en fil er uændret og stammer fra en pålidelig myndighed baseret på dens signatur. De fleste filer, der stammer fra Microsoft, er signeret, men nogle filer kan ikke eller er ikke signeret af forskellige årsager. For eksempel signeres NI-binære filer (kompileret fra .NET Framework kode), hvis de er inkluderet i en version. De genereres dog typisk igen på en enhed og kan ikke signeres. Separat har mange programmer kun deres CAB- eller MSI-fil signeret for at bekræfte deres ægthed ved installation. Når de kører, opretter de flere filer, som ikke er signeret.

Afbødning

Vi anbefaler ikke, at du ignorerer disse hændelser, da de kan angive ægte sikkerhedsproblemer. En ondsindet hacker kan f.eks. forsøge at indlæse en usigneret binær fil under dække af oprindelse fra Microsoft.

Disse hændelser kan dog filtreres fra efter forespørgsel, når du forsøger at analysere andre hændelser i Avanceret jagt ved at udelukke hændelser, der har ExploitGuardNonMicrosoftSignedBlocked ActionType.

Denne forespørgsel viser dig alle de hændelser, der er relateret til denne bestemte overregistrering:

DeviceEvents | where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" og InitiatingProcessFileName == "powershell.exe" og FileName slutter med "ni.dll" | hvor tidsstempel > siden(7d)

Hvis du vil udelade denne hændelse, skal du invertere forespørgslen. Dette vil vise alle ExploitGuard(inklusive EP)-hændelser med undtagelse af disse:

DeviceEvents | hvor ActionType startermed "ExploitGuard" | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" eller (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" og InitiatingProcessFileName != "powershell.exe") eller (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" og InitiatingProcessFileName == "powershell.exe" og FileName !endswith "ni.dll") | hvor tidsstempel > siden(7d)

Hvis du bruger .NET Framework 4.5 eller en nyere version, har du desuden mulighed for at genoprette NI-filer for at løse mange af de overflødige hændelser. Det gør du ved at slette alle NI-filerne i mappen NativeImages og derefter køre ngen-opdateringskommandoen for at gendanne dem.