Oversigt

I denne artikel beskrives det, hvordan du aktiverer TLS-protokolversion 1.2 (Transport Layer Security) i et Microsoft System Center 2016-miljø.

Flere oplysninger

Hvis du vil aktivere TLS-protokolversion 1.2 i System Center-miljøet, skal du følge disse trin:

-

Installér opdateringer fra udgivelsen.Noter

-

SMA (Service Management Automation) og SPF (Service Provider Foundation) skal opgraderes til deres seneste opdateringspakke, fordi UR4 ikke har nogen opdateringer til disse komponenter.

-

For Service Management Automation (SMA) skal du opgradere til opdateringspakke 1 og også opdatere SMA Management Pack (MP) fra denne webside i Microsoft Download Center.

-

For SPF (Service Provider Foundation) skal du opgradere til opdateringspakke 2.

-

System Center Virtual Machine Manager (SCVMM) skal opgraderes til mindst opdateringspakke 3.

-

-

Sørg for, at konfigurationen er lige så funktionel, som den var, før du anvendte opdateringerne. Kontrollér f.eks., om du kan starte konsollen.

-

Skift konfigurationsindstillingerne for at aktivere TLS 1.2.

-

Sørg for, at alle nødvendige SQL Server tjenester kører.

Installér opdateringer

|

Opdater aktivitet |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Sørg for, at alle aktuelle sikkerhedsopdateringer er installeret til Windows Server 2012 R2 eller Windows Server 2016 |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

Sørg for, at .NET Framework 4.6 er installeret på alle System Center-komponenter |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

Installér den nødvendige SQL Server opdatering, der understøtter TLS 1.2 |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

Ja |

Nej |

Ja |

Ja |

Nej |

Nej |

Ja |

|

|

Sørg for, at certifikater, der er signeret med nøglecenter, enten er SHA1 eller SHA2 |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

1 SCOM (System Center Operations Manager)2 System Center Virtual Machine Manager (SCVMM)3 SCDPM (System Center Data Protection Manager)4 System Center Orchestrator (SCO)5 Service Management Automation (SMA)6 Service Provider Foundation (SPF)7 Service Manager (SM)

Skift konfigurationsindstillinger

|

Konfigurationsopdatering |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

|

Indstilling på System Center til kun at bruge TLS 1.2 Protocol |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

Ja |

Nej |

Ja |

Ja |

Nej |

Nej |

Nej |

.NET Framework

Sørg for, at .NET Framework 4.6 er installeret på alle System Center-komponenter. Følgdisse instruktioner for at gøre dette.

TLS 1.2-support

Installér den nødvendige SQL Server opdatering, der understøtter TLS 1.2. Det kan du gøre ved at se følgende artikel i Microsoft Knowledge Base:

3135244 TLS 1.2-understøttelse til Microsoft SQL Server

Påkrævede System Center 2016-opdateringer

SQL Server 2012 Native Client 11.0 skal være installeret på alle følgende System Center-komponenter.

|

Komponent |

Rolle |

Påkrævet SQL-driver |

|

Operations Manager |

Administrationsserver og webkonsoller |

SQL Server 2012 Native Client 11.0 eller Microsoft OLE DB Driver 18 til SQL Server (anbefales). Bemærk Microsoft OLE DB-driver 18 til SQL Server understøttes med Operations Manager 2016 UR9 og nyere. |

|

Virtual Machine Manager |

(Ikke påkrævet) |

(Ikke påkrævet) |

|

Orchestrator |

Administrationsserver |

SQL Server 2012 Native Client 11.0 eller Microsoft OLE DB Driver 18 til SQL Server (anbefales). Bemærk Microsoft OLE DB-driver 18 til SQL Server understøttes med Orchestrator 2016 UR8 og nyere. |

|

Data Protection Manager |

Administrationsserver |

SQL Server 2012 Native Client 11.0 |

|

Service Manager |

Administrationsserver |

SQL Server 2012 Native Client 11.0 eller Microsoft OLE DB Driver 18 til SQL Server (anbefales). Bemærk Microsoft OLE DB-driver 18 til SQL Server understøttes med Service Manager 2016 UR9 og nyere. |

Hvis du vil downloade og installere Microsoft SQL Server 2012 Native Client 11.0, skal du se websiden Microsoft Download Center.

Hvis du vil downloade og installere Microsoft OLE DB Driver 18, skal du se websiden Microsoft Download Center.

For System Center Operations Manager og Service Manager skal du have ODBC 11.0 eller ODBC 13.0 installeret på alle administrationsservere.

Installér de nødvendige System Center 2016-opdateringer fra følgende Knowledge Base-artikel:

4043305 Beskrivelse af opdateringspakke 4 til Microsoft System Center 2016

|

Komponent |

2016 |

|

Operations Manager |

Opdateringspakke 4 til System Center 2016 Operations Manager |

|

Service Manager |

Opdateringspakke 4 til System Center 2016 Service Manager |

|

Orchestrator |

Opdateringspakke 4 til System Center 2016 Orchestrator |

|

Data Protection Manager |

Opdateringspakke 4 til System Center 2016 Data Protection Manager |

Bemærk Sørg for at udvide filindholdet og installere MSP-filen på den tilsvarende rolle.

SHA1- og SHA2-certifikater

System Center-komponenter genererer nu både SHA1- og SHA2-selvsignerede certifikater. Dette er påkrævet for at aktivere TLS 1.2. Hvis der bruges nøglecentersignerede certifikater, skal du kontrollere, at certifikaterne er enten SHA1 eller SHA2.

Indstil Windows til kun at bruge TLS 1.2

Brug en af følgende metoder til at konfigurere Windows til kun at bruge TLS 1.2-protokollen.

Metode 1: Rediger registreringsdatabasen manuelt

Vigtigt Følg omhyggeligt trinnene i dette afsnit. Der kan opstå alvorlige problemer, hvis registreringsdatabasen ikke redigeres korrekt. Før du redigerer den, skal du sikkerhedskopiere registreringsdatabasen for gendannelse, hvis der opstår problemer.

Brug følgende trin til at aktivere/deaktivere alle SCHANNEL-protokoller for hele systemet. Vi anbefaler, at du aktiverer TLS 1.2-protokollen for indgående kommunikation. og aktivér TLS 1.2-, TLS 1.1- og TLS 1.0-protokollerne for al udgående kommunikation.

Bemærk Disse ændringer i registreringsdatabasen påvirker ikke brugen af Kerberos- eller NTLM-protokoller.

-

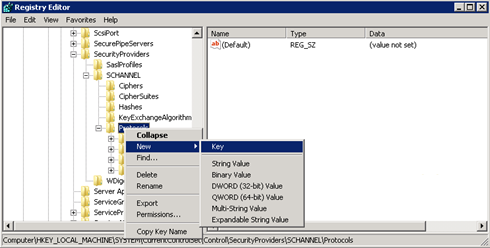

Start registreringseditoren. Det gør du ved at højreklikke på Start, skrive regedit i feltet Kør og derefter klikke på OK.

-

Find følgende undernøgle i registreringsdatabasen:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

Højreklik på protokolnøglen , peg på Ny, og klik derefter på Tast.

-

Skriv SSL 3, og tryk derefter på Enter.

-

Gentag trin 3 og 4 for at oprette nøgler til TLS 0, TLS 1.1 og TLS 1.2. Disse taster ligner mapper.

-

Opret en klientnøgle og en Server-nøgle under hver af SSL 3-, TLS 1.0-, TLS 1.1- og TLS 1.2-tasterne .

-

Hvis du vil aktivere en protokol, skal du oprette DWORD-værdien under hver Klient- og Server-nøgle på følgende måde:

DisabledByDefault [Value = 0] Enabled [Value = 1] Hvis du vil deaktivere en protokol, skal du ændre DWORD-værdien under hver klient- og servernøgle på følgende måde:

DisabledByDefault [Value = 1] Enabled [Value = 0]

-

Klik på Afslut i menuen Filer.

Metode 2: Automatisk ændring af registreringsdatabasen

Kør følgende Windows PowerShell script i administratortilstand for automatisk at konfigurere Windows til kun at bruge TLS 1.2-protokollen:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

Indstil System Center til kun at bruge TLS 1.2

Indstil System Center til kun at bruge TLS 1.2-protokollen. For at gøre dette skal du først sørge for, at alle forudsætninger er opfyldt. Foretag derefter følgende indstillinger for System Center-komponenter og alle andre servere, som agenter er installeret på.

Brug en af følgende metoder.

Metode 1: Rediger registreringsdatabasen manuelt

Vigtigt Følg omhyggeligt trinnene i dette afsnit. Der kan opstå alvorlige problemer, hvis registreringsdatabasen ikke redigeres korrekt. Før du redigerer den, skal du sikkerhedskopiere registreringsdatabasen for gendannelse, hvis der opstår problemer.

Følg disse trin for at aktivere installationen til at understøtte TLS 1.2-protokollen:

-

Start registreringseditoren. Det gør du ved at højreklikke på Start, skrive regedit i feltet Kør og derefter klikke på OK.

-

Find følgende undernøgle i registreringsdatabasen:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

Opret følgende DWORD-værdi under denne nøgle:

SchUseStrongCrypto [Værdi = 1]

-

Find følgende undernøgle i registreringsdatabasen:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

Opret følgende DWORD-værdi under denne nøgle:

SchUseStrongCrypto [Værdi = 1]

-

Genstart systemet.

Metode 2: Automatisk ændring af registreringsdatabasen

Kør følgende Windows PowerShell script i administratortilstand for automatisk at konfigurere System Center til kun at bruge TLS 1.2-protokollen:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

Yderligere indstillinger

Operations Manager

Administrationspakker

Importér administrationspakkerne til System Center 2016 Operations Manager. Disse findes i følgende mappe, når du har installeret serveropdateringen:

\Programmer\Microsoft System Center 2016\Operations Manager\Server\Management Packs til opdateringspakker

ACS-indstillinger

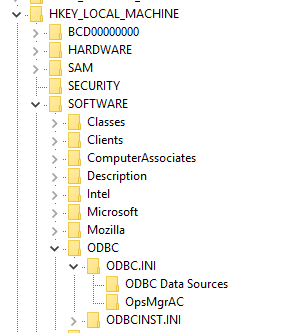

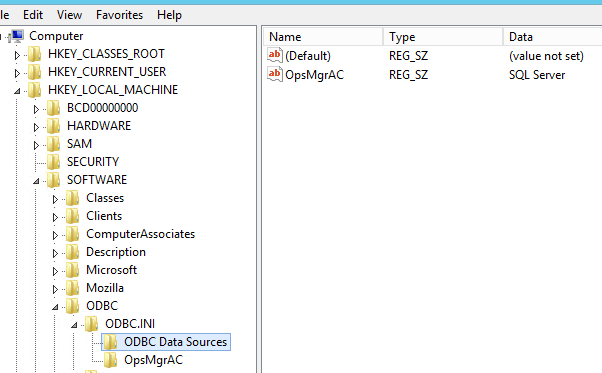

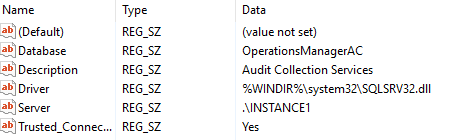

For Audit Collection Services (ACS) skal du foretage yderligere ændringer i registreringsdatabasen. ACS bruger DSN til at oprette forbindelser til databasen. Du skal opdatere DSN-indstillingerne for at få dem til at fungere i TLS 1.2.

-

Find følgende undernøgle til ODBC i registreringsdatabasen.Bemærk Standardnavnet på DSN er OpsMgrAC.

-

I undernøglen ODBC-datakilder skal du vælge posten for DSN-navnet, OpsMgrAC. Den indeholder navnet på DEN ODBC-driver, der skal bruges til databaseforbindelsen. Hvis du har ODBC 11.0 installeret, skal du ændre dette navn til ODBC Driver 11 for SQL Server. Hvis du har ODBC 13.0 installeret, kan du ændre dette navn til ODBC Driver 13 for SQL Server.

-

I undernøglen OpsMgrAC skal du opdatere driverposten for den ODBS-version, der er installeret.

-

Hvis ODBC 11.0 er installeret, skal du ændre driverposten til %WINDIR%\system32\msodbcsql11.dll.

-

Hvis ODBC 13.0 er installeret, skal du ændre driverposten til %WINDIR%\system32\msodbcsql13.dll.

-

Du kan også oprette og gemme følgende .reg-fil i Notesblok eller en anden teksteditor. Dobbeltklik på filen for at køre den gemte .reg-fil.Opret følgende ODBC 11.0.reg-fil til ODBC 11.0.reg: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC-datakilder] "OpsMgrAC"="ODBC Driver 11 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll" For ODBC 13.0 skal du oprette følgende ODBC 13.0.reg-fil: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC-datakilder] "OpsMgrAC"="ODBC Driver 13 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

TLS-hærdning i Linux

Følg vejledningen på det relevante websted for at konfigurere TLS 1.2 på dit Red Hat - eller Apache-miljø .

Data Protection Manager

Hvis du vil gøre det muligt for Data Protection Manager at arbejde sammen med TLS 1.2 om at sikkerhedskopiere til skyen, skal du aktivere disse trin på Data Protection Manager-serveren.

Orchestrator

Når Orchestrator-opdateringerne er installeret, skal du omkonfigurere Orchestrator-databasen ved hjælp af den eksisterende database i henhold til disse retningslinjer.

Ansvarsfraskrivelse for kontakter fra tredjepart

Microsoft leverer kontaktoplysninger fra tredjepart for at hjælpe dig med at finde flere oplysninger om dette emne. Disse kontaktoplysninger kan ændres uden varsel. Microsoft garanterer ikke for nøjagtigheden af tredjeparts kontaktoplysninger.