EINFÜHRUNG

Microsoft stellt eine Sicherheitsempfehlung zu diesem Thema für IT-Experten zur Verfügung. Diese Sicherheitsempfehlung enthält zusätzliche sicherheitsrelevante Informationen. Die Sicherheitsempfehlung finden Sie auf der folgenden Microsoft-Website:

Fehlerbehebung

Um das eigenständige Paket für dieses Update zu erhalten, wechseln Sie zur Website des Microsoft Update-Katalogs.

Weitere Informationen

1: Zweck dieses Sicherheitsupdates

Mit dem Sicherheitsupdate wird die Identität von Remote-IPsec-Servern überprüft, wenn eine Remoteverbindung von einem IPsec-Client besteht. Die Installation dieses Updates besteht aus drei Schritt. Der Vorgang wird in diesem Abschnitt beschrieben und in diesem Artikel ausführlich dokumentiert.

Führen Sie die folgenden Schritte aus, um dieses Update zu installieren:

-

Installieren Sie das Update auf dem Clientsystem, das die Überprüfung des Remoteservers verbessert. Das Update bleibt nach der Installation deaktiviert, bis der Administrator Schritt 2 folgt und das Update manuell aktiviert. (Dies wird in Abschnitt 4.1 beschrieben.) Wenn es eine Client-zu-Gateway-Konfiguration gibt, sollte das Update auf dem Clientcomputer installiert werden. Wenn eine Konfiguration zwischen zwei Standorten vorhanden ist, sollten beide Kommunikations-Remoteserver die Installation empfangen.

-

Aktualisieren Sie das Zertifikat auf dem Server, dessen Identität gemäß den neuen Gültigkeitsprüfungsregeln überprüft werden muss. (Dies wird im Abschnitt "Bereitstellungsanweisungen" beschrieben.)

-

Aktualisieren Sie die Registrierung auf den Überprüfungscomputern so, dass die neuen Gültigkeitsprüfungsregeln enthalten sind. Sobald diese Regeln in der Registrierung festgelegt sind, setzt das Update automatisch die neuen Regeln ein, während ein Tunnel mit der Remoteparty eingerichtet wird.

Hinweis Dieses Update gilt nur für Verbindungen im Tunnelmodus. Verbindungen im Transportmodus sind nicht betroffen.

2: Wer dieses Sicherheitsupdate installieren?

Enterprise Administratoren mit den folgenden Konfigurationen sollten zur Verbesserung der Sicherheit in Betracht ziehen, ihren Remoteclient und die Remoteserver zu aktualisieren:

-

DirectAccess mit zertifikatbasierter AuthIP In dieser Konfiguration muss das Update auf Windows

7-basierten Clientcomputern installiert werden. Der Server, dessen Zertifikat in der Konfiguration aktualisiert werden muss, kann Windows Server 2008 R2, Windows Server 2012 oder Windows Server 2012 R2 ausgeführt werden.

Dieses Update hat keine Auswirkung, wenn es auf einer zertifikatbasierten Windows 8 installiert ist. -

DirectAccess mit KerbProxy-Authentifizierung AuthIP In dieser Konfiguration muss das Update auf Windows 8- oder

Windows 8.1-basierten Clientcomputern installiert werden. Auf dem Server sind keine Änderungen erforderlich. -

IPsec mit zertifikatbasierter Authentifizierung

Dies ist die vielseitigste Konfiguration. Sie kann als Client-zu-Gateway oder als Website-zu-Website-Konfiguration konfiguriert sein.

|

Szenario |

Protokoll |

Authentifizierungsmethode |

Installationstyp |

Plattformen, die gepatcht werden sollen |

|---|---|---|---|---|

|

IPsec |

IKEv1 |

Zertifikatbasiertes |

Website-zu-Website (z. B. RRAS) |

Win 2003, Windows Server 2008, Windows Server 2008 R2 |

|

Client-zu-Server |

Windows XP, Windows Vista, Windows 7 |

|||

|

DirectAccess |

AuthIP |

Zertifikatbasiertes |

Client-zu-Server (z. B. DirectAccess) |

Windows 7 |

|

KerbProxy |

Client-zu-Server (z. B. DirectAccess) |

Windows 8, Windows 8.1 |

Wichtiger Hinweis: Bei der zertifikatbasierten Authentifizierung (IPsec oder DirectAccess):

-

Website-zu-Website: Windows Server 2012 und Windows Server 2012 R2 müssen nicht gepatcht werden, da die Überprüfungen des in-Box-Zertifikats ausreichend sind.

-

Client zu Gateway: Windows 8 und Windows 8.1 müssen nicht gepatcht werden, da die Überprüfungen des In-Box-Zertifikats ausreichend sind.

Weitere Informationen zum Konfigurieren von Zertifikatüberprüfungen in Windows 8, 8.1, Server 2012 und Server 2012 R2 finden Sie im folgenden Microsoft TechNet-Artikel:

3: Bereitstellungsszenarien

3.1: IPsec-Client zum Gateway

Eine typische Client-zu-Gateway-Konfiguration ist in diesem Abschnitt dargestellt. Das Update verbessert die Überprüfung, ob Computer C1 die Gültigkeit von Server R1 überprüft.

3.2: IPsec-Website zu Website

Hier ist ein häufiger von Datenverkehr ausgelöster IPsec-Website-zu-Website-Tunnel dargestellt. Server R1 und Server R2 müssen über dieses Update und die zugehörige Konfiguration verfügen, um strengere Prüfungen der Gültigkeit anderer Server zu erzwingen.

4: Bereitstellungsanweisungen

4.1: Beschreibung des Sicherheitsupdates

Im Rahmen des Sicherheitsupdates 2862152 erzwingt IPsec weitere Prüfungen in IPsec-Aushandlung in Zertifikatauthentifizierungsmethoden (für Windows 7, Windows Server 2008 R2, Windows XP und Windows Server 2003) und KerbProxy-Authentifizierung (für Windows 8, Windows Server 2012, Windows 8.1 und Windows Server 2012). Während IPsec-Aushandlung prüft IPsec auch die aufgelisteten Attribute mit den von der Registrierung konfigurierten Werten wie folgt:

Windows 7 und frühere Betriebssysteme

-

Wenn nur die IP-Adresse und die EKU konfiguriert sind, überprüft IPsec die Ziel-IP-Adresse und den EKU-Objektbezeichner (auch als OID bekannt).

-

Wenn nur die IP-Adresse und das DNS konfiguriert sind, sucht IPsec nach Ziel-IP-Adresse und DNS-Namen (Zertifikat).

-

Wenn IP-Adresse, DNS und EKU konfiguriert sind, überprüft IPsec die Ziel-IP-Adresse und den EKU-Objektbezeichner.

Notizen

-

DNS (Zertifikat) ist der Zertifikatname auf dem Server (oder der Antwortseite).

-

Der EKU-Objektbezeichner ist der Bezeichner für die erweiterte Schlüsselverwendung, der im Serverzertifikat enthalten ist.

Windows 8 und Windows 8.1

-

Ziel-IP-Adresse und SPN-Werte

Der Dienstprinzipalname (Service Principal Name, SPN) hat im Allgemeinen das folgende Format:host/<ComputerName>.<ComputerDomain>.comAdministratoren müssen über die Registrierungseinstellungen die gültigen IP-Adressen, DNS-Namen/EKU-Objektbezeichner (in Windows 7 oder früheren Betriebssystemen) oder gültige IP-Adressen- und SPN-Werte (in Windows 8 und höher) angeben. Jedes Schlüsselmodul verfügt über eine separate Registrierung, die über einen Unterschlüssel für jede Authentifizierungsmethode verfügt.

Dieselben Einstellungen können auch auf dem Antwortcomputer konfiguriert werden, um den Antwortende zu schützen. Dies gilt nur für Windows 7 und frühere Versionen.

In Windows 8 und späteren Versionen kann nur der Computer konfiguriert werden. Der Antwortende kann nicht konfiguriert werden.

4.2: Zertifikatbereitstellung – Windows 7 und frühere Versionen

4.2.1 IPsec-Szenario

4.2.1.1 EKU-Konfiguration auf dem Client:

-

Wenn Ihr IPsec-Client bereits über ein Zertifikat mit einer EKU verfügt, müssen Sie im IPsec-Clientsystem kein neues Zertifikat aktualisieren oder erneut bereitstellen. Auf dem IPsec-Server wird ein neues Zertifikat mit der EKU bereitgestellt.

Hinweis Dieses Zertifikat muss mit derselben Stammzertifizierungsstelle verkettet werden, die in der IPsec-Richtlinie konfiguriert wurde. Konfigurieren Sie diese neue EKU in den Registrierungseinstellungen des Clients. -

Zertifikate ohne EKU werden als "All-Purpose-Zertifikate" betrachtet. Wenn diese Zertifikate mit diesem Update verwendet werden, werden die neuen EKU-Prüfungen nicht erzwungen. Wenn Sie weiterhin Überprüfungen für ein Zertifikat erzwingen möchten, konfigurieren Sie nur DNS-Einstellungen.

4.2.1.2 DNS-Konfiguration auf dem Client:

-

Wenn Sie DNS-basierte Überprüfungen verwenden möchten, können Sie den DNS-Namen (Zertifikatname) des Serverzertifikats in den Registrierungseinstellungen des Clients konfigurieren.

Hinweis Wenn EKU konfiguriert ist, werden DNS-Einstellungen nicht berücksichtigt. Wenn Sie daher DNS-basierte Überprüfungen verwenden möchten, konfigurieren Sie nur DNS-Einstellungen.

4.2.2 Szenario "Website zu Website"

4.2.2.1 EKU-Konfiguration:

-

Wenn Ihr Unternehmen oder Ihr Befragter bereits über ein Zertifikat mit einer EKU verfügt, müssen Sie kein Zertifikat auf dem Computer oder Antwortende aktualisieren oder erneut bereitstellen. Konfigurieren Sie einfach die EKU des Peerzertifikats in den Registrierungseinstellungen auf beiden Enden.

-

Wenn Ihr Zertifikat für antwortende Personen keine EKU hat, bedeutet dies, dass es sich um ein "All-Purpose-Zertifikat" handelt und die neuen EKU-Prüfungen nicht erzwungen werden. Wenn Sie weiterhin Überprüfungen für ein Zertifikat erzwingen möchten, konfigurieren Sie nur DNS-Einstellungen.

4.2.2.2 DNS-Konfiguration:

-

Wenn Sie DNS-basierte Überprüfungen verwenden möchten, können Sie den DNS-Namen (Zertifikatname) des Peerzertifikats in der Registrierung auf beiden Seiten konfigurieren.

Hinweis Wenn EKU konfiguriert ist, werden DNS-Einstellungen nicht berücksichtigt. Wenn Sie daher DNS-basierte Überprüfungen verwenden möchten, konfigurieren Sie nur DNS-Einstellungen.

4.3: Registrierungseinstellungen in Windows 7, Windows Server 2008 R2, Windows Vista und Windows Server 2008

Die Überprüfungen werden nur aktiviert, wenn die Registrierungsschlüssel konfiguriert sind.

Hinweis Die Überprüfung ist auch dann erzwungen, wenn der Registrierungsschlüssel keinen Wert oder keine Daten enthält.

-

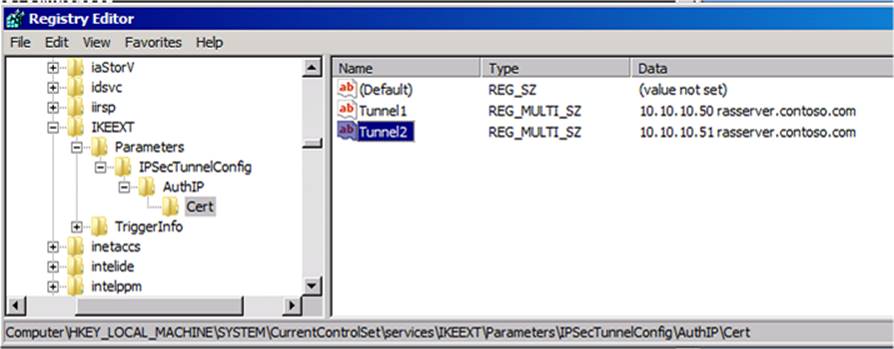

4.3.1: Zertifizierungsauthentifizierung mit AuthIP

-

Registrierungsschlüssel: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecConfig\AuthIP\Cert

-

Registrierungsname: Dies kann ein beliebiger Name sein (z. B. Tunnel1).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address oder IPv6Address> <DNS1> <DNS2> <DNS3> <benutzerdefinierte eKU-OID->

Datentrennzeichen können "Leerraum" oder "Tabstopp" oder "Neue Zeile" sein. Die Daten können z. B. auch wie folgt konfiguriert werden: Daten: <

IPv4Address oder IPv6Address><DNS1><DNS2><DNS3><benutzerdefinierte eKU OID>Die benutzerdefinierte EKU OID sollte mit dem

Präfixformat "EKU:" konfiguriert werden, wie in folgender Abbildung

gezeigt:EKU:<EKU OID>Die

Registrierung kann mehrere Registrierungsnamen haben:-

Registrierungsname: Dies kann ein beliebiger Name sein (z. B. Tunnel2).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address oder IPv6Address> <DNS4> <DNS5> <DNS6> <benutzerdefinierten EKU-OID->

-

-

4.3.2: Zertifizierungsauthentifizierung mit IKEv1

-

Registrierungsschlüssel: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecConfig\IKEV1\Cert

-

Registrierungsname: Dies kann ein beliebiger Name sein (z. B. Tunnel1).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address oder IPv6Address> <DNS1> <DNS2> <DNS3> <benutzerdefinierte eKU-OID->

Datentrennzeichen können "Leerraum" oder "Tabstopp" oder "Neue Zeile" sein. Die Daten können z. B. auch wie folgt konfiguriert werden: Daten: <

IPv4Address oder IPv6Address><DNS1><DNS2><DNS3><benutzerdefinierte eKU OID>Die benutzerdefinierte EKU OID sollte mit dem

Präfixformat "EKU:" konfiguriert werden, wie in folgender Abbildung

gezeigt:EKU:<EKU OID>Die

Registrierung kann mehrere Registrierungsnamen haben:-

Registrierungsname: Dies kann ein beliebiger Name sein (z. B. Tunnel2).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address oder IPv6Address> <DNS4> <DNS5> <DNS6> <benutzerdefinierten EKU-OID->

Jeder Eintrag darf nicht mehr als 10 DNS-Namen und nur eine benutzerdefinierte EKU enthalten.

Die maximale Anzahl von konfigurierten DNS-Namen pro Eintrag beträgt 10.

Hinweis Wenn die Größe des Eintrags 16.384 Zeichen überschreitet, wird dieser Eintrag ignoriert. Dies schließt die Größe der IP-Adresse und die Größe der EKU ein.

Pro Tunnelziel (z. B. pro IP) kann nur eine EKU berücksichtigt werden. Die Suche ist iterativ. Wenn mehrere "IP"-Einträge konfiguriert sind, wird die erste konfigurierte EKU für diesen IP-Adresseintrag zur Überprüfung berücksichtigt.

Unter dem Registrierungspfad können maximal 1.024 Tunnel konfiguriert werden.

Notizen-

"IP"-Werte müssen konfiguriert werden. Administratoren können entweder DNS oder EKU entsprechend ihren Anforderungen konfigurieren.

-

Wenn nur die EKU konfiguriert ist, wird die im Peerzertifikat enthaltene EKU überprüft und die Authentifizierung basierend auf dem Überprüfungsergebnis aktiviert oder nicht unterstützt.

-

Wenn nur der DNS-Name konfiguriert ist, wird nur der im Zertifikat enthaltene SubjectAltName überprüft und die Authentifizierung basierend auf dem Überprüfungsergebnis aktiviert oder nicht unterstützt.

-

Wenn EKU und DNS konfiguriert sind, wird nur die EKU überprüft und die Authentifizierung basierend auf der Überprüfung aktiviert oder nicht unterstützt.

-

DNS-Ansatz:

-

Sie können eine beliebige Zeichenfolge im Feld Name angeben.

-

Wenn Ihr Server über eine IPv6-Adresse verfügt, können Sie dieselbe IPv6-Adresse anstelle der IPv4-Adresse angeben.

EKU-Ansatz:

4.4: Registrierungseinstellungen unter Windows XP und Windows Server 2003

Die Überprüfungen werden nur aktiviert, wenn die Registrierungsschlüssel konfiguriert sind.

Hinweis Die Überprüfungen sind auch dann erzwungen, wenn die Registrierungsschlüssel keinen Wert oder keine Daten enthalten.

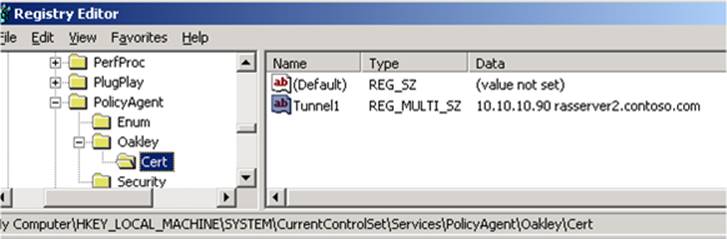

4.4.1: Zertifizierungsauthentifizierung mit Oakley

-

Registrierungsschlüssel: HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent\Oakley\Cert

-

Registrierungsname: Dies kann ein beliebiger Name sein (z. B. Tunnel1).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address> <DNS1> <DNS2> <DNS3> <benutzerdefinierte eKU OID>Datentrennzeichen können

"Leerraum" oder "Tabstopp" oder "Neue Zeile" sein. Die Daten können z. B. auch wie folgt konfiguriert werden: Daten: <

IPv4Address><DNS1><DNS2><DNS3><benutzerdefinierte eKU OID>Die benutzerdefinierte EKU OID sollte mit dem

Präfixformat "EKU:" konfiguriert werden, wie in folgender Abbildung

gezeigt:EKU:<EKU OID>Die

Registrierung kann mehrere Registrierungsnamen haben:

-

Registrierungsname: Dies kann ein beliebiger Name sein (z. B. Tunnel2).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address> <DNS4> <DNS5> <DNS6> <benutzerdefinierten EKU->

Die IP-Adresse ist die Adresse des Tunnelziels und sollte die erste Zeichenfolge im Eintrag sein.

Jeder Eintrag darf nicht mehr als 10 DNS-Namen und nur eine benutzerdefinierte EKU enthalten.

Die maximale Anzahl von konfigurierten DNS-Namen pro Eintrag beträgt 10.

Hinweis Wenn die Größe des Eintrags 16.384 Zeichen überschreitet, wird dieser Eintrag ignoriert. Dies schließt die Größe der IP-Adresse und die Größe der EKU ein.

Pro Tunnelziel (z. B. pro IP) kann nur eine EKU berücksichtigt werden. Die Suche ist iterativ. Wenn mehrere "IP"-Einträge konfiguriert sind, wird die erste konfigurierte EKU für diesen IP-Adresseintrag zur Überprüfung berücksichtigt.

Unter dem Registrierungspfad können maximal 1.024 Tunnel konfiguriert werden.

Notizen

-

"IP"-Werte müssen konfiguriert werden. Administratoren können entweder DNS oder EKU entsprechend ihren Anforderungen konfigurieren.

-

Wenn nur die EKU konfiguriert ist, wird die im Peerzertifikat enthaltene EKU überprüft und die Authentifizierung basierend auf dem Überprüfungsergebnis ermöglicht oder nicht zulässig.

-

Wenn nur der DNS-Name konfiguriert ist, wird nur der im Zertifikat enthaltene SubjectAltName überprüft, und basierend auf dem Überprüfungsergebnis wird die Authentifizierung erlaubt oder nicht zulässig.

-

Wenn beide konfiguriert sind, überprüfen wir nur die EKU und ermöglichen die Authentifizierung basierend auf der Überprüfung oder lassen die Authentifizierung nicht zu.

DNS-Ansatz:

-

Sie können eine beliebige Zeichenfolge im Feld Name angeben.

-

Wenn Ihr Server über eine IPv6-Adresse verfügt, können Sie dieselbe IPv6-Adresse anstelle der IPv4-Adresse angeben.

EKU-Ansatz:

4.5: Windows 8 und Windows 8.1

Überprüfungen werden nur aktiviert, wenn der Registrierungsschlüssel konfiguriert ist. Beachten Sie, dass die Überprüfungen erzwungen werden, indem der Schlüssel auch ohne Registrierungswerte oder Daten hinzugefügt wird.

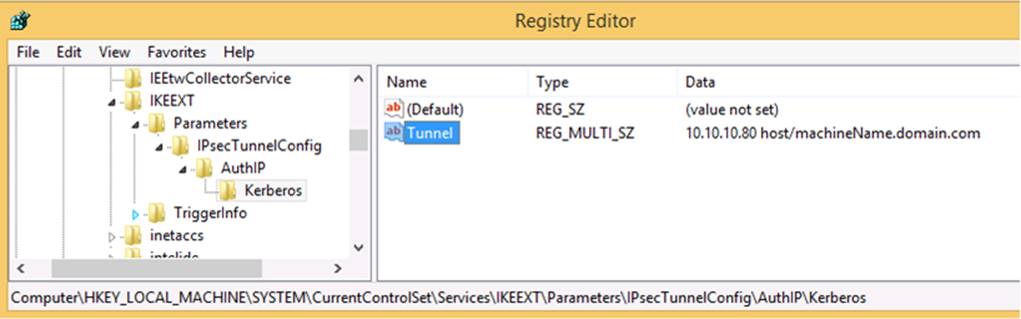

4.5.1: KerbProxy-Authentifizierung mithilfe von AuthIP:

-

Registrierungsschlüssel: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecConfig\AuthIP\kerberos

-

Registrierungsname: Dies kann eine beliebige Zeichenfolge sein (z. B. Tunnel1).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address oder IPv6Address> <SPN1> <SPN2> <SPN3>-Datentrennzeichen können

"leer" oder "tab" oder "neue Zeile" sein. Die Daten können z. B. auch wie folgt konfiguriert werden: Daten: <

IPv4Address oder IPv6Address><SPN1><SPN2><SPN3>Die Registrierung kann mehrere

Registrierungsnamen haben:

-

Registrierungsname: Dies kann eine beliebige Zeichenfolge sein (z. B. Tunnel2).

-

Typ: REG_MULTI_SZ

-

Daten: <IPv4Address oder IPv6Address> <SPN4> <SPN5> <SPN6>

Die IP-Adresse ist die Adresse des Tunnelziels und sollte die erste Zeichenfolge im Eintrag sein.

Die maximale Anzahl von SPNs, die pro Eintrag konfiguriert sind, beträgt 10.

Hinweis Wenn die Größe des Eintrags (einschließlich der Größe der IP-Adresse) 16.384 Zeichen überschreitet, wird dieser Eintrag ignoriert. Unter dem Registrierungspfad können maximal 1.024 Tunnel konfiguriert werden.

SPN-Ansatz:

-

Sie können eine beliebige Zeichenfolge im Feld Name angeben.

-

Wenn Ihr Server über eine IPv6-Adresse verfügt, können Sie dieselbe IPv6-Adresse anstelle der IPv4-Adresse angeben.

5: Problembehandlung

Wenn IPsec-Verbindungsfehler auftreten, führen Sie die folgenden Schritte aus, um das Problem zu beheben:

-

Stellen Sie sicher, dass die richtige Konfiguration wie in den früheren Abschnitten beschrieben ausgeführt wird.

-

Untersuchen Sie die Ereignisprotokolle, um zu ermitteln, ob der Fehler an eine Andere oder den Reagierende ausgelöst wird.

-

In Windows 8 und späteren Versionen gibt es auf der Antwortseite keine Änderungen. Daher kann der Fehler nur von einer 8-5-5-4-4-4-8-8-8- Wenn ein Fehler auftritt, zeigt IKE-Ablaufverfolgungen eine Meldung an, die der folgenden Meldung im Protokoll ähnelt:

AuthIP Peer SPN hat NICHT mit dem konfigurierten SPN übereinstimmen

-

In Windows 7 und früheren Versionen kann der Fehler von der Software oder dem Antwortende generiert werden.

Wenn es fehlerseitige Fehler gibt, werden die folgenden Ereignisse protokolliert.

|

Fehlerfall |

Denk |

Responder |

|---|---|---|

|

IKEv1 |

Fehler bei einer Aushandlung des IPsec-Hauptmodus. |

Eine IPsec-Sicherheits zuordnung für den Hauptmodus wurde eingerichtet. Der erweiterte Modus wurde nicht aktiviert. Für die Authentifizierung wurde ein Zertifikat verwendet. |

|

Eine IPsec-Sicherheits zuordnung für den Hauptmodus wurde beendet. |

||

|

AuthIP |

Fehler bei einer Aushandlung des IPsec-Hauptmodus. |

Fehler bei einer Aushandlung des IPsec-Hauptmodus. |

Wenn fehlerseitig reagiert werden, werden die folgenden Ereignisse protokolliert:

|

Fehlerfall |

Denk |

Responder |

|---|---|---|

|

IKEv1 |

Eine IPsec-Sicherheits zuordnung für den Hauptmodus wurde eingerichtet. Der erweiterte Modus wurde nicht aktiviert. Für die Authentifizierung wurde ein Zertifikat verwendet. |

Eine IPsec-Sicherheits zuordnung für den Hauptmodus wurde eingerichtet. Der erweiterte Modus wurde nicht aktiviert. Für die Authentifizierung wurde ein Zertifikat verwendet. |

|

Fehler bei einer Aushandlung des Schnellmodus "IPsec". |

Eine IPsec-Sicherheits zuordnung für den Hauptmodus wurde beendet. |

|

|

Eine IPsec-Sicherheits zuordnung für den Hauptmodus wurde beendet. |

Fehler bei einer Aushandlung des Schnellmodus "IPsec". |

|

|

AuthIP |

Fehler bei einer Aushandlung des IPsec-Hauptmodus. |

Fehler bei einer Aushandlung des erweiterten Modus "IPsec". Die entsprechende Hauptmodus-Sicherheits zuordnung wurde gelöscht. |

|

Fehler bei einer Aushandlung des erweiterten Modus "IPsec". Die entsprechende Hauptmodus-Sicherheits zuordnung wurde gelöscht. |

IKE-Ablaufverfolgungen

-

Aktivieren Sie die IKE-Ablaufverfolgung, und reproduzieren Sie das Problem.

-

Beenden der IKE-Ablaufverfolgung

-

Teilen Sie die Datei "Ikeext.etl" aus "C:\windows\system32" für das Microsoft-Supportteam.

Liegen Fehler vor, werden für IKE-Ablaufverfolgungen die folgenden Protokolle angezeigt.

Fehler aufgrund der EKU:

-

Die benutzerdefinierte EKU für Peerzertifikate entspricht NICHT der konfigurierten EKU für AUTHIP.

-

Die benutzerdefinierte EKU für Peerzertifikate entspricht NICHT der konfigurierten EKU für IKE.

Fehler aufgrund von Cert:

-

IKE-Peerzertifikat DNS-Name wurde NICHT mit konfigurierten DNS-Namen übereinstimmen

-

AUTHIP Peer Certificate DNS Name wurde NICHT mit konfigurierten DNS-Namen übereinstimmen

Windows XP und Windows Server 2003

Oakley logs help identify the cause of IPsec-related failures.

Zum Aktivieren der IPsec-Protokollierung geben Sie an einer Eingabeaufforderung den folgenden Befehl ein, und drücken Sie dann die EINGABETASTE:

Netsh IPsec Dynamic Set config ikelogging 1Then, to reproduce the failure case, type the following command:

Netsh IPsec Dynamic Set config ikelogging 0The Oakley log is generated in the following folder:

C:\winodws\DebugWenn Fehler liegen, werden die folgenden Protokolle von IKE-Ablaufverfolgungen angezeigt.

Fehler aufgrund der EKU:

-

Die benutzerdefinierte EKU für Peerzertifikate wurde NICHT mit der konfigurierten EKU für IKEv1 übereinstimmen.

Fehler aufgrund von Cert:

-

Peerzertifikat DNS Name nicht übereinstimmend mit konfigurierten DNS-Namen für IKEv1

Hinweis In den hier aufgeführten Meldungsinformationen ist "nicht übereinstimmend" ein typografischer Fehler, der im Code angezeigt wird.

Informationsquellen

Weitere Informationen zu IPsec finden Sie auf der folgenden Microsoft-Webseite:

http://technet.microsoft.com/en-us/library/hh831416Weitere Informationen zu Zertifizierungsstellen finden Sie auf der Webseite "Leitfaden zur erweiterten Bereitstellung":

http://technet.microsoft.com/en-us/library/hh831436Weitere Informationen zum Bereitstellen eines einzelnen Remotezugriffsservers finden Sie auf der folgenden Microsoft Basic Remote Access-Bereitstellungswebseite:

http://technet.microsoft.com/en-us/library/hh831520Weitere Informationen zu VPN zwischen Websites finden Sie auf der folgenden Webseite des Microsoft-Testlabors:

DATEIINFORMATIONEN

Die englische Version (USA) dieses Softwareupdates installiert Dateien mit den in der nachstehenden Tabelle aufgelisteten Attributen. Datums- und Uhrzeitangaben für diese Dateien sind in der koordinierten Weltzeit (UTC) angegeben. Die Datums- und Uhrzeitangaben für diese Dateien werden auf Ihrem lokalen Computer in Ihrer Ortszeit und unter Berücksichtigung der Sommerzeit angegeben. Außerdem können sich die Datums- und Uhrzeitangaben ändern, wenn Sie bestimmte Operationen mit den Dateien ausführen.

-

Welche Dateien für bestimmte Meilensteine (SPn) und Servicebereiche (QFE, GDR) gelten, ist in den Spalten „Erforderliches SP“ und „Servicebereich“ angegeben.

-

GDR-Servicebereiche enthalten nur allgemein freigegebene Korrekturen für weit verbreitete, kritische Probleme. QFE-Servicebereiche enthalten zusätzlich zu den auf breiter Basis veröffentlichten Korrekturen Hotfixes.

-

Neben den in diesen Tabellen aufgeführten Dateien installiert das Softwareupdate außerdem die zugehörige Sicherheitskatalogdatei (KBNummer.cat), die mit einer digitalen Microsoft-Signatur versehen ist.

Alle unterstützten x86-basierten Versionen von Windows XP

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Oakley.dll |

5.1.2600.6462 |

278,528 |

12-Oct-2013 |

15:56 |

x86 |

Für alle unterstützten x64-basierten Versionen von Windows Server 2003 und Windows XP Professional x64-Edition

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

SP-Anforderung |

Servicezweig |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

407,040 |

13-Okt-2013 |

05:37 |

x64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13-Okt-2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

Alle unterstützten x86-basierten Versionen von Windows Server 2003

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

361,472 |

12-Oct-2013 |

15:57 |

x86 |

Alle unterstützten IA-64-basierten Versionen von Windows Server 2003

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

SP-Anforderung |

Servicezweig |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

565,760 |

13-Okt-2013 |

05:37 |

IA-64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13-Okt-2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

-

Die Dateien, die für ein bestimmtes Produkt, einen Meilenstein (SPn) und einen Dienstzweig (LDR, GDR) gelten, können anhand der in der folgenden Tabelle dargestellten Dateiversionsnummern ermittelt werden:

Version

Produkt

Meilenstein

Servicebereich

6.0.6002. 18xxx

Windows Vista SP2 und Windows Server 2008 SP2

SP2

GDR

6.0.6002. 23xxx

Windows Vista SP2 und Windows Server 2008 SP2

SP2

LDR

-

GDR-Servicebereiche enthalten nur allgemein freigegebene Korrekturen für weit verbreitete, kritische Probleme. LDR-Servicebereiche enthalten zusätzlich zu den auf breiter Basis veröffentlichten Korrekturen Hotfixes.

Hinweis Die MANIFEST- (.manifest) und MUM-Dateien (.mum), die installiert werden, sind nicht aufgeführt.

Alle unterstützten x86-basierten Versionen von Windows Vista und Windows Server 2008

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

334,848 |

11.04.2009 |

06:28 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

99,816 |

11.04.2009 |

06:32 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Okt-2013 |

02:07 |

x86 |

|

Ikeext.dll |

6.0.6002.18960 |

444,928 |

11-Okt-2013 |

02:08 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

814 |

05.01.2008 |

11:29 |

Nicht zutreffend |

|

Wfp.tmf |

Nicht zutreffend |

218,228 |

11-Okt-2013 |

00:39 |

Nicht zutreffend |

|

Bfe.dll |

6.0.6002.23243 |

334,848 |

12-Oct-2013 |

02:52 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

98,240 |

12-Oct-2013 |

03:24 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12-Oct-2013 |

02:53 |

x86 |

|

Ikeext.dll |

6.0.6002.23243 |

446,464 |

12-Oct-2013 |

02:53 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

814 |

09.09.2011 |

11:41 |

Nicht zutreffend |

|

Wfp.tmf |

Nicht zutreffend |

218,580 |

12-Oct-2013 |

01:42 |

Nicht zutreffend |

Alle unterstützten x64-basierten Versionen von Windows Vista und Windows Server 2008

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

458,240 |

11.04.2009 |

07:11 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

166,888 |

11.04.2009 |

07:15 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

781,824 |

11-Okt-2013 |

04:23 |

x64 |

|

Ikeext.dll |

6.0.6002.18960 |

462,848 |

11-Okt-2013 |

04:23 |

x64 |

|

Wfp.mof |

Nicht zutreffend |

814 |

05.01.2008 |

11:29 |

Nicht zutreffend |

|

Wfp.tmf |

Nicht zutreffend |

217,074 |

11-Okt-2013 |

02:29 |

Nicht zutreffend |

|

Bfe.dll |

6.0.6002.23243 |

458,240 |

12-Oct-2013 |

03:19 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

165,312 |

12-Oct-2013 |

03:51 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

781,824 |

12-Oct-2013 |

03:20 |

x64 |

|

Ikeext.dll |

6.0.6002.23243 |

464,384 |

12-Oct-2013 |

03:20 |

x64 |

|

Wfp.mof |

Nicht zutreffend |

814 |

15.11.2011 |

1,519 |

Nicht zutreffend |

|

Wfp.tmf |

Nicht zutreffend |

217,466 |

12-Oct-2013 |

02:11 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Okt-2013 |

02:07 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

814 |

26.09.2013 |

12:46 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12-Oct-2013 |

02:53 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

814 |

09.09.2011 |

11:41 |

Nicht zutreffend |

Alle unterstützten IA-64-basierten Versionen von Windows Server 2008

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

781,312 |

11.04.2009 |

06:59 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

262,632 |

11.04.2009 |

07:03 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

1,124,352 |

11-Okt-2013 |

03:43 |

IA-64 |

|

Ikeext.dll |

6.0.6002.18960 |

944,128 |

11-Okt-2013 |

03:43 |

IA-64 |

|

Wfp.mof |

Nicht zutreffend |

814 |

03-Jan-2008 |

18:54 |

Nicht zutreffend |

|

Wfp.tmf |

Nicht zutreffend |

217,254 |

11-Okt-2013 |

02:05 |

Nicht zutreffend |

|

Bfe.dll |

6.0.6002.23243 |

781,312 |

12-Oct-2013 |

02:17 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

261,056 |

12-Oct-2013 |

02:52 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

1,124,352 |

12-Oct-2013 |

02:18 |

IA-64 |

|

Ikeext.dll |

6.0.6002.23243 |

946,688 |

12-Oct-2013 |

02:18 |

IA-64 |

|

Wfp.mof |

Nicht zutreffend |

814 |

15.03.2011 |

05:52 |

Nicht zutreffend |

|

Wfp.tmf |

Nicht zutreffend |

217,516 |

12-Oct-2013 |

01:24 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Okt-2013 |

02:07 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

814 |

26.09.2013 |

12:46 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12-Oct-2013 |

02:53 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

814 |

09.09.2011 |

11:41 |

Nicht zutreffend |

-

Die Dateien, die für ein bestimmtes Produkt, einen Meilenstein (RTM, SPn) und einen Dienstzweig (LDR, GDR) gelten, können identifiziert werden, indem die Dateiversionsnummern wie in der folgenden Tabelle gezeigt untersucht werden:

Version

Produkt

Meilenstein

Servicebereich

6.1.7601. 18xxx

Windows 7 und Windows Server 2008 R2

SP1

GDR

6.1.7601. 22xxx

Windows 7 und Windows Server 2008 R2

SP1

LDR

-

GDR-Servicebereiche enthalten nur allgemein freigegebene Korrekturen für weit verbreitete, kritische Probleme. LDR-Servicebereiche enthalten zusätzlich zu den auf breiter Basis veröffentlichten Korrekturen Hotfixes.

Hinweis Die MANIFEST- (.manifest) und MUM-Dateien (.mum), die installiert werden, sind nicht aufgeführt.

Alle unterstützten x86-basierten Versionen von Windows 7

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

494,592 |

20.11.2010 |

12:18 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12-Oct-2013 |

02:01 |

x86 |

|

Ikeext.dll |

6.1.7601.18283 |

679,424 |

12-Oct-2013 |

02:01 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,028 |

12-Oct-2013 |

02:33 |

Nicht zutreffend |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12-Oct-2013 |

02:03 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

822 |

10-Jun-2009 |

2,132 |

Nicht zutreffend |

|

Bfe.dll |

6.1.7601.22479 |

496,128 |

12-Oct-2013 |

01:55 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12-Oct-2013 |

01:56 |

x86 |

|

Ikeext.dll |

6.1.7601.22479 |

681,472 |

12-Oct-2013 |

01:56 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,028 |

12-Oct-2013 |

02:21 |

Nicht zutreffend |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12-Oct-2013 |

01:57 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

822 |

10-Jun-2009 |

2,132 |

Nicht zutreffend |

Alle unterstützten x64-basierten Versionen von Windows 7 und Windows Server 2008 R2

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

705,024 |

20.11.2010 |

13:25 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

324,096 |

12-Oct-2013 |

02:29 |

x64 |

|

Ikeext.dll |

6.1.7601.18283 |

859,648 |

12-Oct-2013 |

02:29 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,028 |

12-Oct-2013 |

03:06 |

Nicht zutreffend |

|

Nshwfp.dll |

6.1.7601.18283 |

830,464 |

12-Oct-2013 |

02:30 |

x64 |

|

Wfp.mof |

Nicht zutreffend |

822 |

10-Jun-2009 |

20:51 |

Nicht zutreffend |

|

Bfe.dll |

6.1.7601.22479 |

706,560 |

12-Oct-2013 |

02:23 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

324,096 |

12-Oct-2013 |

02:24 |

x64 |

|

Ikeext.dll |

6.1.7601.22479 |

861,184 |

12-Oct-2013 |

02:24 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,028 |

12-Oct-2013 |

02:49 |

Nicht zutreffend |

|

Nshwfp.dll |

6.1.7601.22479 |

832,000 |

12-Oct-2013 |

02:25 |

x64 |

|

Wfp.mof |

Nicht zutreffend |

822 |

10-Jun-2009 |

20:51 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12-Oct-2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12-Oct-2013 |

02:03 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

822 |

04-Jul-2013 |

12:21 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12-Oct-2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12-Oct-2013 |

01:57 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

822 |

09-Jul-2013 |

06:28 |

Nicht zutreffend |

Alle unterstützten IA-64-basierten Versionen von Windows Server 2008 R2

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

1,071,616 |

20.11.2010 |

10:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

566,272 |

12-Oct-2013 |

01:34 |

IA-64 |

|

Ikeext.dll |

6.1.7601.18283 |

1,500,160 |

12-Oct-2013 |

01:34 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,028 |

12-Oct-2013 |

01:59 |

Nicht zutreffend |

|

Nshwfp.dll |

6.1.7601.18283 |

1,112,064 |

12-Oct-2013 |

01:36 |

IA-64 |

|

Wfp.mof |

Nicht zutreffend |

822 |

10-Jun-2009 |

20:57 |

Nicht zutreffend |

|

Bfe.dll |

6.1.7601.22479 |

1,074,176 |

12-Oct-2013 |

01:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

566,272 |

12-Oct-2013 |

01:24 |

IA-64 |

|

Ikeext.dll |

6.1.7601.22479 |

1,503,744 |

12-Oct-2013 |

01:24 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,028 |

12-Oct-2013 |

01:44 |

Nicht zutreffend |

|

Nshwfp.dll |

6.1.7601.22479 |

1,113,600 |

12-Oct-2013 |

01:25 |

IA-64 |

|

Wfp.mof |

Nicht zutreffend |

822 |

10-Jun-2009 |

20:57 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12-Oct-2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12-Oct-2013 |

02:03 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

822 |

04-Jul-2013 |

12:21 |

Nicht zutreffend |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12-Oct-2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12-Oct-2013 |

01:57 |

x86 |

|

Wfp.mof |

Nicht zutreffend |

822 |

09-Jul-2013 |

06:28 |

Nicht zutreffend |

-

Die Dateien, die für ein bestimmtes Produkt, einen Meilenstein (RTM, SPn) und einen Dienstzweig (LDR, GDR) gelten, können anhand der in der folgenden Tabelle dargestellten Dateiversionsnummern ermittelt werden:

Version

Produkt

Meilenstein

Servicebereich

6.2.920 0.16 xxx

Windows 8 und Windows Server 2012

RTM

GDR

6.2.920 0.20 xxx

Windows 8 und Windows Server 2012

RTM

LDR

-

GDR-Servicebereiche enthalten nur allgemein freigegebene Korrekturen für weit verbreitete, kritische Probleme. LDR-Servicebereiche enthalten zusätzlich zu den auf breiter Basis veröffentlichten Korrekturen Hotfixes.

Hinweis Die MANIFEST- (.manifest) und MUM-Dateien (.mum), die installiert werden, sind nicht aufgeführt.

Alle unterstützten x86-basierten Versionen von Windows 8

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10-Okt-2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10-Okt-2013 |

09:29 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10-Okt-2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27.11.2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10-Okt-2013 |

22:30 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Okt-2013 |

22:30 |

x86 |

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10-Okt-2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10-Okt-2013 |

09:29 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

2,920 |

10-Okt-2013 |

10:06 |

Nicht zutreffend |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Wfplwfs.sys |

6.2.9200.16734 |

38,744 |

10-Okt-2013 |

10:07 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10-Okt-2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27.11.2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10-Okt-2013 |

22:30 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

2,920 |

10-Okt-2013 |

23:31 |

Nicht zutreffend |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Okt-2013 |

22:30 |

x86 |

|

Wfplwfs.sys |

6.2.9200.20842 |

38,744 |

10-Okt-2013 |

23:37 |

x86 |

Alle unterstützten x64-basierten Versionen von Windows 8 und Windows Server 2012

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10-Okt-2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10-Jun-2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10-Okt-2013 |

09:21 |

x64 |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10-Jun-2013 |

19:16 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10-Okt-2013 |

01:22:26 AM |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27.11.2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10-Okt-2013 |

01:22:26 AM |

x64 |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10-Okt-2013 |

01:22:26 AM |

x64 |

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10-Okt-2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10-Jun-2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10-Okt-2013 |

09:21 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

2,920 |

10-Okt-2013 |

1,150 |

Nicht zutreffend |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10-Jun-2013 |

19:16 |

x64 |

|

Wfplwfs.sys |

6.2.9200.16734 |

96,600 |

10-Okt-2013 |

1,153 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10-Okt-2013 |

01:22:26 AM |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27.11.2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10-Okt-2013 |

01:22:26 AM |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

2,920 |

11-Okt-2013 |

00:50 |

Nicht zutreffend |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10-Okt-2013 |

01:22:26 AM |

x64 |

|

Wfplwfs.sys |

6.2.9200.20842 |

96,600 |

11-Okt-2013 |

00:54 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27.11.2012 |

04:22 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Okt-2013 |

22:30 |

x86 |

Alle unterstützten x86-basierten Versionen von Windows 8.1

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12-Oct-2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22.08.2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12-Oct-2013 |

21:02 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22.08.2013 |

02:19 |

x86 |

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12-Oct-2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22.08.2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12-Oct-2013 |

21:02 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,059 |

13-Okt-2013 |

00:27 |

Nicht zutreffend |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22.08.2013 |

02:19 |

x86 |

|

Wfplwfs.sys |

6.3.9600.16427 |

69,464 |

13-Okt-2013 |

00:45 |

x86 |

Alle unterstützten x64-basierten Versionen von Windows 8.1 und Windows Server 2012 R2

|

File name |

Dateiversion |

Dateigröße |

Datum |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12-Oct-2013 |

2,148 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22.08.2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12-Oct-2013 |

21:34 |

x64 |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22.08.2013 |

09:11 |

x64 |

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12-Oct-2013 |

2,148 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22.08.2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12-Oct-2013 |

21:34 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nicht zutreffend |

3,059 |

13-Okt-2013 |

02:41 |

Nicht zutreffend |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22.08.2013 |

09:11 |

x64 |

|

Wfplwfs.sys |

6.3.9600.16427 |

136,536 |

13-Okt-2013 |

02:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22.08.2013 |

02:40 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22.08.2013 |

02:19 |

x86 |

|

File name |

SHA1-Hash |

SHA256-Hash |

|---|---|---|

|

Windows6.0-KB2862152-ia64.msu |

80EE12A2E51477C621392A0665BC837CFF8FC29B |

55D9566C4062721EA0B8C9B02B2DE1FC5A48B6216338012BA7C3E15C9F78EC4A |

|

Windows6.0-KB2862152-x64.msu |

E24C86C21DDD00ADA6B49EE1C2A037F9D2CBD8EF |

5C2D595720F98D351400593A562DBD5812AAAADE31E7B92E8B2493771AF8EDD3 |

|

Windows6.0-KB2862152-x86.msu |

C062CCF8CCCB24411D223934451EB25323C5B9BC |

1EE3C6408CC3EE8CACA8CA0C9A23089AE8F4461FFB277414F9EFC0E61B2A30B5 |

|

Windows6.1-KB2862152-ia64.msu |

61E5FC414F88C1B15FB27AB905AB67652B188FF2 |

C76E6DBBF345D2CA602AA4DCA83C780A7DF12D13F7570FDF57A605D81C33173F |

|

Windows6.1-KB2862152-x64.msu |

72BBAF8697440A998DF17DB09A69B24D96C4FE07 |

7764527EA105A36339EAF0DD09B45DE8EEB3EF68B4E09B69104FD63040C97365 |

|

Windows6.1-KB2862152-x86.msu |

EAC008F3D7E22B10E646D969656C48C25FADC6B4 |

64E90C46DC94A68DC5B2DA9AEB426EB07E660F5D32AB85A6111103F15E115F47 |

|

Windows8-RT-KB2862152-x64.msu |

717A29A94CFCCE8F663E555075CDE12E2A7A836D |

A1EC074D8B1576CC3F7E5847451EA13E9D189ABFF1B0C05100522C579580345E |

|

Windows8-RT-KB2862152-x86.msu |

B762EE6FDB2CE341546C3A93C919CD5A482A99A9 |

CC2B0CEFEEFAAEC76966530C38B88281F4DEE46223DE7348E2C258DAB06E6C2E |

|

Windows8.1-KB2862152-x64.msu |

EC8DF98AE6D52A827266403A267F708A9CDE9B38 |

26068674EFEE40DA6B682429FD8876DE75405A83FE3A3689711884188FB3B3AE |

|

Windows8.1-KB2862152-x86.msu |

63D555F539C3D80AF8C4CE23179A9DE447810502 |

0FB82BB48506DE4883E4DCF518E7745AEBF56B47DD9F314563B7B8EA49B24155 |

|

WindowsServer2003-KB2862152-ia64-DEU.exe |

5BD38A43C1E04B8CDF94DF9F4B7C58F6B93B4C27 |

4004B7BACEFF854FD4E8FD72B7BCD5A07AD29A3B3979CAF738C41117487B557D |

|

WindowsServer2003-KB2862152-ia64-ENU.exe |

CC67EC663C2C933B2781436EA37F6BE2AEADD4C1 |

86A30C9F2DB197C099EE5BDB95CA7B7121D87D94A8AB3ADEAEAB64E099BAD7C9 |

|

WindowsServer2003-KB2862152-ia64-FRA.exe |

FD8AF00F493485D70C94E1113DB955F2F6774444 |

58E4A5925C0A400BC3FCA664DC0E60FC930FFB54CD7879D4E0620A5DC3ADD996 |

|

WindowsServer2003-KB2862152-ia64-JPN.exe |

BC417216D77EABAED92C54C1828C09A8F1EE266A |

7122AF3D47607C5A6E7BADB8A0A740714FB908975074C7D64B6E0F9C23CA6141 |

|

WindowsServer2003-KB2862152-x86-CHS.exe |

7E8BBBA255E7DC0BE62AE188A40A8F004FCB5E4F |

4DFA6A4E6CF86DC4BA1EA0F10204F8275EB61F28B2BF5D5AC58F314760614272 |

|

WindowsServer2003-KB2862152-x86-CHT.exe |

C3707B843C2914F02FF728691B7489460557328B |

7B4829AE8CA47CF789FC3C084291B30D99D24497C5223AAD2968DCE0E7A2A214 |

|

WindowsServer2003-KB2862152-x86-CSY.exe |

17B5A8D82581E04B3DC8359A55A0775E53BAF1A6 |

5049340582FB9E145B2B3104B1066984AEBB1EE352064F1D7C9C6BDA073D2097 |

|

WindowsServer2003-KB2862152-x86-DEU.exe |

A75DC6744A60D8CADB39D1D9963FAC7B608CAA89 |

982A7F6DF2067AA891E6890D0119CD1D5CA2FCB6238CF341D47293B80B7A3EBA |

|

WindowsServer2003-KB2862152-x86-ENU.exe |

8D96F688B35EFA32EEC1B05C92A8422D304E972D |

5192DD6E6C38C635AFF68A926C60FFF1FDC1433982E5C0FFFAEE5C3EDD9C6F2C |

|

WindowsServer2003-KB2862152-x86-ESN.exe |

37DCEF5107C1C157B738FED12CAC921100EEFF6F |

63D2CDD7D92FEAD9F72D0BEC29B5B4B25626B814BAEF517AF3B9B9252993B1E2 |

|

WindowsServer2003-KB2862152-x86-FRA.exe |

60BB2ECB93869D41E432901ADB1D3ED4B71CD700 |

0E37AB5EE438261F8B2B623180BE12B05AD13ECA4F7D246D6EBC90110E2EF179 |

|

WindowsServer2003-KB2862152-x86-HUN.exe |

0EEEB1F90C9BBDBC12368029DD5DCBC94A9499E8 |

ACE72D7C2CF26E99044BF7B19CBBC25067BAA7B5972C656C1AB0256DD43B877E |

|

WindowsServer2003-KB2862152-x86-ITA.exe |

DC2AB04A66B46AA9F97B817924007E9FCD5EB306 |

F032AE531AF7C4B9B03DB92F4470D37E4F9A078EFAEE7DB8C2DE7C3AEB54A7F5 |

|

WindowsServer2003-KB2862152-x86-JPN.exe |

1FBBBEC7AB9B764D439213E5ACD7278F6114792F |

42F8DB54F37DD659221168226CDBADE0F1614FB7FF06DB3C037667EF4661DDB8 |

|

WindowsServer2003-KB2862152-x86-KOR.exe |

B7CBCEA8AFCE0A77273B5264B0E90EE57BEA8423 |

E24C14DB1809D6E7A9AE7D2BF52E84B591B7332D3F073D6272CACF2434573ADB |

|

WindowsServer2003-KB2862152-x86-NLD.exe |

799BE730609FE5D4CDB56F46A1F4520F50183A9E |

4FD53C68F54668FE0CCE9F51DA1EFFF36E6050C5CBBD42E94C3453C036C54BAF |

|

WindowsServer2003-KB2862152-x86-PLK.exe |

B5160A3964D9DD776E6DD659B47593270FA4D79D |

4E5C3C8B9859BFA8F83CBA2D7042A956CA8A69AFFF123E09899D16312FCA6D12 |

|

WindowsServer2003-KB2862152-x86-PTB.exe |

83CCFE642630C0054105D0441FEA09204DEA86CE |

4156FF7C97627C42A95871F1D8666ECF36C6146A38804BE71C2C93EF082052DE |

|

WindowsServer2003-KB2862152-x86-PTG.exe |

B7D66DB2EF501D9DF68ECE685D095EABE4CDE276 |

8E88E57841BF640E5382E0808DEEA5F9FCFBD91CC0C502D071969A6BCAE4C7FB |

|

WindowsServer2003-KB2862152-x86-RUS.exe |

B982BCC1C5D1C0AF677940555429223C7D134E7D |

E7D524899F14DD4739C48056468D66C8C59DBD6BF629942060AECF3397307F72 |

|

WindowsServer2003-KB2862152-x86-SVE.exe |

4EF34DE5D662004089E77A23F162A47359E5BFFA |

6C779C1F31C7B2587D4B097998B1C28D63FDAB19DF5AF9E6263A1F49E15FBFFE |

|

WindowsServer2003-KB2862152-x86-TRK.exe |

5506F386C876A0BDB71D722BE785CC9C4B6DBB48 |

8443ADF3249DBD3C8A1C0939B4DFC717EE94B9DD609CAAD40317992EA33E6006 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHS.exe |

D15894E4D38D740F1F6D40EF14D1E2CB663D3740 |

9AD8CA4C5AD11E261E1726009182FF9D256FF37C17F5CA296AFE28859D5B6E5E |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHT.exe |

E69F9455BA88CCF1F579118C0DA787A3AB66DE43 |

47FB6E9D05D63C7984E745B7709E11E27D595BA385FF667EB31DD5922F9581AA |

|

WindowsServer2003.WindowsXP-KB2862152-x64-DEU.exe |

E6F17C263EB3824534D3A23187C51382393A9111 |

A09D50A344E7ECF3010C0B5530EB36C74FCE039985E9950A67FA1B971B31E5A0 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ENU.exe |

D97C7E8E60E51CEB4C10F40CD0163DFCC0FA0E13 |

13BCFE30002F3AD0280D14287B22FBF830297EF839A93C6E539EBB19814073F5 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ESN.exe |

EEA452A980769A5B00D163EE7390B11579345E4A |

EF97F201F03D7CA58FF4B9C84B1F301DBAA750EA39BD55207BD3F2A7F97258DD |

|

WindowsServer2003.WindowsXP-KB2862152-x64-FRA.exe |

6E6B16D63B5CA7D55CE90A4569EF9BB486FBE2E8 |

5F44490CA1A9349C879E8BFC0CF01A7BAC0A296125ED9762FAACF0218F84CEEE |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ITA.exe |

4C0A6CF4A7B836918B139EA4947702CDB203F29C |

91CE056ACFF2C1022BFCD7A52850EF1C2341718207BDBAD8FEDEDAB17A48978D |

|

WindowsServer2003.WindowsXP-KB2862152-x64-JPN.exe |

F3CD39130480F41AB23B09848A4A75BE1598B9F2 |

D8FEECC1A21175819FF43C008A9CC2111E94CBE5B2D7D20C82645AFAEC10FA39 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-KOR.exe |

6AF20E71CF92A1D968E4D59894FFF9BF267361FB |

220642EFC5483967286C554D6E39B3929650100ED0C6AAC3BB0F69739129F950 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-PTB.exe |

CBB061A4942A123BC69DA4AA57F5D0AB1B49E365 |

C502413E7680C55E82F2D9A7D1B8EA8958D7967A758FFABD18C38806BA271360 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-RUS.exe |

E0FA5FB8342E2ED7C74762ED70AC69744BB77ED8 |

9F2A281001193FEFE1F70B776E62553971CCBB1219B605800526C48AB66955CF |

|

WindowsXP-KB2862152-x86-ARA.exe |

08C5CAA13FC12FF96BE70EB407EDB46E53631B02 |

8D0826034D9A7B390BF54E25A0F54CB7C29A9335C201FD5F7334899B5E159048 |

|

WindowsXP-KB2862152-x86-CHS.exe |

44115DD4A313FE9FE60C718F9C5EA351B134810E |

B93335E701871D7308B212556AE62CA68164931662CAAEEBA3F6FA8A2FC1792D |

|

WindowsXP-KB2862152-x86-CHT.exe |

2C50E771B0E2AFC7970BF6C50122C3C52563F79C |

D27B6B2A20FF1273BB4A145B69F88A4AC57E6118D2DF5C0068ECF348840808FB |

|

WindowsXP-KB2862152-x86-CSY.exe |

BD3DF5F3DD9711701926652FCBBB8F7BCEECC20B |

311FFDB7C7FDD1BD9A9A4347F29B2ED4322248F9938C48598E175E1B2E932DEF |

|

WindowsXP-KB2862152-x86-DAN.exe |

D862174B345C67E95F9A8BE9E32B0EE42375231D |

7687F536680D58036F3A154C695C0DADE51A1A459757005397B0B2C08E2B1A6B |

|

WindowsXP-KB2862152-x86-DEU.exe |

EC84928C2543F65D5EFB65FECF26C714AA85CF4F |

E884909D9E9B884E364BD3EACC7C93436FF586398C43D0F7E0E457D140C737FB |

|

WindowsXP-KB2862152-x86-ELL.exe |

53F4E15D7E65B9973DF6C95F1BEFD95579EEAF09 |

C467E34B2F5FACB6C3B81CBDF63036DCB53933162193F6F32F0D2D0A8F4831F8 |

|

WindowsXP-KB2862152-x86-ENU.exe |

0457906284FF7FD706D77A69AC337CE7F65C7919 |

0CC60947AFACBA9D8DF0BB3E7D6A6FA4E51C67AFCAE87082E2956B1534E05F9E |

|

WindowsXP-KB2862152-x86-ESN.exe |

6FC07F443C1C20F9DBABBDEF941FE7EA867493CA |

092BD98A6D86FCBD5B2F80C9533B54B1EBC07A6752A1D8751369BA410FB52ED6 |

|

WindowsXP-KB2862152-x86-FIN.exe |

547B01212FBC27DEE724EC2DC38DE50F919094A1 |

23620EFC04CF1695E9E3C9B0F8E023A22053088386EF49186F98156171861D43 |

|

WindowsXP-KB2862152-x86-FRA.exe |

D0F53AAD13B2B0A79762801D134E7E40D805F105 |

38718267E7C8090E8C407B2E68F3F6CA7205FCC8246F521E653DA9884512909D |

|

WindowsXP-KB2862152-x86-HEB.exe |

8E965464A33CBF7FDD07B152E39843445B5D9B37 |

ADDC0E3FD19E02559EE684339B0CFDF61F74B812CC7A8DE22360779BB36D9E6C |

|

WindowsXP-KB2862152-x86-HUN.exe |

5600AE08B7CEA40FB83416784E2F39D2C0912D32 |

5590CA39913D20F9F66A364A8CAF55B1627BCFCE84019A471457AAE7243519CE |

|

WindowsXP-KB2862152-x86-ITA.exe |

0320BED1B72A0A93A60323CDF19018190CE6C852 |

103B7DF4D26767943618099A21D1C28E713E51A41F46CD8A6471A21B67FAC58F |

|

WindowsXP-KB2862152-x86-JPN.exe |

E5BFF9F5D16658B02BB69C1B967A3C232604B02F |

6F21CFDFA9EE500970B8712F441682C8539074E7DB85493233448D105B0B1B85 |

|

WindowsXP-KB2862152-x86-KOR.exe |

A30EC90A5C4E9A28FB91505EB50426F0411AD788 |

E44D2458F5899BCC6E992C05AC9F3E25E508A6C9408C0B90723FE6DFCB0F0DC1 |

|

WindowsXP-KB2862152-x86-NLD.exe |

9C7C9B75979D0DD6653D31743C1B99DCE50D3FB7 |

4008D539CCB0CFDC7503E5FB1D38BFABCF7ECAE7C1ED1C65926ECE19E3B8A581 |

|

WindowsXP-KB2862152-x86-NOR.exe |

B2C79C2E9A3D4AEC07AC0CA95990109AB23546F0 |

080BE1727CE5D3BDF3D96A20D4D961959E4FB0D2BB82FF3F99DEAB920CCDD42C |

|

WindowsXP-KB2862152-x86-PLK.exe |

337C1A1BA95EDBF09E9406BE80748D1DB80346CF |

C54AD936F9051AABA23906BF9D04EDAE32F3CAB3B2A57EA75B44E12A95500C89 |

|

WindowsXP-KB2862152-x86-PTB.exe |

4C3F4AD1510F0373F0F4E6B73CDDAE9B66392CAB |

C30CA0116215D36D540A4062AFA7C7F45EA956F77CB6B9CA109D2B96628B338C |

|

WindowsXP-KB2862152-x86-PTG.exe |

5927992A54D4AF2429C755CED1050D2447CD15EA |

8AF1670ED2B30CFD201CD250DED392ED7375FD8EB4916F6FAD5CB0BD7A09F38B |

|

WindowsXP-KB2862152-x86-RUS.exe |

69CCC88DDA04A5EAB488D651EFD0FE2BF1C3DE1E |

AAAABC926CECD40D5866207181BAF6BFF7D3D17D51DE8E2B4EDCFD334599F11B |

|

WindowsXP-KB2862152-x86-SVE.exe |

ECAE50464CC4E4711D69DBFCA79FA50CC3C14D27 |

6067587091E45118B8A480C1BC202EB1D4D61FD740B19D381101136F129201E7 |

|

WindowsXP-KB2862152-x86-TRK.exe |

1F11C641C93BF5073C3DA66C03FEC93CAEF3A171 |

7DB972F5221D697263B0DE5CE8A1748D4E9F9B2591951C9A943EDC669B422190 |