Dies sind einige der häufigsten Methoden, mit denen Ihre Geräte mit Schadsoftware infiziert werden können.

Spam-E-Mails

Malware-Autoren versuchen oft, Sie zum Herunterladen bösartiger Dateien zu verleiten. Hierbei kann es sich um eine E-Mail mit einer Datei im Anhang handeln, die besagt, dass es sich um einen Beleg für eine Lieferung, eine Steuerrückerstattung oder eine Rechnung für einen Bußgeldbescheid dreht. Dort heißt es auch unter Umständen, Sie müssten den Anhang öffnen, damit Sie bestellte Ware oder Geld erhalten können.

Wenn Sie dann den Anhang öffnen, wird schließlich Schadsoftware auf Ihrem PC installiert.

Manchmal ist eine böswillige E-Mail einfach zu erkennen – sie enthält vielleicht Rechtschreib- und Grammatikfehler oder stammt von einer E-Mail-Adresse, die Sie noch nie gesehen haben. Doch diese E-Mails können auch aussehen, als kämen sie von echten Unternehmen oder jemandem, den Sie kennen. Manche Schadsoftware kann E-Mail-Konten hacken und darüber schädlichen Spam an alle Kontakte senden, die sie findet.

So verringern Sie die Wahrscheinlichkeit, dass Ihr Gerät infiziert wird:

-

Wenn Sie nicht sicher sind, wer Ihnen die E-Mail gesendet hat, oder wenn Ihnen etwas verdächtig vorkommt – öffnen Sie sie nicht.

-

Klicken Sie niemals auf einen unerwarteten Link in einer E-Mail. Wenn es von einem organization Sie vertrauen oder mit dem Sie Geschäfte machen, und Sie der Meinung sind, dass dies legitim sein könnte, öffnen Sie Ihren Webbrowser, und wechseln Sie von Ihrem eigenen gespeicherten Favoriten oder von einer Internetsuche aus zur Website des organization.

-

Öffnen Sie keine Anlage zu einer E-Mail, die Sie nicht erwartet haben, auch wenn sie von jemandem zu stammen scheint, dem Sie vertrauen.

Weitere Informationen finden Sie unter Sich vor Phishing schützen.

Microsoft OneDrive verfügt über einen integrierten Schutz vor Ransomware-Angriffen. Weitere Informationen finden Sie unter Ransomware-Erkennung und Wiederherstellung Ihrer Dateien.

Schädliche Office-Makros

Microsoft Office enthält eine leistungsstarke Skriptsprache, mit der Entwickler erweiterte Tools erstellen können, mit denen Sie produktiver arbeiten können. Leider können Kriminelle diese Skriptsprache auch verwenden, um schädliche Skripts zu erstellen, die Schadsoftware installieren oder andere schlechte Dinge tun.

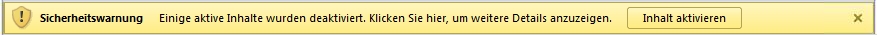

Wenn Sie eine Office-Datei öffnen und einen Hinweis wie den folgenden sehen:

aktivieren Sie diese Inhalte NUR, wenn Sie sicher sind, dass Sie genau wissen, was sie tun, auch wenn die Datei von einer Person zu stammen scheint, der Sie vertrauen.

Warnung: Ein beliebter Trick von Kriminellen besteht darin, Ihnen zu sagen, dass Ihnen ein Dienst in Rechnung gestellt wird, für den Sie sich nie angemeldet haben. Wenn Sie sich mit ihnen in Verbindung setzen, um zu protestieren, teilen sie Ihnen mit, dass Sie den Dienst abbrechen müssen, nur eine Excel-Datei herunterladen müssen, die sie bereitstellen, und geben Sie einige Details ein. Wenn Sie die Datei herunterladen und öffnen, zeigt Excel die oben angezeigte Warnung an. Wenn Sie Inhalt aktivieren auswählen, wird das schädliche Makro ausgeführt und infizieren Ihr System.Kein legitimes Unternehmen wird Sie jemals dazu bringen, eine Office-Datei zu öffnen, nur um einen Dienst zu kündigen. Wenn sie gefragt werden, legen Sie einfach auf. Es ist ein Betrug und es gibt keinen Dienst, den Sie stornieren müssen.

Weitere Informationen zum Steuern der Ausführung von Makros auf Ihrem Gerät finden Sie unter Aktivieren oder Deaktivieren von Makros in Office-Dateien.

Infizierte Wechseldatenträger

Viele Würmer verbreiten sich durch das Infizieren von Wechseldatenträgern wie USB-Flash-Laufwerken oder externen Festplatten. Die Schadsoftware kann automatisch installiert werden, wenn Sie das infizierte Laufwerk mit Ihrem PC verbinden.

Es gibt einige Dinge, die Sie tun können, um diese Art der Infektion zu vermeiden:

Seien Sie in erster Linie sehr vorsichtig mit USB-Geräten, die Sie nicht Ihnen gehören. Wenn Sie ein USB-Gerät finden, das anscheinend verloren gegangen oder weggeworfen wurde, vermeiden Sie es, es an einen Computer mit Daten, die Ihnen wichtig sind, anzuschließen. Manchmal lassen Angreifer infizierte USB-Geräte absichtlich in beliebten Gegenden herumliegen, in der Hoffnung, dass jemand sie findet und an ihren Computer anschließt.

Tipp: Dies wird als "USB-Drop-Angriff" bezeichnet.

Wenn Sie es nicht anschließen, können Sie nicht infiziert werden. Wenn Sie ein USB-Laufwerk finden, das gerade liegt, scheinbar verloren, überprüfen Sie, ob es einen Empfangsmitarbeiter in der Nähe gibt, oder verloren und gefunden, dass Sie es einwerfen können.

Zweitens, wenn Sie ein unbekannten Wechseldatenträger an Ihren Computer anschließen, müssen Sie sofort einen Sicherheitsscan durchführen.

In Kombination mit anderer Software

Schadsoftware kann gemeinsam mit anderen Programmen installiert werden, die Sie herunterladen. Dazu gehört Software von Drittanbieter-Websites oder Dateien, die über Peer-to-Peer-Netzwerke freigegeben wurden.

Einige Programme installieren auch andere Software, die Microsoft als potenziell unerwünschte Software erkennt. Dazu zählen möglicherweise Symbolleisten oder Programme, die zusätzliche Werbung anzeigen, während Sie im Web surfen. In der Regel können Sie die Installation dieser zusätzlichen Software vermeiden, indem Sie ein Kontrollkästchen während der Installation abwählen. Windows-Sicherheit können Sie vor potenziell unerwünschten Anwendungen schützen. Weitere Informationen finden Sie unter schützen Sie Ihren PC vor potenziell unerwünschten Anwendungen.

Programme, die zum Generieren von Softwareschlüsseln (Keygens) verwendet werden, installieren häufig gleichzeitig Schadsoftware. Die Microsoft Security- Software findet Schadsoftware auf mehr als der Hälfte von PCs, auf denen sich Keygens befinden.

Sie können folgendermaßen die auf diese Weise durchgeführte Installation von Schadsoftware oder potenziell unerwünschter Software vermeiden:

-

Laden Sie stets Software von der Website des offiziellen Anbieters herunter.

-

Lesen Sie genau durch, was Sie installieren werden – klicken Sie nicht einfach nur auf OK.

Gehackte oder kompromittierte Webseiten

Schadsoftware kann bekannte Software-Sicherheitslücken nutzen, um Ihren PC zu infizieren. Eine Sicherheitslücke ist wie ein winziges Loch in der Software, über das Schadsoftware auf Ihren PC zugreifen kann.

Wenn Sie zu einer Website gehen, kann sie versuchen, Sicherheitsrisiken in Ihrem Webbrowser zu verwenden, um Ihren PC mit Schadsoftware zu infizieren. Die Website ist möglicherweise böswilliger Natur oder u. U. eine legitime Website, die kompromittiert oder gehackt wurde.

Aus diesem Grund ist es äußerst wichtig, ihre gesamte Software und insbesondere Ihren Webbrowser auf dem neuesten Stand zu halten und Software zu entfernen, die Sie nicht verwenden. Dies schließt nicht verwendete Browsererweiterungen ein.

Sie können Ihre Wahrscheinlichkeit, schadsoftware auf diese Weise zu erhalten, verringern, indem Sie einen modernen Browser wie Microsoft Edge verwenden und ihn auf dem neuesten Stand halten.

Tipp: Möchten Sie Ihren Browser nicht aktualisieren, weil zu viele Registerkarten geöffnet sind? Alle modernen Browser öffnen Ihre Registerkarten nach einem Updatevorgang erneut.

Andere Schadsoftware

Es gibt auch Schadsoftware, die andere Bedrohungen auf Ihren PC herunterladen kann. Sobald diese Bedrohungen auf Ihrem PC installiert sind, werden diese weitere Bedrohungen auf Ihren PC herunterladen.

Der beste Schutz vor Schadsoftware und potenziell unerwünschter Software ist ein aktuelles Echtzeitsicherheitsprodukt wie Microsoft Defender Antivirus.