INTRODUCCIÓN

Microsoft ha publicado un aviso de seguridad de Microsoft sobre este problema destinado a los profesionales de IT. El aviso de seguridad contiene información adicional relacionada con la seguridad. Para verlo, vaya al siguiente sitio web de Microsoft:

Resolución

Para obtener el paquete independiente para esta actualización, vaya al sitio web catálogo de Microsoft Update.

Más información

1: Propósito de esta actualización de seguridad

La actualización de seguridad refuerza cómo se valida la identidad de los servidores IPsec remotos si hay una conexión remota desde un cliente IPsec. La instalación de esta actualización es un proceso de tres pasos. El proceso se describe en esta sección y se documenta detalladamente en este artículo. Para instalar esta actualización, siga estos pasos:

-

Instale la actualización en el sistema cliente que mejora la validación remota del servidor. La actualización permanece deshabilitada después de la instalación hasta que el administrador sigue el paso 2 y habilita manualmente la actualización. (Esto se describe en la sección 4.1). Si hay una configuración de cliente a puerta de enlace, la actualización debe instalarse en el equipo cliente. Si hay una configuración de sitio a sitio, ambos servidores remotos de comunicaciones deben recibir la instalación.

-

Actualice el certificado en el servidor cuya identidad debe validarse según las nuevas reglas de validación. (Esto se describe en la sección "Instrucciones de implementación").

-

Actualice el Registro en los equipos de validación para incluir las nuevas reglas de validación. Tan pronto como estas reglas se establezcan en el Registro, la actualización comenzará automáticamente a aplicar las nuevas reglas mientras establece un túnel con la parte remota.

Nota Esta actualización solo se aplica a las conexiones en modo túnel. Las conexiones en modo de transporte no se ven afectadas.

2: Quién debería instalar esta actualización de seguridad?

Enterprise administradores que tengan las siguientes configuraciones deben considerar la posibilidad de actualizar su cliente remoto y sus servidores para mejorar la seguridad:

-

DirectAccess con AuthIP basado en certificados En esta configuración, la actualización debe instalarse en Windows equipos cliente basados en 7. El servidor cuyo certificado tiene que actualizarse en la configuración puede ejecutarse Windows Server 2008 R2, Windows Server 2012 o Windows Server 2012 R2. Esta actualización no tendrá ningún efecto si está instalada en una implementación Windows 8 basada en certificados.

-

DirectAccess con autenticación KerbProxy AuthIP En esta configuración, la actualización tiene que instalarse en Windows 8 o Windows 8.1 equipos cliente basados en él. No se requieren cambios en el servidor.

-

IpSec con autenticación basada en certificados Esta es la configuración más versátil. Puede configurarse como cliente a puerta de enlace o como sitio a sitio.

|

Escenario |

Protocolo |

Método de autenticación |

Tipo de instalación |

Plataformas a las que se va a aplicar una revisión |

|---|---|---|---|---|

|

IPsec |

IKEv1 |

Certificado basado en |

Sitio a sitio (por ejemplo, RRAS) |

Win 2003, Windows Server 2008, Windows Server 2008 R2 |

|

Cliente a servidor |

Windows XP, Windows Vista, Windows 7 |

|||

|

DirectAccess |

AuthIP |

Certificado basado en |

Cliente a servidor (por ejemplo, DirectAccess) |

Windows 7 |

|

KerbProxy |

Cliente a servidor (por ejemplo, DirectAccess) |

Windows 8, Windows 8.1 |

Nota importante: Para la autenticación basada en certificados (IPsec o DirectAccess):

-

Sitio a sitio: Windows Server 2012 y Windows Server 2012 R2 no tienen que ser parcheados porque las comprobaciones de certificado en cuadro son suficientes.

-

Cliente a puerta de enlace: Windows 8 y Windows 8.1 no tienen que ser parcheados porque las comprobaciones de certificado en cuadro son suficientes.

Para obtener más información sobre cómo configurar las comprobaciones de certificados en Windows 8, 8.1, Server 2012 y Server 2012 R2, vea el siguiente artículo de Microsoft TechNet:

3: Escenarios de implementación

3.1: Cliente IPsec a puerta de enlace

En esta sección se muestra una configuración típica de cliente a puerta de enlace. La actualización mejorará la comprobación que hace el equipo C1 sobre la validez del servidor R1.

3.2: Sitio ipSec a sitio

Aquí se muestra un túnel IPsec de sitio a sitio activado por tráfico común. Server R1 y server R2 tendrán que tener esta actualización y su configuración relacionada para exigir comprobaciones más estrictas sobre la validez de otros servidores.

4: Instrucciones de implementación

4.1: Descripción de la actualización de seguridad

Como parte de la actualización de seguridad 2862152, IPsec exige más comprobaciones en la negociación IPsec en métodos de autenticación de certificados (para Windows 7, Windows Server 2008 R2, Windows XP y Windows Server 2003) y autenticación de KerbProxy (para Windows 8, Windows Server 2012, Windows 8.1 y Windows Server 2012). Durante la negociación IPsec, IPsec también comprueba los atributos enumerados con los valores configurados por el Registro de la siguiente manera:

Windows 7 y versiones anteriores del sistema operativo

-

Si solo la dirección IP y la EKU están configuradas, IPSec comprueba la dirección IP de destino y el identificador de objeto EKU (también conocido como OID).

-

Si solo se configuran la dirección IP y el DNS, IPsec comprueba si la dirección IP de destino y el nombre DNS (certificado).

-

Si la dirección IP, DNS y EKU están configuradas, IPSec comprueba si la dirección IP de destino y el identificador de objeto EKU.

Notas:

-

DNS (certificado) es el nombre del certificado en el servidor (o en el lado del respondedor).

-

El identificador de objeto EKU es el identificador de uso de clave extendida que se encuentra en el certificado del servidor.

Windows 8 y Windows 8.1

-

Dirección IP de destino y valores SPN El nombre principal del servicio (SPN) suele estar en el siguiente formato:

host/<ComputerName>.<ComputerDomain>.comAdministrators deben proporcionar los identificadores de objeto IP, DNS o EKU válidos (en Windows 7 o sistemas operativos anteriores) o valores válidos de dirección IP y SPN (en Windows 8 y versiones posteriores) mediante la configuración del Registro. Cada módulo de claves tendrá un registro independiente que tendrá una subclave para cada método de autenticación. La misma configuración también se puede configurar en el equipo de respuesta para ayudar a proteger al respondedor. Esto solo es aplicable para Windows 7 y versiones anteriores. En Windows 8 versiones posteriores, solo se puede configurar el equipo iniciador. El respondedor no se puede configurar.

4.2: Implementación de certificados: Windows 7 y versiones anteriores

Escenario IPsec 4.2.1

4.2.1.1 Configuración de EKU en el cliente:

-

Si el cliente IPsec ya tiene un certificado que tiene un EKU, no tiene que actualizar ni volver a implementar un nuevo certificado en el sistema cliente IPsec. En el servidor IPsec, se establece que se implemente un nuevo certificado con la EKU. Nota Este certificado tiene que encadenarse a la misma entidad de certificación raíz (CA) que se configuró en la directiva IPsec. Configure este nuevo EKU en la configuración del registro del cliente.

-

Los certificados que no tienen una EKU se consideran "certificados de todos los fines". Cuando estos certificados se usan con esta actualización, las nuevas comprobaciones de EKU no se aplicarán. Si sigues deseando exigir las comprobaciones de un certificado, configura solo la configuración dns.

4.2.1.2 Configuración DNS en el cliente:

-

Si desea usar validaciones basadas en DNS, puede configurar el nombre DNS (nombre del certificado) del certificado del servidor en la configuración del Registro del cliente. Nota Si EKU está configurado, no se tendrá en cuenta la configuración dns. Por lo tanto, si desea usar validaciones basadas en DNS, configure solo la configuración dns.

4.2.2 Escenario de sitio a sitio

4.2.2.1 Configuración de EKU:

-

Si su iniciador o respondedor ya tiene un certificado que tiene un EKU, no tiene que actualizar ni volver a implementar ningún certificado en el iniciador o el respondedor. Solo tiene que configurar el EKU del certificado del mismo nivel en la configuración del Registro en ambos extremos.

-

Si el certificado de iniciador o respondedor no tiene EKU, significa que es un "certificado de todos los propósitos" y que las nuevas comprobaciones de EKU no se aplicarán. Si sigues deseando exigir las comprobaciones de un certificado, configura solo la configuración dns.

4.2.2.2 Configuración DNS:

-

Si desea usar validaciones basadas en DNS, puede configurar el nombre DNS (nombre del certificado) del certificado del mismo nivel en el registro en ambas caras. Nota Si EKU está configurado, no se tendrá en cuenta la configuración dns. Por lo tanto, si desea usar validaciones basadas en DNS, configure solo la configuración dns.

4.3: Configuración del Registro en Windows 7, Windows Server 2008 R2, Windows Vista y Windows Server 2008

Las validaciones solo se habilitarán cuando se configuren las claves del Registro. Nota La validación se forzará incluso si la clave del Registro no tiene ningún valor o datos.

-

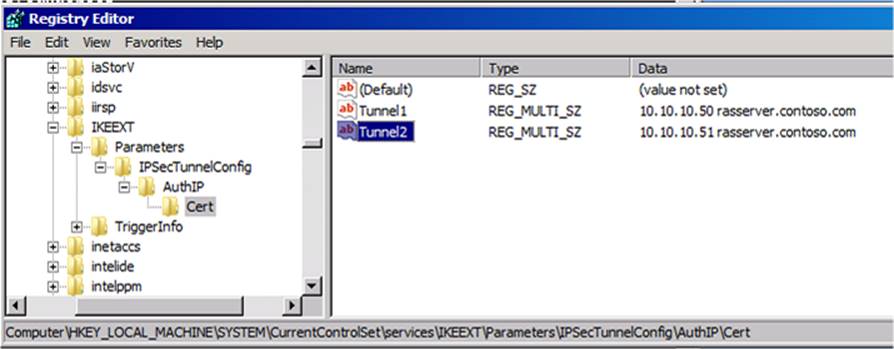

4.3.1: Autenticación de certificación mediante AuthIP

-

Clave del Registro: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\AuthIP\Cert

-

Nombre del Registro: puede ser cualquier nombre (por ejemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address o IPv6Address> <DNS1> <DNS2> <DNS3> <OID EKU personalizado>

Los separadores de datos pueden ser "espacio" o "pestaña" o "nueva línea". Por ejemplo, los datos también se pueden configurar de la siguiente manera: Datos: < IPv4Address o IPv6Address>

<DNS1><DNS2><DNS3><un OID EKU personalizado>El OID de EKU personalizado debe configurarse con el formato de prefijo "EKU:", como se muestra en el siguiente:

EKU:<OID de EKU> El registro puede tener más de un nombre de registro:

-

Nombre del Registro: puede ser cualquier nombre (por ejemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address o IPv6Address> <DNS4> <DNS5> <DNS6> <OID EKU personalizado>

-

-

4.3.2: Autenticación de certificación con IKEv1

-

Clave del Registro: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\IKEV1\Cert

-

Nombre del Registro: puede ser cualquier nombre (por ejemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address o IPv6Address> <DNS1> <DNS2> <DNS3> <OID EKU personalizado>

Los separadores de datos pueden ser "espacio" o "pestaña" o "nueva línea". Por ejemplo, los datos también se pueden configurar de la siguiente manera: Datos: < IPv4Address o IPv6Address>

<DNS1><DNS2><DNS3><un OID EKU personalizado>El OID de EKU personalizado debe configurarse con el formato de prefijo "EKU:", como se muestra en el siguiente:

EKU:<OID de EKU> El registro puede tener más de un nombre de registro:

-

Nombre del Registro: puede ser cualquier nombre (por ejemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address o IPv6Address> <DNS4> <DNS5> <DNS6> <OID EKU personalizado>

Cada entrada no puede tener más de 10 nombres DNS y solo un EKU personalizado especificado. El número máximo de nombres DNS configurados por entrada es 10. Nota Si el tamaño de la entrada supera los 16.384 caracteres, esa entrada se omitirá. Esto incluye el tamaño de la dirección IP y el tamaño de EKU. Solo se puede considerar un EKU por destino de túnel (por ejemplo, por IP). La búsqueda es iterativa. Si hay más de una entrada "IP" configurada, se considerará la primera EKU configurada para esa entrada de dirección IP para la validación. El número máximo de túneles que se pueden configurar en la ruta del Registro es 1024. Notas

-

Se deben configurar los valores "IP". Los administradores pueden configurar DNS o EKU según sus necesidades.

-

Si solo está configurado EKU, validamos el EKU que está presente en el certificado de punto y habilitamos o desautoramos la autenticación en función del resultado de validación.

-

Si solo está configurado el nombre DNS, validamos solo el subjectAltName presente en el certificado y habilitamos o desautoramos la autenticación en función del resultado de validación.

-

Si EKU y DNS están configurados, solo validamos EKU y habilitamos o desautoramos la autenticación en función de la validación.

-

Enfoque DNS:

-

Puede especificar cualquier cadena en el campo Nombre.

-

Si el servidor tiene una dirección IPv6, puede especificar la misma dirección IPv6 en lugar de la dirección IPv4.

Enfoque EKU:

4.4: Configuración del Registro en Windows XP y Windows Server 2003

Las validaciones solo se habilitarán cuando se configuren las claves del Registro. Nota Las validaciones se forzarán incluso si las claves del Registro no tienen ningún valor o datos.

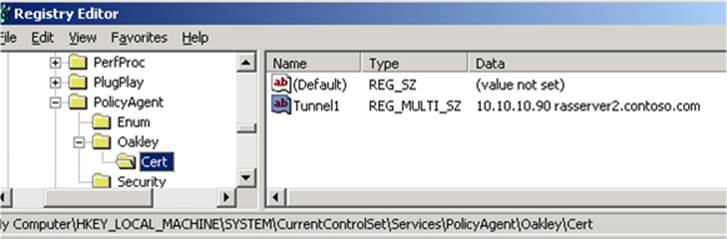

4.4.1: Autenticación de certificación con Oakley

-

Clave del Registro: HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent\Oakley\Cert

-

Nombre del Registro: puede ser cualquier nombre (por ejemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address> <DNS1> <DNS2> <DNS3> <los separadores de datos de EKU OID>personalizados pueden ser "espacio" o "pestaña" o "nueva línea". Por ejemplo, los datos también se pueden configurar de la siguiente manera: Datos: < IPv4Address>

<DNS1><DNS2><DNS3><un OID EKU personalizado>El OID de EKU personalizado debe configurarse con el formato de prefijo "EKU:", como se muestra en el siguiente:

EKU:<OID de EKU> El registro puede tener más de un nombre de registro:

-

Nombre del Registro: puede ser cualquier nombre (por ejemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address> <DNS4> <DNS5> <DNS6> <OID EKU personalizado>

La dirección IP es la dirección del destino del túnel y debe ser la primera cadena de la entrada. Cada entrada no puede tener más de 10 nombres DNS y solo un EKU personalizado especificado. El número máximo de nombres DNS configurados por entrada es 10.Nota Si el tamaño de la entrada supera los 16.384 caracteres, esa entrada se omitirá. Esto incluye el tamaño de la dirección IP y el tamaño de EKU. Solo se puede considerar una EKU por un destino de túnel (por ejemplo, por IP). La búsqueda es iterativa. Si hay más de una entrada "IP" configurada, se considerará la primera EKU configurada para esa entrada de dirección IP para la validación. El número máximo de túneles que se pueden configurar en la ruta del Registro es 1024. Notas

-

Se deben configurar los valores "IP". Los administradores pueden configurar DNS o EKU según sus necesidades.

-

Si solo se configura EKU, validamos la EKU presente en el certificado del mismo nivel y permitimos o desautoramos la autenticación en función del resultado de validación.

-

Si solo está configurado el nombre DNS, validamos solo el subjectAltName presente en el certificado y permitimos o desautoramos la autenticación en función del resultado de validación.

-

Si ambos están configurados, validamos solo EKU y permitimos o desautoramos la autenticación en función de la validación.

Enfoque DNS:

-

Puede especificar cualquier cadena en el campo Nombre.

-

Si el servidor tiene una dirección IPv6, puede especificar la misma dirección IPv6 en lugar de la dirección IPv4.

Enfoque EKU:

4.5: Windows 8 y Windows 8.1

Las validaciones solo se habilitarán si la clave del Registro está configurada. Tenga en cuenta que las comprobaciones se aplicarán simplemente agregando la clave incluso sin ningún valor de registro o datos.

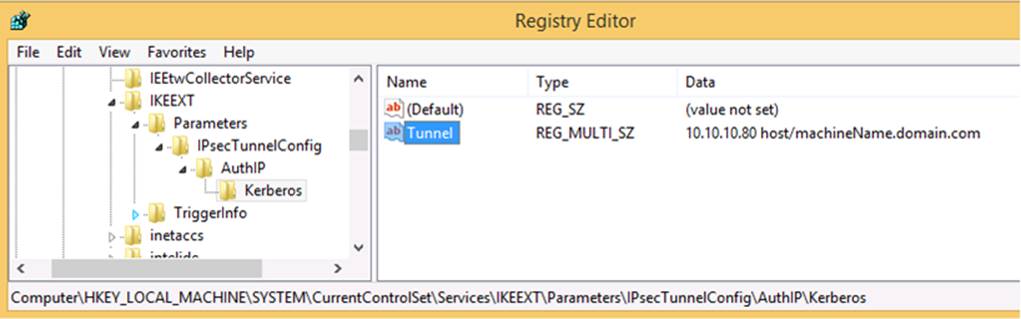

4.5.1: Autenticación de KerbProxy mediante AuthIP:

-

Clave del Registro: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\AuthIP\kerberos

-

Nombre del Registro: puede ser cualquier cadena (por ejemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address o IPv6Address> <SPN1> <SPN2> <SPN3>Los separadores de datos pueden ser "espacio" o "pestaña" o "nueva línea". Por ejemplo, los datos también se pueden configurar de la siguiente manera: Datos: < IPv4Address o IPv6Address>

<SPN1><SPN2><SPN3>El registro puede tener más de un nombre de registro:

-

Nombre del Registro: puede ser cualquier cadena (por ejemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Datos: <IPv4Address o IPv6Address> <SPN4> <SPN5> <SPN6>

La dirección IP es la dirección del destino del túnel y debe ser la primera cadena de la entrada. El número máximo de SPN configurados por entrada es 10.Nota Si el tamaño de la entrada (incluido el tamaño de la dirección IP) supera los 16.384 caracteres, esa entrada se omitirá. El número máximo de túneles que se pueden configurar en la ruta del Registro es 1024.Enfoque SPN:

-

Puede especificar cualquier cadena en el campo Nombre.

-

Si el servidor tiene una dirección IPv6, puede especificar la misma dirección IPv6 en lugar de la dirección IPv4.

5: Solución de problemas

Si se producen errores de conexión IPsec, siga estos pasos para solucionar el problema:

-

Asegúrese de que la configuración correcta se realiza como se describe en las secciones anteriores.

-

Examine los registros de eventos para determinar si el error se produce en el iniciador o en el respondedor.

-

En Windows 8 versiones posteriores y posteriores, no hay cambios en el lado del respondedor. Por lo tanto, el error solo puede ser del iniciador. Si se produce un error, los seguimientos de IKE mostrarán un mensaje similar al siguiente en el registro:

AuthIP peer SPN no coincide con SPN configurado

-

En Windows versiones anteriores y 7, el error se puede generar desde el iniciador o el respondedor.

Si hay errores del lado del iniciador, se registrarán los siguientes eventos.

|

Caso de error |

Iniciador |

Respondedor |

|---|---|---|

|

IKEv1 |

Error en una negociación del modo principal IPsec. |

Se estableció una asociación de seguridad del modo principal IPsec. El modo extendido no estaba habilitado. Se usó un certificado para la autenticación. |

|

Se ha finalizado una asociación de seguridad del modo principal IPsec. |

||

|

AuthIP |

Error en una negociación del modo principal IPsec. |

Error en una negociación del modo principal IPsec. |

Si hay errores del lado del respondedor, se registran los siguientes eventos:

|

Caso de error |

Iniciador |

Respondedor |

|---|---|---|

|

IKEv1 |

Se estableció una asociación de seguridad del modo principal IPsec. El modo extendido no estaba habilitado. Se usó un certificado para la autenticación |

Se estableció una asociación de seguridad del modo principal IPsec. El modo extendido no estaba habilitado. Se usó un certificado para la autenticación. |

|

Error en una negociación de modo rápido IPsec. |

Se ha finalizado una asociación de seguridad del modo principal IPsec. |

|

|

Se ha finalizado una asociación de seguridad del modo principal IPsec. |

Error en una negociación de modo rápido IPsec. |

|

|

AuthIP |

Error en una negociación del modo principal IPsec. |

Error en una negociación de modo extendido IPsec. Se ha eliminado la asociación de seguridad del modo principal correspondiente. |

|

Error en una negociación de modo extendido IPsec. Se ha eliminado la asociación de seguridad del modo principal correspondiente. |

Seguimientos de IKE

-

Habilite el seguimiento de IKE y reproduzca el problema.

-

Detenga el seguimiento de IKE.

-

Comparta el archivo Ikeext.etl desde C:\windows\system32 al equipo de soporte técnico de Microsoft.

Si hay errores, los seguimientos de IKE mostrarán los siguientes registros. Error debido a EKU:

-

EKU personalizado de certificado de punto no coincide con EKU configurado para AUTHIP

-

EKU personalizado de certificado de punto no coincide con EKU configurado para IKE

Error debido a Cert:

-

El nombre DNS del certificado del mismo nivel de IKE NO coincidió con los nombres DNS configurados

-

AUTHIP peer certificate DNS Name did NOT match with configured DNS names

Windows XP y Windows Server 2003

Los registros de Oakley ayudan a identificar la causa de errores relacionados con IPsec. Para habilitar el registro IPsec, en un símbolo del sistema, escriba el siguiente comando y, después, presione Entrar:

Netsh IPsec dynamic set config ikelogging 1Then, para reproducir el caso de error, escriba el comando siguiente:

Netsh IPsec dynamic set config ikelogging 0El registro de Oakley se genera en la carpeta siguiente:

C:\winodws\DebugSi hay errores, los seguimientos de IKE mostrarán los siguientes registros. Error debido a EKU:

-

EKU personalizado de certificado de punto no coincidió con EKU configurado para IKEv1

Error debido a Cert:

-

El nombre DNS del certificado del mismo nivel NO coincide con el nombre DNS configurado para IKEv1

Nota En la información del mensaje que se muestra aquí, "NO coincidió" es un error tipográfico que aparece en el código.

Referencias

Para obtener más información sobre IPsec, vaya a la siguiente página web de Microsoft:

http://technet.microsoft.com/en-us/library/hh831416Para obtener más información sobre CA, vea la página web Guía de implementación avanzada:

http://technet.microsoft.com/en-us/library/hh831436Para obtener más información sobre cómo implementar un único servidor de acceso remoto, vaya a la siguiente página web de implementación de Acceso remoto básico de Microsoft:

http://technet.microsoft.com/en-us/library/hh831520Para obtener más información sobre la VPN de sitio a sitio, vaya a la siguiente página web de la Guía de Laboratorio de pruebas de Microsoft:

INFORMACIÓN DE ARCHIVO

Con la versión en inglés (Estados Unidos) de esta actualización de software, se instalan archivos que cuentan con los atributos que se incluyen en las siguientes tablas. Las fechas y horas de estos archivos se expresan de acuerdo con la hora universal coordinada (UTC). Las fechas y horas de estos archivos se muestran en el equipo local en horario local con la configuración actual del horario de verano (DST). Además, las fechas y horas pueden cambiar cuando realiza determinadas operaciones en los archivos.

-

Los archivos que se aplican a un hito (SPn) y a una rama de servicio (QFE, GDR) específicos se muestran en las columnas "Requisito de SP" y "Tipo de servicio".

-

Los tipos de servicio GDR contienen solo las correcciones de amplia distribución para solucionar problemas críticos generalizados. Las ramas de servicio QFE contienen revisiones además de correcciones de amplia distribución.

-

Además de los archivos que se muestran en estas tablas, esta actualización de software también instala un archivo de catálogo de seguridad asociado (KBnúmero.cat) que cuenta con una firma digital de Microsoft.

Para todas las versiones basadas en x86 compatibles de Windows XP

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Oakley.dll |

5.1.2600.6462 |

278,528 |

12-Oct-2013 |

15:56 |

x86 |

Para todas las versiones compatibles basadas en x64 de Windows Server 2003 y Windows XP Professional x64 edition

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

Requisito de Service Pack |

Rama de servicio |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

407,040 |

13-Oct-2013 |

05:37 |

x64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13-Oct-2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

Para todas las versiones basadas en x86 compatibles de Windows Server 2003

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

361,472 |

12-Oct-2013 |

15:57 |

x86 |

Para todas las versiones basadas en IA-64 compatibles de Windows Server 2003

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

Requisito de Service Pack |

Rama de servicio |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

565,760 |

13-Oct-2013 |

05:37 |

IA-64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13-Oct-2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

-

Los archivos que se aplican a un producto, hito (SPn)específico y rama de servicio (LDR, GDR) se pueden identificar examinando los números de versión de archivo como se muestra en la tabla siguiente:

Versión

Producto

Hito

Tipo de servicio

6.0.6002. 18xxx

Windows Vista SP2 y Windows Server 2008 SP2

SP2

GDR

6.0.6002. 23xxx

Windows Vista SP2 y Windows Server 2008 SP2

SP2

LDR

-

Las ramas de servicio GDR contienen solo correcciones de amplia distribución para solucionar problemas críticos extendidos. Los tipos de servicio LDR contienen revisiones, además de las correcciones de amplia distribución.

Nota Los archivos MANIFEST (.manifest) y MUM (.mum) instalados no aparecen en la lista.

Para todas las versiones basadas en x86 compatibles de Windows Vista y Windows Server 2008

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

334,848 |

11-Abr-2009 |

06:28 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

99,816 |

11-Abr-2009 |

06:32 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Oct-2013 |

02:07 |

x86 |

|

Ikeext.dll |

6.0.6002.18960 |

444,928 |

11-Oct-2013 |

02:08 |

x86 |

|

Wfp.mof |

No aplicable |

814 |

05-Ene-2008 |

1,129 |

No aplicable |

|

Wfp.tmf |

No aplicable |

218,228 |

11-Oct-2013 |

00:39 |

No aplicable |

|

Bfe.dll |

6.0.6002.23243 |

334,848 |

12-Oct-2013 |

02:52 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

98,240 |

12-Oct-2013 |

03:24 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12-Oct-2013 |

02:53 |

x86 |

|

Ikeext.dll |

6.0.6002.23243 |

446,464 |

12-Oct-2013 |

02:53 |

x86 |

|

Wfp.mof |

No aplicable |

814 |

09-Sep-2011 |

11:41 |

No aplicable |

|

Wfp.tmf |

No aplicable |

218,580 |

12-Oct-2013 |

01:42 |

No aplicable |

Para todas las versiones basadas en x64 compatibles de Windows Vista y Windows Server 2008

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

458,240 |

11-Abr-2009 |

07:11 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

166,888 |

11-Abr-2009 |

07:15 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

781,824 |

11-Oct-2013 |

04:23 |

x64 |

|

Ikeext.dll |

6.0.6002.18960 |

462,848 |

11-Oct-2013 |

04:23 |

x64 |

|

Wfp.mof |

No aplicable |

814 |

05-Ene-2008 |

1,129 |

No aplicable |

|

Wfp.tmf |

No aplicable |

217,074 |

11-Oct-2013 |

02:29 |

No aplicable |

|

Bfe.dll |

6.0.6002.23243 |

458,240 |

12-Oct-2013 |

03:19 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

165,312 |

12-Oct-2013 |

03:51 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

781,824 |

12-Oct-2013 |

03:20 |

x64 |

|

Ikeext.dll |

6.0.6002.23243 |

464,384 |

12-Oct-2013 |

03:20 |

x64 |

|

Wfp.mof |

No aplicable |

814 |

15-Nov-2011 |

1,519 |

No aplicable |

|

Wfp.tmf |

No aplicable |

217,466 |

12-Oct-2013 |

02:11 |

No aplicable |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Oct-2013 |

02:07 |

x86 |

|

Wfp.mof |

No aplicable |

814 |

26-Sep-2013 |

12:46 |

No aplicable |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12-Oct-2013 |

02:53 |

x86 |

|

Wfp.mof |

No aplicable |

814 |

09-Sep-2011 |

11:41 |

No aplicable |

Para todas las versiones basadas en IA-64 compatibles de Windows Server 2008

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

781,312 |

11-Abr-2009 |

06:59 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

262,632 |

11-Abr-2009 |

07:03 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

1,124,352 |

11-Oct-2013 |

03:43 |

IA-64 |

|

Ikeext.dll |

6.0.6002.18960 |

944,128 |

11-Oct-2013 |

03:43 |

IA-64 |

|

Wfp.mof |

No aplicable |

814 |

03-Ene-2008 |

18:54 |

No aplicable |

|

Wfp.tmf |

No aplicable |

217,254 |

11-Oct-2013 |

02:05 |

No aplicable |

|

Bfe.dll |

6.0.6002.23243 |

781,312 |

12-Oct-2013 |

02:17 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

261,056 |

12-Oct-2013 |

02:52 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

1,124,352 |

12-Oct-2013 |

02:18 |

IA-64 |

|

Ikeext.dll |

6.0.6002.23243 |

946,688 |

12-Oct-2013 |

02:18 |

IA-64 |

|

Wfp.mof |

No aplicable |

814 |

15-Mar-2011 |

05:52 |

No aplicable |

|

Wfp.tmf |

No aplicable |

217,516 |

12-Oct-2013 |

01:24 |

No aplicable |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Oct-2013 |

02:07 |

x86 |

|

Wfp.mof |

No aplicable |

814 |

26-Sep-2013 |

12:46 |

No aplicable |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12-Oct-2013 |

02:53 |

x86 |

|

Wfp.mof |

No aplicable |

814 |

09-Sep-2011 |

11:41 |

No aplicable |

-

Los archivos que se aplican a un producto, hito (RTM, SPn)y rama de servicio (LDR, GDR) específicos se pueden identificar examinando los números de versión de archivo como se muestra en la tabla siguiente:

Versión

Producto

Hito

Tipo de servicio

6.1.7601. 18xxx

Windows 7 y Windows Server 2008 R2

SP1

GDR

6.1.7601. 22xxx

Windows 7 y Windows Server 2008 R2

SP1

LDR

-

Las ramas de servicio GDR contienen solo correcciones de amplia distribución para solucionar problemas críticos extendidos. Los tipos de servicio LDR contienen revisiones, además de las correcciones de amplia distribución.

Nota Los archivos MANIFEST (.manifest) y MUM (.mum) instalados no aparecen en la lista.

Para todas las versiones basadas en x86 compatibles de Windows 7

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

494,592 |

20-Nov-2010 |

12:18 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12-Oct-2013 |

02:01 |

x86 |

|

Ikeext.dll |

6.1.7601.18283 |

679,424 |

12-Oct-2013 |

02:01 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,028 |

12-Oct-2013 |

02:33 |

No aplicable |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12-Oct-2013 |

02:03 |

x86 |

|

Wfp.mof |

No aplicable |

822 |

10-Jun-2009 |

2,132 |

No aplicable |

|

Bfe.dll |

6.1.7601.22479 |

496,128 |

12-Oct-2013 |

01:55 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12-Oct-2013 |

01:56 |

x86 |

|

Ikeext.dll |

6.1.7601.22479 |

681,472 |

12-Oct-2013 |

01:56 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,028 |

12-Oct-2013 |

02:21 |

No aplicable |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12-Oct-2013 |

01:57 |

x86 |

|

Wfp.mof |

No aplicable |

822 |

10-Jun-2009 |

2,132 |

No aplicable |

Para todas las versiones basadas en x64 compatibles de Windows 7 y Windows Server 2008 R2

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

705,024 |

20-Nov-2010 |

13:25 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

324,096 |

12-Oct-2013 |

02:29 |

x64 |

|

Ikeext.dll |

6.1.7601.18283 |

859,648 |

12-Oct-2013 |

02:29 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,028 |

12-Oct-2013 |

03:06 |

No aplicable |

|

Nshwfp.dll |

6.1.7601.18283 |

830,464 |

12-Oct-2013 |

02:30 |

x64 |

|

Wfp.mof |

No aplicable |

822 |

10-Jun-2009 |

20:51 |

No aplicable |

|

Bfe.dll |

6.1.7601.22479 |

706,560 |

12-Oct-2013 |

02:23 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

324,096 |

12-Oct-2013 |

2:24 |

x64 |

|

Ikeext.dll |

6.1.7601.22479 |

861,184 |

12-Oct-2013 |

2:24 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,028 |

12-Oct-2013 |

02:49 |

No aplicable |

|

Nshwfp.dll |

6.1.7601.22479 |

832,000 |

12-Oct-2013 |

2:25 |

x64 |

|

Wfp.mof |

No aplicable |

822 |

10-Jun-2009 |

20:51 |

No aplicable |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12-Oct-2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12-Oct-2013 |

02:03 |

x86 |

|

Wfp.mof |

No aplicable |

822 |

04-Jul-2013 |

12:21 |

No aplicable |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12-Oct-2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12-Oct-2013 |

01:57 |

x86 |

|

Wfp.mof |

No aplicable |

822 |

09-Jul-2013 |

06:28 |

No aplicable |

Para todas las versiones basadas en IA-64 compatibles de Windows Server 2008 R2

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

1,071,616 |

20-Nov-2010 |

10:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

566,272 |

12-Oct-2013 |

01:34 |

IA-64 |

|

Ikeext.dll |

6.1.7601.18283 |

1,500,160 |

12-Oct-2013 |

01:34 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,028 |

12-Oct-2013 |

1:59 |

No aplicable |

|

Nshwfp.dll |

6.1.7601.18283 |

1,112,064 |

12-Oct-2013 |

01:36 |

IA-64 |

|

Wfp.mof |

No aplicable |

822 |

10-Jun-2009 |

20:57 |

No aplicable |

|

Bfe.dll |

6.1.7601.22479 |

1,074,176 |

12-Oct-2013 |

01:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

566,272 |

12-Oct-2013 |

01:24 |

IA-64 |

|

Ikeext.dll |

6.1.7601.22479 |

1,503,744 |

12-Oct-2013 |

01:24 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,028 |

12-Oct-2013 |

01:44 |

No aplicable |

|

Nshwfp.dll |

6.1.7601.22479 |

1,113,600 |

12-Oct-2013 |

01:25 |

IA-64 |

|

Wfp.mof |

No aplicable |

822 |

10-Jun-2009 |

20:57 |

No aplicable |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12-Oct-2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12-Oct-2013 |

02:03 |

x86 |

|

Wfp.mof |

No aplicable |

822 |

04-Jul-2013 |

12:21 |

No aplicable |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12-Oct-2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12-Oct-2013 |

01:57 |

x86 |

|

Wfp.mof |

No aplicable |

822 |

09-Jul-2013 |

06:28 |

No aplicable |

-

Los archivos que se aplican a un producto, hito (RTM,SPn)y rama de servicio (LDR, GDR) específicos se pueden identificar examinando los números de versión de archivo como se muestra en la tabla siguiente:

Versión

Producto

Hito

Tipo de servicio

6.2.920 0.16 xxx

Windows 8 y Windows Server 2012

RTM

GDR

6.2.920 0.20 xxx

Windows 8 y Windows Server 2012

RTM

LDR

-

Las ramas de servicio GDR contienen solo correcciones de amplia distribución para solucionar problemas críticos extendidos. Los tipos de servicio LDR contienen revisiones, además de las correcciones de amplia distribución.

Nota Los archivos MANIFEST (.manifest) y MUM (.mum) instalados no aparecen en la lista.

Para todas las versiones basadas en x86 compatibles de Windows 8

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10-Oct-2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10-Oct-2013 |

09:29 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10-Oct-2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27-Nov-2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10-Oct-2013 |

22:30 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Oct-2013 |

22:30 |

x86 |

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10-Oct-2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10-Oct-2013 |

09:29 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

2,920 |

10-Oct-2013 |

10:06 |

No aplicable |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Wfplwfs.sys |

6.2.9200.16734 |

38,744 |

10-Oct-2013 |

10:07 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10-Oct-2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27-Nov-2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10-Oct-2013 |

22:30 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

2,920 |

10-Oct-2013 |

23:31 |

No aplicable |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Oct-2013 |

22:30 |

x86 |

|

Wfplwfs.sys |

6.2.9200.20842 |

38,744 |

10-Oct-2013 |

23:37 |

x86 |

Para todas las versiones compatibles de Windows 8 y Windows Server 2012 basadas en x64

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10-Oct-2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10-Jun-2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10-Oct-2013 |

09:21 |

x64 |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10-Jun-2013 |

19:16 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10-Oct-2013 |

1:22:26 a.m. |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27-Nov-2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10-Oct-2013 |

1:22:26 a.m. |

x64 |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10-Oct-2013 |

1:22:26 a.m. |

x64 |

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10-Oct-2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10-Jun-2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10-Oct-2013 |

09:21 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

2,920 |

10-Oct-2013 |

1,150 |

No aplicable |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10-Jun-2013 |

19:16 |

x64 |

|

Wfplwfs.sys |

6.2.9200.16734 |

96,600 |

10-Oct-2013 |

1,153 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10-Oct-2013 |

1:22:26 a.m. |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27-Nov-2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10-Oct-2013 |

1:22:26 a.m. |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

2,920 |

11-Oct-2013 |

00:50 |

No aplicable |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10-Oct-2013 |

1:22:26 a.m. |

x64 |

|

Wfplwfs.sys |

6.2.9200.20842 |

96,600 |

11-Oct-2013 |

00:54 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27-Nov-2012 |

04:22 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Oct-2013 |

22:30 |

x86 |

Para todas las versiones basadas en x86 compatibles de Windows 8.1

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12-Oct-2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22-ago-2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12-Oct-2013 |

21:02 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22-ago-2013 |

02:19 |

x86 |

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12-Oct-2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22-ago-2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12-Oct-2013 |

21:02 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,059 |

13-Oct-2013 |

00:27 |

No aplicable |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22-ago-2013 |

02:19 |

x86 |

|

Wfplwfs.sys |

6.3.9600.16427 |

69,464 |

13-Oct-2013 |

00:45 |

x86 |

Para todas las versiones basadas en x64 compatibles de Windows 8.1 y Windows Server 2012 R2

|

Nombre de archivo |

Versión del archivo |

Tamaño de archivo |

Fecha |

Time |

Platform |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12-Oct-2013 |

2,148 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22-ago-2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12-Oct-2013 |

21:34 |

x64 |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22-ago-2013 |

09:11 |

x64 |

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12-Oct-2013 |

2,148 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22-ago-2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12-Oct-2013 |

21:34 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

No aplicable |

3,059 |

13-Oct-2013 |

02:41 |

No aplicable |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22-ago-2013 |

09:11 |

x64 |

|

Wfplwfs.sys |

6.3.9600.16427 |

136,536 |

13-Oct-2013 |

02:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22-ago-2013 |

02:40 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22-ago-2013 |

02:19 |

x86 |

|

Nombre de archivo |

Hash SHA1 |

Hash SHA256 |

|---|---|---|

|

Windows6.0-KB2862152-ia64.msu |

80EE12A2E51477C621392A0665BC837CFF8FC29B |

55D9566C4062721EA0B8C9B02B2DE1FC5A48B6216338012BA7C3E15C9F78EC4A |

|

Windows6.0-KB2862152-x64.msu |

E24C86C21DDD00ADA6B49EE1C2A037F9D2CBD8EF |

5C2D595720F98D351400593A562DBD5812AAAADE31E7B92E8B2493771AF8EDD3 |

|

Windows6.0-KB2862152-x86.msu |

C062CCF8CCCB24411D223934451EB25323C5B9BC |

1EE3C6408CC3EE8CACA8CA0C9A23089AE8F4461FFB277414F9EFC0E61B2A30B5 |

|

Windows6.1-KB2862152-ia64.msu |

61E5FC414F88C1B15FB27AB905AB67652B188FF2 |

C76E6DBBF345D2CA602AA4DCA83C780A7DF12D13F7570FDF57A605D81C33173F |

|

Windows6.1-KB2862152-x64.msu |

72BBAF8697440A998DF17DB09A69B24D96C4FE07 |

7764527EA105A36339EAF0DD09B45DE8EEB3EF68B4E09B69104FD63040C97365 |

|

Windows6.1-KB2862152-x86.msu |

EAC008F3D7E22B10E646D969656C48C25FADC6B4 |

64E90C46DC94A68DC5B2DA9AEB426EB07E660F5D32AB85A6111103F15E115F47 |

|

Windows8-RT-KB2862152-x64.msu |

717A29A94CFCCE8F663E555075CDE12E2A7A836D |

A1EC074D8B1576CC3F7E5847451EA13E9D189ABFF1B0C05100522C579580345E |

|

Windows8-RT-KB2862152-x86.msu |

B762EE6FDB2CE341546C3A93C919CD5A482A99A9 |

CC2B0CEFEEFAAEC76966530C38B88281F4DEE46223DE7348E2C258DAB06E6C2E |

|

Windows8.1-KB2862152-x64.msu |

EC8DF98AE6D52A827266403A267F708A9CDE9B38 |

26068674EFEE40DA6B682429FD8876DE75405A83FE3A3689711884188FB3B3AE |

|

Windows8.1-KB2862152-x86.msu |

63D555F539C3D80AF8C4CE23179A9DE447810502 |

0FB82BB48506DE4883E4DCF518E7745AEBF56B47DD9F314563B7B8EA49B24155 |

|

WindowsServer2003-KB2862152-ia64-DEU.exe |

5BD38A43C1E04B8CDF94DF9F4B7C58F6B93B4C27 |

4004B7BACEFF854FD4E8FD72B7BCD5A07AD29A3B3979CAF738C41117487B557D |

|

WindowsServer2003-KB2862152-ia64-ENU.exe |

CC67EC663C2C933B2781436EA37F6BE2AEADD4C1 |

86A30C9F2DB197C099EE5BDB95CA7B7121D87D94A8AB3ADEAEAB64E099BAD7C9 |

|

WindowsServer2003-KB2862152-ia64-FRA.exe |

FD8AF00F493485D70C94E1113DB955F2F67744444 |

58E4A5925C0A400BC3FCA664DC0E60FC930FFB54CD7879D4E0620A5DC3ADD996 |

|

WindowsServer2003-KB2862152-ia64-JPN.exe |

BC417216D77EABAED92C54C1828C09A8F1EE266A |

7122AF3D47607C5A6E7BADB8A0A740714FB908975074C7D64B6E0F9C23CA6141 |

|

WindowsServer2003-KB2862152-x86-CHS.exe |

7E8BBBA255E7DC0BE62AE188A40A8F004FCB5E4F |

4DFA6A4E6CF86DC4BA1EA0F10204F8275EB61F28B2BF5D5AC58F314760614272 |

|

WindowsServer2003-KB2862152-x86-CHT.exe |

C3707B843C2914F02FF728691B7489460557328B |

7B4829AE8CA47CF789FC3C084291B30D99D24497C5223AAD2968DCE0E7A2A214 |

|

WindowsServer2003-KB2862152-x86-CSY.exe |

17B5A8D82581E04B3DC8359A55A0775E53BAF1A6 |

5049340582FB9E145B2B3104B1066984AEBB1EE352064F1D7C9C6BDA073D2097 |

|

WindowsServer2003-KB2862152-x86-DEU.exe |

A75DC6744A60D8CADB39D1D9963FAC7B608CAA89 |

982A7F6DF2067AA891E6890D0119CD1D5CA2FCB6238CF341D47293B80B7A3EBA |

|

WindowsServer2003-KB2862152-x86-ENU.exe |

8D96F688B35EFA32EEC1B05C92A8422D304E972D |

5192DD6E6C38C635AFF68A926C60FFF1FDC1433982E5C0FFFAEE5C3EDD9C6F2C |

|

WindowsServer2003-KB2862152-x86-ESN.exe |

37DCEF5107C1C157B738FED12CAC921100EEFF6F |

63D2CDD7D92FEAD9F72D0BEC29B5B4B25626B814BAEF517AF3B9B9252993B1E2 |

|

WindowsServer2003-KB2862152-x86-FRA.exe |

60BB2ECB93869D41E432901ADB1D3ED4B71CD700 |

0E37AB5EE438261F8B2B623180BE12B05AD13ECA4F7D246D6EBC90110E2EF179 |

|

WindowsServer2003-KB2862152-x86-HUN.exe |

0EEEB1F90C9BBDBC12368029DD5DCBC94A9499E8 |

ACE72D7C2CF26E99044BF7B19CBBC25067BAA7B5972C656C1AB0256DD43B877E |

|

WindowsServer2003-KB2862152-x86-ITA.exe |

DC2AB04A66B46AA9F97B817924007E9FCD5EB306 |

F032AE531AF7C4B9B03DB92F4470D37E4F9A078EFAEE7DB8C2DE7C3AEB54A7F5 |

|

WindowsServer2003-KB2862152-x86-JPN.exe |

1FBBBEC7AB9B764D439213E5ACD7278F6114792F |

42F8DB54F37DD659221168226CDBADE0F1614FB7FF06DB3C037667EF4661DDB8 |

|

WindowsServer2003-KB2862152-x86-KOR.exe |

B7CBCEA8AFCE0A77273B5264B0E90EE57BEA8423 |

E24C14DB1809D6E7A9AE7D2BF52E84B591B7332D3F073D6272CACF2434573ADB |

|

WindowsServer2003-KB2862152-x86-NLD.exe |

799BE730609FE5D4CDB56F46A1F4520F50183A9E |

4FD53C68F54668FE0FE0CCE9F51DA1EFFF36E6050C5CBBD42E94C3453C036C54BAF |

|

WindowsServer2003-KB2862152-x86-PLK.exe |

B5160A3964D9DD776E6DD659B47593270FA4D79D |

4E5C3C8B9859BFA8F83CBA2D7042A956CA8A69AFFF123E09899D16312FCA6D12 |

|

WindowsServer2003-KB2862152-x86-PTB.exe |

83CCFE642630C0054105D0441FEA09204DEA86CE |

4156FF7C97627C42A95871F1D866ECF36C6146A38804BE71C2C93EF082052DE |

|

WindowsServer2003-KB2862152-x86-PTG.exe |

B7D66DB2EF501D9DF68ECE685D095EABE4CDE276 |

8E88E57841BF640E5382E0808DEEA5F9FCFBD91CC0C502D071969A6BCAE4C7FB |

|

WindowsServer2003-KB2862152-x86-RUS.exe |

B982BCC1C5D1C0AF67794055429223C7D134E7D |

E7D524899F14DD4739C48056468D66C8C59DBD6BF629942060AECF3397307F72 |

|

WindowsServer2003-KB2862152-x86-SVE.exe |

4EF34DE5D662004089E77A23F162A47359E5BFFA |

6C779C1F31C7B2587D4B097998B1C28D63FDAB19DF5AF9E6263A1F49E15FBFFE |

|

WindowsServer2003-KB2862152-x86-TRK.exe |

5506F386C876A0BDB71D722BE785CC9C4B6DBB48 |

8443ADF3249DBD3C8A1C0939B4DFC717EE94B9DD609CAAD40317992EA33E6006 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHS.exe |

D15894E4D38D740F1F6D40EF14D1E2CB663D3740 |

9AD8CA4C5AD11E261E1726009182FF9D256FF37C17F5CA296AFE28859D5B6E5E |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHT.exe |

E69F9455BA88CCF1F579118C0DA787A3AB66DE43 |

47FB6E9D05D63C7984E745B7709E11E27D595BA385FF667EB31DD5922F9581AAA |

|

WindowsServer2003.WindowsXP-KB2862152-x64-DEU.exe |

E6F17C263EB3824534D3A23187C51382393A9111 |

A09D50A344E7ECF3010C0B5530EB36C74FCE039985E9950A67FA1B971B31E5A0 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ENU.exe |

D97C7E8E60E51CEB4C10F40CD0163DFCC0FA0E13 |

13BCFE30002F3AD0280D14287B22FBF830297EF839A93C6E539EBB19814073F5 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ESN.exe |

EEA452A980769A5B00D163EE7390B11579345E4A |

EF97F201F03D7CA58FF4B9C84B1F301DBAA750EA39BD55207BD3F2A7F97258DDD |

|

WindowsServer2003.WindowsXP-KB2862152-x64-FRA.exe |

6E6B16D63B5CA7D55CE90A4569EF9BB486FBE2E8 |

5F44490CA1A9349C879E8BFC0CF01A7BAC0A296125ED9762FAACF0218F84CEEE |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ITA.exe |

4C0A6CF4A7B836918B139EA4947702CDB203F29C |

91CE056ACFF2C1022BFCD7A52850EF1C2341718207BDBAD8FEDAB17A48978D |

|

WindowsServer2003.WindowsXP-KB2862152-x64-JPN.exe |

F3CD39130480F41AB23B09848A4A75BE1598B9F2 |

D8FEECC1A21175819FF43C008A9CC2111E94CBE5B2D7D20C82645AFAEC10FA39 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-KOR.exe |

6AF20E71CF92A1D968E4D59894FFF9BF267361FB |

220642EFC5483967286C554D6E39B3929650100ED0C6AAC3BB0F69739129F950 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-PTB.exe |

CBB061A4942A123BC69DA4AA57F5D0AB1B49E365 |

C502413E7680C55E82F2D9A7D1B8EA8958D7967A758FFABD18C38806BA271360 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-RUS.exe |

E0FA5FB8342E2ED7C74762ED70AC69744BB77ED8 |

9F2A281001193FEFE1F70B776E62553971CCBB1219B605800526C48AB66955CF |

|

WindowsXP-KB2862152-x86-ARA.exe |

08C5CAA13FC12FF96BE70EB407EDB46E53631B02 |

8D0826034D9A7B390BF54E25A0F54CB7C29A9335C201FD5F7334899B5E159048 |

|

WindowsXP-KB2862152-x86-CHS.exe |

44115DD4A313FE9FE60C718F9C5EA351B134810E |

B93335E701871D7308B212556AE62CA68164931662CAAEEBA3F6FA8A2FC1792D |

|

WindowsXP-KB2862152-x86-CHT.exe |

2C50E771B0E2AFC7970BF6C50122C3C52563F79C |

D27B6B2A20FF1273BB4A145B69F88A4AC57E6118D2DF5C0068ECF348840808FB |

|

WindowsXP-KB2862152-x86-CSY.exe |

BD3DF5F3DD9711701926652FCBBB8F7BCEECC20B |

311FFDB7C7FDD1BD9A9A4347F29B2ED4322248F9938C48598E175E1B2E932DEF |

|

WindowsXP-KB2862152-x86-DAN.exe |

D862174B345C67E95F9A8BE9E32B0EE42375231D |

7687F536680D58036F3A154C695C0DADE51A1A459757005397B0B2C08E2B1A6B |

|

WindowsXP-KB2862152-x86-DEU.exe |

EC84928C2543F65D5EFB65FECF26C714AA85CF4F |

E884909D9E9B884E364BD3EACC7C93436FF586398C43D0F7E0E457D140C737FB |

|

WindowsXP-KB2862152-x86-ELL.exe |

53F4E15D7E65B9973DF6C95F1BEFD95579EEAF09 |

C467E34B2F5FACB6C3B81CBDF63036DCB53933162193F6F32F0D2D0A8F4831F8 |

|

WindowsXP-KB2862152-x86-ENU.exe |

0457906284FF7FD706D77A69AC337CE7F65C7919 |

0CC60947AFACBA9D8DF0BB3E7D6A6FA4E51C67AFCAE87082E2956B1534E05F9E |

|

WindowsXP-KB2862152-x86-ESN.exe |

6FC07F443C1C20F9DBABBDEF941FE7EA867493CA |

092BD98A6D86FCBD5B2F80C9533B54B1EBC07A6752A1D8751369BA410FB52ED6 |

|

WindowsXP-KB2862152-x86-FIN.exe |

547B01212FBC27DEE724EC2DC38DE50F919094A1 |

23620EFC04CF1695E9E3C9B0F8E023A22053088386EF49186F98156171861D43 |

|

WindowsXP-KB2862152-x86-FRA.exe |

D0F53AAD13B2B0A79762801D134E7E40D805F105 |

38718267E7C8090E8C407B2E68F3F6CA7205FCC8246F521E653DA984512909D |

|

WindowsXP-KB2862152-x86-HEB.exe |

8E965464A33CBF7FDD07B152E39843445B5D9B37 |

ADDC0E3FD19E02559EE684339B0CFDF61F74B812CC7A8DE22360779BB36D9E6C |

|

WindowsXP-KB2862152-x86-HUN.exe |

5600AE08B7CEA40FB83416784E2F39D2C0912D32 |

5590CA39913D20F9F66A364A8CAF55B1627BCFCE84019A471457AAE7243519CE |

|

WindowsXP-KB2862152-x86-ITA.exe |

0320BED1B72A0A93A60323CDF19018190CE6C852 |

103B7DF4D2676793618099A21D1C28E713E51A41F46CD8A6471A21B67FAC58F |

|

WindowsXP-KB2862152-x86-JPN.exe |

E5BFF9F5D16658B02BB69C1B967A3C232604B02F |

6F21CFDFA9EE500970B8712F441682C8539074E7DB85493233448D105B0B1B85 |

|

WindowsXP-KB2862152-x86-KOR.exe |

A30EC90A5C4E9A28FB91505EB50426F0411AD788 |

E44D2458F5899BCC6E992C05AC9F3E25E508A6C9408C0B90723FE6DFCB0F0DC1 |

|

WindowsXP-KB2862152-x86-NLD.exe |

9C7C9B75979D0D6653D31743C1B99DCE50D3FB7 |

4008D539CCB0CFDC7503E5FB1D38BFABCF7ECAE7C1ED1C65926ECE19E3B8A581 |

|

WindowsXP-KB2862152-x86-NOR.exe |

B2C79C2E9A3D4AEC07AC0CA95990109AB23546F0 |

080BE1727CE5D3BDF3D96A20D4D961959E4FB0D2BB82FF3F99DEAB920CCDD42C |

|

WindowsXP-KB2862152-x86-PLK.exe |

337C1A1BA95EDBF09E9406BE80748D1DB80346CF |

C54AD936F9051AABA23906BF9D04EDAE32F3CAB3B2A57EA75B44E12A95500C89 |

|

WindowsXP-KB2862152-x86-PTB.exe |

4C3F4AD1510F0373F0F4E6B73CDDAE9B66392CAB |

C30CA0116215D36D540A4062AFA7C7F45EA956F77CB6B9CA109D2B96628B338C |

|

WindowsXP-KB2862152-x86-PTG.exe |

5927992A54D4AF2429C755CED1050D2447CD15EA |

8AF1670ED2B30CFD201CD250DED392ED7375FD8EB4916F6FAD5CB0BD7A09F38B |

|

WindowsXP-KB2862152-x86-RUS.exe |

69CCC88DDA04A5EAB488D651EFD0FE2BF1C3DE1E |

AAAABC926CECD40D5866207181BAF6BFF7D3D17D51DE8E2B4EDCFD334599F11B |

|

WindowsXP-KB2862152-x86-SVE.exe |

ECAE50464CC4E4711D69DBFCA79FA50CC3C14D27 |

6067587091E45118B8A480C1BC202EB1D4D61FD740B19D38110136F129201E7 |

|

WindowsXP-KB2862152-x86-TRK.exe |

1F11C641C93BF5073C3DA66C03FEC93CAEF3A171 |

7DB972F5221D697263B0DE5CE8A1748D4E9F9B2591951C9A943EDC669B422190 |