Mantenerse protegido con la aplicación Seguridad de Windows

Se aplica a

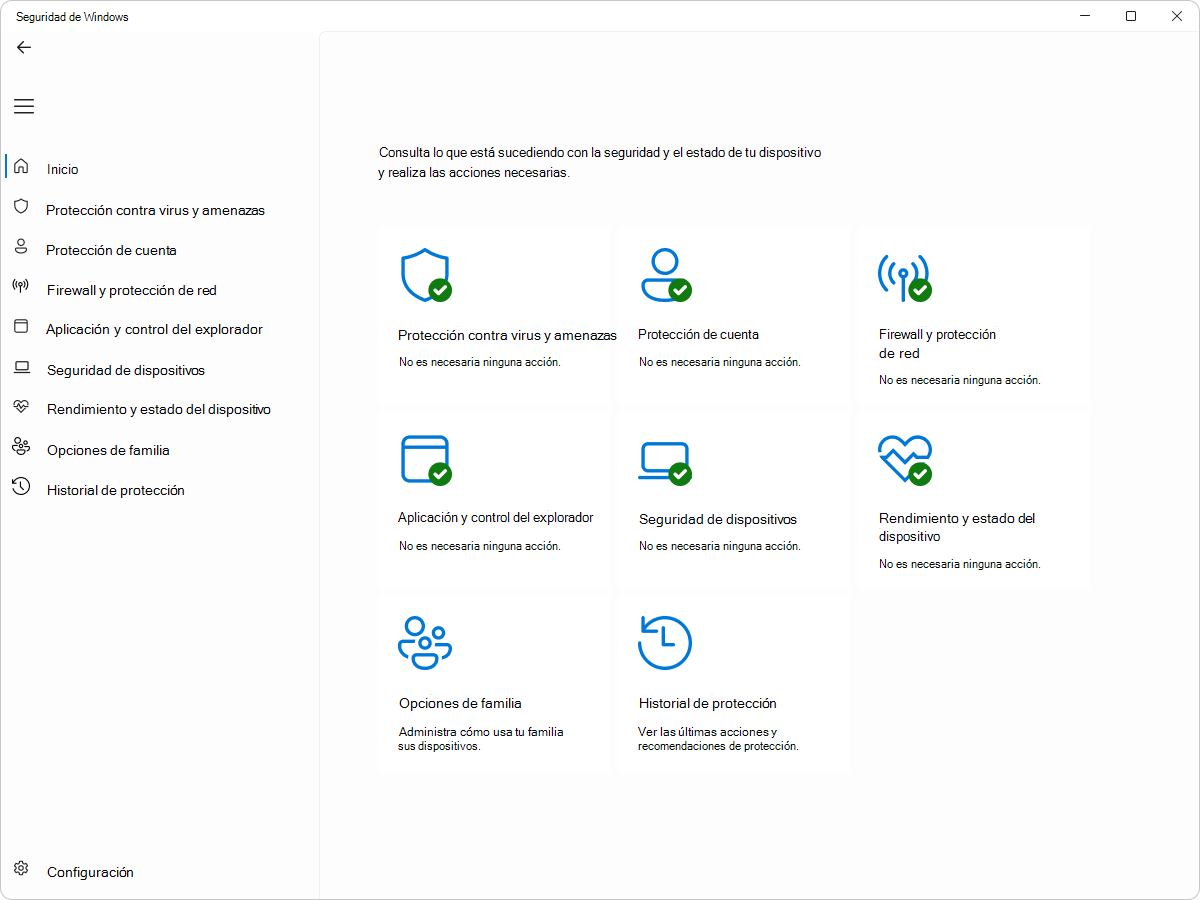

La aplicación Seguridad de Windows es una solución de seguridad completa integrada en Windows, diseñada para proteger tu dispositivo y tus datos de diversas amenazas. Incluye funciones como antivirus Microsoft Defender, firewall de Windows y control de aplicaciones inteligentes, que funcionan de forma conjunta para proporcionar protección en tiempo real contra virus, malware y otras amenazas de seguridad. La aplicación está integrada en Windows, lo que garantiza que el dispositivo esté protegido desde el momento en que lo inicies.

Sugerencia: Si eres suscriptor de Microsoft 365 Familia o Personal, obtendrás Microsoft Defender, nuestro software de seguridad avanzada para Windows, Mac, iOS y Android, como parte de tu suscripción. Más información en Introducción a Microsoft Defender.

Uno de los beneficios clave de la aplicación Seguridad de Windows es su capacidad de proporcionar protección en tiempo real. Microsoft Defender Antivirus analiza continuamente el dispositivo en busca de posibles amenazas y realiza acciones inmediatas para neutralizarlas. Este enfoque proactivo ayuda a prevenir las infecciones de malware y mantiene el dispositivo funcionando sin problemas. Además, la función de firewall supervisa el tráfico de la red entrante y saliente, bloqueando cualquier actividad sospechosa para proteger sus datos y privacidad.

Para abrir laAplicación Seguridad de Windows , búsala en el menú Inicio o usa el siguiente método abreviado:

Tareas comunes

Esta es una breve lista de tareas comunes que puede realizar desde la aplicación Seguridad de Windows. Expanda cada sección para obtener más información:

Si te preocupa un archivo o carpeta específico en el dispositivo local, puedes hacer clic con el botón derecho en el archivo o carpeta en el Explorador de archivos y seleccionar Examinar con Microsoft Defender.

Sugerencia: En Windows 11, es posible que tengas que seleccionar Mostrar más opciones después de hacer clic con el botón derecho para ver la opción de examinar el archivo o carpeta.

Si sospechas que hay malware o un virus en tu dispositivo, debes ejecutar inmediatamente un análisis rápido.

En la aplicación Seguridad de Windows del equipo, selecciona Protección contra amenazas & virus > Examen rápido o usa el siguiente método abreviado:

Si el examen no encuentra ningún problema, pero te sigue preocupando, es posible que quieras comprobar el dispositivo con más detalle.

A veces es posible que necesites dejar de ejecutar brevemente la protección en tiempo real. Mientras la protección en tiempo real esté desactivada, no se analizarán en busca de amenazas los archivos que abras ni los que descargues. Sin embargo, la protección en tiempo real pronto se activará automáticamente para proteger el dispositivo.

En la aplicación Seguridad de Windows del equipo, selecciona Protección contra amenazas & virus > Administrar la configuración o usa el siguiente método abreviado:

Configuración de protección contra amenazas & virus

Puedes activar o desactivar Protección en tiempo real con el botón de alternancia.

Para obtener más información sobre laAplicación Seguridad de Windows y todas sus características, consulta Introducción a la aplicación Seguridad de Windows.