Fecha de publicación original: 9 de septiembre de 2025

KB ID: 5067315

Importante:

-

Se incluyó una mejora en las actualizaciones de Windows publicadas el 28 de octubre de 2025 y posteriores, que refinaba los requisitos de solicitud del Control de cuentas de usuario (UAC) mientras se solucionaba la vulnerabilidad de seguridad CVE-2025-50173. Esta mejora abordó un problema que creaba solicitudes de UAC inesperadas para algunas aplicaciones, como Autodesk AutoCAD.

-

Antes de intentar los pasos de resolución incluidos en este artículo, asegúrate de haber instalado las últimas actualizaciones de Windows y de comprobar si la actualización más reciente resuelve el problema.

|

Cambiar fecha |

Descripción |

|---|---|

|

3/26/2026 |

Pasos de resolución actualizados que implican la clave del Registro SecureRepairAllowlist . |

|

11/24/2025 |

Se ha agregado información sobre las actualizaciones de Windows publicadas el 28 de octubre de 2025 y posteriores que resuelven este problema en algunas aplicaciones, como Autodesk AutoCAD. |

Síntomas

A partir de la actualización de seguridad de Windows de septiembre de 2024, Windows Installer (MSI) comenzó a requerir una solicitud de control de cuentas de usuario (UAC) para sus credenciales al reparar una aplicación. Este requisito se aplicó aún más en la actualización de seguridad de Windows de agosto de 2025 para abordar la vulnerabilidad de seguridad , CVE-2025-50173.

Debido al protección de seguridad incluido en la actualización de agosto de 2025, es posible que los usuarios que no sean administradores experimenten problemas al ejecutar algunas aplicaciones:

-

Las aplicaciones que inician una reparación de MSI de forma silenciosa (sin mostrar la interfaz de usuario) producían un error con un mensaje de error. Por ejemplo, la instalación y ejecución de Office Profesional Plus 2010 como no administrador provocaría un error 1730 durante el proceso de configuración.

-

Los usuarios que no sean administradores podrían recibir avisos inesperados del Control de cuentas de usuario (UAC) cuando los instaladores de MSI realizan determinadas acciones personalizadas. Estas acciones pueden incluir operaciones de configuración o reparación en primer plano o en segundo plano, incluso durante la instalación inicial de una aplicación. Entre estas acciones se incluyen:

-

Ejecutar comandos de reparación de MSI (como msiexec /fu).

-

Instalar un archivo MSI después de que un usuario inicie sesión en una aplicación por primera vez.

-

Ejecución de Windows Installer durante la instalación activa.

-

Implementación de paquetes a través de Microsoft Configuration Manager (ConfigMgr) que se basan en configuraciones de "publicidad" específicas del usuario.

-

Habilitar el Escritorio seguro.

-

Resolución

Para solucionar estos problemas, la actualización de seguridad de Windows de septiembre de 2025 (y actualizaciones posteriores) reduce el ámbito de requerir solicitudes de UAC para reparaciones de MSI y permite a los administradores de TI deshabilitar las solicitudes de UAC para aplicaciones específicas agregándolas a una lista de permitidos.

Después de instalar la actualización de septiembre de 2025, los avisos de UAC solo serán necesarios durante las operaciones de reparación de MSI si el archivo MSI de destino contiene una acción personalizada con privilegios elevados. Este requisito se afina aún más después de instalar las actualizaciones de Windows publicadas el 28 de octubre de 2025 y posteriores, de modo que las solicitudes de UAC solo serán necesarias si se ejecutan las acciones personalizadas con privilegios elevados durante el flujo de reparación. Por lo tanto, instalar las últimas actualizaciones de Windows resolverá este problema para las aplicaciones que no ejecutan acciones personalizadas con privilegios elevados.

Dado que se seguirán necesitando solicitudes de UAC para las aplicaciones que realizan acciones personalizadas con privilegios elevados durante un flujo de reparación de MSI, después de instalar la actualización de septiembre de 2025, los administradores de TI tendrán acceso a una solución alternativa que puede deshabilitar las solicitudes de UAC para aplicaciones específicas agregando archivos MSI a una lista de permitidos.

Cómo agregar aplicaciones a una lista de permitidos para deshabilitar los mensajes de UAC

Advertencia: Tenga en cuenta que este método de rechazo elimina eficazmente esta característica de seguridad de defensa en profundidad para esos programas.

Importante: Este artículo contiene información sobre cómo modificar el Registro. Asegúrese de hacer una copia de seguridad del Registro antes de modificarlo. Asegúrese de que sabe cómo restaurar el registro en caso de que se produzca un problema. Para más información sobre cómo realizar una copia de seguridad, restaurar y modificar el Registro, vea Cómo realizar una copia de seguridad y restaurar el Registro en Windows.

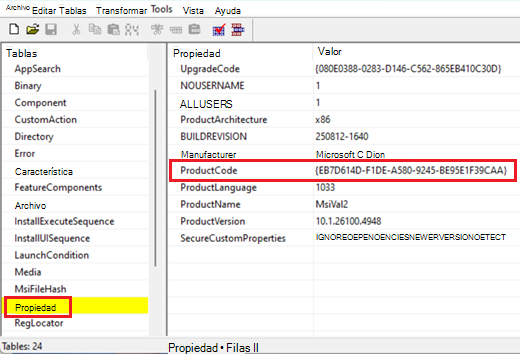

Antes de empezar, tendrás que obtener el código de producto del archivo MSI que quieres agregar a la lista de permitidos. Puede hacerlo usando la herramienta ORCA disponible en Windows SDK:

-

Descarga e instala Windows SDK Componentes para desarrolladores de Windows Installer.

-

Vaya a C:\Program Files (x86)\Windows Kits\10\bin\10.0.26100.0\x86 y ejecute Orca-x86_en-us.msi. Esto instalará la herramienta ORCA (Orca.exe).

-

Ejecute Orca.exe.

-

En la herramienta ORCA, use Archivo > Abrir para ir al archivo MSI que desea agregar a la lista de permitidos.

-

Una vez abiertas las tablas MSI, haga clic en Propiedad en la lista de la izquierda y anote el valor de ProductCode.

-

Copia el ProductCode. La necesitarás más adelante.

Una vez que tengas el código de producto, sigue estos pasos para deshabilitar las solicitudes de UAC para ese producto:

-

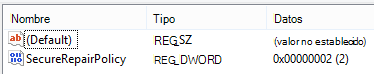

En el cuadro de búsqueda , escribe regedit y selecciona Editor del Registro en los resultados de búsqueda.

-

Busque y seleccione la siguiente subclave en el Registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Installer

-

En el menú Editar, seleccione Nuevo y, después, Valor DWORD.

-

Escriba SecureRepairPolicy como nombre de DWORD y, después, presione Entrar.

-

Haga clic con el botón derecho en SecureRepairPolicy y, a continuación, seleccione Modificar.

-

En el cuadro Datos del valor, escriba 2 y seleccione Aceptar.

-

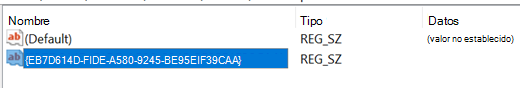

Busque y seleccione la siguiente subclave en el Registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Installer

-

En el menú Edición, seleccione Nuevo y haga clic en Clave.

-

Escriba una de las siguientes opciones para el nombre de la tecla y, después, presione Entrar:

-

Para Windows 11, versión 25H2 o Windows 11, versión 24H2: Si ha instalado actualizaciones de Windows publicadas el 26 de marzo de 2026 o después (compilaciones del SO 26200.8116 y 26100.8116 o posteriores), escriba SecureRepairAllowlist.

-

Para todas las demás versiones de Windows: Escriba SecureRepairWhitelist.

Advertencia: Si usa Windows 11, versiones 24H2 o 25H2 (compilaciones del SO 26200.8116 y 26100.8116 o posterior) y HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Installer\SecureRepairWhitelist ya existen, no use las claves de registro SecureRepairAllowlist y SecureRepairWhitelist simultáneamente. Si la clave del registro SecureRepairWhitelist ya existe, le recomendamos que siga estos pasos:

-

Cree la clave del registro SecureRepairAllowlist , como se describió anteriormente.

-

Copie los valores de cadena contenidos en SecureRepairWhitelist y agréguelos a la clave del registro SecureRepairAllowlist , como se describe a continuación.

-

A continuación, elimine la clave del Registro SecureRepairWhitelist .

-

-

Haga doble clic en la clave SecureRepairAllowlist (o SecureRepairWhitelist) para abrirla.

-

En el menú Editar , seleccione Nuevo y, a continuación, haga clic en Valor de cadena. Cree valores de cadena que contengan el CódigoDeProducto que anote anteriormente (incluidas las llaves {}) de los archivos MSI que desea agregar a la lista de permitidos. El NOMBRE del valor de cadena es ProductCode y el VALOR se puede dejar en blanco.