Kokkuvõte

Microsoft on teadlik PetitPotamist, mida saab potentsiaalselt kasutada Windows domeenikontrollerite või muude Windows ründamiseks. PetitPotam on klassikaline NTLM-i edastamisrünnak ja Microsoft on selliseid rünnakuid varem dokumenteerinud ning klientide kaitsmiseks on olemas palju leevendusvõimalusi. Näiteks: Microsoft Security Advisory 974926.

NTLM-i levirünnakute vältimiseks võrkudes, kus NTLM on lubatud, peavad domeeni administraatorid tagama, et NTLM-autentimist lubavad teenused kasutaks selliseid kaitseid nagu laiendatud autentimiskaitse (EPA) või allkirjastamisfunktsioonid (nt SMB-allkirjastamine). PetitPotam kasutab ära servereid, kus Active Directory serditeenused (AD CS) pole konfigureeritud NTLM-releerünnete kaitsega. Allolevad leevendused aitavad klientidel kaitsta oma AD CS-servereid selliste rünnakute eest.

Kui kasutate Active Directory sertimisteenuseid (AD CS) koos mõne järgmise teenusega, olete selle rünnaku suhtes potentsiaalselt haavatav.

-

Sertimisasutuse veebiregistreerimine

-

Serdi registreerimise veebiteenus

Leevendamine

Kui teie keskkonda võib mõjutada, soovitame kasutada järgmisi leevendusi.

Primaarne leevendamine

Soovitame LUBADA EPA ja keelata HTTP AD CS-serverites. Avage Internet Information Services (IIS) Manager ja tehke järgmist.

-

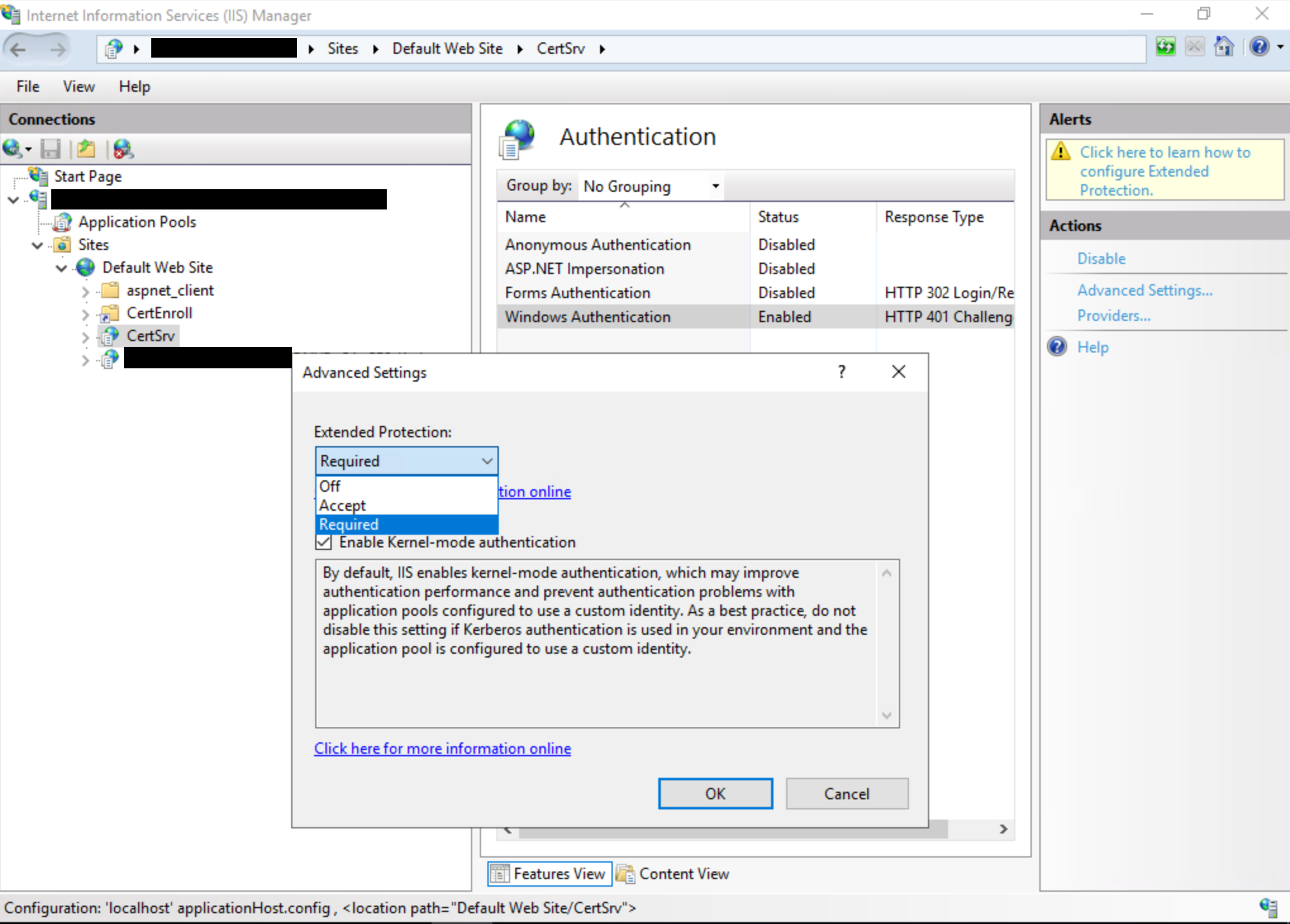

Luba EPA sertimisteenuse veebi registreerimiseks, nõutav on turvalisem ja soovitatavam suvand.

-

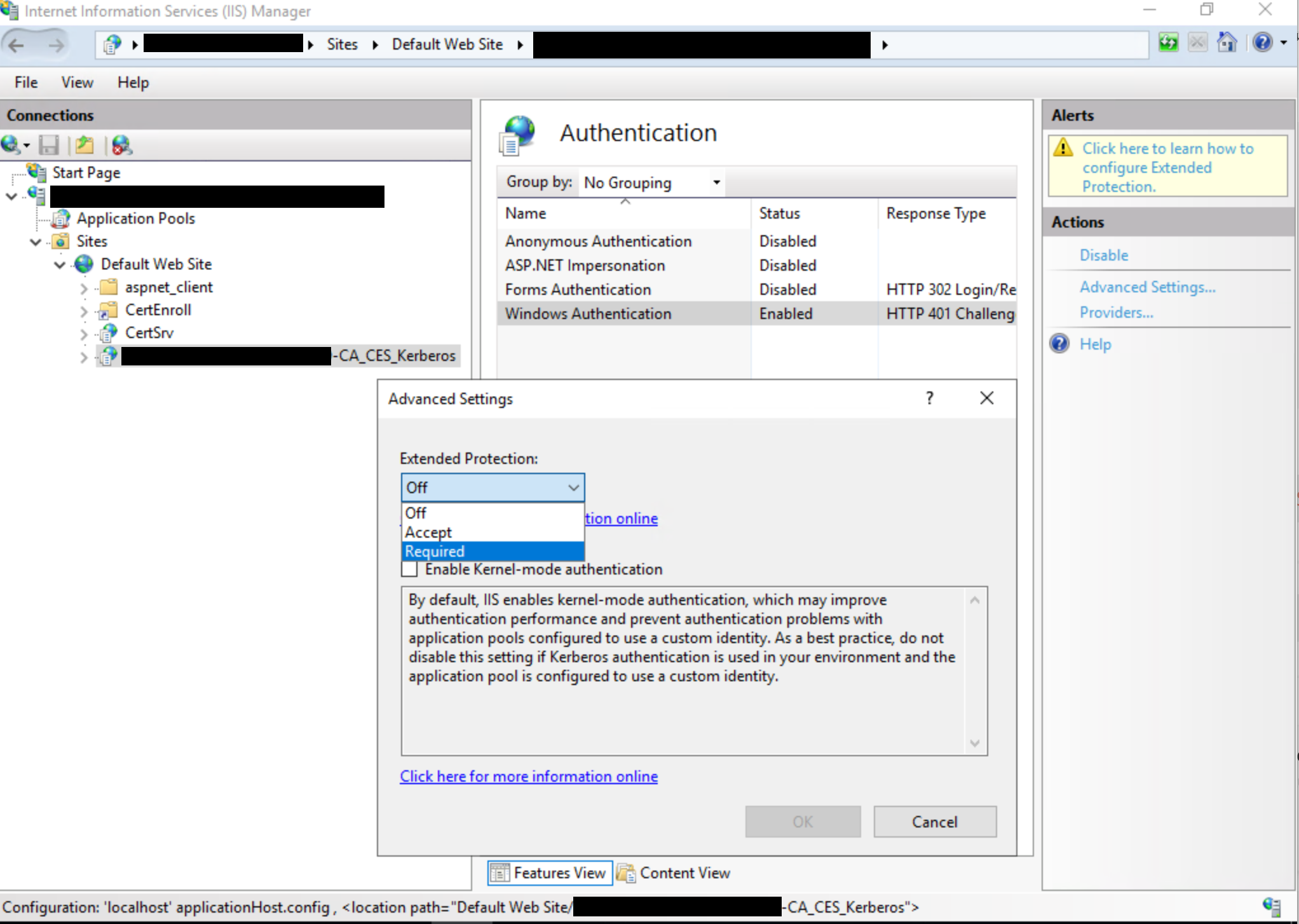

Luba EPA serdi registreerimise veebiteenuse jaoks, nõutav on turvalisem ja soovitatavam suvand:

Märkus.: Sätet Alati kasutatakse siis, kui kasutajaliidese väärtuseks on seatud Nõutav, mis on soovitatav ja kõige turvalisem suvand.

Lisateavet laiendatudprotectionPolicysuvandite kohta leiate teemast <transport> <httpBinding>. Kõige tõenäolisemad sätted on järgmised.

<binding name="TransportWithHeaderClientAuth"> <security mode="Transport"> <transport clientCredentialType="Windows"> <extendedProtectionPolicy policyEnforcement="Always" /> </transport> <message clientCredentialType="None" establishSecurityContext="false" negotiateServiceCredential="false" /> </security> <readerQuotas maxStringContentLength="131072" /> </binding> -

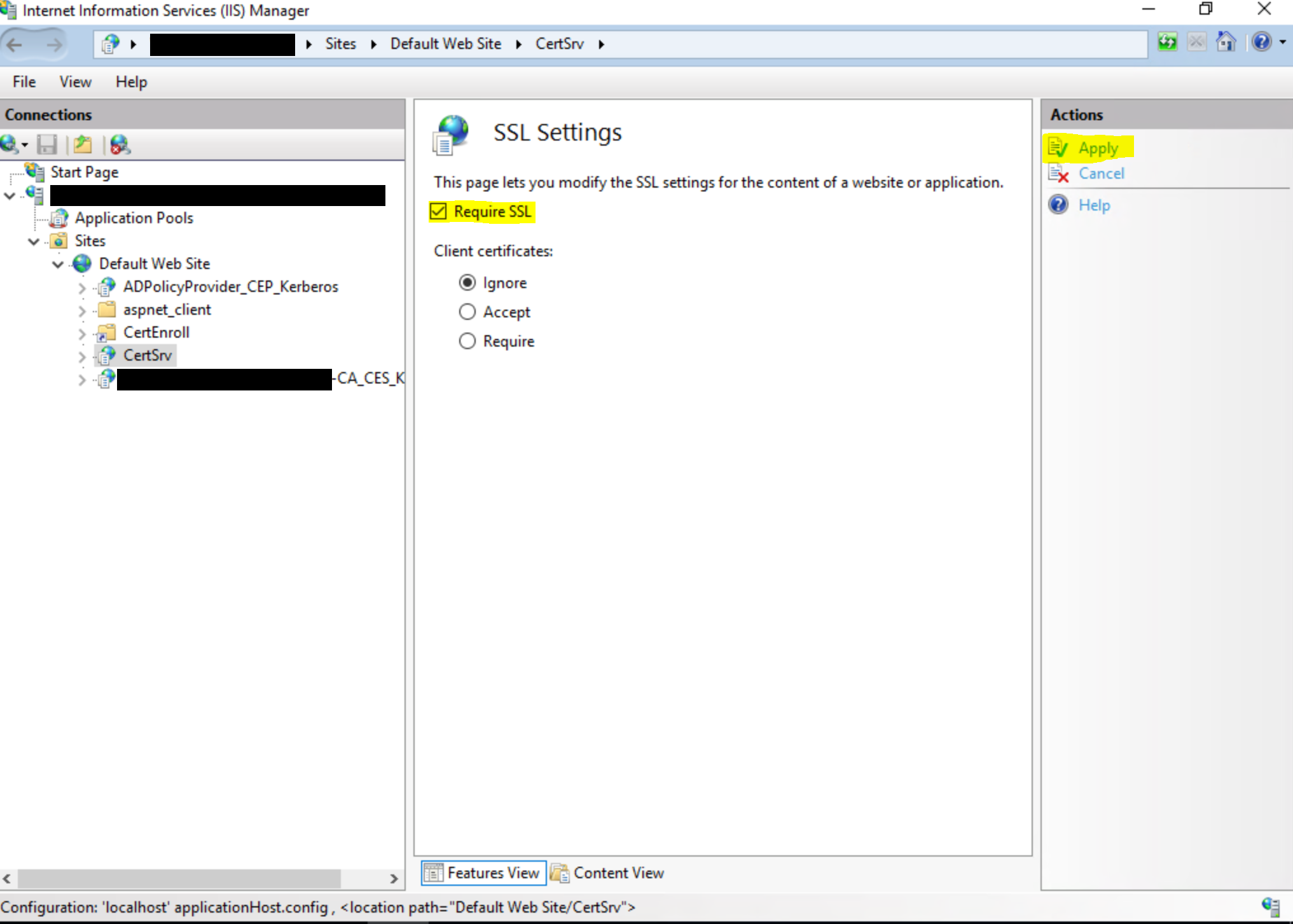

Luba nõua SSL-i,mis lubab ainult HTTPS-ühendused.

NB!: Pärast ülaltoodud juhiste lõpuleviimist peate muudatuste laadimiseks IIS-i taaskäivitama. IIS-i taaskäivitamiseks avage laiendatud käsuviiba aken, tippige järgmine käsk ja vajutage sisestusklahvi (ENTER): iisreset /restart Märkus. See käsk peatab kõik IIS-i teenused, mis töötavad, ja seejärel taaskäivitab need.

Täiendav leevendamine

Lisaks esmastele leevendustele soovitame võimaluse korral keelata NTLM-autentimine. Järgmised leevendusmeetmed on loetletud turvalisemast vähem turvaliseks.

-

Keelake NTLM-autentimine Windows domeenikontrolleris. Selleks tuleb järgida dokumentatsiooni jaotises Võrgu turve: Ntlm-i piiramine: NTLM-autentimine selles domeenis.

-

Keelake NTLM oma domeeni mis tahes AD CS-serverites, kasutades rühmapoliitikat Võrgu turve: Piira NTLM-i: sissetuleva NTLM-i liiklust. Selle GPO konfigureerimiseks avage rühmapoliitika ja valige Arvuti konfiguratsioon -> Windows Sätted -> Security Sätted -> Local Policies -> Security Options (Turbesuvandid) ja määrake Võrguturve: Piira NTLM-i: Sissetuleva NTLM-i liiklus keelab kõik kontod või Keela kõik domeenikontod. Vajaduse korral saate vajaduse korral lisada erandeid, kasutades sätet Võrgu turve: Piira NTLM-i: lisage selles domeenis serveri erandid.

-

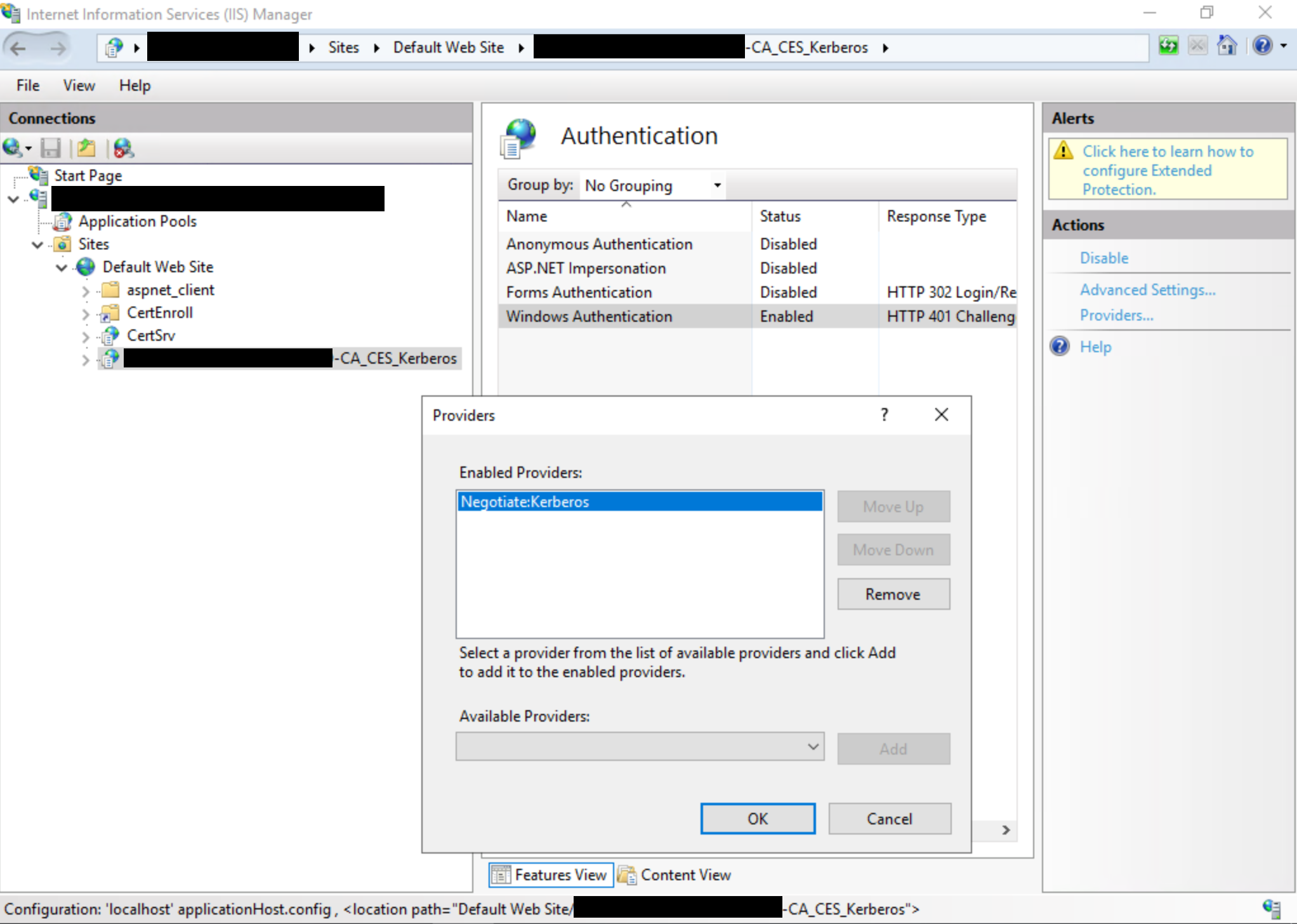

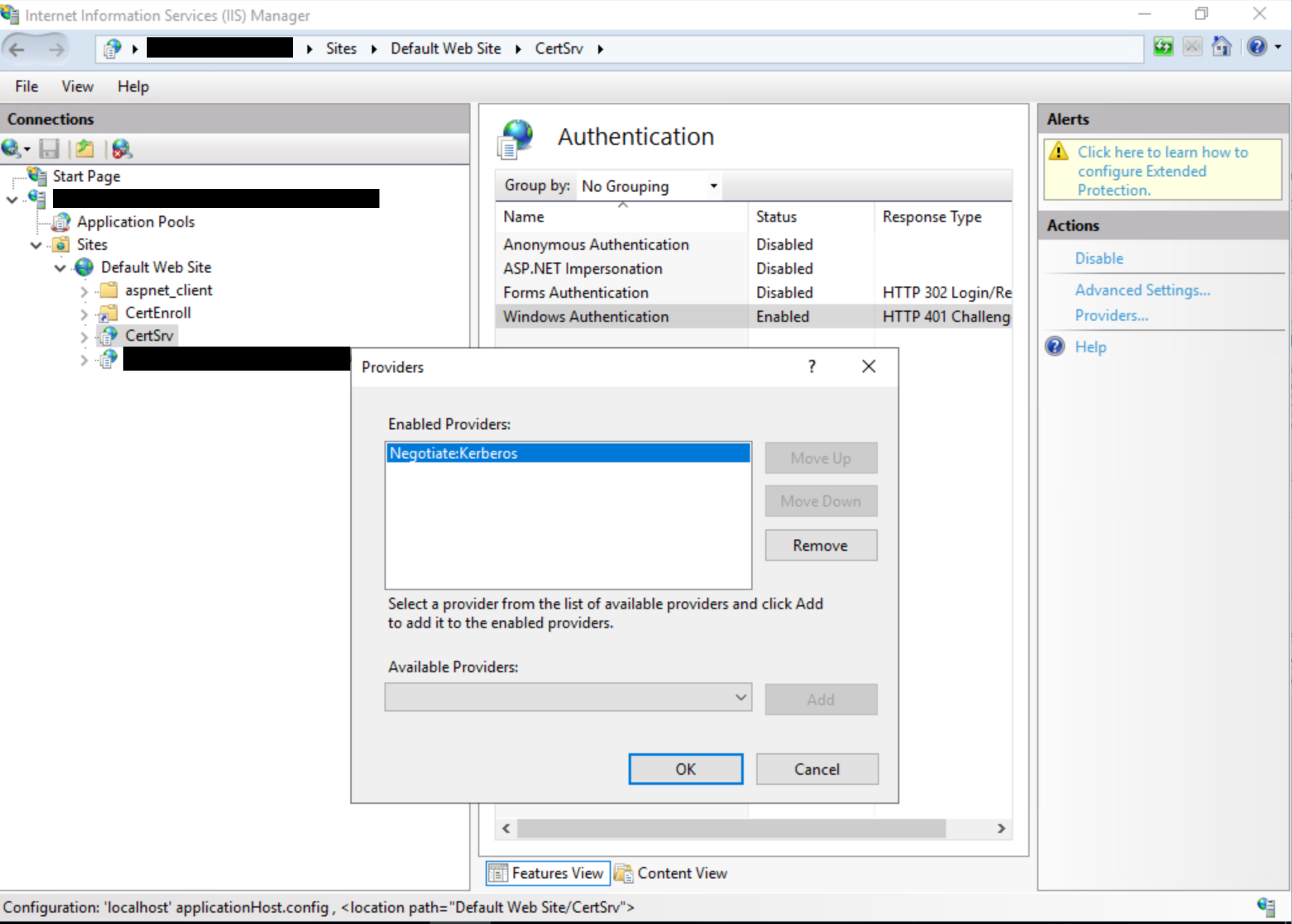

Keelake NTLM Internet Information Services (IIS) jaoks oma domeeni AD CS-serverites, kus töötab teenused "Certificate Authority Web Enrollment" või "Certificate Enrollment Web Service".

Selleks avage IIS-i halduri kasutajaliides, määrake Windows väärtuseks Negotiate:Kerberos:

NB!: Pärast ülaltoodud juhiste lõpuleviimist peate muudatuste laadimiseks IIS-i taaskäivitama. IIS-i taaskäivitamiseks avage laiendatud käsuviiba aken, tippige järgmine käsk ja vajutage sisestusklahvi (ENTER): iisreset /restart Märkus. See käsk peatab kõik IIS-i teenused, mis töötavad, ja seejärel taaskäivitab need.

Lisateavet leiate teemast Microsoft Security Advisory ADV210003