Kokkuvõte

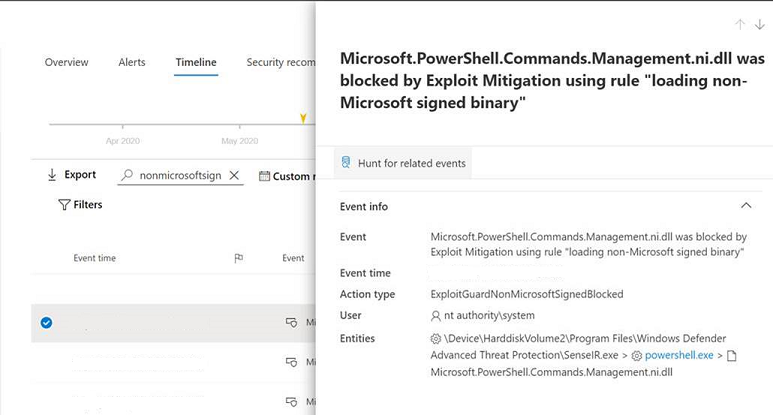

Te võite märgata väga suurt arvu ploki sündmusi, mis kogutakse Microsoft Defenderi täiustatud ohtude kaitse (MDATP) portaalis. Need sündmused genereeritakse koodiga terviklikkuse (CI) mootorina ja neid saab tuvastada nende ExploitGuardNonMicrosoftSignedBlocked ActionType.

Sündmus, nagu on näha lõpp-punkti sündmuselogisse

|

ActionType |

Pakkuja/allikas |

Sündmuse ID |

Kirjeldus |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Kood terviklikkuse valvur Block |

Sündmus, nagu on näha ajaskaalal

Protsessi "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) blokeeriti peale-Microsoft-allkirjastatud binaarse "\ Windows \ Assembly \ NativeImages_v4.0.30319_64 \ Microsoft. M870d558a # \08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll '

Täiendav teave

CI mootor tagab, et seadmes saab käivitada ainult usaldusväärseid faile. Kui CI on lubatud ja esineb ebausaldusväärne fail, genereerib see ploki sündmuse. Auditi režiimis on võimalik, et see on võimalik ka siis, kui seda ei saa režiimis jõustada.

CI saab lubada mitmel viisil, kaasa arvatud siis, kui juurutate Windows Defenderi rakenduse juhtimise (WDAC) poliitika. Selles olukorras on MDATP lubanud ka CI, mis käivitab sündmusi, kui see esineb Microsoftist pärit allkirjastamata kohalike piltide (NI) failidena.

Faili allkirjastamine on mõeldud selleks, et lubada faili autentsuse kontrollimist. CI saab kinnitada, et faili ei muudeta ja see on pärit usaldusväärsest asutusest, mis põhineb selle allkirjal. Enamik Microsoftist pärinevaid faile allkirjastatakse, kuid mõnda faili ei saa mitmel põhjusel allkirjastada. Näiteks, NI Binaarfailid (kompileeritud .NET Framework koodist) on üldiselt allkirjastatud, kui need on versioonis kaasatud. Kuid need on tavaliselt uuesti loodud seadmes ja neid ei saa allkirjastada. Eraldi on paljudel rakendustel ainult nende CAB-või MSI-failid, mis on allkirjastatud, et kinnitada nende ehtsust installimisel. Nende käivitamise korral luuakse täiendavaid faile, mis pole allkirjastatud.

Leevendamise

Me ei soovita neid sündmusi ignoreerida, sest need võivad viidata tõelistele turbe probleemidele. Näiteks võib pahatahtlik ründaja proovida laadida allkirjastamata binaarse Microsoftist pärineva varju alusel.

Kui proovite analüüsida muid sündmusi täpsemas Jahis, saate neid sündmusi siiski filtreerida, välja arvatud sündmused, mis sisaldavad ExploitGuardNonMicrosoftSignedBlocked ActionType.

See päring näitab teile kõiki selle konkreetse üleavastamisega seotud sündmusi.

DeviceEvents

| kus ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" ja InitiatingProcessFileName = = "powershell.exe" ja failinimi endsWith "ni.dll"

| kus timestamp > tagasi (7d)

Kui soovite selle sündmuse välistada, peate päringu pöörama. See näitab kõiki ExploitGuard (sh EP) sündmusi, välja arvatud järgmised.

DeviceEvents

| kus ActionType startsWith "ExploitGuard"

| kus ActionType! = "ExploitGuardNonMicrosoftSignedBlocked" või (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" ja InitiatingProcessFileName! = "powershell.exe") või (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" ja InitiatingProcessFileName = = "powershell.exe" ja failinimi! endsWith "ni.dll")

| kus timestamp > tagasi (7d)

Lisaks, kui kasutate .NET Framework 4,5 või uuemat versiooni, on võimalik, et teil on võimalik mitme üleliigse sündmuse lahendamiseks kasutada NI-faile. Selleks kustutage kõik NativeImages ' i kataloogis olevad failid ja seejärel käivitage käsk NGen Update , et need taastada.