Sažetak

Nasilni napadi jedan su od tri načina na koja su računala sa sustavom Windows danas napala. Međutim, uređaji sa sustavom Windows trenutno ne dopuštaju zaključavanje ugrađenih lokalnih administratorskih računa. To stvara scenarije u kojima, bez odgovarajuće mrežne segmentacije ili prisutnosti servisa za otkrivanje upada, ugrađeni lokalni administratorski račun može biti podložan neograničenim nasilnim napadima kako bi se pokušalo utvrditi lozinka. To se može učiniti putem protokola Remote Desktop Protocol (RDP) putem mreže. Ako lozinke nisu duge ili složene, vrijeme potrebno za izvođenje takvog napada postaje trivijalno pomoću modernih CPU-ova i GPU-ova.

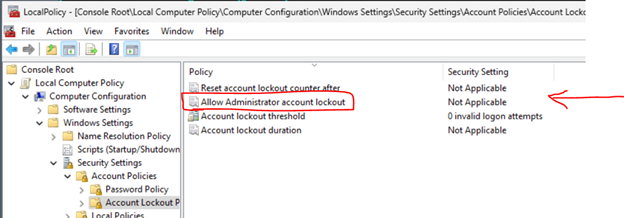

U pokušaju sprječavanja daljnjih nasilnih napada implementi smo zaključavanje računa za administratorske račune. Počevši od kumulativnih ažuriranja sustava Windows od 11. listopada 2022. ili novije verzije, lokalni će pravilnik biti dostupan za omogućivanje zaključavanja ugrađenih lokalnih administratorskih računa. Taj pravilnik možete pronaći u odjeljku Pravila lokalnog računala\Konfiguracija računala\Postavke sustava Windows\Sigurnosne postavke\Pravilnici računa\Pravilnici zaključavanja računa.

Ako postojeća računala tu vrijednost postavite na Omogućeno pomoću lokalnog ili domenskog GPO-a, moći ćete zaključati ugrađeni lokalni administratorski račun. Ta okruženja također trebaju razmotriti postavljanje ostala tri pravilnika u odjeljku Pravilnici o zaključavanju računa. Naša osnovna preporuka je da ih postavimo na 10/10/10. To znači da bi se račun zaključao nakon 10 neuspješnih pokušaja u roku od 10 minuta, a zaključavanje bi trajalo 10 minuta. Nakon toga račun će se automatski otključati.

Napomena Novo ponašanje zaključavanja utječe samo na mrežne prijave, kao što su pokušaji RDP-a. Prijave na konzolu i dalje će biti dopuštene tijekom razdoblja zaključavanja.

Za nova računala na Windows 11, verziji 22H2 ili svim novim računalima koja uključuju kumulativna ažuriranja sustava Windows od 11. listopada 2022. prije početnog postavljanja te će se postavke po zadanom postaviti pri postavljanju sustava. To se događa kada se sam baza podataka prvi put instanciije na novom računalu. Dakle, ako je novo računalo postavljeno, a zatim je kasnije instalirano ažuriranje za listopad, po zadanom neće biti sigurno. Za to će biti potrebne postavke pravilnika kao što je prethodno opisano. Ako ne želite da se ta pravila primjenjuju na novo računalo, možete postaviti taj lokalni pravilnik ili stvoriti pravilnik grupe da biste primijenili postavku Onemogućeno za "Dopusti zaključavanje administratorskog računa".

Uz to, sada name emo kompleksnost lozinki na novom računalu ako se koristi ugrađeni lokalni administratorski račun. Lozinka mora imati najmanje dvije od tri osnovne vrste znakova (mala, velika i brojka). To će vam pomoći da dodatno zaštitite ove račune od ugrožavanja zbog nasilnih napada. No ako želite koristiti manje složenu lozinku, i dalje možete postaviti odgovarajuće pravilnike za lozinke u pravilima lokalnog računala\Konfiguracija računala \Postavke sustava Windows\Sigurnosne postavke\Pravilnici računa\Pravilnik lozinke.

Dodatne informacije

Dodane promjene podržavaju DOMAIN_LOCKOUT_ADMINS i DOMAIN_PASSWORD_COMPLEX zastavicu za ugrađeni lokalni administratorski račun. Dodatne informacije potražite u DOMAIN_PASSWORD_INFORMATION (ntsecapi.h).

|

Vrijednost |

Značenje |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

Omogućuje da se ugrađeni lokalni administratorski račun zaključa iz mrežnih prijava. |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

Lozinka mora sadržavati kombinaciju najmanje dvije od sljedećih vrsta znakova:

|