Sažetak

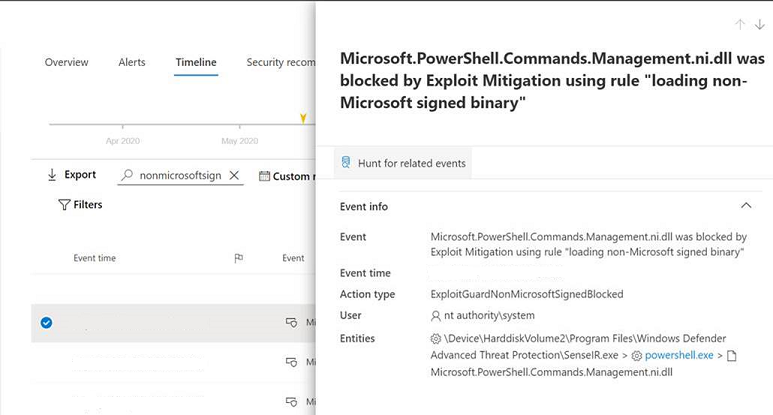

Možda ćete primijetiti vrlo velik broj događaja blokiranja koji se prikupljaju na portalu Microsoft Defender Advanced Threat Protection (MDATP). Te događaje generira modul integriteta koda (CI) i može ih prepoznati njihov ExploitGuardNonMicrosoftSignedBlocked ActionType.

Događaj kao što se vidi u zapisniku događaja krajnje točke

|

ActionType |

Davatelj/izvor |

ID događaja |

Opis |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Blok za čuvanje integriteta koda |

Događaj koji se vidi na vremenskoj crti

Proces "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) blokiran je u učitavanju binarnog '\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll'

Dodatne informacije

CI modul jamči da su na uređaju dopuštene samo pouzdane datoteke. Kada je CI omogućen i naiđe na nepouzdanu datoteku, generira se događaj blokiranja. U načinu nadzora datoteka se i dalje može izvršavati, dok se u načinu nametanje datoteka onemogućuje izvršavanje.

CI se može omogućiti na nekoliko načina, uključujući prilikom implementacije pravilnika kontrole aplikacija programa Windows Defender (WDAC). Međutim, u tom slučaju MDATP omogućuje CI na stražnjoj strani, što pokreće događaje kada naiđe na nepotpisane datoteke Native Image (NI) koje potječu od Microsofta.

Potpisivanje datoteke namijenjeno je omogućivanja provjere autentičnosti tih datoteka. CI može provjeriti je li datoteka nemodificirana i potječe od pouzdane ovlasti na temelju njezina potpisa. Većina datoteka koje potječu od Microsofta potpisana je, no neke datoteke ne mogu biti ili nisu potpisane iz različitih razloga. Primjerice, binarne datoteke ni -a (sastavljene .NET Framework koda) obično se potpisuju ako su uključene u izdanje. No obično se ponovno generiraju na uređaju i ne mogu se potpisati. Zasebno, mnoge aplikacije imaju samo CAB ili MSI datoteku potpisanu radi provjere autentičnosti prilikom instalacije. Kada se pokreću, stvaraju dodatne datoteke koje nisu potpisane.

Oslabljenje

Ne preporučujemo da zanemarite te događaje jer oni mogu ukazivati na originalne sigurnosne probleme. Na primjer, zlonamjerni napadač može pokušati učitati nepotpisanu binarnu datoteku pod uvezom microsofta.

Međutim, ti se događaji mogu filtrirati upitom kada pokušate analizirati druge događaje u naprednom lovu isključivanjem događaja koji imaju ExploitGuardNonMicrosoftSignedBlocked ActionType.

Ovaj upit će vam pokazati sve događaje povezane s ovim određenim otkrivanjem:

DeviceEvents | gdje ActionType == "ExploitGuardNonMicrosoftSignedBlocked" i InitiatingProcessFileName == "powershell.exe" i NazivDatoteke završava s "ni.dll" | where Timestamp > ago(7d)

Ako želite izuzeti ovaj događaj, morate obrnuti upit. Time bi se prikazali svi događaji ExploitGuard (uključujući EP), osim sljedećih:

DeviceEvents | gdje ActionType započinje s "ExploitGuard" | gdje ActionType != "ExploitGuardNonMicrosoftSignedBlocked" ili (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" i InitiatingProcessFileName != "powershell.exe") ili (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" i InitiatingProcessFileName == "powershell.exe" i NazivDatoteke !završava s "ni.dll") | where Timestamp > ago(7d)

Osim toga, ako koristite .NET Framework 4.5 ili noviju verziju, imate mogućnost obnavljanja NI datoteka za rješavanje mnogih suvišnih događaja. Da biste to učinili, izbrišite sve NI datoteke u direktoriju NativeImages , a zatim pokrenite naredbu ažuriranja ngen da biste ih obnovili.