Összefoglalás

A Microsoft Defender Komplex veszélyforrások elleni védelem (MDATP) portálon nagyon sok blokkesemény gyűjthető. Ezeket az eseményeket a Kódintegritás (CI) motor generálja, és az ő ExploitGuardNonMicrosoftSignedBlocked ActionType-juk azonosítja őket.

Esemény a végpont eseménynaplójában láthatóként

|

ActionType |

Szolgáltató/forrás |

Eseményazonosító |

Leírás |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Kódintegritási őrblokk |

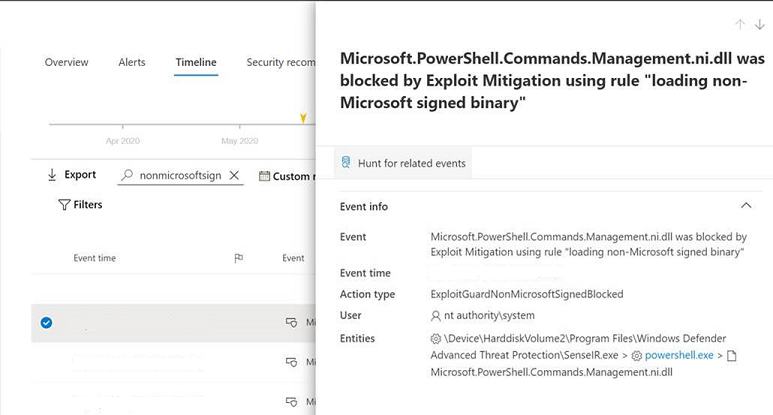

Esemény az idővonalon láthatóként

A "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) folyamat le van tiltva a "\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll"

További információ

A CI-motor győződjön meg arról, hogy csak a megbízható fájlok hajthatóak végre az eszközön. Ha a CI engedélyezve van, és nem megbízható fájlhoz ütközik, blokkeseményt hoz létre. Naplózási módban a fájl továbbra is végrehajtható, míg a Kényszerítés módban a fájl nem futtatható.

A ci többféleképpen engedélyezhető, többek között a Windows Defender alkalmazásvezérlő (WDAC) házirend telepítésekor. Ebben a helyzetben azonban az MDATP engedélyezi a CI-t a háttérben, ami eseményeket vált ki, amikor a Microsofttól származó aláíratlan natív képfájlokba (NI) ütközik.

A fájlok aláírása a fájlok hitelességének ellenőrzését jelenti. A ci segítségével ellenőrizheti, hogy egy fájl módosítatlan-e, és hogy egy megbízható szervezettől származik-e az aláírása alapján. A Microsofttól származó fájlok többsége alá van írva, egyes fájlok azonban különböző okokból nem, illetve nincsenek aláírva. A .NET-keretrendszer kódból összeállított NI bináris fájlok például általában alá vannak írva, ha azok szerepelnek a kiadásokban. Ezek azonban általában újra létrejönnek egy eszközön, és nem lehet aláírni őket. Számos alkalmazásnak külön-külön csak a CAB- vagy MSI-fájlja van aláírva, hogy a telepítéskor ellenőrizze azok hitelességét. A futtatáskor további fájlokat hoznak létre, amelyek nincsenek aláírva.

Megoldás

Nem javasoljuk, hogy figyelmen kívül hagyja ezeket az eseményeket, mivel azok eredeti biztonsági problémákra utalnak. Egy rosszindulatú támadó például megpróbálhat betölteni egy aláíratlan bináris kódot a Microsofttól származó bináris azonosító alá.

Ezeket az eseményeket azonban ki lehet szűrni lekérdezéssel, amikor más eseményeket próbál elemezni az Irányított keresésben úgy, hogy kizárja az ExploitGuardNonMicrosoftSignedBlocked ActionType-et tartalmazó eseményeket.

Ebben a lekérdezésben az adott túlészleléshez kapcsolódó összes eseményt meg kell mutatnia:

DeviceEvents

| where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" andProcessProcessFileName == "powershell.exe" and FileName endswith "ni.dll"

| where Timestamp > ago(7d)

Ha ki szeretné zárni ezt az eseményt, akkor invertálnia kell a lekérdezést. Ez az összes ExploitGuard eseményt (az EP-t is beleértve) az alábbi események kivételével mutatja:

DeviceEvents

| where ActionType startswith "ExploitGuard"

| where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" vagy (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" és aProcessFileName != "powershell.exe") vagy (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" és aProcessFileName == "powershell.exe" és FileName !endswith "ni.dll")

| where Timestamp > ago(7d)

Ha a .NET-keretrendszer 4.5-ös vagy újabb verzióját használja, az NI-fájlok újragenerálhatóak, így megoldhatja a felesleges események nagy része. Ehhez törölje az összes NI-fájlt a NativeImages címtárból, majd futtassa az ngen frissítési parancsot az újragenerálásukhoz.