Tanggal penerbitan asli: 28 Oktober 2025

ID KB: 5056852

Mitigasi autentikasi pengerasan ini tersedia dalam rilis Windows berikut:

-

pembaruan Windows 11, versi 25H2, dan Windows Server 2025 yang dirilis pada atau setelah 28 Oktober 2025

|

Ubah tanggal |

Ubah deskripsi |

|

24 Februari 2026 |

Menambahkan poin bullet berikut di bagian "Dampak pengguna".

|

Dalam artikel ini

Memperbarui pengaturan Kebijakan Grup menggunakan Editor Kebijakan Grup Lokal

Memperbarui pengaturan Kebijakan Grup/MDM menggunakan Intune

Rangkuman

Mitigasi autentikasi pengerasan baru telah diperkenalkan untuk driver Common Log File System (CLFS) yang menambahkan kode autentikasi pesan berbasis hash (HMAC) ke file dasar logfile CLFS. Kode autentikasi dibuat dengan menggabungkan data file dengan kunci kriptografis unik sistem, yang disimpan dalam registri dan hanya dapat diakses oleh Administrator dan SISTEM. Kode autentikasi akan memungkinkan CLFS untuk memeriksa integritas file, memastikan data file aman sebelum menguraikan struktur data internalnya. CLFS mengasumsikan bahwa file ini diubah secara eksternal, berbahaya atau sebaliknya, jika pemeriksaan integritas gagal dan akan menolak untuk membuka logfile. Untuk melanjutkan, logfile baru harus dibuat atau Administrator perlu mengautentikasinya secara manual menggunakan perintah fsutil.

Periode adopsi mitigasi

Sistem yang menerima pembaruan dengan versi CLFS ini kemungkinan akan memiliki logfiles yang sudah ada pada sistem yang tidak memiliki kode autentikasi. Untuk memastikan logfiles ini ditransisikan ke format baru, sistem akan menempatkan driver CLFS dalam "mode pembelajaran" yang akan menginstruksikan CLFS untuk secara otomatis menambahkan kode autentikasi ke logfiles yang tidak memilikinya. Penambahan otomatis kode autentikasi akan terjadi saat logfile terbuka dan hanya jika utas panggilan memiliki akses yang diperlukan untuk menulis ke file. Saat ini, periode adopsi berlangsung selama 90 hari, dimulai dari waktu di mana sistem pertama kali dimulai dengan versi CLFS ini. Setelah periode penerapan 90 hari ini berakhir, driver akan secara otomatis bertransisi ke mode penerapan pada awal berikutnya, setelah itu CLFS akan mengharapkan semua logfiles berisi kode autentikasi yang valid. Perhatikan bahwa nilai 90 hari ini mungkin berubah di masa mendatang.

Jika logfile tidak dibuka selama periode penerapan ini dan oleh karena itu tidak secara otomatis ditransisikan ke format baru, utilitas baris perintah fsutil clfs authenticate dapat digunakan untuk menambahkan kode autentikasi ke logfile. Operasi ini mengharuskan penelepon menjadi Administrator.

Dampak pengguna

Mitigasi ini dapat memengaruhi konsumen CLFS API dengan cara berikut:

-

Karena autentikasi logfile dilakukan pada waktu buka logfile, CLFS harus membaca seluruh logfile dari disk untuk memvalidasi kode autentikasi sebelum struktur internal dipilah. Sebagai hasilnya, operasi logfile terbuka menimbulkan tambahan baca I/O yang proporsional dengan ukuran logfile.

-

Contoh perilaku ini dapat diamati selama pengguna masuk dan mematikan sistem. Registri mempertahankan logfile yang dicadangkan CLFS untuk sarang pengguna (NTUSER.dat), yang dibuka selama transisi ini. Ketika logfile dibuka, autentikasi memerlukan pembacaan lengkap logfile, yang mengakibatkan peningkatan I/O disk selama masuk dan matikan.

-

-

Karena kunci kriptografis yang digunakan untuk membuat kode autentikasi bersifat unik sistem, logfiles tidak lagi portabel antar sistem. Untuk membuka logfile yang dibuat pada sistem jarak jauh, Administrator harus terlebih dahulu menggunakan utilitas fsutil clfs authenticate untuk mengautentikasi logfile dengan menggunakan kunci kriptografis sistem lokal.

-

File baru, dengan ekstensi ".cnpf" akan disimpan bersama dengan File Pembuatan Log Biner (BLF) dan wadah data. Jika BLF untuk logfile terletak di "C:\Users\User\example.blf", "patch file" harus berada di "C:\Users\User\example.blf.cnpf". Jika logfile tidak ditutup dengan bersih, file patch akan menyimpan data yang diperlukan CLFS untuk memulihkan logfile. File patch akan dibuat dengan atribut keamanan yang sama seperti file yang menyediakan informasi pemulihan. Ukuran file ini paling banyak sama dengan "FlushThreshold" (HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Parameters [FlushThreshold]).

-

Ruang file tambahan diperlukan untuk menyimpan kode autentikasi. Jumlah ruang yang diperlukan untuk kode autentikasi bergantung pada ukuran file. Lihat daftar berikut ini untuk perkiraan tentang berapa banyak data tambahan yang akan diperlukan untuk logfiles Anda:

-

File kontainer 512KB memerlukan tambahan ~8192 byte untuk kode autentikasi.

-

File kontainer 1024KB memerlukan tambahan ~12288 byte untuk kode autentikasi.

-

File kontainer 10MB memerlukan tambahan ~90112 byte untuk kode autentikasi.

-

File kontainer 100MB memerlukan tambahan ~57344 byte untuk kode autentikasi.

-

File kontainer 4GB memerlukan tambahan ~2101248 byte untuk kode autentikasi.

-

-

Karena peningkatan operasi I/O untuk mempertahankan kode autentikasi, waktu yang diperlukan untuk melakukan operasi berikut telah meningkat:

Peningkatan waktu pembuatan logfile dan logfile terbuka bergantung sepenuhnya pada ukuran wadah, dengan logfiles yang lebih besar memiliki dampak yang jauh lebih nyata. Rata-rata, jumlah waktu yang diperlukan untuk menulis ke rekaman dalam logfile telah dua kali lipat.

-

pembuatan logfile

-

logfile terbuka

-

penulisan catatan baru

-

Konfigurasi

Pengaturan yang terkait dengan mitigasi ini disimpan dalam registri pada HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Authentication. Berikut ini adalah daftar nilai registri kunci dan tujuannya:

-

Mode: Mode operasi mitigasi

-

0: Mitigasi diberlakukan. CLFS akan gagal membuka logfiles yang kode autentikasinya hilang atau tidak valid. Setelah 90 hari menjalankan sistem dengan versi driver ini, CLFS akan secara otomatis bertransisi ke mode penerapan.

-

1: Mitigasi berada dalam mode pembelajaran. CLFS akan selalu membuka logfiles. Jika logfile tidak memiliki kode autentikasi, CLFS akan menghasilkan dan menulis kode ke file (dengan asumsi penelepon memiliki akses Tulis).

-

2: Administrator menonaktifkan mitigasi.

-

3: Mitigasi dinonaktifkan secara otomatis oleh sistem. Administrator tidak boleh mengatur Mode ke nilai ini tetapi harus menggunakan "2"jika mereka ingin menonaktifkan mitigasi.

-

-

EnforcementTransitionPeriod: Jumlah waktu, dalam detik, yang akan dihabiskan sistem dalam periode adopsi. Jika nilai ini nol, maka sistem tidak akan bertransisi secara otomatis ke dalam penerapan.

-

LearningModeStartTime: Stempel waktu di mana mode pembelajaran dimulai pada sistem. Nilai ini, dalam kombinasi dengan "EnforcementTransitionPeriod" akan menentukan kapan sistem harus bertransisi ke mode penerapan.

-

Kunci:Kunci kriptografis yang digunakan untuk membuat kode autentikasi (HMAC). Administrator tidak boleh mengubah nilai ini.

Administrator dapat menonaktifkan mitigasi sama sekali dengan mengubah nilai Mode menjadi 2. Untuk memperpanjang periode penerapan mitigasi, Administrator dapat mengubah EnforcementTransitionPeriod (detik) menjadi nilai apa pun yang Anda pilih (atau 0 jika Anda ingin menonaktifkan transisi otomatis ke mode penerapan).

Memperbarui pengaturan Kebijakan Grup menggunakan Editor Kebijakan Grup Lokal

Autentikasi CLFS dapat diaktifkan atau dinonaktifkan menggunakan Pengaturan Kebijakan Grup:

-

Buka Editor Kebijakan Grup Lokal di Panel Kontrol Windows.

-

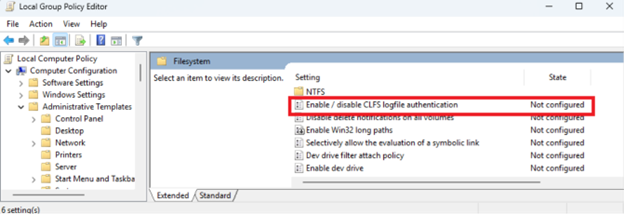

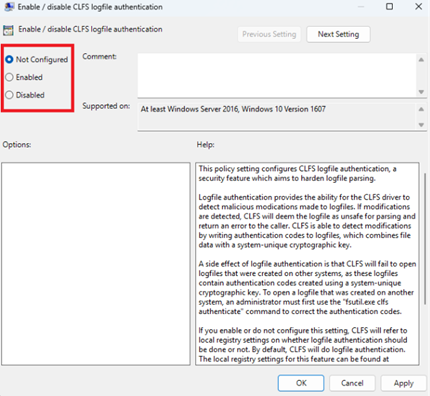

Di bawah Konfigurasi Komputer, pilih Templat Administratif > Sistem > Filesystem dan dalam daftar Pengaturan , klik ganda Aktifkan / nonaktifkan autentikasi logfile CLFS.

-

Pilih Aktifkan atau Nonaktifkan lalu klik OK. Jika Tidak Dikonfigurasi dipilih, mitigasi diaktifkan secara default.

Memperbarui pengaturan Kebijakan Grup/MDM menggunakan Intune

Untuk memperbarui Kebijakan Grup dan mengonfigurasi Autentikasi CLFS menggunakan Microsoft Intune:

-

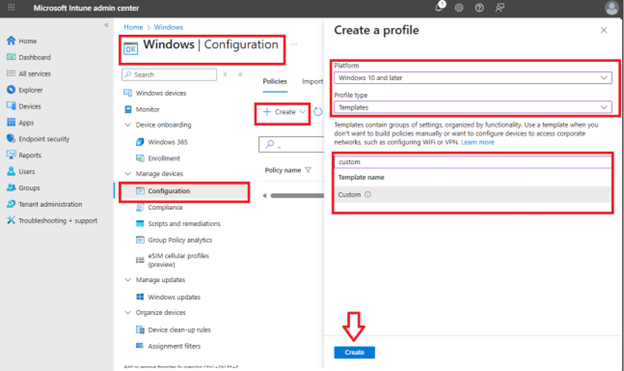

Buka portal Intune (https://endpoint.microsoft.com) dan masuk dengan kredensial Anda.

-

Membuat profil:

-

Pilih Perangkat > Konfigurasi Windows >> Buat Kebijakan Baru >.

-

Pilih Platform > Windows 10 dan yang lebih baru.

-

Pilih Tipe profil > Templat.

-

Cari dan pilih Kustom.

-

-

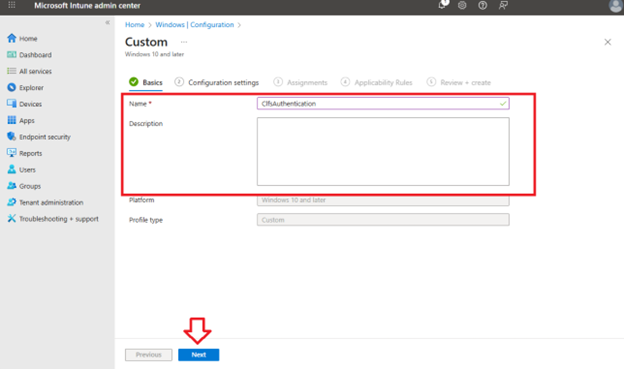

Atur nama dan deskripsi:

-

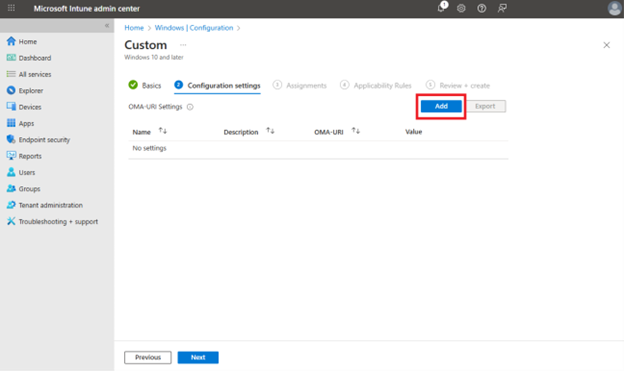

Tambahkan pengaturan OMA-URI baru:

-

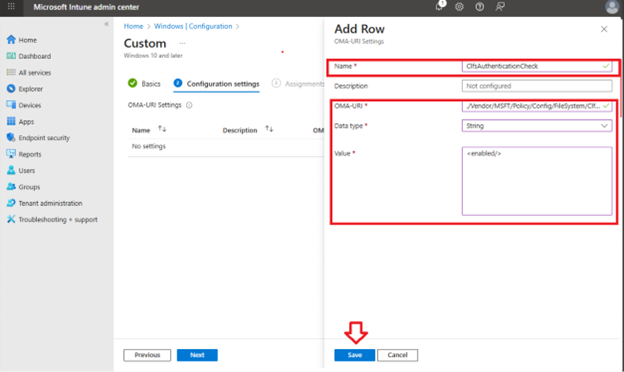

Edit pengaturan OMA-URI:

-

Tambahkan nama seperti ClfsAuthenticationCheck.

-

Tambahkan deskripsi secara opsional.

-

Set the OMA-URI path to the following:./Vendor/MSFT/Policy/Config/FileSystem/ClfsAuthenticationChecking

-

Mengatur tipe Data ke String.

-

Atur Nilai ke <diaktifkan/> atau <dinonaktifkan/>.

-

Klik Simpan.

-

-

Selesaikan konfigurasi sisa tag Lingkup dan Tugas, lalu pilih Buat.

Perubahan pada API CLFS

Untuk menghindari kerusakan perubahan pada API CLFS, kode kesalahan yang ada digunakan untuk melaporkan kegagalan pemeriksaan integritas ke penelepon:

-

Jika CreateLogFile gagal, GetLastError akan mengembalikan kode kesalahan ERROR_LOG_METADATA_CORRUPT .

-

Untuk ClfsCreateLogFile, status STATUS_LOG_METADATA_CORRUPT dikembalikan ketika CLFS gagal memverifikasi integritas logfile.

Tanya jawab umum (FAQ)

Kode autentikasi (HMAC) telah ditambahkan ke logfiles CLFS yang memberi driver CLFS kemampuan untuk mendeteksi modifikasi (berbahaya) yang dibuat pada file sebelum memilahnya. Ketika transisi mitigasi ke mode penerapan (90 hari setelah menerima pembaruan ini), CLFS akan mengharapkan kode autentikasi hadir dan valid untuk berhasil membuka logfile.

Untuk 90 hari pertama bahwa versi driver CLFS ini aktif, driver akan secara otomatis menambahkan kode autentikasi ke logfiles ketika dibuka oleh CreateLogFile atau ClfsCreateLogFile.

Setelah periode adopsi 90 hari ini telah berakhir, alat fsutil clfs authenticate perlu digunakan untuk menambahkan kode autentikasi ke logfiles lama atau yang sudah ada. Alat ini mengharuskan penelepon menjadi Administrator.

Karena kode autentikasi dibuat menggunakan kunci kriptografi yang unik sistem, Anda tidak akan dapat membuka logfiles yang dibuat di sistem lain. Untuk memperbaiki kode autentikasi menggunakan kunci kriptografi sistem lokal, Administrator dapat menggunakan alat fsutil clfs authenticate . Alat ini mengharuskan penelepon berada dalam grup Administrator.

Meskipun kami tidak menyarankannya, Administrator dapat menonaktifkan mitigasi ini dengan mengubah HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Authentication [Mode] menjadi nilai 2.

Untuk melakukan ini, gunakan PowerShell dan jalankan perintah berikut:

Set-ItemProperty -Path “HKLM:\SYSTEM\CurrentControlSet\Services\CLFS\Authentication” -Name Mode -Value 2

Daftar istilah

Pengerasan adalah proses yang membantu melindungi terhadap akses yang tidak sah, penolakan layanan, dan ancaman lainnya dengan membatasi potensi kelemahan yang membuat sistem rentan.

Atribut keamanan digunakan untuk menyimpan informasi dan memberlakukan kontrol akses menyeluruh atas sumber daya tertentu.