Ringkasan

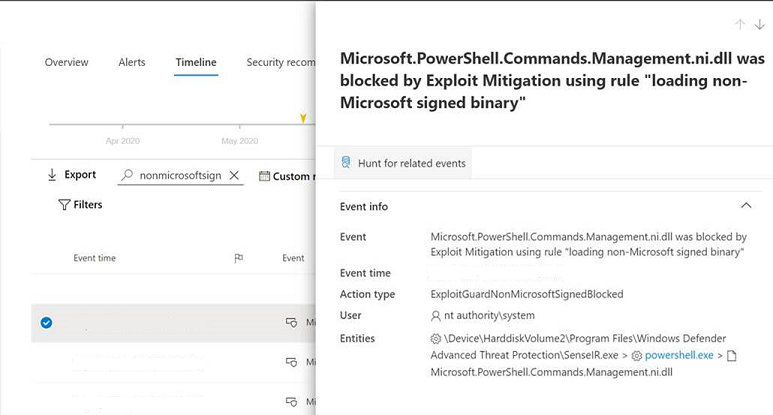

Anda mungkin melihat sejumlah besar kejadian blok yang dikumpulkan di portal Microsoft Defender Advanced Threat Protection (MDATP). Kejadian ini dihasilkan oleh mesin Code Integrity (CI) dan dapat diidentifikasi oleh ExploitGuardNonMicrosoftSignedBlocked ActionType.

Kejadian seperti yang terlihat dalam log kejadian titik akhir

|

TipeAksi |

Penyedia/sumber |

ID Kejadian |

Deskripsi |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

1.2 |

Blok penjaga integritas kode |

Acara seperti yang terlihat di garis waktu

Proses '\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe' (PID 8780) diblokir agar tidak memuat biner yang tidak ditandatangani Microsoft '\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll'

Informasi selengkapnya

Mesin CI memastikan bahwa hanya file tepercaya yang diizinkan untuk dijalankan di perangkat. Ketika CI diaktifkan dan menemukan file yang tidak tepercaya, ci akan menghasilkan kejadian blokir. Dalam mode Audit, file masih diperbolehkan untuk dijalankan, sedangkan dalam mode Berlakukan, file dicegah untuk dijalankan.

CI dapat diaktifkan dalam beberapa cara termasuk ketika Anda menyebarkan kebijakan Kontrol Aplikasi Pertahanan Windows (WDAC). Namun, dalam situasi ini, MDATP mengaktifkan CI di ujung belakang, yang memicu kejadian ketika menemukan file Native Image (NI) yang tidak ditandatangani yang berasal dari Microsoft.

Penandatanganan file dimaksudkan untuk mengaktifkan verifikasi keaslian file tersebut. CI dapat memverifikasi bahwa file tidak dimodifikasi dan berasal dari otoritas tepercaya berdasarkan tanda tangannya. Sebagian besar file yang berasal dari Microsoft ditandatangani, namun beberapa file tidak dapat atau tidak ditandatangani karena berbagai alasan. Misalnya, biner NI (dikompilasi dari kode .NET Framework) umumnya ditandatangani jika disertakan dalam rilis. Namun, biasanya dibuat ulang di perangkat dan tidak dapat ditandatangani. Secara terpisah, banyak aplikasi hanya memiliki file CAB atau MSI yang ditandatangani untuk memverifikasi keasliannya saat diinstal. Saat dijalankan, mereka membuat file tambahan yang tidak ditandatangani.

Mitigasi

Kami tidak menyarankan Agar Anda mengabaikan kejadian ini karena hal tersebut dapat menunjukkan masalah keamanan asli. Misalnya, penyerang berbahaya mungkin mencoba memuat biner yang tidak ditandatangani dengan kedok berasal dari Microsoft.

Namun, kejadian ini dapat difilter menurut kueri ketika Anda mencoba menganalisis kejadian lain dalam Perburuan Tingkat Lanjut dengan mengecualikan kejadian yang memiliki ExploitGuardNonMicrosoftSignedBlocked ActionType.

Kueri ini akan memperlihatkan semua kejadian yang terkait dengan deteksi berlebihan ini:

DeviceEvents | where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" dan FileName berakhir dengan "ni.dll" | tempat Stempel waktu > ago(7d)

Jika Anda ingin mengecualikan acara ini, maka Anda harus membalikkan kueri. Ini akan menunjukkan semua kejadian ExploitGuard (termasuk EP) kecuali untuk ini:

DeviceEvents | di mana ActionType dimulaidengan "ExploitGuard" | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" or (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName != "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName != "powershell.exe") atau (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" dan InitiatingProcessFileName == "powershell.exe" dan FileName !berakhir dengan "ni.dll") | tempat Stempel waktu > ago(7d)

Selain itu, jika Anda menggunakan .NET Framework 4.5 atau versi yang lebih baru, Anda memiliki opsi untuk meregenerasi file NI untuk mengatasi banyak kejadian yang berlebihan. Untuk melakukan ini, hapus semua file NI di direktori NativeImages lalu jalankan perintah pembaruan ngen untuk meregenerasinya.