Windows menyertakan fitur keamanan yang disebut Kernel Code Integrity yang membantu melindungi sistem Anda dengan memastikan driver kernel yang dimuat di sistem Anda berjalan dengan integritas dan ditandatangani secara kriptografis oleh otoritas yang dipercaya oleh Microsoft.

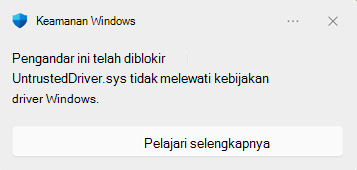

Jika Anda melihat pesan ini, itu berarti bahwa perangkat lunak mode driver atau kernel, tidak ditandatangani dengan benar atau tidak memenuhi persyaratan penandatanganan Kode Integritas kernel Windows.

Windows mengharuskan semua driver baru untuk dikirimkan dan ditandatangani melalui proses Program Kompatibilitas Perangkat Keras Windows (WHCP). Windows sebelumnya driver tepercaya yang ditandatangani oleh program yang kini telah kedaluwarsa. Namun, dengan pembaruan keamanan April 2026, driver ini tidak lagi dipercaya secara default. Pengumuman tersedia di sini: https://go.microsoft.com/fwlink/?linkid=2356646.

Apa itu Kebijakan Driver Windows?

Kebijakan Driver Windows adalah kebijakan di kernel Windows yang membatasi driver mode kernel mana yang dapat dimuat di perangkat Anda. Ketika aktif, hanya driver berikut yang diperbolehkan untuk memuat:

-

Driver ditandatangani dengan benar melalui proses sertifikasi WHCP Microsoft

-

Driver yang muncul pada kebijakan Driver Windows memungkinkan daftar driver terkemuka yang ditandatangani oleh program yang ditandatangani silang

Driver yang tidak ditandatangani atau muncul di Microsoft WHCP pada kebijakan Driver Windows akan diblokir dalam lingkup, sistem yang diaktifkan.

Fitur ini membantu melindungi Anda dari driver yang berpotensi tidak aman atau belum terudang, mengurangi risiko malware, ketidakstabilan sistem, dan kerentanan keamanan yang disebabkan oleh driver dan penerbit driver yang tidak dilupakan.

Bagaimana cara kerja fitur ini?

Kebijakan Driver Windows menggunakan pendekatan dua fase, seperti Smart App Control , untuk secara bertahap meningkatkan perlindungan pada perangkat Anda:

Mode evaluasi (Audit)

Ketika fitur pertama kali diaktifkan, fitur dimulai dalam mode evaluasi . Dalam fase ini:

-

Driver yang akan diblokir oleh kebijakan diaudit tetapi masih diizinkan untuk memuat . Ini memastikan perangkat Anda terus bekerja secara normal sementara Windows menentukan apakah penerapan cocok untuk sistem Anda.

-

Windows melacak berapa banyak driver pada sistem Anda yang akan terpengaruh oleh kebijakan tersebut.

-

Jika driver yang melanggar kebijakan terdeteksi selama evaluasi, kemajuan evaluasi akan diatur ulang . Ini berarti hitungan mundur untuk pemberlakuan dimulai kembali, memberikan Windows lebih banyak waktu untuk mengamati penggunaan driver sistem Anda.

Kriteria evaluasi

Windows memantau kriteria berikut untuk menentukan kapan perangkat Anda siap diterapkan:

-

Waktu aktif sistem : Perangkat Anda harus memiliki akumulasi 100 jam penggunaan aktif.

-

Sesi boot : Perangkat Anda harus telah di-boot ulang setidaknya 3 kali (2 kali pada Windows Server) sejak evaluasi dimulai.

-

Tidak ada pelanggaran kebijakan : Jika driver yang akan diblokir dimuat selama periode evaluasi, counter uptime dan boot session diatur ulang ke nol , memperpanjang periode evaluasi.

Jika perangkat Anda secara konsisten memuat driver yang lolos kebijakan dan memenuhi kriteria ini, sistem dianggap sebagai kandidat yang baik untuk penerapan.

Mode penerapan

Setelah kriteria evaluasi terpenuhi, Windows secara otomatis beralih ke mode penerapan . Dalam fase ini:

-

Perangkat dilindungi terhadap driver yang tidak memenuhi persyaratan penandatanganan dalam kebijakan Driver Windows.

-

Driver ini diblokir agar tidak memuat dan menghasilkan Data Diagnostik agar Microsoft dapat ditinjau, dan entri dalam Log Kejadian Windows yang dapat Anda tinjau.

-

Daftar perbolehkan driver dan penerbit tertentu disertakan dalam kebijakan untuk memungkinkan driver warisan tertentu yang banyak digunakan yang belum bersertifikat WHCP untuk terus berfungsi.

Setelah mode penerapan aktif, kebijakan tetap berlaku di seluruh boot ulang.

Tanya Jawab Umum

Jika driver diblokir oleh kebijakan ini, Anda mungkin melihat:

-

Perangkat keras tidak berfungsi dengan benar.

-

Periferal atau komponen (printer, adaptor jaringan, GPU, dll.) tidak dikenali.

-

Aplikasi yang bergantung pada driver kernel gagal dimulai.

Anda dapat mengonfirmasi apakah kebijakan Driver Windows bertanggung jawab dengan memeriksa log kejadian Integritas Kode menggunakan dua metode berikut.

Kejadian Integritas Kode Kueri Secara Manual

-

Klik kanan tombol Mulai dan pilih Pemantau Peristiwa .

-

Di panel kiri, navigasikan ke: Log Aplikasi dan Layanan > Microsoft > Windows > CodeIntegrity > Operasional

-

Lihat, atau filter log, untuk kejadian dengan ID ini:

-

ID Kejadian 3076 — Driver diaudit (akan diblokir tetapi diizinkan karena kebijakan berada dalam mode audit).

-

EVENT ID 3077 — Driver diblokir untuk memuat karena melanggar kebijakan pemberlakuan.

Dalam detail acara, cari bidang ID Kebijakan . Kejadian yang disebabkan oleh fitur ini akan mereferensikan salah satu GUID Kebijakan berikut:

-

Kebijakan audit : {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Berlakukan kebijakan : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Kejadian Integritas Kode Kueri dengan PowerShell

Anda dapat menggunakan PowerShell untuk menemukan kejadian yang terkait dengan fitur ini dengan cepat:

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Detail kejadian akan menyertakan nama driver yang diaudit atau diblokir dan nama proses yang mencoba memuat driver, yang dapat membantu Anda mengidentifikasi driver atau perangkat mana yang terpengaruh.

Jika Anda adalah pengguna perangkat atau administrator TI

-

Periksa log kejadian menggunakan langkah-langkah di atas untuk mengidentifikasi driver mana yang sedang diblokir.

-

Periksa Windows Update untuk mengetahui driver terbaru. Driver bertanda tangan bersertifikat WHCP mungkin sudah tersedia melalui Windows Update. Masuk ke Pengaturan > Windows Update > Opsi tingkat lanjut > Pembaruan opsional > Pembaruan driver untuk memeriksa pembaruan driver yang tersedia.

-

Kunjungi situs web produsen . Unduh versi driver terbaru dari halaman dukungan resmi vendor — versi yang lebih baru cenderung ditandatangani WHCP.

4. Hubungi vendor perangkat keras atau perangkat lunak yang menerbitkan driver. Tanyakan kepada mereka apakah versi driver bersertifikat WHCP tersedia dan di mana mengaksesnya. Sebagian besar vendor sudah melakukan sertifikasi WHCP pada driver mereka.

Jika Anda adalah penerbit driver

Jika Anda mengembangkan dan mendistribusikan driver mode kernel untuk Windows, Anda harus memastikan driver Anda ditandatangani melalui proses WHCP:

-

Bergabung dengan Pusat Pengembangan Perangkat Keras Windows . Daftar di Windows Hardware Dev Center dengan sertifikat penandatanganan kode EV (Extended Validation) yang valid.

-

Membuat pengiriman . Di Dasbor Perangkat Keras, buat produk baru dan kirim paket driver Anda untuk sertifikasi.

-

Jalankan tes HLK . Gunakan Windows Hardware Lab Kit (HLK) untuk menjalankan tes yang diperlukan untuk jenis driver dan kategori perangkat Anda.

-

Kirim untuk penandatanganan . Setelah tes lulus, kirimkan hasil HLK beserta paket driver. Microsoft akan menandatangani driver dengan sertifikat WHCP.

-

Mendistribusikan driver yang ditandatangani . Setelah ditandatangani, terbitkan driver bersertifikat WHCP melalui Windows Update dan/atau situs web Anda.

Penting: Driver yang ditandatangani hanya menggunakan sertifikat silang tanpa sertifikasi WHCP dapat diblokir pada sistem dengan kebijakan Driver Windows dalam mode penerapan.

Peringatan: Menonaktifkan fitur ini akan mengurangi keamanan perangkat Anda. Kami sarankan untuk mengaktifkannya dan bekerja dengan penerbit driver untuk mendapatkan driver yang ditandatangani WHCP sebagai gantinya.

Kebijakan Driver Windows adalah kebijakan Integritas Kode yang ditandatangani yang disimpan di Partisi Sistem EFI dan dilindungi oleh komponen boot awal Windows. Menonaktifkan fitur memerlukan langkah-langkah manual berikut ini sehingga perangkat lunak berbahaya yang berjalan sebagai admin tidak dapat mengutak-atik fitur:

Langkah 1: Nonaktifkan Boot Aman

-

Hidupkan ulang komputer Anda dan masukkan menu pengaturan firmware UEFI (BIOS). Anda biasanya dapat melakukan ini dengan menekan tombol selama boot (seperti F2 , F10 , Del , atau Esc — periksa dokumentasi produsen perangkat Anda)

-

Atau, di Windows: buka Pengaturan > Pemulihan Sistem > > Startup tingkat lanjut > Mulai ulang sekarang . Lalu pilih Pemecahan masalah > Opsi tingkat lanjut > Pengaturan Firmware UEFI > Mulai Ulang .

-

-

Di pengaturan firmware Anda, temukan opsi Boot Aman (biasanya di bawah tab Keamanan atau Boot ).

-

Atur Boot Aman ke Nonaktif .

-

Simpan perubahan dan keluar dari pengaturan firmware.

Langkah 2: Hapus file kebijakan dari Partisi Sistem EFI

1. Buka PowerShell sebagai administrator .

2. Pasang Partisi Sistem EFI dengan menjalankan:

mountvol S: /s

Anda dapat menggunakan huruf drive apa pun yang tersedia sebagai ganti 'S:'.

3. Hapus file kebijakan audit:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

4. Jika kebijakan penerapan juga ada, hapus:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. Periksa juga dan hapus kebijakan dari direktori sistem Windows:

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Lepaskan partisi EFI:

mountvol S: /d

Langkah 3: Hidupkan ulang komputer Anda

Mulai ulang perangkat Anda agar perubahan dapat diterapkan. Setelah dimulai ulang, kebijakan tidak akan aktif lagi dan semua driver yang ditandatangani — termasuk yang tanpa sertifikasi WHCP — akan diizinkan untuk memuat.

Langkah 4: Aktifkan Kembali Boot Aman

Setelah menghapus file kebijakan, aktifkan kembali Boot Aman di pengaturan firmware UEFI Anda untuk mempertahankan perlindungan Boot Aman lainnya.

Fitur dimulai dalam mode evaluasi , di mana log tetapi tidak memblokir driver yang tidak bersertifikat. Setelah sistem Anda memenuhi kriteria evaluasi (waktu aktif yang memadai dan boot ulang tanpa pelanggaran kebijakan), kebijakan secara otomatis bertransisi ke mode penegakan , dan driver yang tidak ditandatangani WHCP akan diblokir. Hal ini dapat menyebabkan driver yang bekerja sebelumnya berhenti memuat.

Saat ini tidak ada cara untuk melewati kebijakan untuk driver individu. Anda dapat menonaktifkan fitur seluruhnya (lihat di atas) atau — sebaiknya — hubungi penerbit driver dan minta mereka untuk menyediakan versi driver yang ditandatangani WHCP.

Fitur ini hanya berlaku untuk driver mode kernel . Aplikasi mode pengguna tidak terpengaruh oleh kebijakan ini.

Anda bisa memeriksa dengan menjalankan perintah berikut ini sebagai admin di PowerShell:

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Ya - Windows Server 2025 dan platform server yang lebih baru. Namun, pada Windows Server, persyaratan sesi boot adalah 2 boot ulang (dibandingkan dengan 3 pada edisi klien). Semua kriteria lainnya sama.

Jika Anda mengatur ulang atau menginstal ulang Windows, fitur akan dimulai dari awal dalam mode evaluasi. Penghitung evaluasi akan diatur ulang dan transisi ke penerapan akan dimulai kembali dari awal.

Perlu bantuan lainnya?

Jika Anda terus mengalami masalah dengan driver yang diblokir, silakan kunjungi forum Komunitas Microsoft atau hubungi dukungan Microsoft .

Kami sangat menanti umpan balik Anda tentang fitur ini. Untuk berbagi pengalaman Anda:

-

Di Windows, buka Hub Tanggapan (tekan Win + F ).

2. Di Langkah 2 — Pilih kategori , pilih Kontrol Aplikasi > Keamanan dan Privasi .