INTRODUZIONE

Microsoft ha rilasciato un avviso di sicurezza Microsoft su questo problema per i professionisti IT. L'avviso di sicurezza contiene informazioni aggiuntive relative alla sicurezza. Per visualizzare l'avviso di sicurezza, visitare il seguente sito Web Microsoft:

Risoluzione

Per ottenere il pacchetto autonomo per questo aggiornamento, visitare il sito Web del catalogo di Microsoft Update.

Ulteriori informazioni

1: Scopo di questo aggiornamento della sicurezza

L'aggiornamento della sicurezza rafforza il modo in cui l'identità dei server IPSec remoti viene convalidata se è presente una connessione remota da un client IPSec. L'installazione di questo aggiornamento è un processo in tre passaggi. Il processo è descritto in questa sezione ed è documentato in dettaglio in questo articolo. Per installare questo aggiornamento, seguire questa procedura:

-

Installare l'aggiornamento nel sistema client che migliora la convalida remota del server. L'aggiornamento rimane disabilitato dopo l'installazione finché l'amministratore non segue il passaggio 2 e abilita manualmente l'aggiornamento. Questa operazione è descritta nella sezione 4.1. Se è presente una configurazione da client a gateway, l'aggiornamento deve essere installato nel computer client. Se è presente una configurazione da sito a sito, entrambi i server remoti di comunicazione devono ricevere l'installazione.

-

Aggiornare il certificato nel server la cui identità deve essere convalidata in base alle nuove regole di convalida. Questa operazione è descritta nella sezione "Istruzioni per la distribuzione".

-

Aggiornare il Registro di sistema nei computer di convalida per includere le nuove regole di convalida. Non appena queste regole vengono impostate nel Registro di sistema, l'aggiornamento inizia automaticamente ad applicazione delle nuove regole mentre stabilisce un tunnel con la parte remota.

Nota: Questo aggiornamento è applicabile solo per le connessioni in modalità tunnel. Le connessioni in modalità di trasporto non sono interessate.

2: Chi deve installare questo aggiornamento della sicurezza?

Gli amministratori aziendali che hanno le configurazioni seguenti devono valutare l'aggiornamento dei client e dei server remoti per migliorare la sicurezza:

-

DirectAccess con AuthIP basato su certificati In questa configurazione, l'aggiornamento deve essere installato nei computer client basati su Windows 7. Il server il cui certificato deve essere aggiornato nella configurazione può eseguire Windows Server 2008 R2, Windows Server 2012 o Windows Server 2012 R2. Questo aggiornamento non avrà alcun effetto se è installato in una distribuzione basata su certificati di Windows 8.

-

DirectAccess con Autenticazione KerbProxy AuthIP In questa configurazione, l'aggiornamento deve essere installato nei computer client basati su Windows 8 o Windows 8.1. Nel server non sono necessarie modifiche.

-

IPSec con autenticazione basata su certificati Questa è la configurazione più versatile. Può essere configurato come da client a gateway o da sito a sito.

|

Scenario |

Protocollo |

Metodo di autenticazione |

Tipo di installazione |

Piattaforme da applicare alle patch |

|---|---|---|---|---|

|

IPSec |

IKEv1 |

Basato su certificati |

Da sito a sito (ad esempio, RRAS) |

Win 2003, Windows Server 2008, Windows Server 2008 R2 |

|

Da client a server |

Windows XP, Windows Vista, Windows 7 |

|||

|

DirectAccess |

AuthIP |

Basato su certificati |

Da client a server (ad esempio, DirectAccess) |

Windows 7 |

|

KerbProxy |

Da client a server (ad esempio, DirectAccess) |

Windows 8, Windows 8.1 |

Nota importante: per l'autenticazione basata su certificati (IPsec o DirectAccess):

-

Da sito a sito: Windows Server 2012 e Windows Server 2012 R2 non devono essere patchati perché i controlli dei certificati in-box sono sufficienti.

-

Client-Gateway: non è necessario applicare la patch a Windows 8 e Windows 8.1 perché i controlli dei certificati in-box sono sufficienti.

Per altre informazioni su come configurare i controlli dei certificati in Windows 8, 8.1, Server 2012 e Server 2012 R2, vedere l'articolo di Microsoft TechNet seguente:

3: Scenari di distribuzione

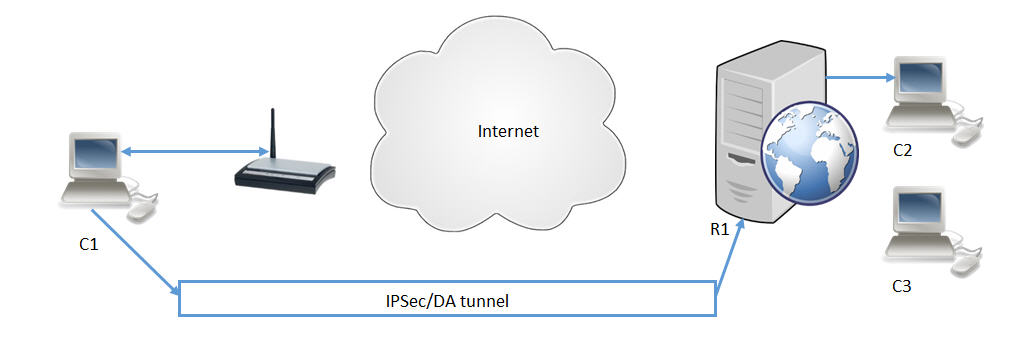

3.1: da client IPsec a gateway

In questa sezione è illustrata una tipica configurazione da client a gateway. L'aggiornamento migliorerà il controllo che il computer C1 esegue sulla validità del server R1.

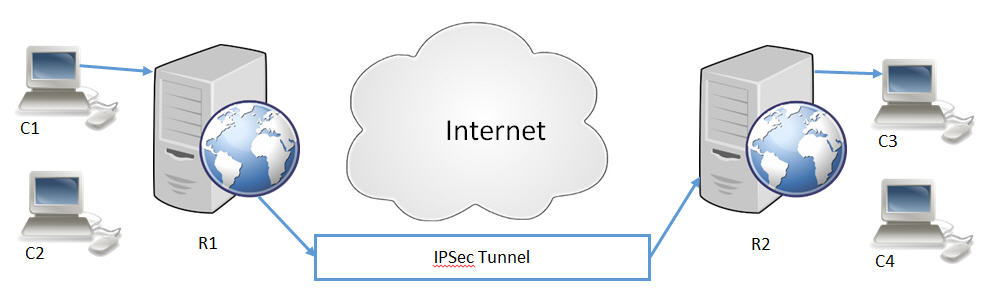

3.2: da sito a sito IPsec

Di seguito è illustrato un tunnel da sito a sito IPsec basato sul traffico comune. Il server R1 e il server R2 doranno avere questo aggiornamento e la relativa configurazione per applicare controlli più rigorosi sulla validità di altri server.

4: Istruzioni per la distribuzione

4.1: Descrizione dell'aggiornamento della sicurezza

Nell'ambito dell'aggiornamento della sicurezza 2862152, IPSec applica più controlli nella negoziazione IPSec nei metodi di autenticazione dei certificati (per Windows 7, Windows Server 2008 R2, Windows XP e Windows Server 2003) e nell'autenticazione KerbProxy (per Windows 8, Windows Server 2012, Windows 8.1 e Windows Server 2012). Durante la negoziazione IPsec, IPSec controlla anche gli attributi elencati rispetto ai valori configurati dal Registro di sistema nel modo seguente:

Windows 7 e sistemi operativi precedenti

-

Se sono configurati solo l'indirizzo IP e l'EKU, IPSec controlla l'indirizzo IP di destinazione e l'identificatore di oggetto EKU (noto anche come OID).

-

Se sono configurati solo l'indirizzo IP e il DNS, IPSec controlla l'indirizzo IP di destinazione e il nome DNS (certificato).

-

Se l'indirizzo IP, il DNS e l'EKU sono configurati, IPSec controlla l'indirizzo IP di destinazione e l'identificatore di oggetto EKU.

Note

-

DNS (certificato) è il nome del certificato sul server (o sul lato del risponditore).

-

L'identificatore di oggetto EKU è l'identificatore extended key usage presente nel certificato server.

Windows 8 e Windows 8.1

-

Indirizzo IP di destinazione e valori SPN Il nome dell'entità servizio (SPN) è in genere nel formato seguente:

host/<ComputerName>.<ComputerDomain>.comAdministrators deve fornire gli identificatori di oggetto IP, DNS/EKU validi (nei sistemi operativi Windows 7 o versioni precedenti) o valori SPN e indirizzi IP validi (in Windows 8 e versioni successive) tramite le impostazioni del Registro di sistema. Ogni modulo di chiave avrà un Registro di sistema separato che avrà una sottochiave per ogni metodo di autenticazione. Le stesse impostazioni possono essere configurate anche nel computer del risponditore per proteggere il risponditore. Questa opzione è applicabile solo per Windows 7 e versioni precedenti. In Windows 8 e versioni successive è possibile configurare solo il computer iniziatore. Non è possibile configurare il risponditore.

4.2: Distribuzione dei certificati - Windows 7 e versioni precedenti

Scenario IPsec 4.2.1

4.2.1.1 Configurazione EKU nel client:

-

Se il client IPsec ha già un certificato con un EKU, non è necessario aggiornare o ridistribuire un nuovo certificato nel sistema client IPsec. Nel server IPsec è impostato per la distribuzione un nuovo certificato con L'EKU. Nota Questo certificato deve essere concatenato alla stessa autorità di certificazione radice configurata nel criterio IPSec. Configurare questo nuovo codice EKU nelle impostazioni del Registro di sistema del client.

-

I certificati che non hanno un EKU vengono considerati come "certificati per tutti gli scopi". Quando questi certificati vengono usati con questo aggiornamento, i nuovi controlli EKU non verranno applicati. Se si vuole comunque applicare i controlli a un certificato, configurare solo le impostazioni DNS.

4.2.1.2 Configurazione DNS nel client:

-

Se si vogliono usare le convalide basate su DNS, è possibile configurare il nome DNS (nome del certificato) del certificato server nelle impostazioni del Registro di sistema del client. Nota Se l'EKU è configurato, le impostazioni DNS non verranno considerate. Pertanto, se si vogliono usare le convalide basate su DNS, configurare solo le impostazioni DNS.

4.2.2 Scenario da sito a sito

4.2.2.1 Configurazione EKU:

-

Se l'iniziatore o il risponditore ha già un certificato con un EKU, non è necessario aggiornare o ridistribuire alcun certificato nell'iniziatore o nel risponditore. È sufficiente configurare l'EKU del certificato peer nelle impostazioni del Registro di sistema su entrambe le estremità.

-

Se il certificato dell'iniziatore o del risponditore non ha EKU, significa che si tratta di un "certificato per tutti gli scopi" e che i nuovi controlli EKU non verranno applicati. Se si vuole comunque applicare i controlli a un certificato, configurare solo le impostazioni DNS.

4.2.2.2 Configurazione DNS:

-

Se si vogliono usare le convalide basate su DNS, è possibile configurare il nome DNS (nome del certificato) del certificato peer nel Registro di sistema su entrambi i lati. Nota Se l'EKU è configurato, le impostazioni DNS non verranno considerate. Pertanto, se si vogliono usare le convalide basate su DNS, configurare solo le impostazioni DNS.

4.3: Impostazioni del Registro di sistema in Windows 7, Windows Server 2008 R2, Windows Vista e Windows Server 2008

Le convalide verranno abilitate solo quando sono configurate le chiavi del Registro di sistema. Nota La convalida verrà forzata anche se la chiave del Registro di sistema non contiene alcun valore o dati.

-

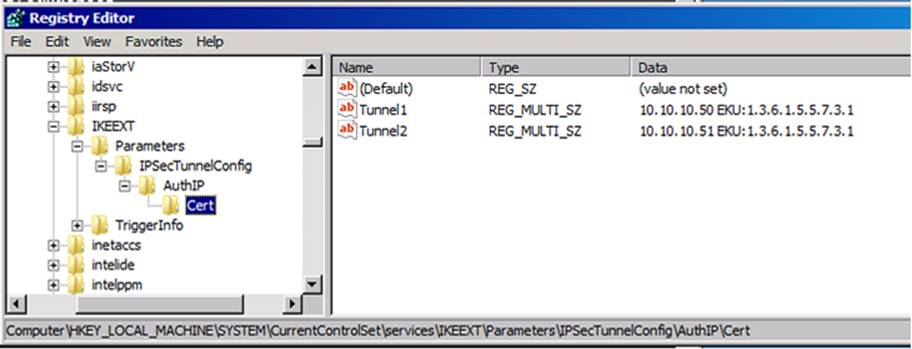

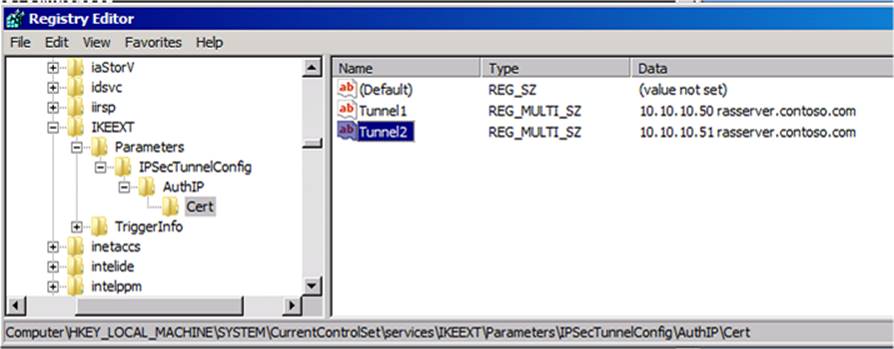

4.3.1: Autenticazione di certificazione tramite AuthIP

-

Chiave del Registro di sistema: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\AuthIP\Cert

-

Nome del Registro di sistema: può essere qualsiasi nome, ad esempio Tunnel1.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address o IPv6Address> <DNS1> <DNS2> <DNS3> <EKU OID>

I separatori di dati possono essere "spazio", "tabulazione" o "nuova riga". Ad esempio, i dati possono essere configurati anche nel modo seguente: Dati: <IPv4Address o IPv6Address>

<DNS1><DNS2><DNS3><OID EKU personalizzato>L'OID EKU personalizzato deve essere configurato usando il formato del prefisso "EKU:" come illustrato di seguito:

EKU:<OID EKU>Il Registro di sistema può avere più di un nome del Registro di sistema:

-

Nome del Registro di sistema: può essere qualsiasi nome, ad esempio Tunnel2.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address o IPv6Address> <DNS4> <DNS5> <DNS6> <OID EKU personalizzato>

-

-

4.3.2: Autenticazione della certificazione tramite IKEv1

-

Chiave del Registro di sistema: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\IKEV1\Cert

-

Nome del Registro di sistema: può essere qualsiasi nome, ad esempio Tunnel1.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address o IPv6Address> <DNS1> <DNS2> <DNS3> <EKU OID>

I separatori di dati possono essere "spazio", "tabulazione" o "nuova riga". Ad esempio, i dati possono essere configurati anche nel modo seguente: Dati: <IPv4Address o IPv6Address>

<DNS1><DNS2><DNS3><OID EKU personalizzato>L'OID EKU personalizzato deve essere configurato usando il formato del prefisso "EKU:" come illustrato di seguito:

EKU:<OID EKU>Il Registro di sistema può avere più di un nome del Registro di sistema:

-

Nome del Registro di sistema: può essere qualsiasi nome, ad esempio Tunnel2.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address o IPv6Address> <DNS4> <DNS5> <DNS6> <OID EKU personalizzato>

Per ogni voce non possono essere specificati più di 10 nomi DNS e un solo EKU personalizzato. Il numero massimo di nomi DNS configurati per ogni voce è 10. Nota Se le dimensioni della voce superano i 16.384 caratteri, tale voce verrà ignorata. Sono incluse le dimensioni dell'indirizzo IP e la dimensione dell'EKU. È possibile considerare un solo EKU per ogni destinazione del tunnel, ad esempio per ip. La ricerca è iterativa. Se sono configurate più voci "IP", la prima EKU configurata per tale voce di indirizzo IP verrà considerata per la convalida. Il numero massimo di tunnel che è possibile configurare nel percorso del Registro di sistema è 1.024. Note

-

I valori "IP" devono essere configurati. Gli amministratori possono configurare dns o EKU in base alle proprie esigenze.

-

Se è configurato solo L'EKU, l'EKU presente nel certificato peer viene convalidato e l'autenticazione viene abilitata o non consentita in base al risultato della convalida.

-

Se è configurato solo il nome DNS, viene convalidato solo il subjectAltName presente nel certificato e l'autenticazione viene abilitata o non consentita in base al risultato della convalida.

-

Se sono configurati EKU e DNS, viene convalidato solo L'EKU e l'autenticazione viene abilitata o non consentita in base alla convalida.

-

Approccio DNS:

-

È possibile specificare qualsiasi stringa nel campo Nome.

-

Se il server ha un indirizzo IPv6, è possibile specificare lo stesso indirizzo IPv6 invece dell'indirizzo IPv4.

Approccio EKU:

4.4: Impostazioni del Registro di sistema in Windows XP e Windows Server 2003

Le convalide verranno abilitate solo quando sono configurate le chiavi del Registro di sistema. Nota Le convalide verranno forzate anche se le chiavi del Registro di sistema non hanno valori o dati.

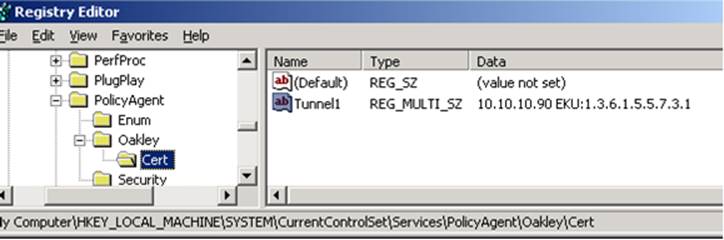

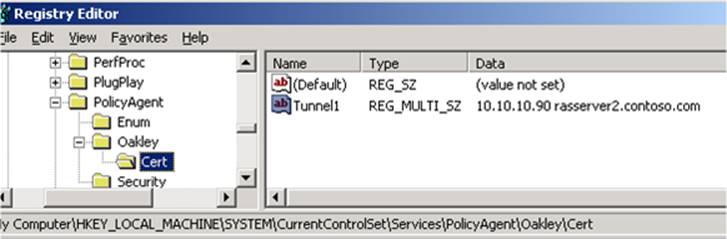

4.4.1: Autenticazione della certificazione tramite Oakley

-

Chiave del Registro di sistema: HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent\Oakley\Cert

-

Nome del Registro di sistema: può essere qualsiasi nome, ad esempio Tunnel1.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address> <DNS1> <DNS2> <DNS3> <personalizzato OID EKU>I separatori dei dati possono essere "spazio" o "tabulazione" o "nuova riga". Ad esempio, i dati possono essere configurati anche nel modo seguente: Dati: <IPv4Address>

<DNS1><DNS2><DNS3><OID EKU personalizzato>L'OID EKU personalizzato deve essere configurato usando il formato del prefisso "EKU:" come illustrato di seguito:

EKU:<OID EKU>Il Registro di sistema può avere più di un nome del Registro di sistema:

-

Nome del Registro di sistema: può essere qualsiasi nome, ad esempio Tunnel2.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address> <DNS4> <DNS5> <DNS6> <EKU OID>

L'indirizzo IP è l'indirizzo della destinazione del tunnel e deve essere la prima stringa nella voce. Per ogni voce non possono essere specificati più di 10 nomi DNS e un solo EKU personalizzato. Il numero massimo di nomi DNS configurati per ogni voce è 10.Nota Se le dimensioni della voce superano i 16.384 caratteri, tale voce verrà ignorata. Sono incluse le dimensioni dell'indirizzo IP e la dimensione dell'EKU. È possibile considerare un solo EKU per ogni destinazione del tunnel, ad esempio per ip. La ricerca è iterativa. Se sono configurate più voci "IP", la prima EKU configurata per tale voce di indirizzo IP verrà considerata per la convalida. Il numero massimo di tunnel che è possibile configurare nel percorso del Registro di sistema è 1.024. Note

-

I valori "IP" devono essere configurati. Gli amministratori possono configurare dns o EKU in base alle proprie esigenze.

-

Se è configurato solo L'EKU, viene convalidato l'EKU presente nel certificato peer e viene consentita o non consentita l'autenticazione in base al risultato della convalida.

-

Se è configurato solo il nome DNS, viene convalidato solo il subjectAltName presente nel certificato e viene consentita o non consentita l'autenticazione in base al risultato della convalida.

-

Se sono configurate entrambe, viene convalidata solo l'EKU e viene consentita o non consentita l'autenticazione in base alla convalida.

Approccio DNS:

-

È possibile specificare qualsiasi stringa nel campo Nome.

-

Se il server ha un indirizzo IPv6, è possibile specificare lo stesso indirizzo IPv6 invece dell'indirizzo IPv4.

Approccio EKU:

4.5: Windows 8 e Windows 8.1

Le convalide verranno abilitate solo se la chiave del Registro di sistema è configurata. Tenere presente che i controlli verranno applicati semplicemente aggiungendo la chiave anche senza valori o dati del Registro di sistema.

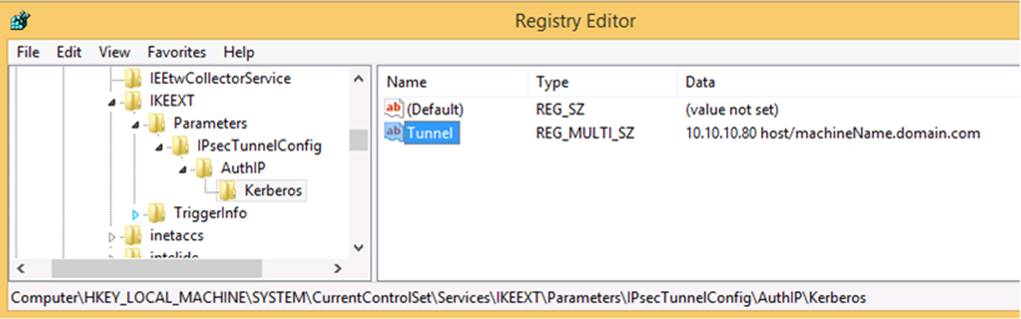

4.5.1: Autenticazione KerbProxy tramite AuthIP:

-

Chiave del Registro di sistema: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\AuthIP\kerberos

-

Nome del Registro di sistema: può essere qualsiasi stringa, ad esempio Tunnel1.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address o IPv6Address> <SPN1> <SPN2> <SPN3>I separatori dei dati possono essere "spazio" o "tabulazione" o "nuova riga". Ad esempio, i dati possono essere configurati anche nel modo seguente: Dati: <IPv4Address o IPv6Address>

<SPN1><SPN2><SPN3>Il Registro di sistema può avere più nomi del Registro di sistema:

-

Nome del Registro di sistema: può essere qualsiasi stringa, ad esempio Tunnel2.

-

Digitare: REG_MULTI_SZ

-

Dati: <IPv4Address o IPv6Address> <SPN4> <SPN5> <SPN6>

L'indirizzo IP è l'indirizzo della destinazione del tunnel e deve essere la prima stringa nella voce. Il numero massimo di nomi SPN configurati per ogni voce è 10.Nota Se le dimensioni della voce( inclusa la dimensione dell'indirizzo IP) superano i 16.384 caratteri, tale voce verrà ignorata. Il numero massimo di tunnel che è possibile configurare nel percorso del Registro di sistema è 1.024.Approccio SPN:

-

È possibile specificare qualsiasi stringa nel campo Nome.

-

Se il server ha un indirizzo IPv6, è possibile specificare lo stesso indirizzo IPv6 invece dell'indirizzo IPv4.

5: Risoluzione dei problemi

Se si verificano errori di connessione IPSec, seguire questa procedura per risolvere il problema:

-

Assicurarsi che la configurazione corretta sia eseguita come descritto nelle sezioni precedenti.

-

Esaminare i log eventi per determinare se l'errore viene generato dall'iniziatore o dal risponditore.

-

In Windows 8 e versioni successive, non ci sono modifiche sul lato risponditore. Quindi, l'errore può essere solo dall'iniziatore. Se si verifica un errore, le tracce IKE mostreranno un messaggio analogo al seguente nel log:

L'SPN peer AuthIP NON corrisponde all'SPN configurato

-

In Windows 7 e versioni precedenti, l'errore può essere generato dall'iniziatore o dal risponditore.

Se sono presenti errori sul lato iniziatore, vengono registrati gli eventi seguenti.

|

Caso di errore |

Iniziatore |

Risponditore |

|---|---|---|

|

IKEv1 |

Una negoziazione in modalità principale IPsec non è riuscita. |

È stata stabilita un'associazione di sicurezza in modalità principale IPsec. La modalità estesa non è stata abilitata. Per l'autenticazione è stato usato un certificato. |

|

Un'associazione di sicurezza in modalità principale IPsec è terminata. |

||

|

AuthIP |

Una negoziazione in modalità principale IPsec non è riuscita. |

Una negoziazione in modalità principale IPsec non è riuscita. |

Se sono presenti errori sul lato risponditore, vengono registrati gli eventi seguenti:

|

Caso di errore |

Iniziatore |

Risponditore |

|---|---|---|

|

IKEv1 |

È stata stabilita un'associazione di sicurezza in modalità principale IPsec. La modalità estesa non è stata abilitata. È stato usato un certificato per l'autenticazione |

È stata stabilita un'associazione di sicurezza in modalità principale IPsec. La modalità estesa non è stata abilitata. Per l'autenticazione è stato usato un certificato. |

|

Negoziazione in modalità rapida IPsec non riuscita. |

Un'associazione di sicurezza in modalità principale IPsec è terminata. |

|

|

Un'associazione di sicurezza in modalità principale IPsec è terminata. |

Negoziazione in modalità rapida IPsec non riuscita. |

|

|

AuthIP |

Una negoziazione in modalità principale IPsec non è riuscita. |

Negoziazione in modalità estesa IPsec non riuscita. L'associazione di sicurezza in modalità principale corrispondente è stata eliminata. |

|

Negoziazione in modalità estesa IPsec non riuscita. L'associazione di sicurezza in modalità principale corrispondente è stata eliminata. |

Tracce IKE

-

Abilitare la traccia IKE e riprodurre il problema.

-

Interrompere la traccia IKE.

-

Condividere il file Ikeext.etl da C:\windows\system32 al team di supporto Microsoft.

In caso di errori, le tracce IKE visualizzano i log seguenti. Errore a causa dell'EKU:

-

L'EKU personalizzato del certificato peer NON corrisponde all'EKU configurato per AUTHIP

-

L'EKU personalizzato del certificato peer non corrisponde all'EKU configurato per IKE

Errore a causa del certificato:

-

Il nome DNS del certificato peer IKE NON corrispondeva ai nomi DNS configurati

-

Il nome DNS del certificato peer AUTHIP NON corrisponde ai nomi DNS configurati

Windows XP e Windows Server 2003

I log di Oakley consentono di identificare la causa degli errori correlati a IPSec. Per abilitare la registrazione IPSec, al prompt dei comandi digitare il comando seguente e quindi premere INVIO:

Netsh IPsec dynamic set config ikelogging 1Then, to reproduce the failure case, type the following command:

Netsh IPsec dynamic set config ikelogging 0Il log di Oakley viene generato nella cartella seguente:

C:\winodws\DebugSe ci sono errori, le tracce IKE visualizzano i log seguenti. Errore a causa dell'EKU:

-

L'EKU personalizzato del certificato peer NON corrisponde all'EKU configurato per IKEv1

Errore a causa del certificato:

-

Il nome DNS del certificato peer non corrisponde al nome DNS configurato per IKEv1

Nota Nelle informazioni del messaggio elencate di seguito, "NON è stata trovata una corrispondenza" è un errore tipografico visualizzato nel codice.

Riferimenti

Per altre informazioni su IPSec, visitare la seguente pagina Web Microsoft:

http://technet.microsoft.com/en-us/library/hh831416Per altre informazioni su CA, vedere la pagina Web Della Guida alla distribuzione avanzata:

http://technet.microsoft.com/en-us/library/hh831436Per altre informazioni su come distribuire un singolo server di accesso remoto, visitare la pagina Web di distribuzione di Microsoft Basic Remote Access seguente:

http://technet.microsoft.com/en-us/library/hh831520Per altre informazioni sulla VPN da sito a sito, visitare la pagina Web Microsoft Test Lab Guide seguente:

INFORMAZIONI SUI FILE

La versione inglese (Stati Uniti) di questo aggiornamento software installa i file con gli attributi elencati nelle tabelle seguenti. Le date e le ore di questi file sono espresse nel formato UTC (Coordinated Universal Time). Le date e le ore per questi file nel computer locale vengono visualizzate nell'ora locale e con l'ora legale corrente. Inoltre, le date e le ore possono cambiare quando si eseguono determinate operazioni sui file.

-

I file che si applicano a un'attività cardine specifica (SPn)e a un ramo del servizio (QFE, GDR) sono noti nelle colonne "Requisito SP" e "Ramo del servizio".

-

I rami del servizio GDR contengono solo correzioni rilasciate su vasta scala e che risolvono problemi critici diffusi. I rami del servizio QFE contengono aggiornamenti rapidi oltre a correzioni ampiamente rilasciate.

-

Oltre ai file elencati in queste tabelle, questo aggiornamento software installa anche un file di catalogo di sicurezza associato(numeroKB .cat) firmato con una firma digitale Microsoft.

Per tutte le versioni supportate basate su x86 di Windows XP

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Oakley.dll |

5.1.2600.6462 |

278,528 |

12 ottobre 2013 |

15:56 |

x86 |

Per tutte le versioni basate su x64 supportate di Windows Server 2003 e Windows XP Professional x64 Edition

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

Requisito sp |

Ramo del servizio |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

407,040 |

13 ottobre 2013 |

05:37 |

x64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13 ottobre 2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

Per tutte le versioni basate su x86 supportate di Windows Server 2003

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

361,472 |

12 ottobre 2013 |

15:57 |

x86 |

Per tutte le versioni basate su IA-64 supportate di Windows Server 2003

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

Requisito sp |

Ramo del servizio |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

565,760 |

13 ottobre 2013 |

05:37 |

IA-64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13 ottobre 2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

-

I file che si applicano a un prodotto, un'attività cardine (SPn)e un ramo del servizio (LDR, GDR) specifici possono essere identificati esaminando i numeri di versione del file come illustrato nella tabella seguente:

Versione

Prodotto

Attività cardine

Ramo del servizio

6.0.6002. 18xxx

Windows Vista SP2 e Windows Server 2008 SP2

SP2

GDR

6.0.6002. 23xxx

Windows Vista SP2 e Windows Server 2008 SP2

SP2

LDR

-

I rami del servizio GDR contengono solo correzioni rilasciate su vasta scala e che risolvono problemi critici diffusi. I rami del servizio LDR contengono hotfix in aggiunta alle correzioni rilasciate su vasta scala.

Nota I file MANIFEST (con estensione manifest) e i file MUM (con estensione mamma) installati non sono elencati.

Per tutte le versioni basate su x86 supportate di Windows Vista e Windows Server 2008

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

334,848 |

11 apr-2009 |

06:28 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

99,816 |

11 apr-2009 |

06:32 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11 ottobre 2013 |

02:07 |

x86 |

|

Ikeext.dll |

6.0.6002.18960 |

444,928 |

11 ottobre 2013 |

02:08 |

x86 |

|

Pam.mof |

Not applicable |

814 |

05-gen-2008 |

11:29 |

Not applicable |

|

Pam.tmf |

Not applicable |

218,228 |

11 ottobre 2013 |

00:39 |

Not applicable |

|

Bfe.dll |

6.0.6002.23243 |

334,848 |

12 ottobre 2013 |

02:52 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

98,240 |

12 ottobre 2013 |

03:24 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12 ottobre 2013 |

02:53 |

x86 |

|

Ikeext.dll |

6.0.6002.23243 |

446,464 |

12 ottobre 2013 |

02:53 |

x86 |

|

Pam.mof |

Not applicable |

814 |

09 settembre 2011 |

11:41 |

Not applicable |

|

Pam.tmf |

Not applicable |

218,580 |

12 ottobre 2013 |

01:42 |

Not applicable |

Per tutte le versioni basate su x64 supportate di Windows Vista e Windows Server 2008

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

458,240 |

11 apr-2009 |

07:11 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

166,888 |

11 apr-2009 |

07:15 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

781,824 |

11 ottobre 2013 |

04:23 |

x64 |

|

Ikeext.dll |

6.0.6002.18960 |

462,848 |

11 ottobre 2013 |

04:23 |

x64 |

|

Pam.mof |

Not applicable |

814 |

05-gen-2008 |

11:29 |

Not applicable |

|

Pam.tmf |

Not applicable |

217,074 |

11 ottobre 2013 |

02:29 |

Not applicable |

|

Bfe.dll |

6.0.6002.23243 |

458,240 |

12 ottobre 2013 |

03:19 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

165,312 |

12 ottobre 2013 |

03:51 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

781,824 |

12 ottobre 2013 |

03:20 |

x64 |

|

Ikeext.dll |

6.0.6002.23243 |

464,384 |

12 ottobre 2013 |

03:20 |

x64 |

|

Pam.mof |

Not applicable |

814 |

15 novembre 2011 |

15:19 |

Not applicable |

|

Pam.tmf |

Not applicable |

217,466 |

12 ottobre 2013 |

02:11 |

Not applicable |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11 ottobre 2013 |

02:07 |

x86 |

|

Pam.mof |

Not applicable |

814 |

26 settembre 2013 |

12:46 |

Not applicable |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12 ottobre 2013 |

02:53 |

x86 |

|

Pam.mof |

Not applicable |

814 |

09 settembre 2011 |

11:41 |

Not applicable |

Per tutte le versioni basate su IA-64 supportate di Windows Server 2008

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

781,312 |

11 apr-2009 |

06:59 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

262,632 |

11 apr-2009 |

07:03 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

1,124,352 |

11 ottobre 2013 |

03:43 |

IA-64 |

|

Ikeext.dll |

6.0.6002.18960 |

944,128 |

11 ottobre 2013 |

03:43 |

IA-64 |

|

Pam.mof |

Not applicable |

814 |

03-gen-2008 |

18:54 |

Not applicable |

|

Pam.tmf |

Not applicable |

217,254 |

11 ottobre 2013 |

02:05 |

Not applicable |

|

Bfe.dll |

6.0.6002.23243 |

781,312 |

12 ottobre 2013 |

02:17 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

261,056 |

12 ottobre 2013 |

02:52 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

1,124,352 |

12 ottobre 2013 |

02:18 |

IA-64 |

|

Ikeext.dll |

6.0.6002.23243 |

946,688 |

12 ottobre 2013 |

02:18 |

IA-64 |

|

Pam.mof |

Not applicable |

814 |

15 marzo 2011 |

05:52 |

Not applicable |

|

Pam.tmf |

Not applicable |

217,516 |

12 ottobre 2013 |

01:24 |

Not applicable |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11 ottobre 2013 |

02:07 |

x86 |

|

Pam.mof |

Not applicable |

814 |

26 settembre 2013 |

12:46 |

Not applicable |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12 ottobre 2013 |

02:53 |

x86 |

|

Pam.mof |

Not applicable |

814 |

09 settembre 2011 |

11:41 |

Not applicable |

-

I file che si applicano a un prodotto, un'attività cardine (RTM, SPn)e un ramo del servizio (LDR, GDR) specifici possono essere identificati esaminando i numeri di versione del file, come illustrato nella tabella seguente:

Versione

Prodotto

Attività cardine

Ramo del servizio

6.1.7601. 18xxx

Windows 7 e Windows Server 2008 R2

SP1

GDR

6.1.7601. 22xxx

Windows 7 e Windows Server 2008 R2

SP1

LDR

-

I rami del servizio GDR contengono solo correzioni rilasciate su vasta scala e che risolvono problemi critici diffusi. I rami del servizio LDR contengono hotfix in aggiunta alle correzioni rilasciate su vasta scala.

Nota I file MANIFEST (con estensione manifest) e i file MUM (con estensione mamma) installati non sono elencati.

Per tutte le versioni x86-based di Windows 7 supportate

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

494,592 |

20 novembre 2010 |

12:18 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12 ottobre 2013 |

02:01 |

x86 |

|

Ikeext.dll |

6.1.7601.18283 |

679,424 |

12 ottobre 2013 |

02:01 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,028 |

12 ottobre 2013 |

02:33 |

Not applicable |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12 ottobre 2013 |

02:03 |

x86 |

|

Pam.mof |

Not applicable |

822 |

10 giugno 2009 |

21:32 |

Not applicable |

|

Bfe.dll |

6.1.7601.22479 |

496,128 |

12 ottobre 2013 |

01:55 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12 ottobre 2013 |

01:56 |

x86 |

|

Ikeext.dll |

6.1.7601.22479 |

681,472 |

12 ottobre 2013 |

01:56 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,028 |

12 ottobre 2013 |

02:21 |

Not applicable |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12 ottobre 2013 |

01:57 |

x86 |

|

Pam.mof |

Not applicable |

822 |

10 giugno 2009 |

21:32 |

Not applicable |

Per tutte le versioni basate su x64 supportate di Windows 7 e Windows Server 2008 R2

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

705,024 |

20 novembre 2010 |

13:25 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

324,096 |

12 ottobre 2013 |

02:29 |

x64 |

|

Ikeext.dll |

6.1.7601.18283 |

859,648 |

12 ottobre 2013 |

02:29 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,028 |

12 ottobre 2013 |

03:06 |

Not applicable |

|

Nshwfp.dll |

6.1.7601.18283 |

830,464 |

12 ottobre 2013 |

02:30 |

x64 |

|

Pam.mof |

Not applicable |

822 |

10 giugno 2009 |

20:51 |

Not applicable |

|

Bfe.dll |

6.1.7601.22479 |

706,560 |

12 ottobre 2013 |

02:23 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

324,096 |

12 ottobre 2013 |

02:24 |

x64 |

|

Ikeext.dll |

6.1.7601.22479 |

861,184 |

12 ottobre 2013 |

02:24 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,028 |

12 ottobre 2013 |

02:49 |

Not applicable |

|

Nshwfp.dll |

6.1.7601.22479 |

832,000 |

12 ottobre 2013 |

02:25 |

x64 |

|

Pam.mof |

Not applicable |

822 |

10 giugno 2009 |

20:51 |

Not applicable |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12 ottobre 2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12 ottobre 2013 |

02:03 |

x86 |

|

Pam.mof |

Not applicable |

822 |

04-lug-2013 |

12:21 |

Not applicable |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12 ottobre 2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12 ottobre 2013 |

01:57 |

x86 |

|

Pam.mof |

Not applicable |

822 |

09-lug-2013 |

06:28 |

Not applicable |

Per tutte le versioni basate su IA-64 supportate di Windows Server 2008 R2

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

1,071,616 |

20 novembre 2010 |

10:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

566,272 |

12 ottobre 2013 |

01:34 |

IA-64 |

|

Ikeext.dll |

6.1.7601.18283 |

1,500,160 |

12 ottobre 2013 |

01:34 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,028 |

12 ottobre 2013 |

01:59 |

Not applicable |

|

Nshwfp.dll |

6.1.7601.18283 |

1,112,064 |

12 ottobre 2013 |

01:36 |

IA-64 |

|

Pam.mof |

Not applicable |

822 |

10 giugno 2009 |

20:57 |

Not applicable |

|

Bfe.dll |

6.1.7601.22479 |

1,074,176 |

12 ottobre 2013 |

01:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

566,272 |

12 ottobre 2013 |

01:24 |

IA-64 |

|

Ikeext.dll |

6.1.7601.22479 |

1,503,744 |

12 ottobre 2013 |

01:24 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,028 |

12 ottobre 2013 |

01:44 |

Not applicable |

|

Nshwfp.dll |

6.1.7601.22479 |

1,113,600 |

12 ottobre 2013 |

01:25 |

IA-64 |

|

Pam.mof |

Not applicable |

822 |

10 giugno 2009 |

20:57 |

Not applicable |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12 ottobre 2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12 ottobre 2013 |

02:03 |

x86 |

|

Pam.mof |

Not applicable |

822 |

04-lug-2013 |

12:21 |

Not applicable |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12 ottobre 2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12 ottobre 2013 |

01:57 |

x86 |

|

Pam.mof |

Not applicable |

822 |

09-lug-2013 |

06:28 |

Not applicable |

-

I file che si applicano a un prodotto, un'attività cardine (RTM,SPn)e un ramo del servizio (LDR, GDR) specifici possono essere identificati esaminando i numeri di versione del file come illustrato nella tabella seguente:

Versione

Prodotto

Attività cardine

Ramo del servizio

6.2.920 0.16 xxx

Windows 8 e Windows Server 2012

RTM

GDR

6.2.920 0.20 xxx

Windows 8 e Windows Server 2012

RTM

LDR

-

I rami del servizio GDR contengono solo correzioni rilasciate su vasta scala e che risolvono problemi critici diffusi. I rami del servizio LDR contengono hotfix in aggiunta alle correzioni rilasciate su vasta scala.

Nota I file MANIFEST (con estensione manifest) e i file MUM (con estensione mamma) installati non sono elencati.

Per tutte le versioni supportate basate su x86 di Windows 8

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10 ottobre 2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10 giugno 2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10 ottobre 2013 |

09:29 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10 giugno 2013 |

19:10 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10 ottobre 2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27 novembre 2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10 ottobre 2013 |

22:30 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10 ottobre 2013 |

22:30 |

x86 |

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10 ottobre 2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10 giugno 2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10 ottobre 2013 |

09:29 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

2,920 |

10 ottobre 2013 |

10:06 |

Not applicable |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10 giugno 2013 |

19:10 |

x86 |

|

Wfplwfs.sys |

6.2.9200.16734 |

38,744 |

10 ottobre 2013 |

10:07 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10 ottobre 2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27 novembre 2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10 ottobre 2013 |

22:30 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

2,920 |

10 ottobre 2013 |

23:31 |

Not applicable |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10 ottobre 2013 |

22:30 |

x86 |

|

Wfplwfs.sys |

6.2.9200.20842 |

38,744 |

10 ottobre 2013 |

23:37 |

x86 |

Per tutte le versioni basate su x64 supportate di Windows 8 e Windows Server 2012

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10 ottobre 2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10 giugno 2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10 ottobre 2013 |

09:21 |

x64 |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10 giugno 2013 |

19:16 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10 ottobre 2013 |

22:26 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27 novembre 2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10 ottobre 2013 |

22:26 |

x64 |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10 ottobre 2013 |

22:26 |

x64 |

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10 ottobre 2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10 giugno 2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10 ottobre 2013 |

09:21 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

2,920 |

10 ottobre 2013 |

11:50 |

Not applicable |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10 giugno 2013 |

19:16 |

x64 |

|

Wfplwfs.sys |

6.2.9200.16734 |

96,600 |

10 ottobre 2013 |

11:53 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10 ottobre 2013 |

22:26 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27 novembre 2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10 ottobre 2013 |

22:26 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

2,920 |

11 ottobre 2013 |

00:50 |

Not applicable |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10 ottobre 2013 |

22:26 |

x64 |

|

Wfplwfs.sys |

6.2.9200.20842 |

96,600 |

11 ottobre 2013 |

00:54 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10 giugno 2013 |

19:10 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10 giugno 2013 |

19:10 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27 novembre 2012 |

04:22 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10 ottobre 2013 |

22:30 |

x86 |

Per tutte le versioni basate su x86 supportate di Windows 8.1

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12 ottobre 2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22 agosto 2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12 ottobre 2013 |

21:02 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22 agosto 2013 |

02:19 |

x86 |

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12 ottobre 2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22 agosto 2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12 ottobre 2013 |

21:02 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,059 |

13 ottobre 2013 |

00:27 |

Not applicable |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22 agosto 2013 |

02:19 |

x86 |

|

Wfplwfs.sys |

6.3.9600.16427 |

69,464 |

13 ottobre 2013 |

00:45 |

x86 |

Per tutte le versioni basate su x64 supportate di Windows 8.1 e Windows Server 2012 R2

|

Nome file |

Versione file |

Dimensione file |

Date |

Ora |

Piattaforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12 ottobre 2013 |

21:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22 agosto 2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12 ottobre 2013 |

21:34 |

x64 |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22 agosto 2013 |

09:11 |

x64 |

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12 ottobre 2013 |

21:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22 agosto 2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12 ottobre 2013 |

21:34 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Not applicable |

3,059 |

13 ottobre 2013 |

02:41 |

Not applicable |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22 agosto 2013 |

09:11 |

x64 |

|

Wfplwfs.sys |

6.3.9600.16427 |

136,536 |

13 ottobre 2013 |

02:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22 agosto 2013 |

02:40 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22 agosto 2013 |

02:19 |

x86 |

|

Nome file |

Hash SHA1 |

Hash SHA256 |

|---|---|---|

|

Windows6.0-KB2862152-ia64.msu |

80EE12A2E51477C621392A0665BC837CFF8FC29B |

55D9566C4062721EA0B8C9B02B2DE1FC5A48B6216338012BA7C3E15C9F78EC4A |

|

Windows6.0-KB2862152-x64.msu |

E24C86C21DD00ADA6B49EE1C2A037F9D2CBD8EF |

5C2D595720F98D351400593A562DBD5812AAAADE31E7B92E8B2493771AF8EDD3 |

|

Windows6.0-KB2862152-x86.msu |

C062CCF8CCCB24411D223934451EB25323C5B9BC |

1EE3C6408CC3EE8CA8CA0C9A23089AE8F4461FFB277414F9EFC0E61B2A30B5 |

|

Windows6.1-KB2862152-ia64.msu |

61E5FC414F88C1B15FB27AB905AB67652B188FF2 |

C76E6DBBF345D2CA602A4DCA83C780A7DF12D13F7570FDF57A605D81C33173F |

|

Windows6.1-KB2862152-x64.msu |

72BBAF8697440A998DF17DB09A69B24D96C4FE07 |

7764527EA105A3639EAF0D09B45DE8EEB3EF68B4E09B69104FD63040C97365 |

|

Windows6.1-KB2862152-x86.msu |

EAC008F3D7E22B10E646D969656C48C25FADC6B4 |

64E90C46DC94A68DC5B2DA9AEB426EB07E660F5D32AB85A611103F15E115F47 |

|

Windows8-RT-KB2862152-x64.msu |

717A29A94CFCCE8F663E555075CDE12E2A7A836D |

A1EC074D8B1576CC3F7E5847451EA13E9D189ABFF1B0C05100522C579580345E |

|

Windows8-RT-KB2862152-x86.msu |

B762EE6FDB2CE341546C3A93C919CD5A482A99A9 |

CC2B0CEFEEFAAEC7696530C38B88281F4DE46223DE7348E2C258DAB06E6C2E |

|

Windows8.1-KB2862152-x64.msu |

EC8DF98AE6D52A82726403A267F708A9CDE9B38 |

26068674EFEE40DA6B682429FD8876DE75405A83FE3A3689711884188FB3B3AE |

|

Windows8.1-KB2862152-x86.msu |

63D555F539C3D80AF8C4CE23179A9DE447810502 |

0FB82BB48506DE4883E4DCF518E7745AEBF56B47D9F314563B7B8EA49B24155 |

|

WindowsServer2003-KB2862152-ia64-DEU.exe |

5BD38A43C1E04B8CDF94DF9F4B7C58F6B93B4C27 |

4004B7BACEFF854FD4E8FD72B7BCD5A07AD29A3B3979CAF738C41117487B557D |

|

WindowsServer2003-KB2862152-ia64-ENU.exe |

CC67EC663C2C933B2781436EA37F6BE2AEADD4C1 |

86A30C9F2DB197C099E5BDB95CA7B7121D87D94A8AB3ADEAEAB64E099BAD7C9 |

|

WindowsServer2003-KB2862152-ia64-FRA.exe |

FD8AF00F493485D70C94E1113DB955F2F6774444 |

58E4A5925C0A400BC3FCA664DC0E60FC930FFB54CD7879D4E0620A5DC3ADD996 |

|

WindowsServer2003-KB2862152-ia64-JPN.exe |

BC417216D77EABAED92C54C1828C09A8F1EE266A |

7122AF3D47607C5A6E7BADB8A0A740714FB908975074C7D64B6E0F9C23CA6141 |

|

WindowsServer2003-KB2862152-x86-CHS.exe |

7E8BBBA255E7DC0BE62AE188A40A8F004FCB5E4F |

4DFA6A4E6CF86DC4BA1EA0F10204F8275EB61F28B2BF5D5AC58F314760614272 |

|

WindowsServer2003-KB2862152-x86-CHT.exe |

C3707B843C2914F02FF728691B7489460557328B |

7B4829AE8CA47CF789FC3C084291B30D99D24497C5223AAD2968DCE0E7A2A214 |

|

WindowsServer2003-KB2862152-x86-CSY.exe |

17B5A8D82581E04B3DC8359A55A0775E53BAF1A6 |

5049340582FB9E145B2B3104B1066984AEBB1EE352064F1D7C9C6BDA073D2097 |

|

WindowsServer2003-KB2862152-x86-DEU.exe |

A75DC6744A60D8CADB39D1D9963FAC7B608CAA89 |

982A7F6DF2067AA891E6890D0119CD1D5CA2FCB6238CF341D47293B80B7A3EBA |

|

WindowsServer2003-KB2862152-x86-ENU.exe |

8D96F688B35EFA32EEC1B05C92A8422D304E972D |

5192DD6E6C38C635AFF68A926C60FFF1FDC1433982E5C0FFFAEE5C3EDD9C6F2C |

|

WindowsServer2003-KB2862152-x86-ESN.exe |

37DCEF5107C1C157B738FED12CAC921100EFF6F |

63D2CDD7D92FEAD9F72D0BEC29B5B4B25626B814BAEF517AF3B9B9252993B1E2 |

|

WindowsServer2003-KB2862152-x86-FRA.exe |

60BB2ECB93869D41E432901ADB1D3ED4B71CD700 |

0E37AB5EE438261F8B2B623180BE12B05AD13ECA4F7D246D6EBC90110E2EF179 |

|

WindowsServer2003-KB2862152-x86-HUN.exe |

0EEEB1F90C9BBDBC12368029DD5DCBC94A9499E8 |

ACE72D7C2CF26E99044BF7B19CBBC25067BAA7B5972C656C1AB0256DD43B877E |

|

WindowsServer2003-KB2862152-x86-ITA.exe |

DC2AB04A66B46AA9F97B817924007E9FCD5EB306 |

F032AE531AF7C4B9B03DB92F4470D37E4F9A078EFAEE7DB8C2DE7C3AEB54A7F5 |

|

WindowsServer2003-KB2862152-x86-JPN.exe |

1FBBBEC7AB9B764D439213E5ACD7278F6114792F |

42F8DB54F37DD659221168226CDBADE0F1614FB7FF06DB3C037667EF4661DDB8 |

|

WindowsServer2003-KB2862152-x86-KOR.exe |

B7CBCEA8AFCE0A77273B5264B0E90E57BEA8423 |

E24C14DB1809D6E7A9AE7D2BF52E84B591B7332D3F073D6272CACF2434573ADB |

|

WindowsServer2003-KB2862152-x86-NLD.exe |

799BE730609FE5D4CDB56F46A1F4520F50183A9E |

4FD53C68F54668FE0CCE9F51DA1EFFF36E6050C5C5CBBD42E94C3453C036C54BAF |

|

WindowsServer2003-KB2862152-x86-PLK.exe |

B5160A3964D9D776E6DD659B47593270FA4D79D |

4E5C3C8B9859BFA83CBA2D7042A956CA8A69AFFF123E09899D16312FCA6D12 |

|

WindowsServer2003-KB2862152-x86-PTB.exe |

83CCFE642630C0054105D0441FEA09204DEA86CE |

4156FF7C97627C42A95871F1D8666ECF36C6146A38804BE71C2C93EF082052DE |

|

WindowsServer2003-KB2862152-x86-PTG.exe |

B7D66DB2EF501D9DF68ECE685D095EABE4CDE276 |

8E88E57841BF640E5382E0808DEEA5F9FCFBD91CC0C502D071969A6BCAE4C7FB |

|

WindowsServer2003-KB2862152-x86-RUS.exe |

B982BCC1C5D1C0AF67794055429223C7D134E7D |

E7D524899F14DD4739C48056468D66C8C59DBD6BF629942060AECF3397307F72 |

|

WindowsServer2003-KB2862152-x86-SVE.exe |

4EF34DE5D662004089E77A23F162A47359E5BFFA |

6C779C1F31C7B2587D4B097998B1C28D63FDAB19DF5AF9E6263A1F49E15FBFFE |

|

WindowsServer2003-KB2862152-x86-TRK.exe |

5506F386C876A0BDB71D722BE785CC9C4B6DBB48 |

8443ADF3249DBD3C8A1C0939B4DFC717EE94B9DD609CAAD40317992EA33E6006 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHS.exe |

D15894E4D38D740F1F6D40EF14D1E2CB663D3740 |

9AD8CA4C5AD11E261E1726009182FF9D256FF37C17F5CA296AFE28859D5B6E5E |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHT.exe |

E69F9455BA88CCF1F579118C0DA787A3AB66DE43 |

47FB6E9D05D63C7984E745B7709E111E27D595BA385FF667EB31DD5922F9581AA |

|

WindowsServer2003.WindowsXP-KB2862152-x64-DEU.exe |

E6F17C263EB3824534D3A23187C51382393A9111 |

A09D50A344E7ECF3010C0B5530EB36C74FCE039985E9950A67FA1B971B31E5A0 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ENU.exe |

D97C7E8E60E51CEB4C10F40CD0163DFCC0FA0E13 |

13BCFE30002F3AD0280D14287B22FBF830297EF839A93C6E539EBB19814073F5 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ESN.exe |

EEA452A980769A5B00D163EE7390B11579345E4A |

EF97F201F03D7CA58FF4B9C84B1F301DBAA750EA39BD55207BD3F2A7F97258DD |

|

WindowsServer2003.WindowsXP-KB2862152-x64-FRA.exe |

6E6B16D63B5CA7D55CE90A4569EF9BB486FBE2E8 |

5F44490CA1A9349C879E8BFC0CF01A7BAC0A296125ED9762FAACF0218F84CEEE |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ITA.exe |

4C0A6CF4A7B836918B139EA4947702CDB203F29C |

91CE056ACFF2C1022BFCD7A52850EF1C2341718207BDBAD8FEDAB17A48978D |

|

WindowsServer2003.WindowsXP-KB2862152-x64-JPN.exe |

F3CD39130480F41AB23B09848A4A75BE1598B9F2 |

D8FEECC1A21175819FF43C008A9CC21111E94CBE5B2D7D20C82645AFAEC10FA39 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-KOR.exe |

6AF20E71CF92A1D968E4D59894FFF9BF267361FB |

220642EFC5483967286C554D6E39B3929650100ED0C6AAC3BB0F69739129F950 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-PTB.exe |

CBB061A4942A123BC69DA4AA57F5D0AB1B49E365 |

C502413E7680C55E82F2D9A7D1B8EA8958D7967A758FFABD18C38806BA271360 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-RUS.exe |

E0FA5FB8342E2ED7C74762ED70AC69744BB77ED8 |

9F2A281001193FEFE1F70B776E62553971CCBB1219B605800526C48AB66955CF |

|

WindowsXP-KB2862152-x86-ARA.exe |

08C5CAA13FC12FF96BE70EB407EDB46E53631B02 |

8D0826034D9A7B390BF54E25A0F54CB7C29A9335C201FD5F7334899B5E159048 |

|

WindowsXP-KB2862152-x86-CHS.exe |

44115DD4A313FE9FE60C718F9C5EA351B134810E |

B93335E701871D7308B212556AE62CA68164931662CAAEEBA3F6FA8A2FC1792D |

|

WindowsXP-KB2862152-x86-CHT.exe |

2C50E771B0E2AFC7970BF6C50122C3C52563F79C |

D27B6B2A20FF1273BB4A145B69F88A4AC57E6118D2DF5C0068ECF348840808FB |

|

WindowsXP-KB2862152-x86-CSY.exe |

BD3DF5F3DD9711701926652FCBBB8F7BCEECC20B |

311FFDB7C7FDD1BD9A9A4347F29B2ED4322248F9938C48598E175E1B2E932DEF |

|

WindowsXP-KB2862152-x86-DAN.exe |

D862174B345C67E95F9A8BE9E32B0E42375231D |

7687F536680D58036F3A154C695C0DADE51A1A459757005397B0B0B2C08E2B1A6B |

|

WindowsXP-KB2862152-x86-DEU.exe |

EC84928C2543F65D5EFB65FECF26C714AA85CF4F |

E884909D9E9B884E364BD3EACC7C93436FF586398C43D0F7E0E457D140C737FB |

|

WindowsXP-KB2862152-x86-ELL.exe |

53F4E15D7E65B9973DF6C95F1BEFD95579EAF09 |

C467E34B2F5FACB6C3B81CBDF63036DCB5393162193F6F32F0D2D0A8F4831F8 |

|

WindowsXP-KB2862152-x86-ENU.exe |

0457906284FF7FD706D77A69AC337CE7F65C7919 |

0CC60947AFACBA9D8DF0BB3E7D6A6FA4E51C67AFCAE87082E2956B1534E05F9E |

|

WindowsXP-KB2862152-x86-ESN.exe |

6FC07F443C1C20F9DBABBDEF941FE7EA867493CA |

092BD98A6D86FCBD5B2F80C9533B54B1EBC07A6752A1D8751369BA410FB52ED6 |

|

WindowsXP-KB2862152-x86-FIN.exe |

547B01212FBC27DE724EC2DC38DE50F919094A1 |

23620EFC04CF1695E9E3C9B0F8E023A2205308386EF49186F98156171861D43 |

|

WindowsXP-KB2862152-x86-FRA.exe |

D0F53AAD13B2B0A79762801D134E7E40D805F105 |

38718267E7C8090E8C407B2E68F3F6CA7205FCC8246F521E653DA9884512909D |

|

WindowsXP-KB2862152-x86-HEB.exe |

8E965464A33CBFDD07B152E39843445B5D9B37 |

ADDC0E3FD19E02559EE684339B0CFDF61F74B812CC7A8DE22360779BB36D9E6C |

|

WindowsXP-KB2862152-x86-HUN.exe |

5600AE08B7CEA40FB83416784E2F39D2C0912D32 |

5590CA39913D20F66A364A8CAF55B1627BCFCE84019A471457AAE7243519CE |

|

WindowsXP-KB2862152-x86-ITA.exe |

0320BED1B72A0A93A60323CDF19018190CE6C852 |

103B7DF4D2676794361809A21D1C28E713E51A41F46CD8A6471A21B67FAC58F |

|

WindowsXP-KB2862152-x86-JPN.exe |

E5BFF9F5D16658B02BB69C1B967A3C232604B02F |

6F21CFDFA9EE500970B8712F441682C8539074E7DB85493233448D105B0B1B85 |

|

WindowsXP-KB2862152-x86-KOR.exe |

A30EC90A5C4E9A28FB91505EB50426F0411AD788 |

E44D2458F5899BCC6E992C05AC9F3E25E508A6C9408C0B90723FE6DFCB0F0DC1 |

|

WindowsXP-KB2862152-x86-NLD.exe |

9C7C9B75979D0D6653D31743C1B99DCE50D3FB7 |

4008D539CCB0CFDC7503E5FB1D38BFABCF7ECAE7C1ED1C65926ECE19E3B8A581 |

|

WindowsXP-KB2862152-x86-NOR.exe |

B2C79C2E9A3D4AEC07AC0CA95990109AB23546F0 |

080BE1727CE5D3BDF3D96A20D4D961959E4FB0D2BB82FF3F99DEAB920CCDD42C |

|

WindowsXP-KB2862152-x86-PLK.exe |

337C1A1BA95EDBF09E9406BE80748D1DB80346CF |

C54AD936F9051AABA23906BF9D04EDAE32F3CAB3B2A57EA75B44E12A95500C89 |

|

WindowsXP-KB2862152-x86-PTB.exe |

4C3F4AD1510F0373F0F4E6B73CDDAE9B66392CAB |

C30CA0116215D36D540A4062AFA7C7F45EA956F77CB6B9CA109D2B96628B338C |

|

WindowsXP-KB2862152-x86-PTG.exe |

5927992A54D4AF2429C755CED1050D2447CD15EA |

8AF1670ED2B30CFD201CD250DED392ED7375FD8EB4916F6FAD5CB0BD7A09F38B |

|

WindowsXP-KB2862152-x86-RUS.exe |

69CCC88DDA04A5EAB488D651EFD0FE2BF1C3DE1E |

AAAABC926CECD40D586207181BAF6BFF7D3D17D51DE8E2B4EDCFD334599F11B |

|

WindowsXP-KB2862152-x86-SVE.exe |

ECAE50464CC4E4711D69DBFCA79FA50CC3C14D27 |

6067587091E4518B8A480C1BC202EB1D4D61FD740B19D381101136F129201E7 |

|

WindowsXP-KB2862152-x86-TRK.exe |

1F11C641C93BF5073C3DA66C03FEC93CAEF3A171 |

7DB972F5221D697263B0DE5CE8A1748D4E9F9B2591951C9A943EDC669B422190 |