IT で管理された更新プログラムを使用した Windows デバイスのセキュア ブートのグループ ポリシー オブジェクト (GPO) メソッド

適用先

発行日: 2025 年 10 月 30 日

KB ID: 5068198

|

この記事には、次のガイダンスがあります。

注: 個人の Windows デバイスを所有している個人の場合は、Microsoft が管理する更新プログラムを使用するホーム ユーザー、企業、学校向けの Windows デバイスに関する記事を参照してください。 |

|

このサポートの可用性

|

|

日付の変更 |

説明の変更 |

|---|---|

|

2026 年 2 月 20 日 |

|

|

2025 年 11 月 11 日 |

|

|

2025 年 11 月 26 日 |

|

この記事では、次の操作を行います。

概要

このドキュメントでは、Secure Boot グループ ポリシー オブジェクトを使用したセキュア ブート証明書の更新プログラムの展開、管理、監視のサポートについて説明します。 設定は次で構成されます。

-

デバイスでデプロイをトリガーする機能

-

信頼度の高いバケットをオプトイン/オプトアウトする設定

-

Microsoft による更新プログラムの管理をオプトイン/オプトアウトする設定

注: 管理用テンプレート (.admx) とグループ ポリシーは、公式の Microsoft サイトからダウンロードする必要があります。 「リソース」を参照してください。

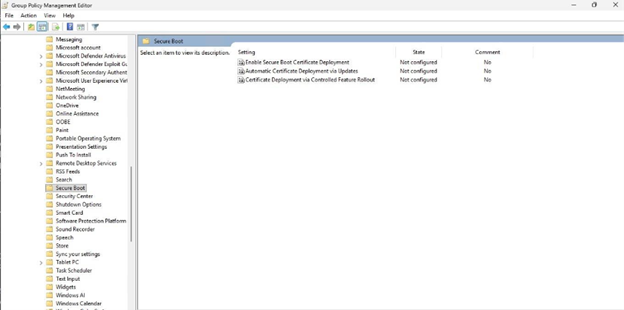

グループ ポリシー オブジェクト (GPO) の構成方法

この方法では、ドメイン管理者がすべてのドメインに参加している Windows クライアントとサーバーにセキュア ブート更新プログラムを展開するように設定できる、簡単なセキュア ブート グループ ポリシー設定が提供されます。 さらに、オプトイン/オプトアウト設定を使用して、2 つのセキュア ブート アシストを管理できます。

セキュア ブート証明書の更新プログラムを展開するためのポリシーを含む更新プログラムを取得するには、以下の「リソース」セクションを参照してください。

このポリシーは、グループ ポリシー UI の次のパスにあります。

コンピューターの構成->管理用テンプレート->Windows コンポーネント->セキュア ブート

重要: セキュア ブートの更新はデバイスのファームウェアによって異なります。一部のデバイスでは互換性の問題が発生する可能性があります。 安全なロールアウトを確保するには:

-

organization内のデバイスの種類ごとに、少なくとも 1 つの代表的なデバイスで更新ポリシーを検証します。

-

セキュア ブート証明書が UEFI DB と KEK に正常に適用されていることを確認します。 詳細な手順については、「セキュア ブート証明書の更新: IT プロフェッショナルと組織向けのガイダンス」を参照してください。

-

検証後、バケット ハッシュでデバイスをグループ化し、制御されたロールアウトのためにそれらのデバイスにポリシーを適用します。

使用可能な構成設定

セキュア ブート証明書の展開に使用できる 3 つの設定については、こちらを参照してください。 これらの設定は、「 Secure Boot のレジストリ キー更新プログラム: IT で管理された更新プログラムを使用した Windows デバイス」で説明されているレジストリ キーに対応しています。

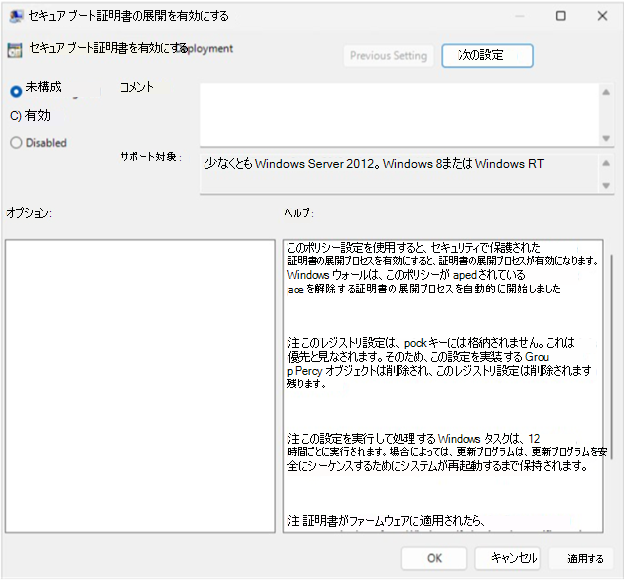

セキュア ブート証明書の展開を有効にする

グループ ポリシー設定名: セキュア ブート証明書の展開を有効にする

説明: このポリシーは、Windows がデバイスでセキュア ブート証明書の展開プロセスを開始するかどうかを制御します。

-

有効: セキュア ブート タスクが実行されると、更新されたセキュア ブート証明書の展開が Windows によって自動的に開始されます。

-

無効: Windows は証明書を自動的に展開しません。

-

未構成: 既定の動作が適用されます (自動デプロイは適用されません)。

注:

-

この設定を処理するタスクは、12 時間ごとに実行されます。 一部の更新プログラムでは、安全に完了するために再起動が必要な場合があります。

-

証明書がファームウェアに適用されると、Windows から証明書を削除することはできません。 証明書のクリアは、ファームウェア インターフェイスを介して行う必要があります。

-

この設定はユーザー設定と見なされます。GPO が削除された場合、レジストリ値は残ります。

-

レジストリ キー AvailableUpdates に対応します。

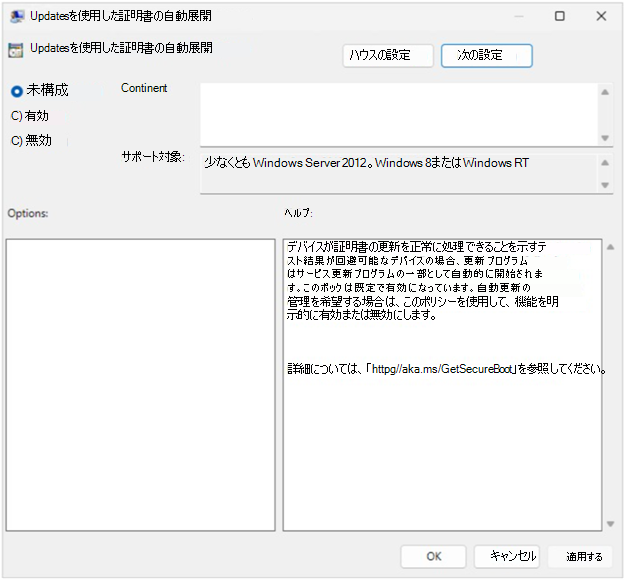

Updatesを使用した証明書の自動展開

グループ ポリシー設定名: Updatesを使用した証明書の自動展開

説明: このポリシーは、セキュリティで保護されたブート証明書の更新プログラムが、Windows の毎月のセキュリティ更新プログラムとセキュリティ以外の更新プログラムを通じて自動的に適用されるかどうかを制御します。 Microsoft がセキュア ブート変数の更新プログラムを処理できると検証したデバイスは、累積的なサービスの一部としてこれらの更新プログラムを受け取り、自動的に適用されます。

注: このポリシーを有効にすると、Updatesによる証明書の自動展開が無効になります。 これは、HighConfidenceOptOut レジストリ キーを 1 に設定することと同じです。このポリシーを無効にすると、Updatesを使用した証明書の自動展開が有効になります。これは HighConfidenceOptOut を 0 に設定することと同じです。

-

有効: 自動デプロイがブロックされます。更新プログラムは手動で管理する必要があります。

-

無効: 検証された更新結果を持つデバイスは、サービス中に証明書の更新プログラムを自動的に受け取ります。

-

未構成: 自動デプロイは既定で実行されます。

注:

-

目的のデバイスが更新プログラムを正常に処理することを確認しました。

-

自動展開を選択するようにこのポリシーを構成します。

-

レジストリ キー HighConfidenceOptOut に対応します。

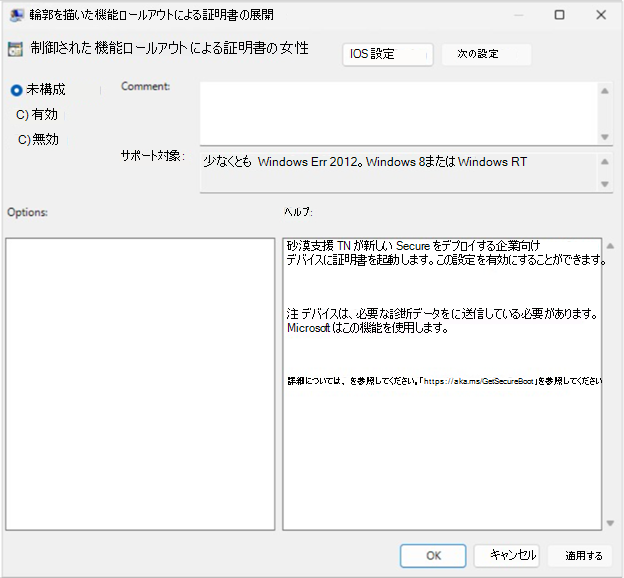

制御された機能ロールアウトによる証明書の展開

グループ ポリシー設定名: 制御された機能ロールアウトによる証明書の展開

説明: このポリシーにより、企業は Microsoft が管理するセキュア ブート証明書更新プログラムの 制御された機能ロールアウト に参加できます。

-

有効: Microsoft は、ロールアウトに登録されているデバイスへの証明書の展開を支援します。

-

無効または未構成: 制御されたロールアウトに参加しません。

要件:

-

デバイスは、必要な診断データを Microsoft に送信する必要があります。 詳細については、「organizationで Windows 診断データを構成する - Windows プライバシー |Microsoft Learn。

-

レジストリ キー MicrosoftUpdateManagedOptIn に対応します。

リソース

デバイスの結果を監視するための UEFICA2023Status と UEFICA2023Error レジストリ キーの詳細については、「セキュア ブートのレジストリ キー更新プログラム: IT で管理された更新プログラムを含む Windows デバイス」も参照してください。

デバイス、デバイス属性、およびデバイス バケット ID の状態を把握するのに役立つイベントについては、「 セキュア ブート DB および DBX 変数更新イベント 」を参照してください。 イベント ページで説明されているイベント 1801 と 1808 に特に注意してください。

グループ ポリシー MSI と GP 設定リファレンス スプレッドシートの場合は、以下のリンクを使用するか、使用する管理用テンプレートが、表に一覧表示されている日付以降に発行されていることを確認します。

|

プラットフォーム |

発行済み MSI |

発行済み GP 設定リファレンス スプレッドシート |

|---|---|---|

|

Client 注: 管理用テンプレート (.admx) は OS に依存せず、サポートされているすべての OS で機能します。 |

Windows 11 2025 Update (25H2) - V2.0 用の管理用テンプレート (.admx) を公式 Microsoft サイトからダウンロードする 公開日: 2025 年 10 月 27 日 |

Windows 11 2025 Update (25H2) - V2.0 のグループ ポリシー設定リファレンス スプレッドシートを公式 Microsoft サイトからダウンロードする 公開日: 2025 年 10 月 2 日 |

|

サーバー 注: 管理用テンプレート (.admx) は OS に依存せず、サポートされているすべての OS で機能します。 |

公式 Microsoft サイトから Windows Server 2025 (10 月 25 日リリース) 用の管理用テンプレート (.admx) をダウンロードする 公開日: 2025 年 10 月 27 日 |

Windows Server 2025 (10 月 25 日リリース) のグループ ポリシー設定リファレンス スプレッドシートを公式 Microsoft サイトからダウンロードする 公開日: 2025 年 10 月 27 日 |