|

날짜 변경 |

설명 변경 |

|---|---|

|

2024년 3월 10일 |

월간 타임라인 강화 관련 콘텐츠를 더 추가하고 2024년 2월 항목을 타임라인 제거했습니다. |

소개

강화는 작업에 집중하는 동안 자산을 보호하는 데 도움이 되는 지속적인 보안 전략의 핵심 요소입니다. 점점 더 창의적인 사이버 위협은 칩에서 클라우드에 이르기까지 가능한 모든 곳에서 약점을 대상으로 합니다. Windows 메시지 센터의 강화에 대한 게시를 본 적이 있나요? 최근에 적용된 항목 중 일부는 DCOM 인증 강화 및 Netjoin: 도메인 가입 강화를 포함합니다. 앞으로 몇 달 동안 강화되고 있는 취약한 지역을 검토해 보겠습니다.

참고: 이 문서는 변경 내용 및 타임라인 강화에 대한 최신 정보를 제공하기 위해 시간이 지남에 따라 업데이트됩니다. 마지막 업데이트: 2024년 3월 10일.

한눈에 보기에 변경 내용 강화

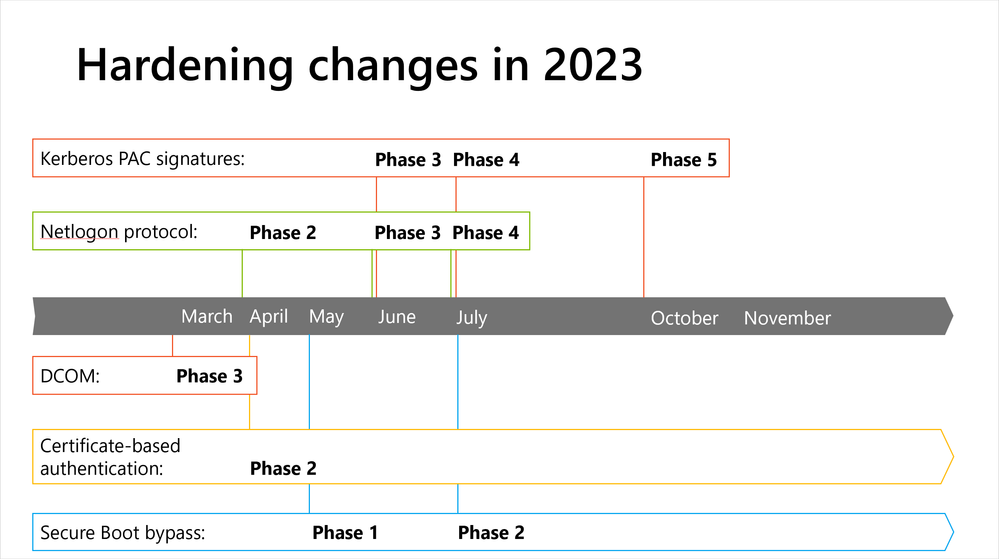

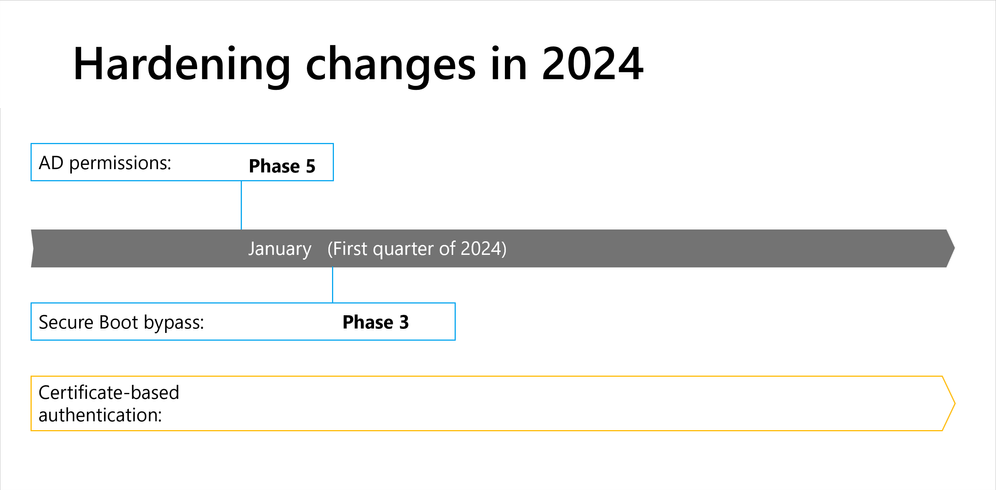

시각적 개체 타임라인 검토하여 관심 있는 특정 변경 내용에 집중합니다. 아래의 각 단계에 대한 세부 정보를 찾습니다.

그림 1: 2023년에 발생하는 강화 변경의 시각적 타임라인.

그림 2: 2024년에 발생하는 강화 변경의 시각적 타임라인.

월별 변경 내용 강화

각 단계 및 최종 적용을 계획하는 데 도움이 되도록 월별로 예정된 모든 강화 변경 내용에 대한 세부 정보를 참조하세요.

-

보안 부팅 바이패스 보호 KB5025885 | 1

단계 초기 배포 단계. 2023년 5월 9일 또는 그 이후에 릴리스된 Windows 업데이트 CVE-2023-24932에서 설명한 취약성, Windows 부팅 구성 요소 변경 및 수동으로 적용할 수 있는 두 개의 해지 파일(코드 무결성 정책 및 업데이트된 DBX(보안 부팅 허용 안 함 목록))을 해결합니다.

-

Netlogon 프로토콜 변경 KB5021130 | 4

단계 최종 적용. 2023년 7월 11일에 릴리스되는 Windows 업데이트에서는 1 값을 RequireSeal 레지스트리 하위 키로 설정하는 기능을 제거합니다. 이렇게 하면 CVE-2022-38023 적용 단계를 사용할 수 있습니다. -

Kerberos PAC 서명 KB5020805 | 4

단계 초기 적용 모드. KrbtgtFullPacSignature 하위 키에 대해 값 1을 설정하는 기능을 제거하고 명시적 감사 설정으로 재정의할 수 있는 기본값(KrbtgtFullPacSignature = 3)으로 적용 모드로 이동합니다. -

보안 부팅 바이패스 보호 KB5025885 | 2

단계 두 번째 배포 단계. 2023년 7월 11일 또는 그 이후에 릴리스된 Windows용 업데이트 해지 파일의 자동화된 배포, 해지 배포가 성공했는지 여부를 보고하는 새 이벤트 로그 이벤트 및 WinRE용 SafeOS 동적 업데이트 패키지가 포함됩니다.

-

Kerberos PAC 서명 KB5020805 | 5단계

전체 적용 단계. 레지스트리 하위 키 KrbtgtFullPacSignature에 대한 지원을 제거하고 감사 모드에 대한 지원을 제거하며 새 PAC 서명이 없는 모든 서비스 티켓은 인증이 거부됩니다.

-

보안 부팅 바이패스 보호 KB5025885 | 3

단계 세 번째 배포 단계. 이 단계에서는 부팅 관리자 완화를 추가합니다. 이 단계는 2024년 4월 9일부터 시작됩니다.

-

보안 부팅 바이패스 보호 KB5025885 | 3

단계 필수 적용 단계. 해지(코드 무결성 부팅 정책 및 보안 부팅 허용 안 함 목록)는 사용하지 않도록 설정할 옵션 없이 영향을 받는 모든 시스템에 Windows용 업데이트를 설치한 후 프로그래밍 방식으로 적용됩니다.

-

인증서 기반 인증 KB5014754 | 3

단계 전체 적용 모드. 인증서를 강력하게 매핑할 수 없는 경우 인증이 거부됩니다.

최신 뉴스 받기

Windows 메시지 센터에 책갈피를 지정하여 최신 업데이트 및 미리 알림을 쉽게 찾을 수 있습니다. 또한 Microsoft 365 관리 센터 액세스할 수 있는 IT 관리자인 경우 Microsoft 365 관리 센터 Email 기본 설정을 설정하여 중요한 알림 및 업데이트를 받습니다.