Sammendrag

Denne artikkelen hjelper deg med å identifisere og løse problemer i enhetene som er berørt av sikkerhetsproblemet som er beskrevet i Microsoft Security Advisory ADV170012.

Denne prosessen fokuserer på de følgende Windows Hallo for Business (WHFB) og Azure AD (AAD) bruksscenarier som tilbys av Microsoft:

-

Azure AD-sammenføyning

-

Hybrid Azure AD-sammenføyning

-

Azure AD registrert

Hvis du vil ha mer informasjon

Identifisere forbruksscenario din AAD

-

Åpne et ledetekstvindu.

-

Får enheten tilstanden ved å kjøre følgende kommando:dsregcmd.exe /status

-

I kommandoutdataene, Undersøk verdier for egenskaper som er oppført i følgende tabell for å fastslå din AAD forbruksscenario.

Egenskapen

Beskrivelse

AzureAdJoined

Angir om - enheten er koblet til Azure AD.

EnterpriseJoined

Angir om t he-enheten er koblet til AD FS. Dette er en del av en kunde på lokaler-bare scenario der Windows Hallo for bedrifter er distribuert og administreres av lokale.

DomainJoined

Angir om enheten er koblet til et Active Directory-domene som tradisjonell.

WorkplaceJoined

Angi om gjeldende bruker har lagt til en jobb eller et skoleprosjekt konto til deres gjeldende profil. Dette kalles Azure AD registrert. Denne innstillingen ignoreres av systemet hvis enheten er AzureAdJoined.

Hybrid Azure AD sammen

Hvis DomainJoined og AzureAdJoined Ja, er enheten Hybrid Azure AD sammen. Derfor er enheten koblet til en Active Directory-Azure og en tradisjonell Active Directory-domene.

Arbeidsflyt

Distribusjoner og implementeringer kan variere på tvers av organisasjoner. Vi har utviklet følgende arbeidsflyt til å gi verktøyene du trenger for å utvikle dine egne interne plan for å redusere eventuelle berørte enheter. Arbeidsflyten har følgende trinn:

-

Identifisere berørte enheter. Søk i miljøet for berørte klarert plattformmodul moduler (TPMer), nøkler og enheter.

-

Oppdatering av berørte enheter. Rette effekter på identifiserte enheter ved å følge situasjonen-spesifikke trinnene som er oppført i denne artikkelen.

Vær oppmerksom på å fjerne TPMer

Fordi trusted platform-moduler brukes til å lagre hemmeligheter som brukes av forskjellige tjenester og programmer, kan du tømme TPM kan ha uforutsette eller negativ business konsekvenser. Før du tømmer en TPM, må du undersøke og bekrefte at alle tjenester og programmer som bruker TPM-støttet hemmeligheter er riktig identifisert og forberedt for hemmelige sletting og fritidsaktiviteter.

Identifisere berørte enheter

Hvis du vil identifisere berørte TPMer, kan du se Microsoft Security Advisory ADV170012.

Slik oppdatering berørte enheter

Bruk følgende fremgangsmåte på de berørte enhetene i henhold til din AAD forbruksscenario.

-

Kontroller at det finnes en gyldig lokal administratorkonto på enheten eller opprette en lokal administratorkonto.

Obs!

Det er en anbefalt fremgangsmåte å kontrollere at kontoen fungerer ved å logge på til enheten ved hjelp av den nye lokale administrator-kontoen og bekrefte tillatelse ved å åpne en ledetekst.

-

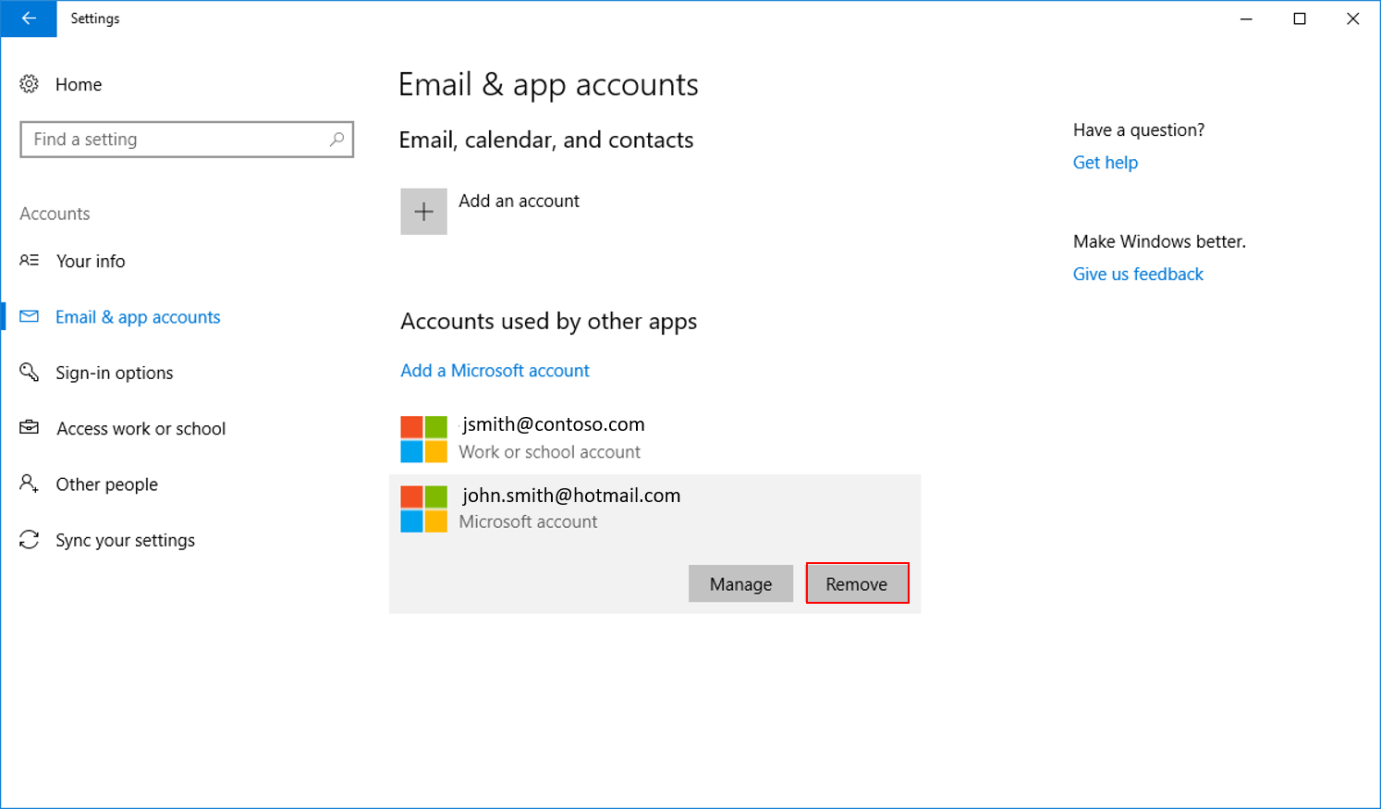

Hvis du har logget på med en Microsoft-konto på enheten, går du til Innstillinger > kontoer > e-post & app kontoer og Fjern den tilkoblede kontoen.

-

Installere en oppdatering av fastvaren for enheten.

Obs!

Følg den OEM-veiledning for å bruke TPM-fastvareoppdatering. Se trinn 4: "Bruk gjeldende fastvareoppdateringer" i Microsoft Security Advisory ADV170012 for informasjon om hvordan du får tak i TPM-oppdatering fra OEM.

-

Koble enheten fra Azure AD.

Obs!

Kontroller at BitLocker-nøkkel er trygt sikkerhetskopiert et eller annet sted enn den lokale datamaskinen før du fortsetter.

-

Gå til Innstillinger > System > om, og klikk deretter Behandle eller koble fra arbeid eller skole.

-

Klikk koblet til < AzureAD >og deretter Koble fra.

-

Klikk Ja når du blir bedt om bekreftelse.

-

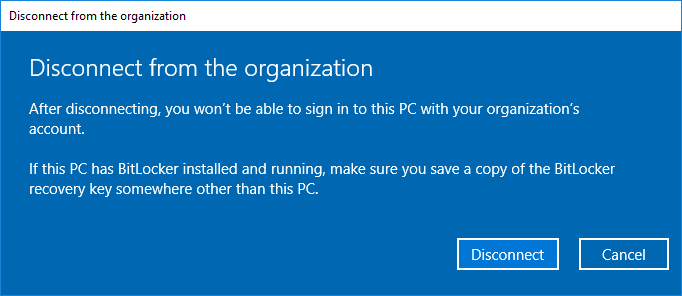

Klikk Koble fra når du blir bedt om å "Koble fra organisasjonen."

-

Angi lokale kontoinformasjonen for enheten.

-

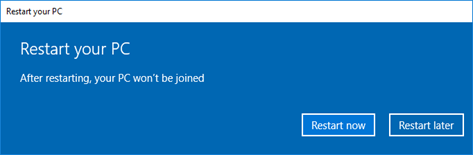

Klikk Start på nytt senere.

-

-

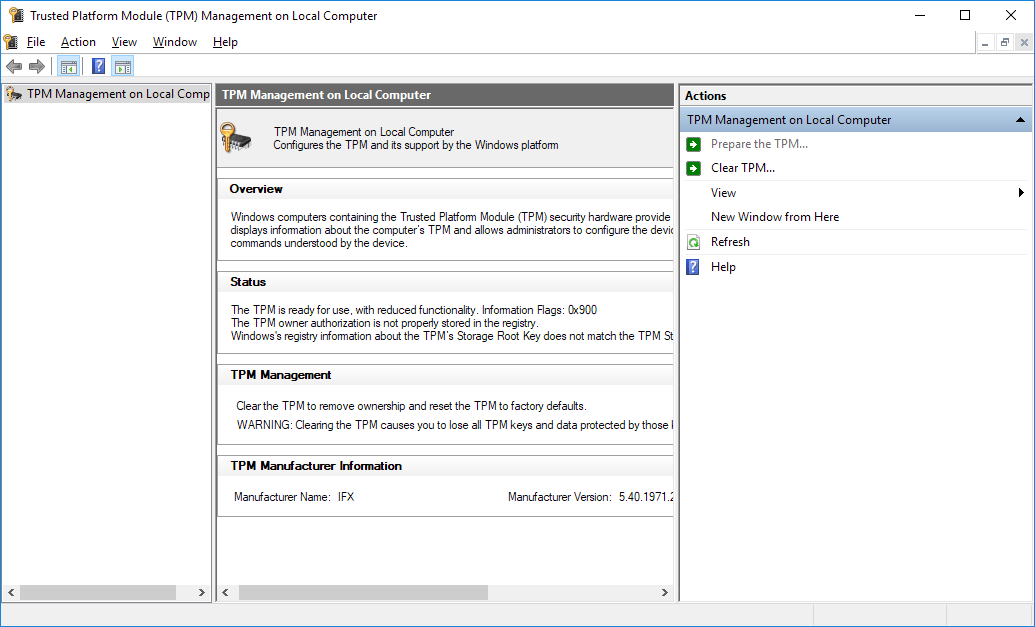

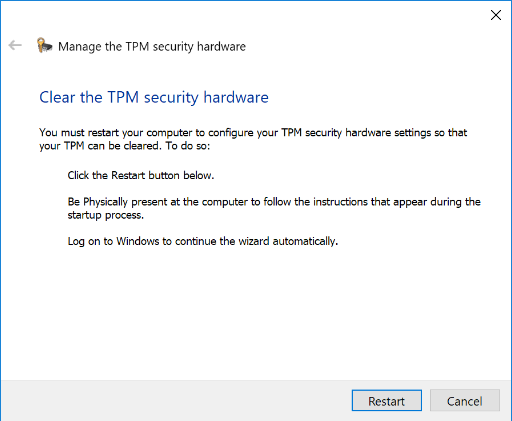

Tømme TPM.

Obs!

Tømme TPM, fjernes alle nøkler og hemmeligheter som er lagret på enheten. Kontroller at andre tjenester som bruker TPM er deaktivert eller godkjent før du fortsetter.

Windows 8 eller senere: BitLocker er stoppet automatisk hvis du bruker en av de anbefalte metodene for å fjerne TPM, nedenfor.

Windows 7: Manuell deaktivering av BitLocker er nødvendig før du fortsetter. (Se mer informasjon om å suspendere BitLocker.)

-

Hvis du vil tømme TPM, bruker du én av følgende metoder:

-

Bruke Microsoft Management Console.

-

Trykk Win + R, Skriv inn tpm.msc , og klikk OK.

-

Klikk Tøm TPM.

-

-

Kjøre cmdleten Tøm Tpm.

-

-

Klikk Start på nytt.

-

-

Når enheten starter på nytt, Logg på enheten ved hjelp av den lokale administrator-kontoen.

-

Bli med enheten til Azure AD. Du kan bli bedt om å sette opp en ny PIN-kode ved neste pålogging.

-

Hvis du har logget på ved hjelp av en Microsoft-konto på enheten, går du til Innstillinger > kontoer > e-post & app kontoer og Fjern den tilkoblede kontoen.

-

Kjør følgende kommando fra en hevet ledetekst:dsregcmd.exe /leave /debug

Obs!

Kommandoutdataene bør angi AzureADJoined: Nei.

-

Installere en oppdatering av fastvaren for enheten.

Obs!

Obs! Følg den OEM-veiledning for å bruke TPM-fastvareoppdatering. Se trinn 4: "Bruk gjeldende fastvareoppdateringer" i Microsoft Security Advisory ADV170012 for informasjon om hvordan du får tak i TPM-oppdatering fra OEM.

-

Tømme TPM.

Obs!

Tømme TPM, fjernes alle nøkler og hemmeligheter som er lagret på enheten. Kontroller at andre tjenester som bruker TPM er deaktivert eller godkjent før du fortsetter.

Windows 8 eller senere: BitLocker er stoppet automatisk hvis du bruker en av de anbefalte metodene for å fjerne TPM, nedenfor.

Windows 7: Manuell deaktivering av BitLocker er nødvendig før du fortsetter. (Se mer informasjon om å suspendere BitLocker.)

-

Hvis du vil tømme TPM, bruker du én av følgende metoder:

-

Bruke Microsoft Management Console.

-

Trykk Win + R, Skriv inn tpm.msc , og klikk OK.

-

Klikk Tøm TPM.

-

-

Kjøre cmdleten Tøm Tpm.

-

-

Klikk Start på nytt.Obs! Du kan bli bedt om å tømme TPMEN ved oppstart.

-

Når enheten starter, Windows genererer nye nøkler og rejoins automatisk til enheten Azure AD. I løpet av denne tiden, kan du fortsette å bruke enheten. Tilgang til ressurser, for eksempel Microsoft Outlook, OneDrive og andre programmer som krever SSO eller policyer for betinget tilgang kan være begrenset.

Obs! Hvis du bruker en Microsoft-konto, må du vite passordet.

-

Installere en oppdatering av fastvaren for enheten.

Obs!

Følg den OEM-veiledning for å bruke TPM-fastvareoppdatering. Se trinn 4: "Bruk gjeldende fastvareoppdateringer" i Microsoft Security Advisory ADV170012 for informasjon om hvordan du får tak i TPM-oppdatering fra OEM.

-

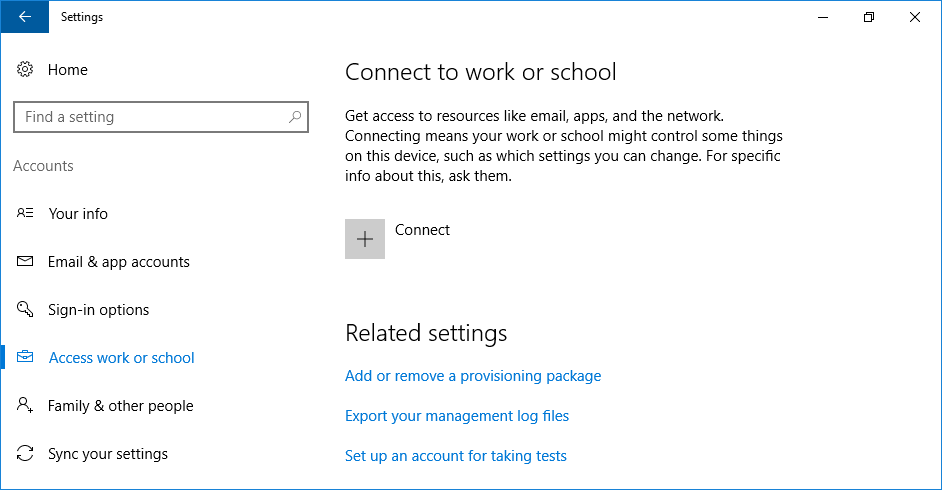

Fjern Azure AD arbeid-kontoen.

-

Gå til Innstillinger > kontoer > Access arbeid eller skole, klikker du arbeid eller et skoleprosjekt kontoen, og klikk deretter Koble fra.

-

Klikk Ja i spørsmålet om å bekrefte frakoblingen.

-

-

Tømme TPM.

Obs!

Tømme TPM, fjernes alle nøkler og hemmeligheter som er lagret på enheten. Kontroller at andre tjenester som bruker TPM er deaktivert eller godkjent før du fortsetter.

Windows 8 eller senere: BitLocker er stoppet automatisk hvis du bruker en av de anbefalte metodene for å fjerne TPM, nedenfor.

Windows 7: Manuell deaktivering av BitLocker er nødvendig før du fortsetter. (Se mer informasjon om å suspendere BitLocker.)

-

Hvis du vil tømme TPM, bruker du én av følgende metoder:

-

Bruke Microsoft Management Console.

-

Trykk Win + R, Skriv inn tpm.msc , og klikk OK.

-

Klikk Tøm TPM.

-

-

Kjøre cmdleten Tøm Tpm.

-

-

Klikk Start på nytt.Obs! Du kan bli bedt om å tømme TPM ved oppstart.

-

Hvis du bruker en Microsoft-konto som har en PIN-kode, som du har til å logge på enheten ved hjelp av passordet.

-

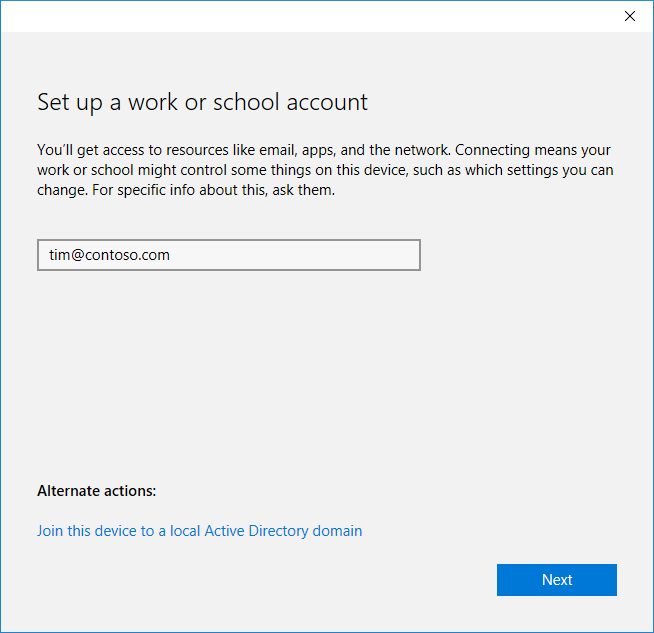

Legg til arbeid-kontoen tilbake til enheten.

-

Gå til Innstillinger > kontoer > Access arbeid eller skole og klikk koble til.

-

Angi kontoen for arbeid, og klikk deretter Neste.

-

Angi arbeidskonto og passord, og klikk deretter Logg på.

-

Hvis organisasjonen har konfigurert Azure multifaktorautentisering for å koble enheter til Azure AD, gir den andre faktoren før du fortsetter.

-

Valider at opplysningene er riktige, og deretter bli med. Du bør se følgende melding:You’re all set! We’ve added your account successfully You now have access to your organizations apps and services.

-

-