Samenvatting

Er bestaat een beveiligingsprobleem in bepaalde Trusted Platform Module (TPM)-chipsets. Het beveiligingslek verzwakt sessiesleutelsterkte.

Dit artikel helpt bij het identificeren en verhelpen van problemen met BitLocker beveiligde-apparaten die worden beïnvloed door het beveiligingslek dat wordt beschreven in Microsoft Security Advisory-ADV170012.

Meer informatie

Overzicht

Dit document wordt beschreven hoe u verhelpen gevolgen beveiligingslek in BitLocker TPM gebaseerde beveiligingstoepassingen.

Het effect op andere methoden van BitLocker-beveiliging moet worden beoordeeld op basis van hoe de relevante geheimen worden beschermd. Bijvoorbeeld, als een externe sleutel voor het ontgrendelen van BitLocker is beveiligd met de TPM, verwijzen naar het advies voor het analyseren van de impact. Herstel van deze effecten van het probleem is niet in het bereik van dit document.

Het identificeren van impact

BitLocker gebruikt de TPM-zegel en ontzegeld bewerkingen met de opslaghoofdsleutel BitLocker-geheimen op het volume van het besturingssysteem te beveiligen. Het beveiligingslek heeft invloed op het zegel en bewerkingen op TPM 1.2 ontzegeld, maar geen invloed op de bewerkingen voor de TPM 2.0.

Wanneer beveiliging op basis van de TPM wordt gebruikt voor het beveiligen van het volume van het besturingssysteem, wordt de beveiliging van de BitLocker-beveiliging alleen als de firmware TPM versie 1.2 is beïnvloed.

Betrokken TPM's en TPM identificeren versies, Zie "2. Bepalen apparaten in uw organisatie waarop' onder 'Aanbevolen acties' in Microsoft Security Advisory-ADV170012.

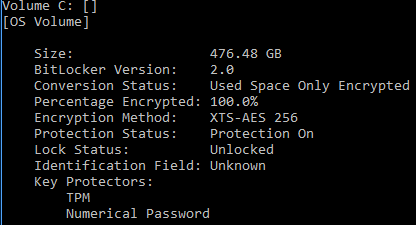

Uitvoeren om te controleren status van BitLocker, ' beheren-bde-status < volumeletter OS: >"achter de opdrachtprompt als administrator van de computer.

Figuur 1 Voorbeeld van de uitvoer van een volume dat wordt beveiligd door zowel de TPM-beveiliging en herstel beveiligingswachtwoord-besturingssysteem. (Apparaat codering wordt niet beïnvloed door dit beveiligingslek TPM.)

BitLocker-beveiligingslek te verhelpen na een firmware-update

Ga als volgt te werk om het beveiligingslek te verhelpen:

-

Onderbreken van BitLocker-beveiliging: uitvoeren ' beheren-bde-protectors < volumeletter OS: > – uitschakelen ' als beheerder van de computer.

-

De TPM wissen. Zie voor meer informatie "6. TPM wissen"onder de aanbevolen acties' in Microsoft Security Advisory-ADV170012.

-

BitLocker-beveiliging wordt automatisch hervat na een herstart van Windows 8 en latere versies van Windows. Voor Windows 7 uitvoeren ' beheren-bde-protectors < volumeletter OS: > – inschakelen ' als beheerder van de computer hervat BitLocker-beveiliging.

De volgende pagina voorziet volledige opdrachtregel beheren-bde.exe:

https://technet.microsoft.com/library/ff829849(v=ws.11).aspx