groepsbeleid-objectmethode (GPO) van Beveiligd opstarten voor Windows-apparaten met door IT beheerde updates

Van toepassing op

Oorspronkelijke publicatiedatum: 30 oktober 2025

KB-id: 5068198

|

Dit artikel bevat richtlijnen voor:

Opmerking: Als u een persoon bent die eigenaar bent van een persoonlijk Windows-apparaat, raadpleegt u het artikel Windows-apparaten voor thuisgebruikers, bedrijven en scholen met door Microsoft beheerde updates. |

|

Beschikbaarheid van deze ondersteuning

|

|

Datum wijzigen |

Beschrijving wijzigen |

|---|---|

|

dinsdag 20 februari 2026 |

|

|

dinsdag 11 november 2025 |

|

|

dinsdag 26 november 2025 |

|

In dit artikel:

Inleiding

In dit document wordt de ondersteuning beschreven voor het implementeren, beheren en bewaken van secure boot-certificaatupdates met behulp van het groepsbeleid-object Beveiligd opstarten. De instellingen bestaan uit:

-

De mogelijkheid om implementatie op een apparaat te activeren

-

Een instelling voor het in-/afmelden van buckets met hoge betrouwbaarheid

-

Een instelling voor het in-/afmelden van Microsoft-beheer van updates

Opmerking: Beheersjablonen (.admx) en groepsbeleid moeten worden gedownload van de officiële Microsoft-site. Raadpleeg: Resources.

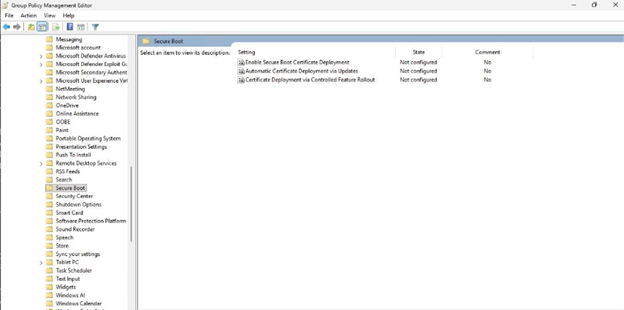

configuratiemethode groepsbeleid Object (GPO)

Deze methode biedt een eenvoudige instelling voor beveiligd opstarten groepsbeleid die domeinbeheerders kunnen instellen om Secure Boot-updates te implementeren op alle Windows-clients en -servers die lid zijn van een domein. Daarnaast kunnen twee hulpmiddelen voor beveiligd opstarten worden beheerd met instellingen voor in- en afmelden.

Als u de updates wilt ophalen die het beleid voor het implementeren van certificaatupdates voor beveiligd opstarten bevatten, raadpleegt u de sectie Resources hieronder.

Dit beleid vindt u onder het volgende pad in de gebruikersinterface van groepsbeleid:

Computerconfiguratie->beheersjablonen->Windows Components->Beveiligd opstarten

Belangrijk: Updates voor beveiligd opstarten zijn afhankelijk van de firmware van het apparaat en sommige apparaten kunnen compatibiliteitsproblemen ondervinden. Ga als volgende te werk om een veilige implementatie te garanderen:

-

Valideer het updatebeleid op ten minste één representatief apparaat voor elk apparaattype in uw organisatie.

-

Controleer of Secure Boot-certificaten zijn toegepast op de UEFI DB en KEK. Ga voor gedetailleerde stappen naar Secure Boot-certificaatupdates: richtlijnen voor IT-professionals en organisaties.

-

Na validatie groepeer u apparaten op bucket-hash en past u het beleid toe op die apparaten voor een gecontroleerde implementatie.

Beschikbare configuratie-instellingen

De drie instellingen die beschikbaar zijn voor secure boot-certificaatimplementatie worden hier beschreven. Deze instellingen komen overeen met de registersleutels die worden beschreven in Registersleutelupdates voor beveiligd opstarten: Windows-apparaten met door IT beheerde updates.

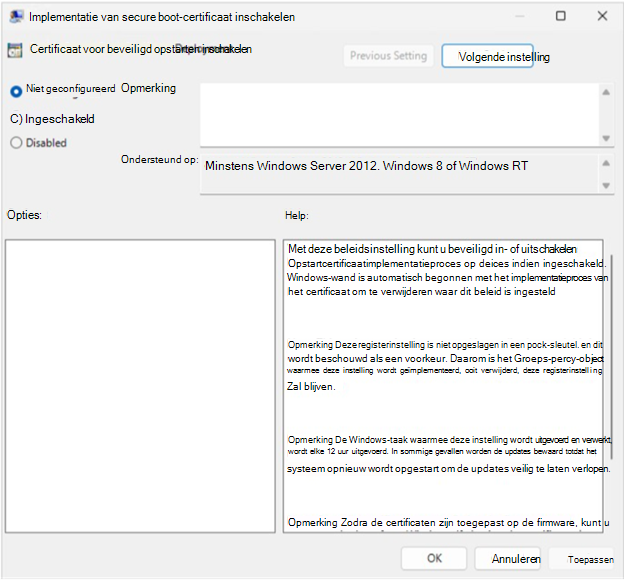

Implementatie van secure boot-certificaat inschakelen

naam van groepsbeleid instelling: Secure Boot Certificate Deployment inschakelen

Beschrijving: Met dit beleid wordt bepaald of Windows het implementatieproces van het secure boot-certificaat op apparaten start.

-

Ingeschakeld: Windows begint automatisch met het implementeren van bijgewerkte certificaten voor beveiligd opstarten zodra de taak Beveiligd opstarten wordt uitgevoerd.

-

Uitgeschakeld: Windows implementeert certificaten niet automatisch.

-

Niet geconfigureerd: standaardgedrag is van toepassing (geen automatische implementatie).

Notities:

-

De taak die deze instelling verwerkt, wordt elke 12 uur uitgevoerd. Sommige updates moeten mogelijk opnieuw worden opgestart om veilig te kunnen worden voltooid.

-

Zodra certificaten zijn toegepast op firmware, kunnen ze niet meer worden verwijderd uit Windows. Het wissen van certificaten moet worden uitgevoerd via de firmware-interface.

-

Deze instelling wordt beschouwd als een voorkeur; als het groepsbeleidsobject wordt verwijderd, blijft de registerwaarde behouden.

-

Komt overeen met de registersleutel AvailableUpdates.

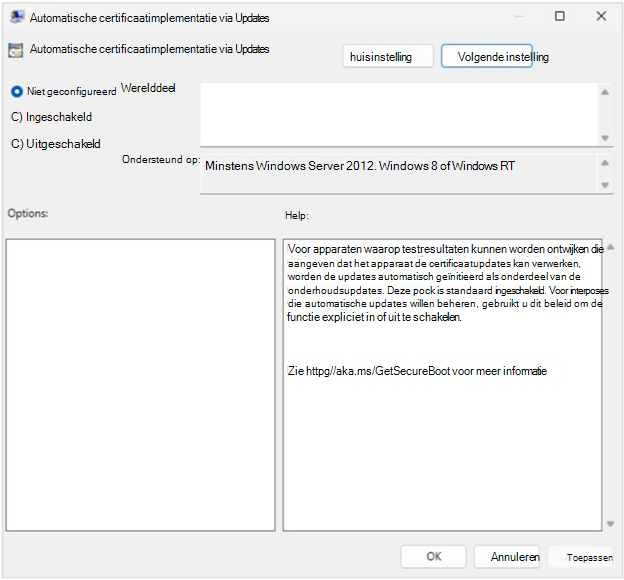

Automatische certificaatimplementatie via Updates

naam van groepsbeleid instelling: Automatische implementatie van certificaten via Updates

Beschrijving: Dit beleid bepaalt of certificaatupdates voor beveiligd opstarten automatisch worden toegepast via maandelijkse windows-beveiligings- en niet-beveiligingsupdates. Apparaten die door Microsoft zijn gevalideerd als geschikt voor het verwerken van variabele updates voor Beveiligd opstarten, ontvangen deze updates als onderdeel van cumulatieve service en passen ze automatisch toe.

Opmerking: Als u dit beleid inschakelt, wordt automatische certificaatimplementatie via Updates uitgeschakeld. Dit komt overeen met het instellen van de registersleutel HighConfidenceOptOut op 1.Als u dit beleid uitschakelt, wordt automatische certificaatimplementatie via Updates ingeschakeld. Dit komt overeen met het instellen van HighConfidenceOptOut op 0.

-

Ingeschakeld: Automatische implementatie wordt geblokkeerd; updates moeten handmatig worden beheerd.

-

Uitgeschakeld: Apparaten met gevalideerde updateresultaten ontvangen automatisch certificaatupdates tijdens het onderhoud.

-

Niet geconfigureerd: automatische implementatie vindt standaard plaats.

Notities:

-

Beoogde apparaten bevestigd om updates te verwerken.

-

Configureer dit beleid om te kiezen voor automatische implementatie.

-

Komt overeen met de registersleutel HighConfidenceOptOut.

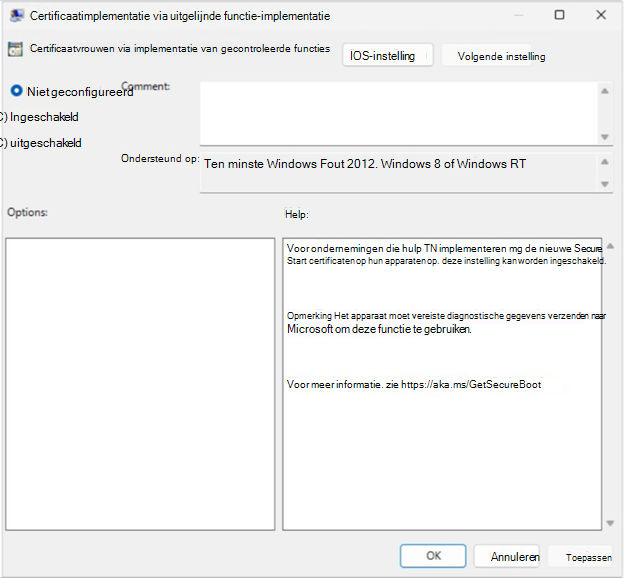

Certificaatimplementatie via gecontroleerde functie-implementatie

naam van groepsbeleid instelling: Certificaatimplementatie via gecontroleerde functie-implementatie

Beschrijving: Met dit beleid kunnen ondernemingen deelnemen aan de implementatie van een gecontroleerde functie van certificaatupdate beveiligd opstarten dat wordt beheerd door Microsoft.

-

Ingeschakeld: Microsoft helpt bij het implementeren van certificaten op apparaten die zijn ingeschreven bij de implementatie.

-

Uitgeschakeld of niet geconfigureerd: geen deelname aan gecontroleerde implementatie.

Vereisten:

-

Het apparaat moet vereiste diagnostische gegevens naar Microsoft verzenden. Zie Diagnostische Windows-gegevens in uw organisatie configureren - Windows Privacy | Microsoft Learn.

-

Komt overeen met de registersleutel MicrosoftUpdateManagedOptIn.

Informatiebronnen

Zie ook Registersleutelupdates voor Beveiligd opstarten: Windows-apparaten met door IT beheerde updates voor meer informatie over de registersleutelS UEFICA2023Status en UEFICA2023Error voor het bewaken van apparaatresultaten.

Zie Updategebeurtenissen voor Secure Boot DB en DBX-variabelen voor gebeurtenissen die nuttig zijn voor het begrijpen van de status van apparaten, apparaatkenmerken en apparaat-bucket-id's. Let vooral op gebeurtenissen 1801 en 1808 die worden beschreven op de gebeurtenispagina.

Gebruik de onderstaande koppelingen voor de groepsbeleid MSA's en het referentieblad gp-instellingen of zorg ervoor dat de beheersjablonen die u gebruikt, worden gepubliceerd op of na de datums die in de tabel worden vermeld.

|

Platform |

Gepubliceerde MSI |

Referentieblad voor gepubliceerde GP-instellingen |

|---|---|---|

|

Client Opmerking: De beheersjablonen (.admx) zijn os-agnostisch en werken in alle ondersteunde besturingssystemen. |

Gepubliceerd: 27-10-2025 |

Gepubliceerd: 2-10-2025 |

|

Server Opmerking: De beheersjablonen (.admx) zijn os-agnostisch en werken in alle ondersteunde besturingssystemen. |

Gepubliceerd: 27-10-2025 |

Gepubliceerd: 27-10-2025 |