|

Zmień datę |

Zmień opis |

|---|---|

|

10 marca 2024 r. |

Poprawiono miesięczną oś czasu, dodając bardziej zaostrzającą zawartość pokrewne, i usunięto wpis z lutego 2024 r. z osi czasu, ponieważ nie był on bardziej powiązany. |

Wprowadzenie

Hartowanie jest kluczowym elementem naszej bieżącej strategii bezpieczeństwa, która pomaga chronić Twoją posiadłość, gdy skupiasz się na swojej pracy. Coraz bardziej kreatywne cyberoszerości celują w słabości wszędzie, gdzie to możliwe, od mikroukładu po chmurę. Widziałeś(-aś) nasze publikacje na temat udoskonalania w Centrum wiadomości systemu Windows? Niektóre z tych ostatnio wymuszone obejmują zaostrzenie uwierzytelniania DCOM i Netjoin: zaostrzenie sprzężenia domeny. Przejrzyjmy wrażliwe obszary, które w nadchodzących miesiącach ulegają zaostrzeniu.

Uwaga: Ten artykuł będzie z czasem aktualizowany w celu dostarczenia najnowszych informacji na temat zaostrzania zmian i harmonogramów. Ostatnia aktualizacja: 10 marca 2024 r.

Rzut oka na zaostrzanie zmian

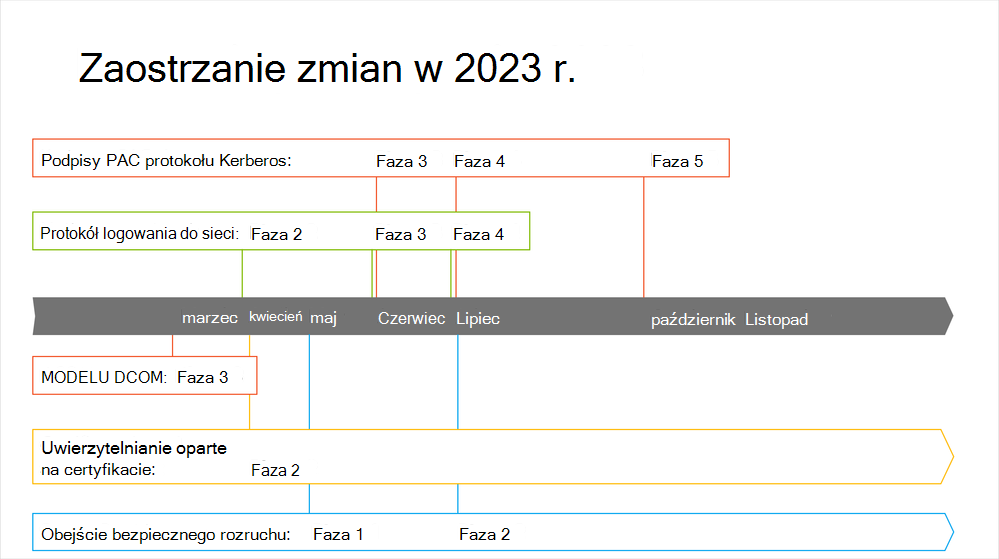

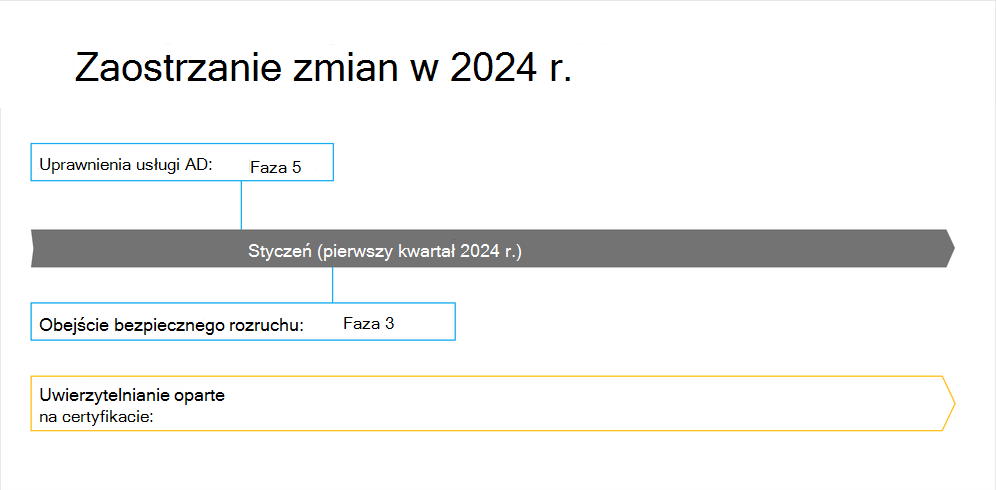

Przejrzyj wizualną oś czasu, aby skupić się na konkretnych zmianach, które Cię interesują. Poniżej znajdziesz szczegółowe informacje o poszczególnych fazach.

Rysunek 1. Wizualna oś czasu zmian zaostrzających, które zajdą w 2023 r.

Rysunek 2. Wizualna oś czasu zaostrzania zmian, które zajdą w 2024 r.

Zaostrzanie zmian według miesiąca

Zapoznaj się ze szczegółami wszystkich nadchodzących zmian zaostrzania o miesiąc, aby ułatwić planowanie każdej fazy i ostatecznego wymuszania.

-

Ochrona przed obejściem bezpiecznego rozruchu KB5025885 | Faza 1

Początkowa faza wdrażania. System Windows Aktualizacje wydany w dniu 9 maja 2023 r. lub później, dotyczy luk omówionych w cve-2023-24932, zmian składników rozruchu systemu Windows oraz dwóch plików odwołania, które można ręcznie zastosować (zasady integralności kodu i zaktualizowana lista nie zezwalania na bezpieczny rozruch (DBX)).

-

Zmiany protokołu Netlogon KB5021130 | Faza 3

Domyślnie wymuszanie. RequireSeal podklucz zostanie przeniesiony do trybu wymuszania, chyba że jawnie skonfigurujesz go w trybie zgodności. -

KB5020805 podpisów PAC protokołu Kerberos | Faza 3

Trzecia faza wdrażania. Usuwa możliwość wyłączenia dodawania podpisu PAC przez ustawienie podklucza KrbtgtFullPacSignature na wartość 0.

-

Zmiany protokołu Netlogon KB5021130 | Faza 4

Ostateczne egzekwowanie. Aktualizacje systemu Windows wydane 11 lipca 2023 r. usuną możliwość ustawienia wartości 1 na podkluczu RequireSeal rejestru. Umożliwia to fazę wymuszania CVE-2022-38023. -

KB5020805 podpisów PAC protokołu Kerberos | Faza 4

Tryb wy wymuszania początkowego. Usuwa możliwość ustawienia wartości 1 dla podklucza KrbtgtFullPacSignature i przejście do trybu wymuszania jako domyślnego (KrbtgtFullPacSignature = 3), które można zastąpić jawnym ustawieniem inspekcji. -

Ochrona przed obejściem bezpiecznego rozruchu KB5025885 | Faza 2

Druga faza wdrażania. Aktualizacje dla systemu Windows wydane 11 lipca 2023 r. obejmują automatyczne wdrażanie plików odwołań, nowe zdarzenia dziennika zdarzeń informujące o tym, czy wdrożenie odwołania zakończyło się pomyślnie, oraz pakiet aktualizacji dynamicznej SafeOS dla usługi WinRE.

-

KB5020805 podpisów PAC protokołu Kerberos | Faza 5

Faza pełnego wymuszania. Usuwa obsługę podklucza rejestru KrbtgtFullPacSignature, usuwa obsługę trybu inspekcji , a wszystkie bilety usługi bez nowych podpisów PAC zostaną odrzucone uwierzytelnianie.

-

Aktualizacje uprawnień usługi Active Directory (AD) KB5008383 | Faza 5

Ostateczna faza wdrażania. Ostatnia faza wdrażania może się rozpocząć po wykonaniu kroków wymienionych w sekcji "Wykonywanie akcji" KB5008383. Aby przejść do trybu wymuszania , postępuj zgodnie z instrukcjami w sekcji "Wskazówki dotyczące wdrażania", aby ustawić 28 i 29 bity atrybutu dSHeuristics . Następnie monitoruj zdarzenia 3044-3046. Raportują, gdy tryb wymuszania zablokował operację dodawania lub modyfikowania LDAP, która mogła być wcześniej dozwolona w trybie inspekcji .

-

Ochrona przed obejściem bezpiecznego rozruchu KB5025885 | Faza 3

Trzecia faza wdrażania. Ta faza spowoduje dodanie dodatkowych środków łagodzących menedżera rozruchu. Ta faza rozpocznie się nie wcześniej niż 9 kwietnia 2024 r.

-

Ochrona przed obejściem bezpiecznego rozruchu KB5025885 | Faza 3

Obowiązkowa faza wymuszania. Odwołania (zasady rozruchu integralności kodu i lista niedozwolonych bezpiecznego rozruchu) będą programowo wymuszane po zainstalowaniu aktualizacji systemu Windows dla wszystkich systemów, których dotyczy problem, bez możliwości wyłączenia.

-

KB5014754 uwierzytelniania opartego na certyfikacie | Faza 3

Tryb pełnego wymuszania. Jeśli nie można silnie zamapować certyfikatu, zostanie odrzucone uwierzytelnianie.

Pobierz najnowsze wiadomości

Dodaj zakładkę do Centrum wiadomości systemu Windows, aby łatwo znaleźć najnowsze aktualizacje i przypomnienia. Jeśli jesteś administratorem IT z dostępem do Centrum administracyjne platformy Microsoft 365, skonfiguruj preferencje Email na Centrum administracyjne platformy Microsoft 365, aby otrzymywać ważne powiadomienia i aktualizacje.