Krótki opis

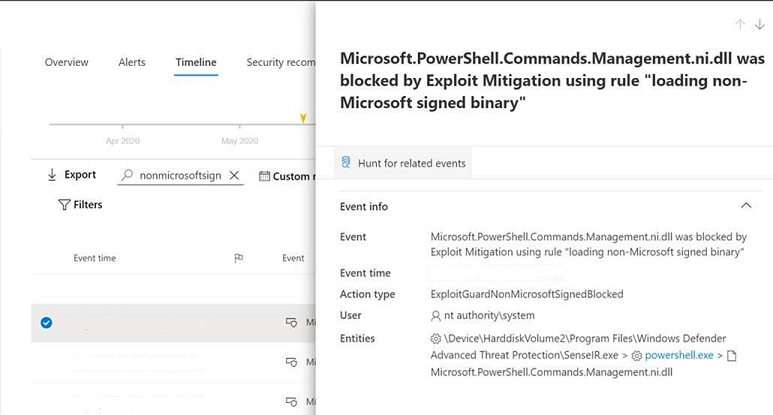

Można zauważyć bardzo dużą liczbę zdarzeń blokowania zbieranych w portalu Zaawansowanej ochrony przed zagrożeniami (MDATP) programu Microsoft Defender. Te zdarzenia są generowane przez aparat integralności kodu (CI) i mogą być identyfikowane przez jego typ akcji ExploitGuardNonMicrosoftSignedBlocked.

Zdarzenie widoczne w dzienniku zdarzeń punktu końcowego

|

ActionType |

Dostawca/źródło |

Identyfikator zdarzenia |

Opis |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Blok ochrony integralności kodu |

Zdarzenie widoczne na osi czasu

Proces "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) został zablokowany na ładowanie pliku binarnego bez podpisania firmy Microsoft '\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll"

Więcej informacji

Aparat CI zapewnia, że na urządzeniu mogą być wykonywane tylko zaufane pliki. Gdy funkcja CI jest włączona i napotka niezaufany plik, generuje zdarzenie blokady. W trybie inspekcji plik może zostać wykonany, natomiast w trybie wymuszania jego wykonanie jest zabronione.

Ci można włączyć na kilka sposobów, w tym podczas wdrażania zasad windows Defender Application Control (WDAC). Jednak w takiej sytuacji usługa MDATP umożliwia ci z tyłu, co powoduje wyzwalanie zdarzeń w przypadku napotkania niepodpisanych plików natywnych obrazów (NI, Unsigned Native Image) pochodzących od firmy Microsoft.

Podpisanie pliku ma na celu weryfikację autentyczności tych plików. Ci mogą sprawdzić, czy plik jest niemodyfikowany i pochodzi od zaufanego urzędu na podstawie jego podpisu. Większość plików pochodzących od firmy Microsoft jest podpisanych, jednak niektóre pliki nie mogą być lub nie są podpisane z różnych powodów. Na przykład pliki binarne NI (skompilowane z kodu programu .NET Framework) są ogólnie podpisane, jeśli są zawarte w wersji. Jednak zwykle są one ponownie generowane na urządzeniu i nie można ich podpisać. Osobno w wielu aplikacjach jest podpisany tylko plik CAB lub MSI, aby zweryfikować autentyczność podczas instalacji. Po uruchomieniu tworzą dodatkowe pliki, które nie są podpisane.

Środki zaradcze

Nie zaleca się ignorowania tych zdarzeń, ponieważ mogą one wskazywać na oryginalne problemy z zabezpieczeniami. Na przykład złośliwy atakujący może próbować załadować niepodpisane dane binarne pod popisem pochodzącą od firmy Microsoft.

Te zdarzenia mogą jednak zostać odfiltrowane przez zapytanie podczas próby przeanalizowania innych zdarzeń podczas wyszukiwania zaawansowanego, wykluczając zdarzenia, które mają typ akcji ExploitGuardNonMicrosoftSignedBlocked ActionType.

To zapytanie wyświetla wszystkie zdarzenia związane z tym konkretnym wykrywaniem over-detection:

DeviceEvents

| where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" and FileName endswith "ni.dll"

| Where Timestamp > ago(7d)

Jeśli chcesz wykluczyć to zdarzenie, musisz odwrócić zapytanie. W tym przypadku będą wyświetlane wszystkie zdarzenia ExploitGuard (łącznie z programem EP), oprócz tych:

DeviceEvents

| Gdzie rozpoczyna się akcja ActionType z "ExploitGuard"

| where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" or (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName != "powershell.exe") or (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" and FileName !endswith "ni.dll")

| Where Timestamp > ago(7d)

Ponadto w przypadku korzystania z programu .NET Framework w wersji 4.5 lub nowszej można ponownie wygenerować pliki NI w celu rozwiązania wielu niepotrzebnych zdarzeń. W tym celu usuń wszystkie pliki NI z katalogu NativeImages, a następnie uruchom polecenie aktualizacji ngen, aby je ponownie wygenerować.