Streszczenie

Luka w zabezpieczeniach istnieje w niektórych mikroukładów moduł zaufanej platformy (TPM). Lukę w zabezpieczeniach osłabia siła klucza.

Ten artykuł pomaga zidentyfikować i rozwiązać problemy w funkcji BitLocker chronione urządzenia, które są zagrożone luką, który jest opisany w Microsoft Security Advisory ADV170012.

Więcej informacji

Omówienie

Ten dokument zawiera informacje dotyczące zaradzenia wpływ luki w moduł TPM funkcja BitLocker na podstawie funkcji ochrony.

Wpływ na inne metody ochrony funkcją BitLocker musi być rozważony na podstawie jak odpowiednie klucze tajne są chronione. Na przykład jeśli klucz zewnętrzny do odblokowania funkcji BitLocker jest chroniony w module TPM, zajrzyj do poradnika , aby przeanalizować wpływ. Naprawy tych skutków tej luki nie jest w zakres niniejszego dokumentu.

Jak zidentyfikować wpływ

Funkcja BitLocker używa pieczęć modułu TPM i odpieczętować operacji wraz z klucza głównego ochrony tajemnic funkcji BitLocker na woluminie systemu operacyjnego. Lukę w zabezpieczeniach wpływa na pieczęci i odpieczętować operacji na TPM 1.2, ale nie wpływa na operacje na 2.0 modułu TPM.

Gdy funkcja ochrony modułu TPM jest używany do ochrony woluminu systemu operacyjnego, zabezpieczeń Ochrona funkcją BitLocker ma wpływ tylko wtedy, gdy wersja oprogramowania sprzętowego modułu TPM 1.2.

Aby zidentyfikować dotkniętych TPM i modułu TPM w wersji, zobacz temat "2. Określić urządzeń w swojej organizacji, które są zagrożone"w obszarze"Zalecane czynności" Microsoft Security Advisory ADV170012.

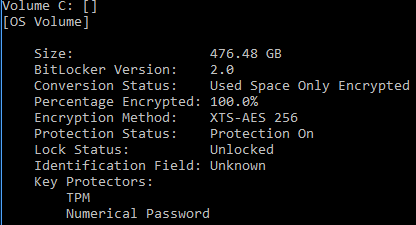

Aby sprawdzić stan funkcji BitLocker, należy uruchomić "ciąg manage-bde-status < litera woluminu systemu operacyjnego: >" w wierszu polecenia jako administrator komputera.

Rysunek 1 Przykładowe dane wyjściowe woluminu systemu operacyjnego, który jest chroniony przez funkcję ochrony modułu TPM i funkcji ochrony hasło odzyskiwania. (Szyfrowanie urządzenia jest nie dotyczy omawiana luka w zabezpieczeniach modułu TPM).

Usunięcia luki w zabezpieczeniach funkcji BitLocker po aktualizacji oprogramowania układowego

Wykonaj te kroki w celu usunięcia luki w zabezpieczeniach:

-

Zawiesić ochrona funkcją BitLocker: Uruchom "ciąg manage-bde-protectors < literę woluminu systemu operacyjnego: > — Wyłącz" jako administrator komputera.

-

Wyczyść moduł TPM. Aby uzyskać instrukcje zobacz "6. Wyczyść moduł TPM"w obszarze zalecane działania" w Microsoft Security Advisory ADV170012.

-

Ochrona funkcją BitLocker zostanie automatycznie wznowione po ponownym uruchomieniu systemu Windows 8 i nowszych wersjach systemu Windows. Dla systemu Windows 7, uruchom "ciąg manage-bde-protectors < literę woluminu systemu operacyjnego: > — Włącz" jako administrator komputera, aby wznowić ochrona funkcją BitLocker.

Następującą stronę przewiduje pełnego wiersza polecenia manage-bde.exe:

https://technet.microsoft.com/library/ff829849(v=ws.11).aspx