Resumo

Existe uma vulnerabilidade de segurança em determinados chipsets do Trusted Platform Module (TPM). A vulnerabilidade enfraquece a força-chave. Para saber mais sobre a vulnerabilidade, acesse ADV170012.

Mais Informações

Visão geral

As seções a seguir ajudarão você a identificar e corrigir problemas nos domínios do Active Directory (AD) e nos controladores de domínio afetados pela vulnerabilidade descrita no comunicado de segurança da Microsoft ADV170012.

Esse processo de mitigação se concentra no seguinte cenário de chave pública do Active Directory:

-

Chaves de credencial de computador ingressados no domínio

Para obter informações sobre como revogar e emitir novos certificados KDC, consulte plano de mitigação para cenários baseados em serviços de certificados do Active Directory.

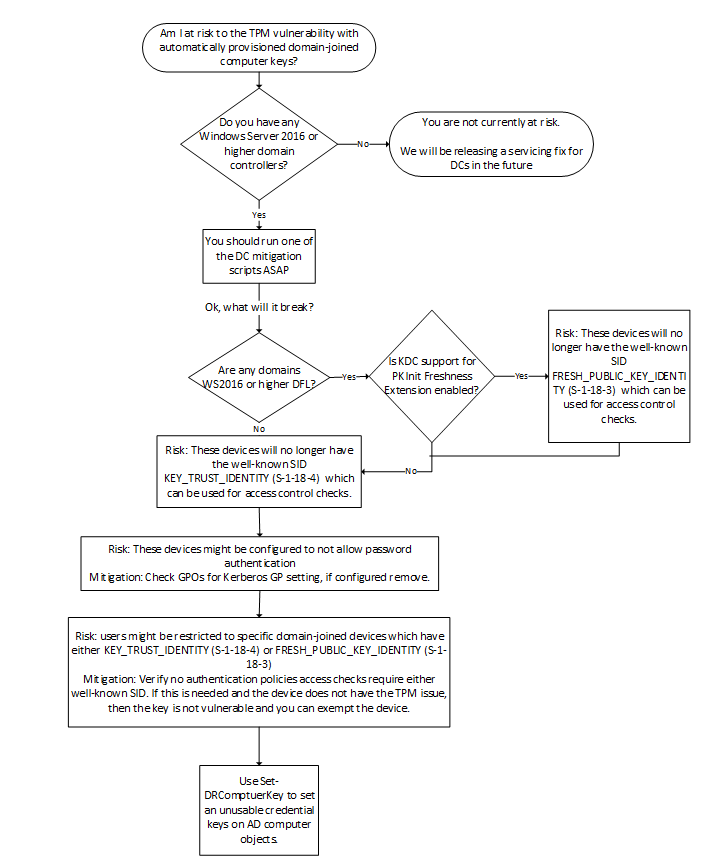

Determinando fluxo de trabalho de risco de chave de credencial de computador ingressado no domínio

Você tem controladores de domínio do Windows Server 2016 (ou posteriores)?

Chaves de credencial foram introduzidas para controladores de domínio do Windows Server 2016. Os controladores de domínio adicionam o conhecido SID KEY_TRUST_IDENTITY (S-1-18-4) quando uma chave de credencial é usada para autenticar. Controladores de domínio anteriores não suportava chaves de credencial, pelo que o AD não suporta objectos de chave de credencial e controladores de domínio de nível inferior não é possível autenticar principais utilizando chaves de credencial.

Anteriormente, o atributo Altsecurityidentities (freqüentemente conhecido como Altsecid) poderia ser usado para fornecer um comportamento semelhante. O provisionamento Altssecid não é suportado nativamente pelo Windows. Portanto, você precisaria de uma solução de terceiros que fornece esse comportamento. Se a chave provisionada estiver vulnerável, o altSsecID correspondente precisaria ser atualizado no AD.

São quaisquer domínios Windows Server 2016 (ou posterior) DFL?

Controladores de domínio do Windows Server 2016 oferecem suporte a criptografia de chave pública para autenticação inicial no Kerberos (PKINIT) extensão de atualização [RFC 8070], embora não por padrão. Quando osuporte para extensão de atualização PKInit é ativado em controladores de domínio no Windows Server 2016 DFL ou domínios posteriores, os controladores de domínio adicionam o conhecido Sid FRESH_PUBLIC_KEY_IDENTITY (S-1-18-3) quando a extensão é bem-sucedida Usado. Para obter mais informações, consulte cliente Kerberos e suporte KDC para RFC 8070 extensão de atualização PKInit.

Remendando computadores

A manutenção de computadores com Windows 10 que tenham as atualizações de segurança de outubro 2017 removerá a chave de credencial TPM existente. O Windows só provisionará as chaves protegidas pelo Credential Guard para garantir a proteção de passagem do ticket para chaves de dispositivo ingressados no domínio. Como muitos clientes estão adicionando o Credential Guard bem depois de ingressar no domínio em seus computadores, essa alteração garante que os dispositivos que têm o Credential Guard habilitado possam garantir que qualquer TGTs emitido usando a chave de credencial esteja protegido pelo Credential Guard.