Sumário

Este artigo ajuda a identificar e resolver problemas de dispositivos que são afectados pela vulnerabilidade que é descrita no Aviso de segurança da Microsoft ADV170012.

Este processo foca os seguintes Windows Olá para cenários de utilização Azure AD (AAD) oferecida pela Microsoft e de negócio (WHFB):

-

Aderir azure AD

-

Aderir híbrido Azure AD

-

AD azure registado

Mais informações

Identificar o cenário de utilização AAD

-

Abra uma janela de linha de comandos.

-

Obter o estado do dispositivo executando o seguinte comando:dsregcmd.exe /status

-

Na linha de comandos, examine os valores das propriedades que estão listados na seguinte tabela para determinar o cenário de utilização AAD.

Propriedade

Descrição

AzureAdJoined

Indica se o dispositivo está associado a Azure AD.

EnterpriseJoined

Indica se t dispositivo he está associado a AD FS. Esta é parte de um cenário de cliente em instalações-só em Windows Olá para a empresa é implementado e geridos no local.

DomainJoined

Indica se o dispositivo está associado a um domínio do Active Directory tradicional.

WorkplaceJoined

Indica se o utilizador actual tiver adicionado uma conta de trabalho ou escolares ao respectivo perfil actual. Isto é conhecido como AD Azure registado. Esta definição é ignorada pelo sistema se o dispositivo for AzureAdJoined.

Híbrido Azure AD associado

Se DomainJoined e AzureAdJoined forem Sim, o dispositivo está híbrido Azure AD associado. Por conseguinte, o dispositivo está associado a um Azure Active Directory e um domínio do Active Directory tradicional.

Fluxo de trabalho

Implementações e implementações podem variar entre organizações. Concebemos o fluxo de trabalho seguinte para fornecer as ferramentas de que necessita para desenvolver o seu próprio plano interno para atenuar os dispositivos afectados. O fluxo de trabalho tem os seguintes passos:

-

Identifica os dispositivos afectados. Procura que do ambiente para afectados módulos de plataforma fidedigna (os TPMs), chaves e dispositivos.

-

Patch os dispositivos afectados. Remediar os efeitos em dispositivos identificados seguindo os passos específicos do cenário que estão listados neste artigo.

Nota sobre como remover os TPMs

Uma vez que a confiança módulos de plataforma são utilizados para armazenar segredos que são utilizados por vários serviços e aplicações, a limpeza do TPM podem ter impactos de negócio imprevisíveis ou negativo. Antes de o limpar qualquer TPM, certifique-se de que investigue e validar a que todos os serviços e aplicações que utilizam segurança de TPM segredos foram correctamente identificadas e preparadas para eliminação secreta e lazer.

Como identificar os dispositivos afectados

Para identificar os TPMs afectados, consulte o Aviso de segurança da Microsoft ADV170012.

Como dispositivos de patch afectado

Utilize os seguintes passos nos dispositivos afectados em conformidade com o cenário de utilização AAD.

-

Certifique-se de que existe uma conta de administrador local válido no dispositivo ou criar uma conta de administrador local.

Nota

É uma prática recomendada para verificar se a conta está a funcionar pelo início de sessão para o dispositivo utilizando a nova conta de administrador local e confirmar as permissões correctas, abrindo uma linha de comandos elevada.

-

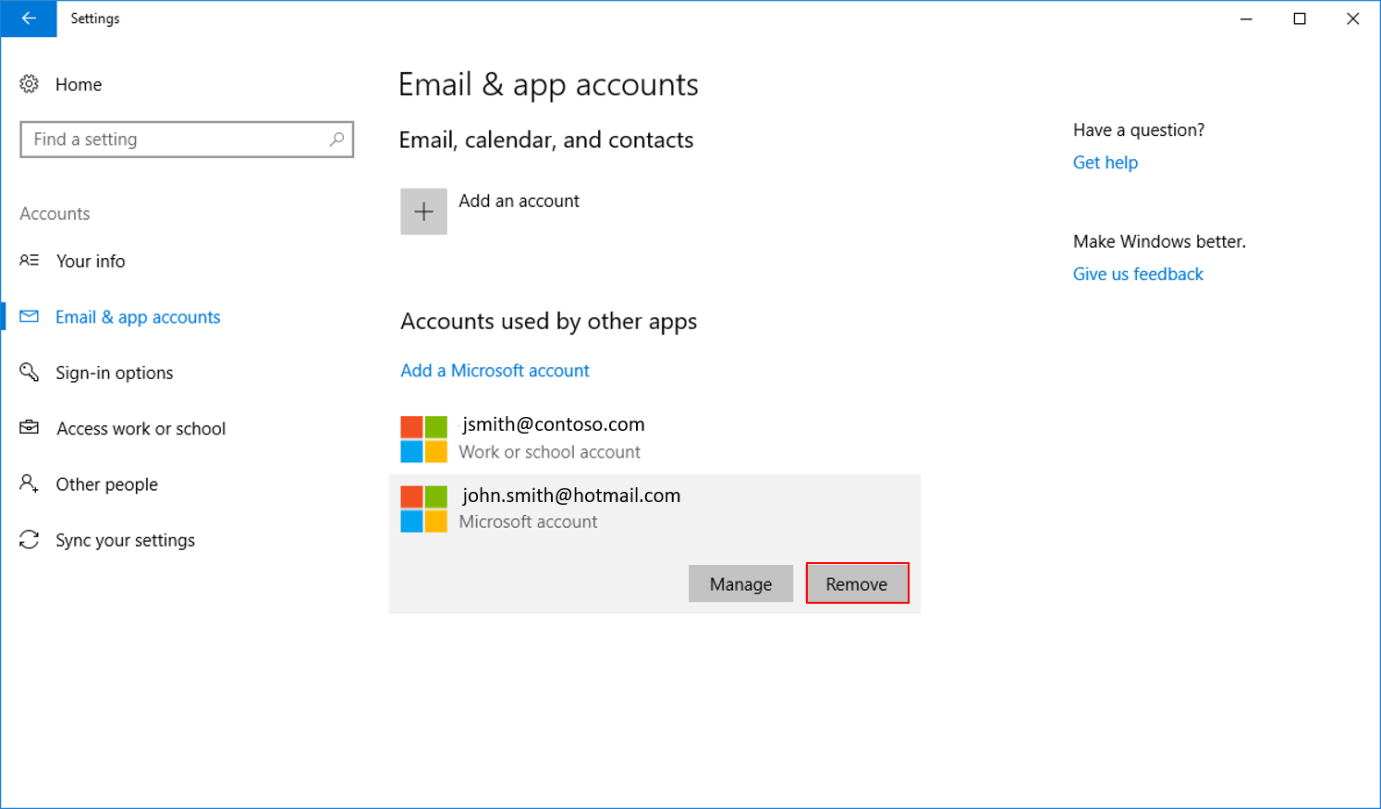

Se tiver iniciado sessão com uma conta Microsoft no dispositivo, vá para Definições > contas > contas de correio electrónico & app e remover a conta conectada.

-

Instale uma actualização de firmware do dispositivo.

Nota

Siga as orientações do OEM para aplicar a actualização de firmware do TPM. Consulte o passo 4: "Aplicar actualizações de firmware aplicável," no Aviso de segurança da Microsoft ADV170012 para obter informações sobre como obter a actualização do TPM a partir do OEM.

-

Desligar o dispositivo de Azure AD.

Nota

Certifique-se de que a chave BitLocker é uma forma segura cópia noutro local diferente do computador local antes de continuar.

-

Vá para Definições > sistema > sobree, em seguida, clique em Gerir ou desligar de trabalho ou na escola.

-

Clique em ligado a < AzureAD >e clique em Desligar.

-

Clique em Sim quando lhe for pedido para confirmação.

-

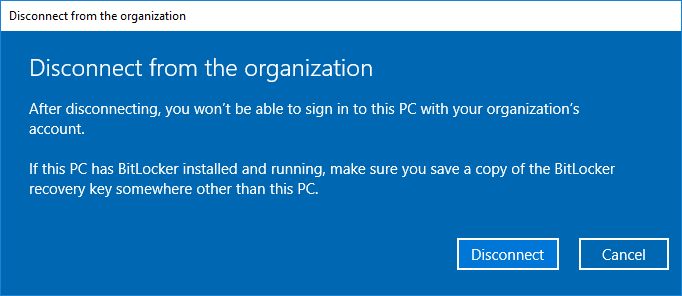

Clique em Desligar quando lhe for pedido para "Desligar a organização".

-

Introduza as informações de conta de administrador local para o dispositivo.

-

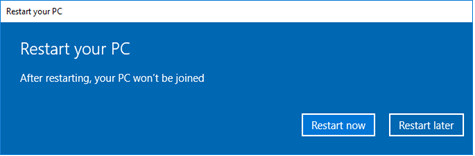

Clique em reiniciar mais tarde.

-

-

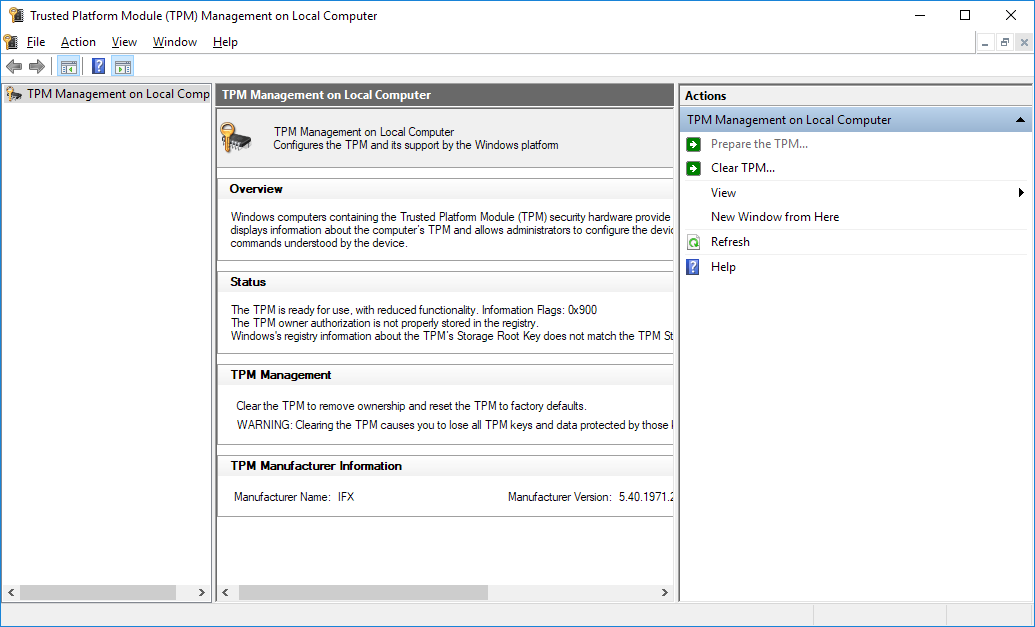

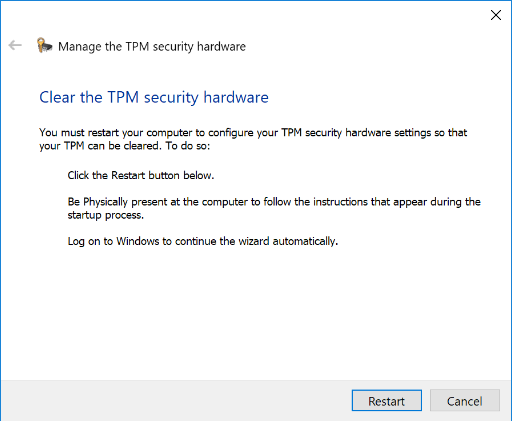

Limpe o TPM.

Nota

Limpar o TPM irá remover todas as chaves e segredos são armazenados no dispositivo. Certifique-se de que outros serviços que estão a utilizar o TPM estão suspenso ou validados antes de continuar.

Windows 8 ou posterior: O BitLocker é automaticamente suspenso se utilizar qualquer um dos dois métodos recomendados para limpar o TPM, abaixo.

O Windows 7: Suspensão manual do BitLocker é necessária antes de continuar. (Ver mais informações sobre suspender o BitLocker).

-

Para limpar o TPM, utilize um dos seguintes métodos:

-

Utilize a consola de gestão da Microsoft.

-

Prima Win + R, escreva msc e clique em OK.

-

Clique em Desmarcar TPM.

-

-

Execute o cmdlet desmarcar Tpm.

-

-

Clique em reiniciar.

-

-

Depois de reinicia o dispositivo, iniciar sessão para o dispositivo utilizando a conta de administrador local.

-

O dispositivo Azure AD de voltar a aderir. Poderá ser solicitado para configurar um PIN novo no próximo início de sessão.

-

Se iniciou sessão utilizando uma conta Microsoft no seu dispositivo, vá para Definições > contas > contas de correio electrónico & app e remover a conta conectada.

-

A partir de uma linha de comandos elevada, execute o seguinte comando:dsregcmd.exe /leave /debug

Nota

Saída de comando deverá indicar AzureADJoined: N.

-

Instale uma actualização de firmware do dispositivo.

Nota

Nota Siga as orientações do OEM para aplicar a actualização de firmware do TPM. Consulte o passo 4: "Aplicar actualizações de firmware aplicável," no Aviso de segurança da Microsoft ADV170012 para obter informações sobre como obter a actualização do TPM a partir do OEM.

-

Limpe o TPM.

Nota

Limpar o TPM irá remover todas as chaves e segredos são armazenados no dispositivo. Certifique-se de que outros serviços que estão a utilizar o TPM estão suspenso ou validados antes de continuar.

Windows 8 ou posterior: O BitLocker é automaticamente suspenso se utilizar qualquer um dos dois métodos recomendados para limpar o TPM, abaixo.

O Windows 7: Suspensão manual do BitLocker é necessária antes de continuar. (Ver mais informações sobre suspender o BitLocker).

-

Para limpar o TPM, utilize um dos seguintes métodos:

-

Utilize a consola de gestão da Microsoft.

-

Prima Win + R, escreva msc e clique em OK.

-

Clique em Desmarcar TPM.

-

-

Execute o cmdlet desmarcar Tpm.

-

-

Clique em reiniciar.Nota Poderá ser solicitado para limpar o TPM no arranque.

-

Quando o dispositivo for iniciado, o Windows gera novas chaves e automaticamente volta associar-se o dispositivo Azure AD. Durante este tempo, poderá continuar a utilizar o dispositivo. No entanto, aceder a recursos tais como o Microsoft Outlook, OneDrive e outras aplicações que necessitem de SSO ou políticas de acesso condicional podem ser limitadas.

Nota Se utilizar uma conta Microsoft, tem de saber a palavra-passe.

-

Instale uma actualização de firmware do dispositivo.

Nota

Siga as orientações do OEM para aplicar a actualização de firmware do TPM. Consulte o passo 4: "Aplicar actualizações de firmware aplicável," no Aviso de segurança da Microsoft ADV170012 para obter informações sobre como obter a actualização do TPM a partir do OEM.

-

Remova a conta de trabalho Azure AD.

-

Vá para Definições > contas > escolar ou de trabalho do Access, clique na conta de trabalho ou escolares e, em seguida, clique em Desligar.

-

Clique em Sim para confirmar a eliminação da associação.

-

-

Limpe o TPM.

Nota

Limpar o TPM irá remover todas as chaves e segredos são armazenados no dispositivo. Certifique-se de que outros serviços que estão a utilizar o TPM estão suspenso ou validados antes de continuar.

Windows 8 ou posterior: O BitLocker é automaticamente suspenso se utilizar qualquer um dos dois métodos recomendados para limpar o TPM, abaixo.

O Windows 7: Suspensão manual do BitLocker é necessária antes de continuar. (Ver mais informações sobre suspender o BitLocker).

-

Para limpar o TPM, utilize um dos seguintes métodos:

-

Utilize a consola de gestão da Microsoft.

-

Prima Win + R, escreva msc e clique em OK.

-

Clique em Desmarcar TPM.

-

-

Execute o cmdlet desmarcar Tpm.

-

-

Clique em reiniciar.Nota Poderá ser solicitado para limpar o TPM no arranque.

-

Se utilizou uma conta Microsoft que tenha um PIN, tem de iniciar sessão para o dispositivo utilizando a palavra-passe.

-

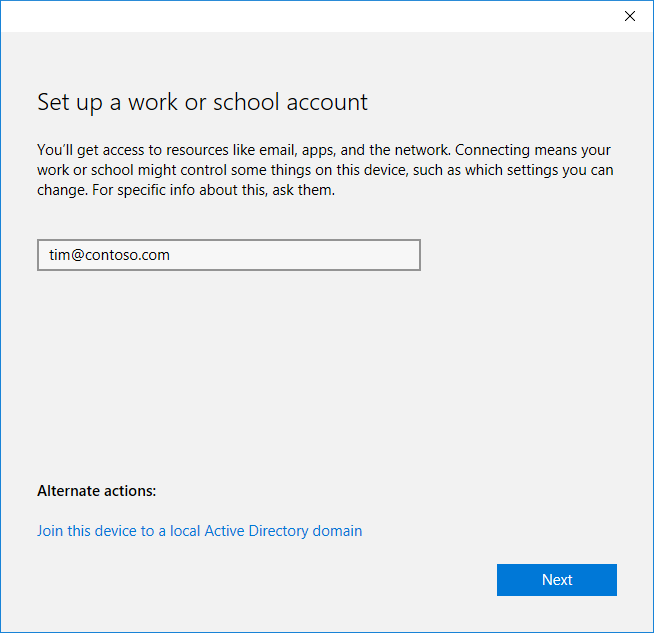

Adicione a conta de trabalho novamente para o dispositivo.

-

Vá para Definições > contas > trabalho do Access ou na escola e clique em Ligar.

-

Introduza a conta de trabalho e, em seguida, clique em seguinte.

-

Introduza a conta do trabalho e a palavra-passe e, em seguida, clique em Iniciar sessão.

-

Se a organização configurou a autenticação de factores múltiplos Azure para aderir a dispositivos para Azure AD, forneça o segundo factor antes de continuar.

-

Validar se as informações apresentadas estão correctas e, em seguida, clique em aderir. Deverá ver a seguinte mensagem:You’re all set! We’ve added your account successfully You now have access to your organizations apps and services.

-

-