Monitorizarea stării certificatului de bootare securizată cu remedieri Microsoft Intune

Se aplică la

Data de publicare inițială: 18 februarie 2026

ID KB: 5080921

Acest articol conține instrucțiuni pentru:

-

Administratorii IT care au nevoie de vizibilitate în starea de actualizare a certificatului de bootare securizată de pe dispozitivele Windows Intune înscrise

-

Organizații care se pregătesc pentru termenul limită de expirare a certificatului de bootare securizată din iunie 2026

-

Teams care dorește să monitorizeze progresul lansării certificatelor pe Intune dispozitive Windows înscrise

În acest articol:

Introducere

Certificatele Microsoft Secure Boot (CA-uri 2011) expiră din iunie 2026. Toate dispozitivele Windows cu Boot securizat activat trebuie să fie actualizate la certificatele 2023 înainte de expirare, pentru a asigura suportul continuu pentru actualizarea de securitate.

Acest ghid oferă o abordare doar de monitorizare, utilizând remedierile Microsoft Intune (remedieri proactive). Scriptul de detectare colectează bootul securizat și starea certificatului de pe fiecare dispozitiv și îl raportează înapoi la portalul de Intune- nu se efectuează nicio acțiune de remediere pe dispozitive. Acest lucru oferă administratorilor o vizualizare centralizată, exportabilă a progresului actualizării certificatelor pe Intune dispozitivelor Windows înscrise.

De ce să utilizați această abordare?

|

Beneficiu |

Descriere |

|---|---|

|

Vizibilitate la nivel de dispozitiv |

Vedeți toate Intune starea certificatului dispozitivului Windows înscris într-un singur loc |

|

Exportabil |

Exportul rezultatelor în CSV direct din portalul de Intune |

|

Valori de registry brute |

Vedeți datele reale din registry, nu doar treceți/nu reușiți |

|

Context dispozitiv |

Include producătorul, modelul, versiunea BIOS și tipul de firmware |

|

Telemetrie jurnal de evenimente |

Capturează ID-urile de eveniment Secure Boot (1801/1808), ID-urile de bucket și nivelurile de încredere |

|

Atingere zero |

Rulează silențios ca SYSTEM - nu este necesară interacțiunea utilizatorului |

Pentru informații generale complete despre actualizările certificatelor, consultați Actualizările certificatului de bootare securizată: Instrucțiuni pentru profesioniști IT și organizații.

Cerințe preliminare

Înainte de a implementa scriptul de detectare, asigurați-vă că mediul dvs. îndeplinește cerințele necesare.

Această soluție valorifică remedierile în Microsoft Intune. Pentru o listă completă de cerințe preliminare, consultați Utilizarea remedierilor pentru a detecta și a remedia problemele de asistență - Microsoft Intune.

Scripturi de detectare

Scriptul de detectare este un script PowerShell care colectează date de inventar secure boot cuprinzătoare de pe fiecare dispozitiv și le afișează ca un șir JSON. Scriptul citește din următoarele surse:

Registry - starea actualizării certificatului de boot securizat, cheile de service, atributele dispozitivului și setările de opt-in/opt-out de la HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot și subcheile sale

WMI/CIM - versiunea sistemului de operare, ora ultimei încărcări și informații despre hardware-ul tablei de bază

Jurnale de evenimente - intrări de jurnal de evenimente de sistem pentru ID-urile de eveniment 1801 și 1808 (evenimente de actualizare de bootare securizată)

Ieșirea JSON apare în portalul de Intune sub Remedieri > Monitor > Stare dispozitiv > "Ieșire detectare pre-remediere" și poate fi exportată în CSV pentru analiză.

Important: Acesta este un script doar pentru detectare. Nu se efectuează modificări la dispozitiv. Nu este necesar un script de remediere.

Crearea fișierului script

IMPORTANT Următorul articol care conține scriptul eșantion a fost retras. Dacă ați instalat o actualizare Windows lansată pe sau după 12 mai 2026, scriptul eșantion poate fi găsit în folderul %systemroot%\SecureBoot\ExampleRolloutScripts de pe dispozitivul dvs.

-

Navigați la scriptul de colectare a datelor de inventar pentru bootare securizată eșantion (KB5072718)

-

Copierea conținutului scriptului complet din pagină

-

Deschideți un editor de text (de exemplu, Notepad, Cod VS) și lipiți scriptul

-

Salvați fișierul ca Detect-SecureBootCertUpdateStatus.ps1

Crearea remedierii în Intune

Urmați acești pași pentru a implementa scriptul de detectare ca remediere (pachet de scripturi) în Microsoft Intune.

Pasul 1: Creați pachetul script

-

Conectați-vă la centrul de administrare Microsoft Intune

-

Navigați la Dispozitive > Remedieri

-

Click + Create script package

Pasul 2: Noțiuni de bază

-

Configurați următoarele setări pe fila Noțiuni de bază:

|

Setare |

Valoare |

|---|---|

|

Nume |

Monitor stare certificat de bootare securizată |

|

Descriere |

Monitorizează starea de actualizare a certificatului de boot securizat din întreaga flotă. Numai detectarea - nu se efectuează nicio acțiune de remediere. |

|

Publisher |

(numele organizației) |

-

Faceți clic pe Următorul

Pasul 3: Setări

-

Configurați următoarele setări pe fila Setări:

|

Setare |

Valoare |

Note |

|---|---|---|

|

Fișier script de detectare |

Încărcare Detect-SecureBootCertificateStatus.ps1 |

Scriptul din secțiunea anterioară |

|

Fișier script de remediere |

(lăsați necompletat) |

Nu este necesară nicio remediere - aceasta este doar monitorizarea |

|

Rulați acest script utilizând acreditările conectate |

Nu |

Rulează ca SISTEM pentru a asigura accesul la Confirm-SecureBootUEFI și registry |

|

Impunerea verificării semnăturii scriptului |

Nu |

Setat la Da dacă organizația dvs. necesită scripturi semnate |

|

Rularea scriptului în PowerShell pe 64 de biți |

Da |

Necesar pentru cmdletul Confirm-SecureBootUEFI și pentru citirile corecte de registry |

-

Faceți clic pe Următorul

Pasul 4: Etichete de domeniu

-

Adăugați toate etichetele de domeniu solicitate de organizația dvs. sau lăsați-le ca implicite

-

Faceți clic pe Următorul

Pasul 5: Atribuiri

|

Setare |

Valoare |

Note |

|---|---|---|

|

Atribuiri |

Selectați grupurile de dispozitive de monitorizat |

Utilizați Toate dispozitivele pentru monitorizare la nivelul întregii flote sau grupuri specifice pentru monitorizarea direcționată |

|

Planificare |

Configurarea la nevoile dvs. de monitorizare |

Recomandat: o dată pe zi pentru urmărirea lansărilor active sau o dată pe săptămână, pentru monitorizarea continuă |

Notă: remedierile rulează în planificarea configurată a dispozitivului. Prima rulare poate dura până la 24 de ore după atribuire, în funcție de ciclul de arhivare al dispozitivului.

Faceți clic pe Următorul

Pasul 6: Revizuiți + Creați

-

Revizuiți toate setările

-

Faceți clic pe Creare

Vizualizarea și exportul rezultatelor

Vizualizarea rezultatelor în portal

-

Navigați la Dispozitive > Remedieri

-

Faceți clic pe Monitorul de stare a certificatului de bootare securizat (sau pe numele ales)

-

Selectați fila Monitor

-

Faceți clic pe Stare dispozitiv

-

Faceți clic pe Coloane și adăugați ieșirea de detectare a pre-remedierii

Veți vedea un tabel cu următoarele coloane:

|

Coloana |

Descriere |

|---|---|

|

Nume dispozitiv |

Numele dispozitivului |

|

Utilizator |

Utilizatorul principal al dispozitivului |

|

Stare detectare |

Fără problemă (certificate actualizate) sau cu probleme (certificate ne actualizate) |

|

Ieșire detectare pre-remediere |

Ieșirea JSON completă din script |

|

Ultima modificare |

Când a rulat ultima dată scriptul pe dispozitiv |

Export în CSV

-

Pe pagina Stare dispozitiv, faceți clic pe butonul Export din partea de sus a tabelului

-

Fișierul CSV va descărca toate coloanele, inclusiv ieșirea completă de detectare JSON pentru fiecare dispozitiv

-

Se deschide în Excel pentru a filtra, a sorta și a analiza după orice câmp

Sfat: În Excel, puteți utiliza funcțiile TEXTJOIN sau JSON pentru a analiza JSON de ieșire a detectării în coloane separate, pentru o analiză mai ușoară.

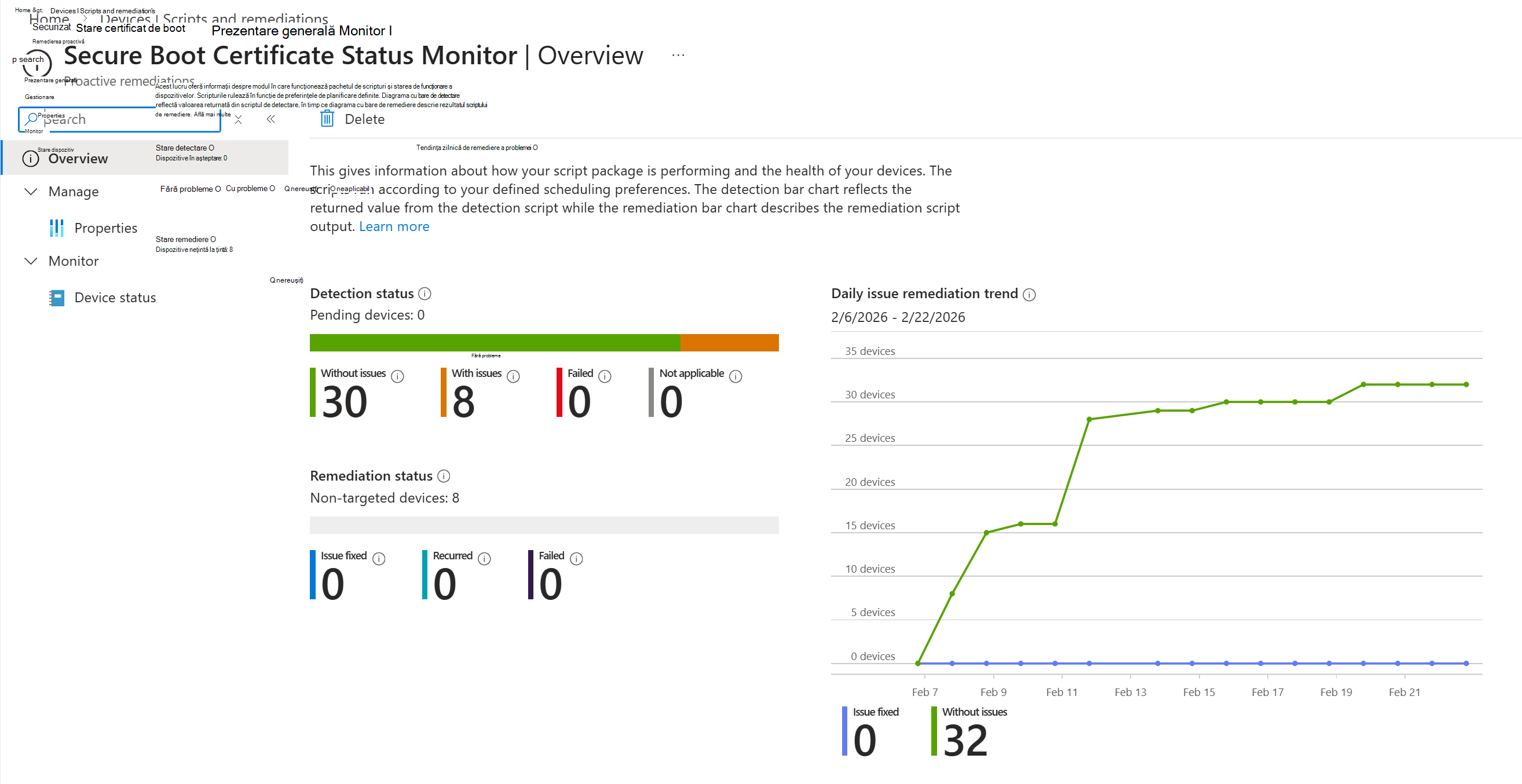

Fila Prezentare generală

Fila Prezentare generală de pe remediere oferă un tablou de bord rezumat:

|

Metrice |

Sensul |

|---|---|

|

Dispozitive cu probleme |

Dispozitivele pe care certificatele nu sunt actualizate încă |

|

Dispozitive fără probleme |

Dispozitivele pe care certificatele sunt actualizate |

|

Dispozitive cu detectare nereușită |

Dispozitive în care scriptul a întâlnit o eroare |

Întrebări frecvente

Acest lucru modifică ceva pe dispozitivele mele?

Nu. Acesta este un script doar pentru detectare. Nu se modifică nicio valoare de registry, nu se declanșează nicio actualizare și nu se efectuează nicio acțiune de remediere. Scriptul citește doar valorile și le raportează.

Ce înseamnă "Cu problema"?

"Cu problema" înseamnă că dispozitivul nu are încă aplicate certificatele Secure Boot 2023 și managerul de boot semnat 2023. Aceasta se poate datora: - Actualizarea certificatului nu a fost inițiată - actualizarea este în curs de desfășurare și poate necesita o repornire pentru a se finaliza - Bootarea sigură nu este activată pe dispozitiv - dispozitivul nu este bazat pe UEFI sau așteaptă o repornire pentru a aplica managerul de boot.

Ce înseamnă "Fără problemă"?

"Fără problemă" înseamnă că dispozitivul are Secure Boot activat și valoarea de registry UEFICA2023Status este Actualizată, indicând faptul că certificatele 2023 au fost aplicate cu succes.

Cât de des rulează scriptul?

Scriptul rulează după planificarea pe care o configurați în atribuire. Pentru monitorizare activă în timpul unei lansări, se recomandă zilnic. Pentru monitorizare continuă, este suficientă o dată pe săptămână.

Ce se întâmplă dacă cheia de registry de servicii nu există?

Dacă cheia HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing nu există pe un dispozitiv, câmpul UEFICA2023Status va afișa NoValue. Acest lucru înseamnă de obicei că actualizările certificatelor nu au fost inițiate pe dispozitiv.

Ce licențe sunt necesare?

Remedierile necesită licențe Windows 10/11 Enterprise E3/E5, Education A3/A5 sau F3. Dacă dispozitivele dvs. au doar licențe Business Premium sau Pro, remedierile nu vor fi disponibile. Consultați Cerințe preliminare pentru remedieri.

Resurse

Secure Boot Certificate Update Playbook

Secure Boot Certificate Actualizări: instrucțiuni pentru profesioniști IT

Cheia de registry Actualizări pentru Bootare sigură

Evenimente de actualizare variabilă DB de bootare securizată și DBX