Data de publicare inițială: 11 iulie 2025

ID KB: 5064479

În acest articol:

Introducere

Acest articol oferă o prezentare generală a modificărilor viitoare ale funcționalității de auditare NT LAN Manager (NTLM) în Windows 11, versiunea 24H2 și Windows Server 2025. Aceste îmbunătățiri sunt proiectate să mărească vizibilitatea activității de autentificare NTLM, permițând administratorilor să determine identitatea utilizatorilor, rațiunea utilizării NTLM și locațiile specifice în care este utilizat NTLM într-un mediu. Auditul îmbunătățit acceptă monitorizarea îmbunătățită a securității și identificarea dependențelor de autentificare moștenite.

Scopul modificărilor de auditare NTLM

Autentificarea NTLM continuă să fie prezentă în diverse scenarii de întreprindere, adesea din cauza aplicațiilor și configurațiilor moștenite. Odată cu anunțul perimării NTLM și al dezactivării viitoare (consultați blogul Windows IT Evoluția autentificării Windows), caracteristicile de auditare actualizate sunt menite să ajute administratorii la identificarea utilizării NTLM, la înțelegerea modelelor de utilizare și la detectarea riscurilor de securitate potențiale, inclusiv la utilizarea NT LAN Manager versiunea 1 (NTLMv1).

Jurnale de audit NTLM

Windows 11, versiunea 24H2 și Windows Server 2025 introduc noi capacități de înregistrare în jurnalul de audit NTLM pentru clienți, servere și controlere de domeniu. Fiecare componentă generează jurnale care furnizează informații detaliate cu privire la evenimentele de autentificare NTLM. Aceste jurnale pot fi găsite în Vizualizator evenimente sub Jurnale de aplicații și servicii > Microsoft > Windows > NTLM > Operațional.

În comparație cu jurnalele de auditare NTLM existente, noile modificări îmbunătățite ale auditării permit administratorilor să răspundă la Cine, De ce și Unde:

-

Cine utilizează NTLM, inclusiv contul și procesul de pe computer.

-

De ce s-a ales autentificarea NTLM în locul protocoalelor de autentificare moderne, cum ar fi Kerberos.

-

Unde are loc autentificarea NTLM, inclusiv numele computerului și IP-ul computerului.

Auditarea NTLM îmbunătățită oferă, de asemenea, informații despre utilizarea NTLMv1 pentru clienți și servere, precum și despre utilizarea NTLMv1 la nivel de domeniu înregistrată de controlerul de domeniu.

gestionarea Politică de grup

Noile caracteristici de auditare NTLM se pot configura prin intermediul setărilor de Politică de grup actualizate. Administratorii pot utiliza aceste politici pentru a specifica evenimentele de autentificare NTLM care sunt auditate și pentru a gestiona comportamentul de auditare pentru toți clienții, serverele și controlerele de domeniu, potrivit pentru mediul lor.

În mod implicit, evenimentele sunt activate.

-

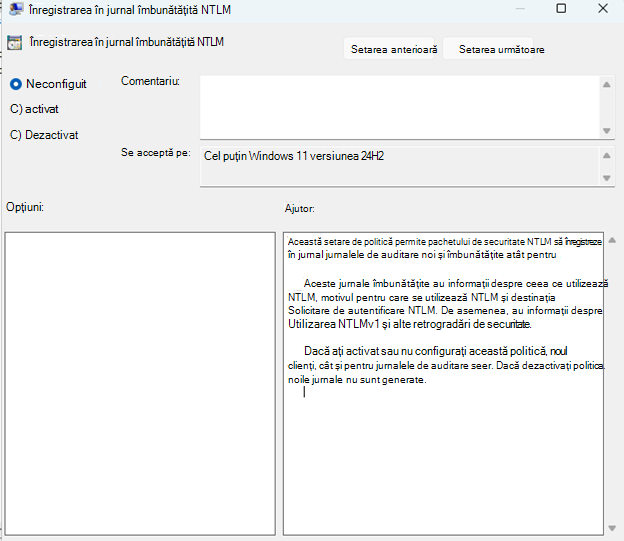

Pentru înregistrarea în jurnal a clienților și a serverului, evenimentele sunt controlate prin politica "Înregistrare îmbunătățită NTLM" sub Șabloane administrative > Sistem > NTLM.

-

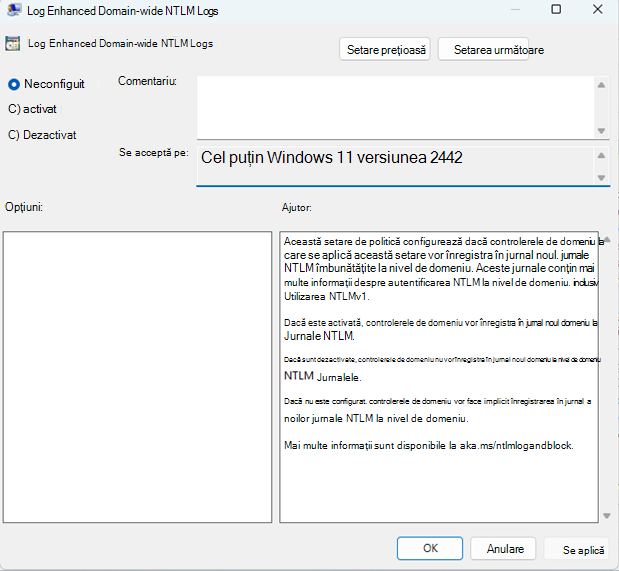

Pentru înregistrarea în jurnal la nivel de domeniu a controlerului de domeniu, evenimentele sunt controlate prin politica "Jurnale NTLM la nivel de domeniu îmbunătățit" sub Șabloane administrative > Sistem > Netlogon.

Niveluri de audit

Fiecare jurnal de auditare NTLM este împărțit în două ID-uri de eveniment diferite cu aceleași informații care diferă doar în funcție de nivelul evenimentului:

-

Informații: Indică evenimentele NTLM standard, cum ar fi autentificarea NT LAN Manager versiunea 2 (NTLMv2), unde nu este detectată nicio reducere a securității.

-

Avertisment: Indică o retrogradare a securității NTLM, cum ar fi utilizarea NTLMv1. Aceste evenimente evidențiază autentificarea nesigură. Un eveniment poate fi marcat ca "Avertisment" pentru instanțe cum ar fi următoarele:

-

Utilizarea NTLMv1 detectată de client, server sau controler de domeniu.

-

Protecția îmbunătățită pentru autentificare este marcată ca neacceptată sau nesigură (pentru mai multe informații, consultați KB5021989: Protecție extinsă pentru autentificare).

-

Anumite caracteristici de securitate NTLM, cum ar fi verificarea integrității mesajului (MIC), nu sunt utilizate.

-

Jurnale client

Jurnalele de auditare noi înregistrează încercările de autentificare NTLM de ieșire. Aceste jurnale furnizează detalii despre aplicațiile sau serviciile care inițiază conexiuni NTLM, împreună cu metadate relevante pentru fiecare solicitare de autentificare.

Înregistrarea în jurnal a clientului are un câmp unic, Id/Motiv de utilizare, care evidențiază motivul pentru care s-a utilizat autentificarea NTLM.

|

ID |

Descriere |

|

0 |

Motiv necunoscut. |

|

1 |

NTLM a fost apelat direct de aplicația de apelare. |

|

2 |

Se autentifică un cont local. |

|

3 |

REZERVAT, în prezent nu este în uz. |

|

4 |

Autentificarea unui cont în cloud. |

|

5 |

Numele țintă lipsește sau era gol. |

|

6 |

Numele țintă nu a putut fi rezolvat de Kerberos sau alte protocoale. |

|

7 |

Numele țintă conține o adresă IP. |

|

8 |

S-a găsit că numele țintă a fost dublat în Active Directory. |

|

9 |

Nu s-a putut stabili nicio linie de vedere cu un controler de domeniu. |

|

10 |

NTLM a fost apelat printr-o interfață loopback. |

|

11 |

S-a apelat NTLM cu o sesiune nulă. |

|

Jurnal de evenimente |

Microsoft-Windows-NTLM/Operațional |

|

ID eveniment |

4020 (Informații), 4021 (Avertisment) |

|

Sursă eveniment |

NTLM |

|

Text eveniment |

Acest computer a încercat să se autentifice la o resursă la distanță prin NTLM. Informații proces: Nume proces:> nume < PID proces: <> PID Informații client: Nume utilizator: <nume de utilizator> Domeniu:> nume de domeniu < Hostname: <Host Name> Tip Sign-On: <creds single Sign-On /supplied creds> Informații țintă: Mașină țintă:> nume computerului < Domeniu țintă:> de domeniu <computer Resursă țintă: <nume principal serviciu (SPN)> IP țintă:> adresă IP < Nume rețea țintă: <nume rețea> Utilizare NTLM: ID motiv: ID utilizare <> Motivul:> motiv al utilizării < Securitate NTLM: Semnalizatoare negociate: semnalizări <> NTLM Version: <NTLMv2 / NTLMv1> Stare cheie sesiune: < prezentă/ Lipsește> Legare canal: < acceptat/ neacceptat> Legare serviciu: <Nume principal serviciu (SPN)> Stare MIC: <> protejat/neprotejat AvFlags: semnalizări NTLM <> Șir avFlags: <șir de semnalizare NTLM> Pentru mai multe informații, consultați aka.ms/ntlmlogandblock. |

Jurnale server

Jurnalele de auditare noi înregistrează încercări de autentificare NTLM de intrare. Aceste jurnale furnizează detalii similare despre autentificarea NTLM ca jurnalele clientului, precum și raportează dacă autentificarea NTLM a reușit sau nu.

|

Jurnal de evenimente |

Microsoft-Windows-NTLM/Operațional |

|

ID eveniment |

4022 (Informații), 4023 (Avertisment) |

|

Sursă eveniment |

NTLM |

|

Text eveniment |

Un client la distanță utilizează NTLM pentru autentificarea la această stație de lucru. Informații proces: Nume proces:> nume < PID proces: <> PID Informații client la distanță: Nume utilizator: <numele de utilizator al clientului> Domeniu: <> de domeniu client Computer client:> numele computerului client < IP client: ip client <> Nume rețea client: <numele rețelei clientului> Securitate NTLM: Semnalizatoare negociate: semnalizări <> NTLM Version: <NTLMv2 / NTLMv1> Stare cheie sesiune: < prezentă/ Lipsește> Legare canal: < acceptat/ neacceptat> Legare serviciu: <Nume principal serviciu (SPN)> Stare MIC: <> protejat/neprotejat AvFlags: semnalizări NTLM <> Șir avFlags: <șir de semnalizare NTLM> Stare:> cod de stare < Mesaj de stare:> șir de stare < Pentru mai multe informații, consultați aka.ms/ntlmlogandblock |

Jurnale controler de domeniu

Controlerele de domeniu beneficiază de auditarea NTLM îmbunătățită, cu jurnale noi care captează atât încercările de autentificare NTLM reușite, cât și încercările nereușite de autentificare pentru întregul domeniu. Aceste jurnale acceptă identificarea utilizării NTLM între domenii și avertizează administratorii cu privire la potențialele retrogradări ale securității de autentificare, cum ar fi autentificarea NTLMv1.

Sunt create jurnale de controler de domeniu diferite, în funcție de următoarele scenarii:

Atunci când atât contul client, cât și computerul server aparțin aceluiași domeniu, se creează un jurnal asemănător cu următorul:

|

Jurnal de evenimente |

Microsoft-Windows-NTLM/Operațional |

|

ID eveniment |

4032 (Informații), 4033 (Avertisment) |

|

Sursă eveniment |

Security-Netlogon |

|

Text eveniment |

Numele DC <DC> a procesat o solicitare de autentificare NTLM redirecționată, pornind de la acest domeniu. Informații client: Nume client:> nume utilizator < Domeniu client: <> de domeniu Computer client:> stație de lucru client < Informații server: Nume server: <Nume computer server> Domeniu server:> de domeniu <server IP server:> IP server < Sistem de operare server: <Server Operating System> Securitate NTLM: Semnalizatoare negociate: semnalizări <> NTLM Version: <NTLMv2 / NTLMv1> Stare cheie sesiune: < prezentă/ Lipsește> Legare canal: < acceptat/ neacceptat> Legare serviciu: <Nume principal serviciu (SPN)> Stare MIC: <> protejat/neprotejat AvFlags: semnalizări NTLM <> Șir avFlags: <șir de semnalizare NTLM> Stare:> cod de stare < Mesaj de stare:> șir de stare < Pentru mai multe informații, consultați aka.ms/ntlmlogandblock |

În cazul în care contul de client și serverul aparțin unor domenii diferite, controlerul de domeniu va avea jurnale diferite, în funcție de tipul în care controlerul de domeniu aparține domeniului în care se află clientul (se inițiază autentificarea) sau în care se află serverul (acceptând autentificarea):

Dacă serverul aparține aceluiași domeniu ca controlerul de domeniu care gestionează autentificarea, se creează un jurnal similar cu "Jurnal de domeniu identic".

În cazul în care contul client aparține aceluiași domeniu ca controlerul de domeniu care gestionează autentificarea, se creează un jurnal asemănător cu următorul:

|

Jurnal de evenimente |

Microsoft-Windows-NTLM/Operațional |

|

ID eveniment |

4030 (Informații), 4031 (Avertisment) |

|

Sursă eveniment |

Security-Netlogon |

|

Text eveniment |

Numele DC <DC> a procesat o solicitare de autentificare NTLM redirecționată, pornind de la acest domeniu. Informații client: Nume client:> nume utilizator < Domeniu client: <> de domeniu Computer client:> stație de lucru client < Informații server: Nume server: <Nume computer server> Domeniu server:> de domeniu <server Redirecționat de la: Tip de canal securizat: <Informații de canal securizat netlogon> Nume farside: <nume de computer DC pentru mai multe domenii > Domeniu Farside: <> de nume de domeniu inter-domeniu IP Farside: <IP DC inter-domeniu> Securitate NTLM: Semnalizatoare negociate: semnalizări <> NTLM Version: <NTLMv2 / NTLMv1> Stare cheie sesiune: < prezentă/ Lipsește> Legare canal: < acceptat/ neacceptat> Legare serviciu: <Nume principal serviciu (SPN)> Stare MIC: <> protejat/neprotejat AvFlags: semnalizări NTLM <> Șir avFlags: <șir de semnalizare NTLM> Stare:> cod de stare < Pentru mai multe informații, consultați aka.ms/ntlmlogandblock |

Relația dintre evenimentele NTLM noi și existente

Noile evenimente NTLM sunt o îmbunătățire a jurnalelor NTLM existente, cum ar fi Securitatea rețelei: Restricționarea autentificării NTLM audit NTLM în acest domeniu. Modificările de auditare NTLM îmbunătățite nu afectează jurnalele NTLM curente; dacă jurnalele curente de auditare NTLM sunt activate, acestea vor continua să fie înregistrate în jurnal.

Informații despre implementare

În conformitate cu implementarea controlată de Microsoft a caracteristicilor (CFR), modificările vor fi implementate mai întâi treptat pe mașinile Windows 11, versiunea 24H2, urmate mai târziu de mașinile Windows Server 2025, inclusiv controlerele de domeniu.

O implementare treptată distribuie o actualizare de lansare într-o perioadă de timp, nu toate simultan. Acest lucru înseamnă că utilizatorii primesc actualizările în momente diferite și este posibil ca acestea să nu fie disponibile imediat tuturor utilizatorilor.