Data de publicare inițială: 9 septembrie 2025

ID KB: 5067315

Important:

-

În actualizările Windows lansate la 28 octombrie 2025 și după 28 octombrie 2025 a fost inclusă o îmbunătățire care a rafinat cerințele de solicitare Control cont utilizator (UAC) în timp ce trata în continuare vulnerabilitatea de securitate, CVE-2025-50173. Această îmbunătățire a tratat o problemă care crea solicitări UAC neașteptate pentru unele aplicații, inclusiv Autodesk AutoCAD.

-

Înainte de a încerca pașii de rezolvare incluși în acest articol, asigurați-vă că ați instalat cele mai recente actualizări Windows și ați verificat pentru a vedea dacă cea mai recentă actualizare rezolvă problema.

|

Modificare dată |

Descriere |

|---|---|

|

3/26/2026 |

Pași de rezolvare actualizați care implică cheia de registry SecureRepairAllowlist . |

|

11/24/2025 |

Am adăugat informații despre actualizările Windows lansate la și după 28 octombrie 2025, care rezolvă această problemă pentru unele aplicații, cum ar fi Autodesk AutoCAD. |

Simptome

Începând cu actualizarea de securitate Windows din septembrie 2024, Windows Installer (MSI) a început să solicite o solicitare Control cont utilizator (UAC) pentru acreditările dvs. atunci când reparați o aplicație. Această cerință a fost impusă și mai mult în actualizarea de securitate Windows din august 2025 pentru a trata vulnerabilitatea de securitate CVE-2025-50173.

Din cauza intaririi securității incluse în actualizarea din august 2025, utilizatorii care nu sunt administratori pot întâmpina probleme atunci când rulează unele aplicații:

-

Aplicațiile care inițiază o reparare MSI în mod silențios (fără a afișa interfața utilizator) ar eșua cu un mesaj de eroare. De exemplu, instalarea și rularea Office Professional Plus 2010 ca non-administrator ar eșua, cu eroarea 1730 în timpul procesului de configurare.

-

Utilizatorii care nu sunt administratori ar putea primi solicitări neașteptate control cont utilizator (UAC) atunci când programele de instalare MSI efectuează anumite acțiuni particularizate. Aceste acțiuni pot include operațiuni de configurare sau reparare în prim plan sau în fundal, inclusiv în timpul instalării inițiale a unei aplicații. Printre aceste acțiuni se numără:

-

În curs de rulare a comenzii de reparare MSI (cum ar fi msiexec /fu).

-

Instalarea unui fișier MSI după ce un utilizator se conectează la o aplicație pentru prima dată.

-

Rulează Windows Installer în timpul instalării active.

-

Implementarea pachetelor prin Microsoft Configuration Manager (ConfigMgr) care se bazează pe configurații "publicitate" specifice utilizatorului.

-

În curs de activare a desktopului securizat.

-

Rezolvare

Pentru a rezolva aceste probleme, actualizarea de securitate Windows din septembrie 2025 (și actualizările ulterioare) reduce domeniul de aplicare pentru solicitarea de solicitări CCU pentru reparații MSI și permite administratorilor IT să dezactiveze solicitările CCU pentru anumite aplicații, adăugându-le la o listă de permisiuni.

După instalarea actualizării din septembrie 2025, solicitările CCU vor fi necesare în timpul operațiunilor de reparare MSI doar dacă fișierul MSI țintă conține o acțiune particularizată cu drepturi sporite. Această cerință este rafinată și mai mult după instalarea actualizărilor Windows lansate la și după 28 octombrie 2025, astfel încât solicitările CCU să fie necesare doar dacă acțiunile particularizate cu drepturi sporite sunt executate în timpul fluxului de reparare. Prin urmare, instalarea celor mai recente actualizări Windows va rezolva această problemă pentru aplicațiile care nu execută astfel de acțiuni particularizate elevate.

Deoarece solicitările CCU vor fi încă necesare pentru aplicațiile care efectuează acțiuni particularizate cu drepturi sporite în timpul unui flux de reparare MSI, după instalarea actualizării din septembrie 2025, administratorii IT vor avea acces la o soluție care poate dezactiva solicitările CCU pentru anumite aplicații, adăugând fișiere MSI la o listă de permisiuni.

Cum să adăugați aplicații la o listă de permisiuni pentru a dezactiva solicitările CCU

Avertisment: Rețineți că această metodă de renunțare elimină în mod eficient această caracteristică de securitate de apărare în profunzime pentru acele programe.

Important: Acest articol conține informații despre cum să faceți modificări în registry. Asigurați-vă că faceți o copie backup la registry înainte de a-l modifica. Asigurați-vă că știți cum să restaurați registry dacă apare o problemă. Pentru mai multe informații despre cum să faceți backup, să restaurați și să modificați registry, consultați Cum să faceți backup și să restaurați registry în Windows.

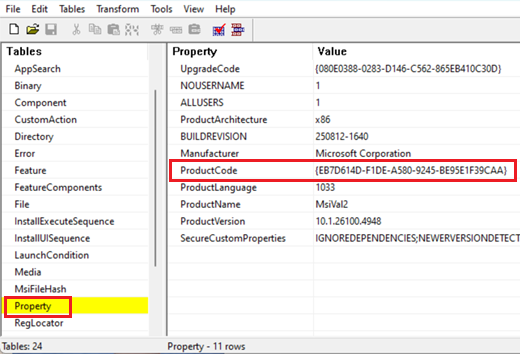

Înainte de a începe, va trebui să obțineți codul de produs al fișierului MSI pe care doriți să-l adăugați la lista de permisiuni. Puteți face acest lucru utilizând instrumentul ORCA disponibil în Windows SDK:

-

Descărcați și instalați componente SDK Windows pentru dezvoltatorii Windows Installer.

-

Navigați la C:\Program Files (x86)\Windows Kits\10\bin\10.0.26100.0\x86 și rulați Orca-x86_en-us.msi. Aceasta va instala instrumentul ORCA (Orca.exe).

-

Rulați Orca.exe.

-

În instrumentul ORCA, utilizați Fișier > Deschidere pentru a naviga la fișierul MSI pe care doriți să-l adăugați la lista de permisiuni.

-

După ce tabelele MSI sunt deschise, faceți clic pe Proprietate în lista din stânga și notați valoarea CodProdus.

-

Copiați CodulProdus. Veți avea nevoie de el mai târziu.

După ce aveți codul produsului, urmați acești pași pentru a dezactiva solicitările CCU pentru produsul respectiv:

-

În caseta Căutare , tastați regedit și selectați Registry Editor în rezultatele căutării.

-

Găsiți și selectați următoarea subcheie din registry:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Installer

-

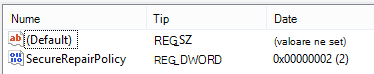

În meniul Edit, indicați spre New, apoi selectați DWORD Value.

-

Tastați SecureRepairPolicy pentru numele DWORD, apoi apăsați pe Enter.

-

Faceți clic dreapta pe SecureRepairPolicy, apoi selectați Modificare.

-

În caseta Date valoare , tastați 2 și selectați OK.

-

Găsiți și selectați următoarea subcheie din registry:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Installer

-

În meniul Editare , indicați spre Nou, apoi faceți clic pe Tastă.

-

Tastați una dintre următoarele variante pentru numele tastei, apoi apăsați pe Enter:

-

De Windows 11, versiunea 25H2 sau Windows 11, versiunea 24H2: Dacă ați instalat actualizări Windows lansate pe sau după 26 martie 2026 (versiunile de sistem de operare 26200.8116 și 26100.8116 sau mai recente), tastați SecureRepairAllowlist.

-

Pentru toate celelalte versiuni de Windows: Tastați SecureRepairWhitelist.

Avertisment: Dacă utilizați Windows 11, versiunile 24H2 sau 25H2 (versiunile de sistem de operare 26200.8116 și 26100.8116 sau mai recente) și HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Installer\SecureRepairWhitelist există deja, nu utilizați simultan cheile de registry SecureRepairAllowlist și SecureRepairWhitelist . Dacă cheia de registry SecureRepairWhitelist există deja, vă recomandăm să urmați acești pași:

-

Creați cheia de registry SecureRepairAllowlist , așa cum este descris mai sus.

-

Copiați toate valorile șir conținute în SecureRepairWhitelist și adăugați-le la cheia de registry SecureRepairAllowlist , așa cum este descris mai jos.

-

Apoi ștergeți cheia de registry SecureRepairWhitelist .

-

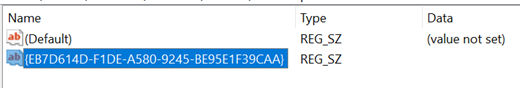

-

Faceți dublu clic pe tasta SecureRepairAllowlist (sau SecureRepairWhitelist) pentru a o deschide.

-

În meniul Editare , indicați spre Nou, apoi faceți clic pe Valoare șir. Creați valori șir care conțin CodulProdus de care ați luat notă mai devreme (inclusiv acoladele {}) ale fișierelor MSI pe care doriți să le adăugați la lista de permisiuni. NUMELE valorii șir este ProductCode, iar VALUE poate fi lăsat necompletat.