Windows include o caracteristică de securitate numită integritate cod kernel care contribuie la protejarea sistemului dvs., asigurându-se că driverele kernel încărcate pe sistem rulează cu integritate și sunt semnate criptografic de o autoritate de încredere de Microsoft.

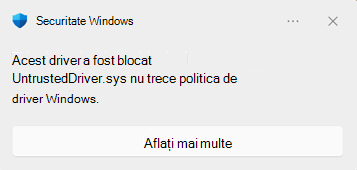

Dacă vedeți acest mesaj, înseamnă că un software de driver sau mod kernel nu este semnat corect sau nu îndeplinește cerințele de semnare a integrității codului kernel Windows.

Windows necesită ca toate driverele noi să fie remise și semnate prin procesul Programul de compatibilitate hardware Windows (WHCP). Windows a avut anterior drivere de încredere semnate de programul semnat încrucișat expirat. Cu toate acestea, cu actualizarea de securitate din aprilie 2026, aceste drivere nu mai sunt de încredere în mod implicit. Anunțul este disponibil aici: https://go.microsoft.com/fwlink/?linkid=2356646.

Care este politica de driver Windows?

Politica pentru driverul Windows este o politică din kernelul Windows care restricționează driverele mod kernel care se pot încărca pe dispozitivul dvs. Atunci când sunt active, se pot încărca numai următoarele drivere:

-

Drivere semnate corect prin procesul de certificare Microsoft WHCP

-

Driverele care apar în politica de driver Windows permit lista de drivere de renume semnate de programul semnat încrucișat

Driverele care nu sunt semnate microsoft WHCP sau care apar în politica de driver Windows vor fi blocate în domeniul de aplicare, în sistemele activate.

Această caracteristică contribuie la protejarea dvs. împotriva driverelor potențial nesigure sau netestate, reducând riscul de malware, instabilitatea sistemului și vulnerabilitățile de securitate cauzate de driverele și editorii de drivere nețestate.

Cum funcționează această caracteristică?

Politica Windows Driver utilizează o abordare în două faze, cum ar fi Smart App Control , pentru a crește treptat protecția pe dispozitivul dvs.:

Mod evaluare (Audit)

Atunci când caracteristica este activată pentru prima dată, aceasta pornește în modul de evaluare . În această fază:

-

Driverele care ar fi blocate de politică sunt auditate, dar li se permite totuși să se încarce . Acest lucru vă asigură că dispozitivul continuă să funcționeze normal, în timp ce Windows determină dacă impunerea este potrivită pentru sistemul dvs.

-

Windows urmărește câte drivere din sistem ar fi afectate de politică.

-

Dacă în timpul evaluării este detectat un driver care ar încălca politica, progresul evaluării este resetat . Aceasta înseamnă că numărătoarea inversă până la impunere începe din nou, oferind Windows mai mult timp pentru a observa utilizarea driverului sistemului dvs.

Criterii de evaluare

Windows monitorizează următoarele criterii pentru a determina când este gata dispozitivul dvs. pentru impunere:

-

Timpul de funcționare a sistemului : dispozitivul dvs. trebuie să fi acumulat 100 de ore de utilizare activă.

-

Sesiuni de boot : dispozitivul dvs. trebuie să fi fost repornit de cel puțin 3 ori (de 2 ori pe Windows Server) de când a început evaluarea.

-

Nu există încălcări ale politicii : dacă un driver care ar fi blocat este încărcat în timpul perioadei de evaluare, contoare de timp de funcționare și de pornire sunt resetate la zero , prelungind perioada de evaluare.

Dacă dispozitivul încarcă constant drivere care trec de politică și îndeplinește aceste criterii, sistemul este considerat un bun candidat pentru impunere.

Mod impunere

După ce sunt îndeplinite criteriile de evaluare, Windows trece automat la modul de impunere . În această fază:

-

Dispozitivele sunt protejate împotriva driverelor care nu îndeplinesc cerințele de semnare din politica pentru driverul Windows.

-

Aceste drivere sunt blocate la încărcarea și generarea datelor de diagnosticare pentru ca Microsoft să le revizuiască și intrările din jurnalul de evenimente Windows pe care le puteți revizui.

-

O listă de drivere și editori specifici este inclusă în politică pentru a permite anumitor drivere moștenite utilizate pe scară largă care nu au fost încă certificate WHCP să continue funcționarea.

După ce modul de impunere este activ, politica rămâne în vigoare în reporniri.

Întrebări frecvente

Dacă un driver este blocat de această politică, este posibil să vedeți:

-

Un dispozitiv hardware nu funcționează corect.

-

O componentă periferică sau componentă (imprimantă, adaptor de rețea, GPU etc.) nu este recunoscută.

-

O aplicație care depinde de un driver de kernel nu reușește să pornească.

Puteți confirma dacă politica de driver Windows este responsabilă, verificând jurnalele de evenimente Integritate cod utilizând următoarele două metode.

Evenimente de integritate a codului de interogare manual

-

Faceți clic dreapta pe butonul Start și selectați Vizualizator evenimente .

-

În panoul din stânga, navigați la: Jurnale de aplicații și servicii > Microsoft > Windows > CodeIntegrity > Operațional

-

Căutați sau filtrați jurnalul pentru evenimente cu aceste ID-uri:

-

ID-ul de eveniment 3076 - a fost auditat un driver (ar fi fost blocat, dar a fost permis, deoarece politica este în modul de auditare).

-

ID-ul de eveniment 3077 - încărcarea unui driver a fost blocată , deoarece a încălcat politica de impunere.

În detaliile evenimentului, căutați câmpul ID politică . Evenimentele cauzate de această caracteristică vor face referire la unul dintre următoarele GUID-uri de politică:

-

Politică de audit : {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Impunere politică : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Evenimente de integritate a codului de interogare cu PowerShell

Puteți utiliza PowerShell pentru a găsi rapid evenimente legate de această caracteristică:

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Detaliile evenimentului vor include numele driverului care a fost auditat sau blocat și numele procesului care a încercat să încarce driverul, ceea ce vă poate ajuta să identificați driverul sau dispozitivul afectat.

Dacă sunteți utilizatorul dispozitivului sau administratorul IT

-

Verificați jurnalele de evenimente utilizând pașii de mai sus pentru a identifica driverul blocat.

-

Verificați Windows Update pentru drivere actualizate. Driverele certificate WHCP, semnate pot fi deja disponibile prin Windows Update. Accesați Setări > Windows Update > Opțiuni complexe > Actualizări opționale > Actualizări driver pentru a căuta actualizările de drivere disponibile.

-

Vizitați site-ul web al producătorului . Descărcați cea mai recentă versiune de driver de la pagina de asistență oficială a furnizorului - versiunile mai noi au mai multe șanse să fie semnate WHCP.

4. Contactați furnizorul de hardware sau software care publică driverul. Întrebați-i dacă este disponibilă o versiune certificată WHCP a driverului și unde să o accesați. Majoritatea distribuitorilor își certifică deja driverele WHCP.

Dacă sunteți editor de drivere

Dacă dezvoltați și distribuiți drivere mod kernel pentru Windows, trebuie să vă asigurați că driverele sunt semnate prin procesul WHCP:

-

Alăturați-vă Centrului pentru dezvoltatori hardware Windows . Înregistrați-vă la Centrul pentru dezvoltatori hardware Windows cu un certificat de semnare a codului EV (Validare extinsă) valid.

-

Creați o remitere . În Tabloul de bord hardware, creați un produs nou și remiteți pachetul de driver pentru certificare.

-

Rulați testele HLK . Utilizați Windows Hardware Lab Kit (HLK) pentru a rula testele necesare pentru tipul de driver și categoria de dispozitiv.

-

Remiteți pentru semnare . După ce testele trec, trimiteți rezultatele HLK împreună cu pachetul de driver. Microsoft va semna driverul cu certificatul WHCP.

-

Distribuiți driverul semnat . Odată semnat, publicați driverul certificat WHCP prin Windows Update și/sau site-ul web.

Important: Driverele semnate utilizând doar certificate încrucișate fără certificare WHCP pot fi blocate pe sistemele cu politica de driver Windows în modul de impunere.

Avertisment: Dezactivarea acestei caracteristici reduce securitatea dispozitivului. Vă recomandăm să o mențineți activată și să lucrați cu editorii de drivere pentru a obține în schimb drivere semnate WHCP.

Politica de driver Windows este o politică de integritate a codului semnată stocată pe partiția de sistem EFI și protejată de componentele windows de boot timpuriu. Dezactivarea caracteristicii necesită următorii pași manuali, astfel încât software-ul rău intenționat care rulează ca administrator să nu poată modifica caracteristica:

Pasul 1: Dezactivarea bootului securizat

-

Reporniți computerul și introduceți meniul de setări firmware UEFI (BIOS). De obicei, puteți face acest lucru apăsând o tastă în timpul încărcării (cum ar fi F2 , F10 , Del sau Esc - consultați documentația producătorului dispozitivului)

-

Alternativ, în Windows: accesați Setări > Sistem > Recuperare > Pornire avansată > Reporniți acum . Apoi alegeți Depanare > Opțiuni complexe > Setări firmware UEFI > Repornire .

-

-

În setările de firmware, găsiți opțiunea Bootare sigură (de obicei, sub fila Securitate sau Bootare ).

-

Setați Bootare sigură la Dezactivat .

-

Salvați modificările și ieșiți din setările de firmware.

Pasul 2: Ștergerea fișierelor de politică din partiția de sistem EFI

1. Deschideți PowerShell ca administrator .

2. Montați partiția de sistem EFI rulând:

mountvol S: /s

Puteți utiliza orice literă de unitate disponibilă în locul lui "S:".

3. Ștergeți fișierul politicii de audit:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

(4) Dacă există și o politică de impunere, ștergeți-o:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. De asemenea, căutați și ștergeți politicile din directorul de sistem Windows:

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Anulați comanda partiției EFI:

mountvol S: /d

Pasul 3: Reporniți computerul

Reporniți dispozitivul pentru ca modificările să aibă efect. După repornire, politica nu va mai fi activă și toate driverele semnate, inclusiv cele fără certificare WHCP, vor putea fi încărcate.

Pasul 4: Reactivați bootul securizat

După eliminarea fișierelor de politică, reactivați Bootarea sigură în setările de firmware UEFI pentru a menține alte protecții Secure Boot.

Caracteristica pornește în modul de evaluare , unde se înregistrează, dar nu blochează driverele necertificate. După ce sistemul îndeplinește criteriile de evaluare (timp de funcționare și reporniri suficiente fără încălcări ale politicii), politica trece automat la modul de impunere , iar driverele care nu sunt semnate WHCP vor fi blocate. Acest lucru poate face ca driverele care lucrau anterior să nu se mai încarce.

Momentan nu există nicio modalitate de a ocoli politica pentru drivere individuale. Puteți să dezactivați caracteristica în întregime (vedeți mai sus) sau, preferabil, să contactați editorul driverului și să îi cereți să furnizeze o versiune semnată WHCP a driverului.

Această caracteristică se aplică doar pentru driverele mod kernel . Aplicațiile mod utilizator nu sunt afectate de această politică.

Puteți verifica rulând următoarele comenzi ca administrator în PowerShell:

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Da - Windows Server 2025 și platformele de server mai noi. Cu toate acestea, pe Windows Server, cerința de sesiune de boot este de 2 reporniri (comparativ cu 3 în edițiile client). Toate celelalte criterii sunt identice.

Dacă resetați sau reinstalați Windows, caracteristica va începe de la zero în modul de evaluare. Contoare de evaluare vor fi resetați, iar trecerea la punerea în aplicare va începe din nou de la început.

Aveți nevoie de ajutor suplimentar?

Dacă întâmpinați în continuare probleme cu un driver blocat, vizitați forumurile Comunității Microsoft sau contactați asistența Microsoft .

Ne-ar plăcea să aflăm părerea dvs. despre această caracteristică. Pentru a vă împărtăși experiența:

-

În Windows, deschideți Centrul de feedback (apăsați Win + F ).

2. În Pasul 2 - Alegeți o categorie , selectați Securitate și confidențialitate > Control aplicații .