Аннотация

Уязвимость безопасности существует в некоторых наборов модулей trusted Platform (TPM). Уязвимость ослабляет ключевую силу. Чтобы узнать больше об уязвимости, перейдите на ADV170012.

Дополнительная информация

Обзор

Следующие разделы помогут вам определить и устранить проблемы в доменах Active Directory (AD) и контроллерах доменов, которые затронуты уязвимостью, описанной в Microsoft Security Advisory ADV170012.

Этот процесс смягчения фокусируется на следующем общедоступном сценарии Active Directory:

-

Ключи учетных данных компьютера, примкнуванные к домену

Для получения информации об отзыве и выпуске новых сертификатов KDC см.

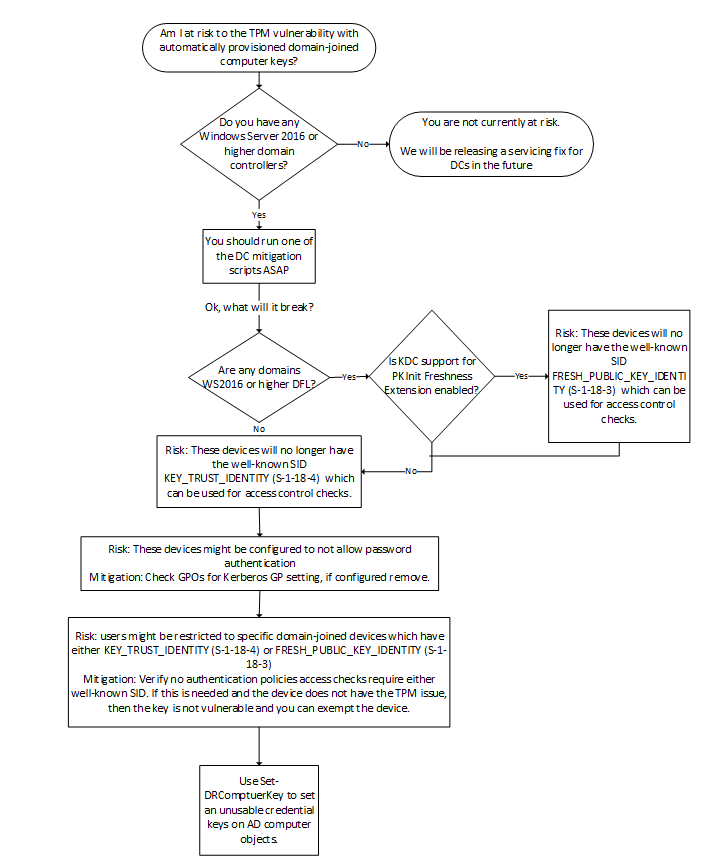

Определение ключевого рабочего процесса ключевого фактора риска, связанного с доменом,

Есть ли у вас контроллеры доменов Windows Server 2016 (или позже)?

Ключи учетных данных были введены для контроллеров доменов Windows Server 2016. Контроллеры доменов добавляют известный SID KEY-TRUST-IDENTITY (S-1-18-4), когда ключ учетных данных используется для проверки подлинности. Ранее контроллеры доменов не поддерживали ключами учетных данных, поэтому AD не поддерживает ключевые объекты учетных данных, а контроллеры доменов низшого уровня не могут проверить подлинность принципов с помощью ключей учетных данных.

Ранее атрибут altSecurityIdentities (часто именуемый altSecID)может быть использован для обеспечения аналогичного поведения. Подготовка altSsecID не поддерживается нативно Windows. Поэтому вам потребуется стороннее решение, которое обеспечивает такое поведение. Если клавиша, которая подготовлена, уязвима, соответствующий altSsecID должен быть обновлен в AD.

Есть ли домены Windows Server 2016 (или позже) DFL?

Контроллеры доменов Windows Server 2016 поддерживают публичную криптографию ключей для первоначальной аутентификации в Kerberos (PKINIT) Freshness Extension (RFC 8070), хотя и не по умолчанию. Когдаподдержка расширения PKInit Freshness включена на контроллерах доменов в Windows Server 2016 DFL или более поздних доменах, контроллеры домена добавляют известный SID FRESH-PUBLIC-KEY (S-1-18-IDENTITY), когда расширение успешно Использовать. Для получения дополнительной информации, см. Клиент Kerberos и KDC поддержку RFC 8070 PKInit свежести расширения.

Патчинг компьютеров

Обслуживание компьютеров Windows 10 с обновлениями безопасности в октябре 2017 года удалит существующий ключ учетных данных TPM. Windows будет предоставлять только защищенные ключи с блокировкой credential Guard, чтобы обеспечить защиту Pass-the-Ticket для ключей устройства, присоединенных к домену. Поскольку многие клиенты добавляют Credential Guard и после присоединения к их компьютерам домена, это изменение гарантирует, что устройства с включенным учетным устройством могут гарантировать, что любые TGT, выданные с помощью ключа учетных данных, защищены credential Guard.