|

Дата изменения |

Описание изменений |

|---|---|

|

10 марта 2024 г. |

Пересмотрен ежемесячный временная шкала добавления дополнительного содержимого, связанного с усилением защиты, и удалена запись за февраль 2024 года из временная шкала, так как она не связана с усилением защиты. |

Введение

Усиление защиты является ключевым элементом нашей текущей стратегии безопасности, чтобы помочь сохранить ваше имущество защищенным, пока вы сосредоточены на вашей работе. Все более творческие киберугрозы нацелены на слабые места везде, где это возможно, от чипа до облака. Вы видели наши публикации по усиление защиты в центре сообщений Windows? Некоторые из них, недавно примененные, включают усиление проверки подлинности DCOM и усиление защиты Netjoin: присоединение к домену. Давайте рассмотрим уязвимые области, которые проходят усиление в ближайшие месяцы.

Примечание: Эта статья будет обновляться со временем, чтобы предоставить последние сведения об изменениях защиты и временных шкалах. Последнее обновление: 10 марта 2024 г.

Краткое представление об ужесточение изменений

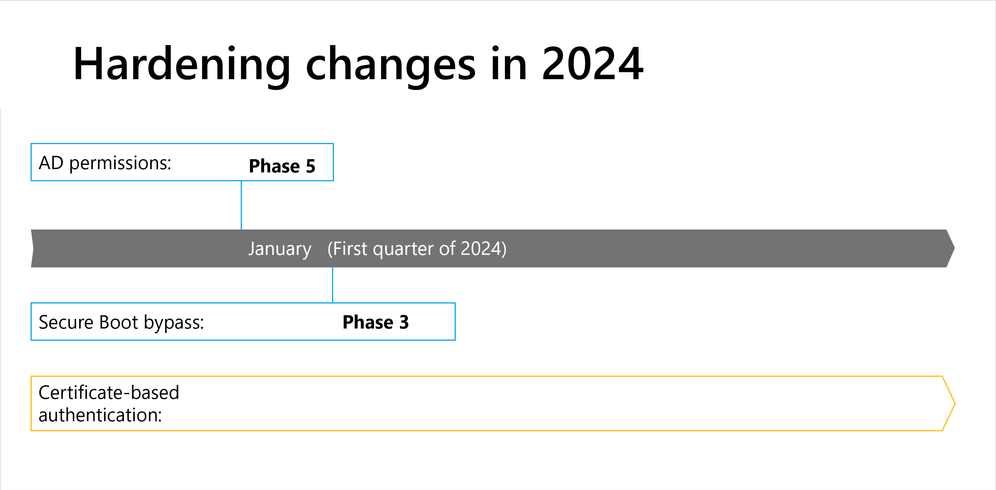

Просмотрите визуальные временная шкала, чтобы сосредоточиться на конкретных изменениях, которые вас интересуют. Найдите сведения о каждом этапе ниже.

Рис. 1. Визуальный временная шкала об изменениях, происходящих в 2023 году.

Рис. 2. Визуальный временная шкала об изменениях, происходящих в 2024 году.

Усиление изменений по месяцам

Ознакомьтесь со сведениями обо всех предстоящих изменениях усиления защиты по месяцам, чтобы спланировать каждый этап и окончательное применение.

-

Изменения протокола netlogon KB5021130 | Этап 2 Начальный этап принудительного применения. Удаляет возможность отключения запечатывания RPC, задав значение 0 в подразделе реестра RequireSeal .

-

Проверка подлинности на основе сертификатов KB5014754 | Этап 2 Удаляет отключенный режим.

-

Защита от обхода безопасной загрузки KB5025885 | Этап 1 Этап начального развертывания. Windows Обновления, выпущенные 9 мая 2023 г. или позже, устраняют уязвимости, описанные в CVE-2023-24932, изменения компонентов загрузки Windows и два файла отзыва, которые можно применить вручную (политика целостности кода и обновленный список запрещенных безопасной загрузки (DBX)).

-

Изменения протокола netlogon KB5021130 | Этап 3 Принудительное применение по умолчанию. Подраздел RequireSeal будет перемещен в режим принудительного применения, если вы явно не настроили его в режиме совместимости.

-

Подписи PAC Kerberos KB5020805 | Этап 3 Третий этап развертывания. Удаляет возможность отключения добавления подписи PAC, задав для подраздела KrbtgtFullPacSignature значение 0.

-

Изменения протокола netlogon KB5021130 | Этап 4 Окончательное применение. Обновления Windows, выпущенные 11 июля 2023 г., отключат возможность присваивать значение 1 подразделу реестра RequireSeal. Это включает этап принудительного применения CVE-2022-38023.

-

Подписи PAC Kerberos KB5020805 | Этап 4 Режим начального принудительного применения. Удаляет возможность задавать значение 1 для подраздела KrbtgtFullPacSignature и переходит в режим принудительного применения по умолчанию (KrbtgtFullPacSignature = 3), который можно переопределить с помощью явного параметра аудита.

-

Защита от обхода безопасной загрузки KB5025885 | Этап 2 Второй этап развертывания. Обновления для Windows, выпущенные 11 июля 2023 г. или позже, включают автоматическое развертывание файлов отзыва, новые события журнала событий, сообщающие об успешном развертывании отзыва, и пакет динамического обновления SafeOS для WinRE.

-

Подписи PAC Kerberos KB5020805 | Этап 5

Этап полного принудительного применения. Удаляет поддержку подраздела реестра KrbtgtFullPacSignature, удаляет поддержку режима аудита , и все билеты службы без новых подписей PAC будут отклонены в проверке подлинности.

-

Обновления разрешений Active Directory (AD) KB5008383 | Этап 5 Заключительный этап развертывания. Заключительный этап развертывания может начаться после выполнения действий, перечисленных в разделе "Выполнение действий" KB5008383. Чтобы перейти в режим принудительного применения , следуйте инструкциям в разделе Руководство по развертыванию, чтобы задать 28-й и 29-й биты в атрибуте dSHeuristics . Затем отслеживайте события 3044-3046. Они сообщают о том, что режим принудительного применения заблокировал операцию добавления или изменения LDAP, которая ранее могла быть разрешена в режиме аудита .

-

Защита от обхода безопасной загрузки KB5025885 | Этап 3 Третий этап развертывания. На этом этапе будут добавлены дополнительные меры по устранению рисков диспетчера загрузки. Этот этап начнется не раньше 9 апреля 2024 г.

-

Защита от обхода безопасной загрузки KB5025885 | Этап 3 Этап обязательного принудительного применения. Отмены (политика загрузки целостности кода и список запретов безопасной загрузки) будут применяться программными средствами после установки обновлений для Windows во всех затронутых системах без возможности отключения.

-

Проверка подлинности на основе сертификатов KB5014754 | Этап 3 Режим полного принудительного применения. Если сертификат не может быть строго сопоставлен, проверка подлинности будет отклонена.

Получение последних новостей

Создайте закладку в центре сообщений Windows, чтобы легко найти последние обновления и напоминания. Если вы являетесь ИТ-администратором с доступом к Центр администрирования Microsoft 365, настройте Email настройки на Центр администрирования Microsoft 365, чтобы получать важные уведомления и обновления.