Rezime

Nasilni napadi su jedan od tri najvažnija načina na koji su Windows računari napadnuti danas. Međutim, Windows uređaji trenutno ne dozvoljavaju zaključavanje ugrađenih lokalnih administratorskih naloga. To kreira scenarije u kojima, bez odgovarajuće segmenata mreže ili prisustva usluge otkrivanja upada, ugrađeni lokalni administratorski nalog može biti podložan neograničenim nasilnim napadima da bi pokušao da odredi lozinku. To možete da uradite pomoću protokola udaljene radne površine (RDP) preko mreže. Ako lozinke nisu dugačke ili složene, vreme koje će biti potrebno za izvođanje takvog napada postaje trivijalno korišćenjem modernih CPU-a i GPU-a.

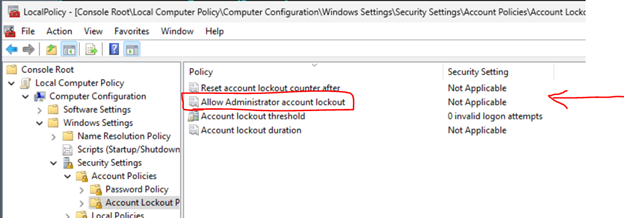

U pokušaju da sprečimo dalje nasilne napade, primenjujemo blokiranja naloga za administratorske naloge. Počevši od kumulativnih ispravki operativnog sistema Windows 11. oktobra 2022. ili novijih, lokalne smernice će biti dostupne za omogućavanje ugrađenih lokalnih zaključavanja administratorskih naloga. Ove smernice se mogu pronaći u okviru Lokalne smernice za računar\Konfiguracija računara\Windows Postavke\Bezbednosne postavke\Smernice za nalog\Smernice za zaključavanje naloga.

Za postojeće računare, podešavanje ove vrednosti na Omogućeno pomoću lokalnog ili domenskog GPO-a obezbediće mogućnost zaključavanja ugrađenog lokalnog administratorskog naloga. Takva okruženja bi takođe trebalo da razmotriju postavljanje druge tri smernice u okviru Smernice za zaključavanje naloga. Naša osnovna preporuka je da ih podesite na 10.10.2010. To znači da će nalog biti zaključan nakon 10 neuspešnih pokušaja u roku od 10 minuta, a zaključavanje bi trajalo 10 minuta. Nalog će nakon toga biti automatski otključan.

Beleške Novo ponašanje blokiranja utiče samo na prijavljivanje na mrežu, kao što su pokušaji RDP-a. Prijavljivanje konzole će i dalje biti dozvoljeno tokom perioda zaključavanja.

Za nove računare na Windows 11 verziji 22H2 ili bilo kom novom računaru koji obuhvataju kumulativne ispravke operativnog sistema Windows 11. oktobra 2022. pre početnog podešavanja, ove postavke će podrazumevano biti postavljene pri instalaciji sistema. To se dešava kada se na novom računaru prvi put kreira instanca SAM baze podataka. Dakle, ako je novi računar podešen, a kasnije instalirane ispravke iz oktobra, on neće biti podrazumevano bezbedan. To će zahtevati postavke smernica kao što je opisano ranije. Ako ne želite da se ove smernice primenjuju na novi računar, možete da podesite ove lokalne smernice ili da kreirate smernice grupe da biste primenili postavku Onemogućeno za "Dozvoli blokiranje administratorskog naloga".

Pored toga, sada namećemo složenost lozinke na novom računaru ako se koristi ugrađeni lokalni administratorski nalog. Lozinka mora da ima najmanje dva od tri osnovna tipa znakova (mala slova, velika slova i brojeve). Ovo će dodatno zaštititi ove naloge od ugroženja zbog nasilnog napada. Međutim, ako želite da koristite manje složenu lozinku, i dalje možete da postavite odgovarajuće smernice za lozinke u smernicama lokalnog računara\Konfiguracija računara \Windows Settings\Security Settings\Account Policies\Password Policy.

Više informacija

Dodate promene podržavaju DOMAIN_LOCKOUT_ADMINS i DOMAIN_PASSWORD_COMPLEX zastavicu za ugrađeni lokalni administratorski nalog. Dodatne informacije potražite u DOMAIN_PASSWORD_INFORMATION (ntsecapi.h).

|

Vrednost |

Znaиenje |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

Omogućava da ugrađeni lokalni administratorski nalog bude zaključan za prijavljivanje na mrežu. |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

Lozinka mora da sadrži kombinaciju najmanje dva sledeća tipa znakova:

|